Packet Tracer – Skills Integration Challenge

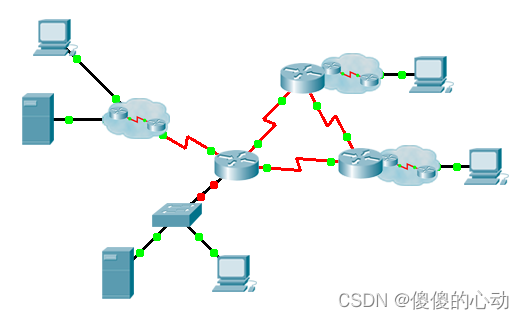

- 拓扑图

- 地址分配表

教师注意事项:对于学生版本,双括号中的所有变量将留空。

| 设备 | 接口 | IP 地址 | 子网掩码 | 默认网关 |

| [[R1Name]] | G0/0.15 | [[R1G0sub15Add]] | [[R1G0sub15SM]] | 不适用 |

| G0/0.30 | [[R1G0sub30Add]] | [[R1G0sub30SM]] | 不适用 | |

| G0/0.45 | [[R1G0sub45Add]] | [[R1G0sub45SM]] | 不适用 | |

| G0/0.60 | [[R1G0sub60Add]] | [[R1G0sub60SM]] | 不适用 | |

| S0/0/0 | [[R1S000Add]] | 255.255.255.252 | 不适用 | |

| S0/0/1 | [[R1S001Add]] | 255.255.255.252 | 不适用 | |

| S0/1/0 | [[R1S010Add]] | 255.255.255.252 | 不适用 | |

| [[R2Name]] | G0/0 | [[R2G00Add]] | [[R2R3LanSM]] | 不适用 |

| S0/0/0 | [[R2S000Add]] | 255.255.255.252 | 不适用 | |

| S0/0/1 | [[R2S001Add]] | 255.255.255.252 | 不适用 | |

| [[R3Name]] | G0/0 | [[R3G00Add]] | [[R2R3LanSM]] | 不适用 |

| S0/0/0 | [[R3S000Add]] | 255.255.255.252 | 不适用 | |

| S0/0/1 | [[R3S001Add]] | 255.255.255.252 | 不适用 | |

| [[S1Name]] | VLAN 60 | [[S1VLAN60Add]] | [[R1G0sub60SM]] | [[R1G0sub60Add]] |

| [[PC1Name]] | NIC | 已分配 DHCP | 已分配 DHCP | 已分配 DHCP |

VLAN和端口分配表

| VLAN 编号 - 名称 | 端口分配 | 网络 |

| 15 - 服务器 | F0/11 - F0/20 | [[R1-VLANsrvNet]] |

| 30 - PC | F0/1 - F0/10 | [[R1-VLANpcNet]] |

| 45 - 本地 | G0/1 | [[R1-VLANntvNet]] |

| 60 - 管理 | VLAN 60 | [[R1-VLANmanNet]] |

场景

本总结练习包括您在本课程中获得的许多技能。首先,您需要完成网络文档。请确保您拥有打印版本的教学说明。在实施期间,您需要在交换机上配置 VLAN、中继、端口安全和 SSH 远程访问。然后,您需要在路由器上实施 VLAN 间路由和 NAT。最后,您需要使用文档通过测试端到端连接验证实施。

文档

您需要完整记录网络状况。您需要打印出该说明集(包括未标记的拓扑图):

-

- 标记 Packet Tracer 生成的所有设备名称、网络地址和其他重要信息。

- 完成地址分配表以及 VLAN 和端口分配表。

- 填写实施和验证步骤中的所有空白。当您开始 Packet Tracer 练习时,将为您提供相关信息。

- 实施

注:拓扑结构中的所有设备(除 [[R1Name]]、[[S1Name]] 和 [[PC1Name]] 外)均已完全配置。您无权访问其他路由器。为进行测试,您可以访问所有服务器和 PC。

使用文档实施以下要求:

[[S1Name]]

- 配置远程管理访问(包括 IP 编址和 SSH):

- 域是 cisco.com

- 用户为 [[UserText]],密码为 [[UserPass]]

- 加密密钥长度为 1024

- SSH 版本 2,限制为 2 次身份验证尝试,60 秒超时

- 明文密码应加密。

- 配置、命名和分配 VLAN。应将端口手动配置为接入端口。

- 配置中继。

- 实施端口安全:

- 在 Fa0/1 上,检测到 MAC 地址时,允许 2 个 MAC 地址自动添加到配置文件中。不应禁用端口,但若发生违规,则应捕获系统日志消息。

- 禁用所有其他未使用端口。

[[R1Name]]

- 配置 VLAN 间路由。

- 为 VLAN 30 配置 DHCP 服务。将 LAN 用作池名称(区分大小写)。

- 实施路由:

- 将 RIPv2 用作路由协议。

- 为整个 [[DisplayNet]] 地址空间配置一条网络语句。

- 禁用不应发送 RIPv2 消息的接口。

- 配置通往互联网的默认路由。

- 实施 NAT:

- 配置含有一条语句的标准 ACL,编号为 1。允许属于 [[DisplayNet]] 地址空间的所有 IP 地址。

- 请参阅您的文档,为文件服务器配置静态 NAT。

- 使用您所选择的池名称、/30 掩码和这两个公共地址借助 PAT 来配置动态 NAT:

[[PC1Name]]

验证 [[PC1Name]] 是否已从 [[R1Name]] 收到全部编址信息。

所有设备现均应能够 ping 通所有其他设备。否则,请对配置进行故障排除以隔离和解决问题。一些测试包括:

- 验证从 PC 使用 SSH 对 [[S1Name]] 的远程访问。

- 验证 VLAN 是否已分配到相应的端口,以及端口安全是否生效。

- 验证 OSPF 邻居和完整的路由表。

- 验证 NAT 转换和静态 NAT。

- 外部主机应能够访问位于公共地址的文件服务器。

- 内部 PC 应能够访问 Web 服务器。

- 请在下方的故障排除文档表中记录您遇到的任何问题和解决方案。

【实验步骤解法1】

Admin-Sw(config)#vlan 15

Admin-Sw(config-vlan)#na

Admin-Sw(config-vlan)#name Server

Admin-Sw(config-vlan)#vlan 30

Admin-Sw(config-vlan)#name PC

Admin-Sw(config-vlan)#vlan 45

Admin-Sw(config-vlan)#vlan 60

Admin-Sw(config-vlan)#na

Admin-Sw(config-vlan)#name Manage

Admin-Sw(config)#interface range f0/1-10

Admin-Sw(config-if-range)#switchport mode access

Admin-Sw(config-if-range)#switchport access vlan 30

Admin-Sw(config-if-range)#interface range f0/11-20

Admin-Sw(config-if-range)#switchport mode access

Admin-Sw(config-if-range)#switchport access vlan 15

Admin-Sw(config-if-range)#int g0/1

Admin-Sw(config-if)#switchport mode trunk

Admin-Sw(config-if)#switchport trunk native vlan 45

Admin-Sw(config)#interface vlan 60

Admin-Sw(config-if)#ip address 172.16.15.10 255.255.255.248

Admin-Sw(config)#ip default-gateway 172.16.15.9

Admin-Sw(config)#interface range f0/21-24

Admin-Sw(config-if-range)#sh

Admin-Sw(config-if-range)#interface range g0/2

Admin-Sw(config-if-range)#sh

Admin-Sw(config)#ip domain-name cisco.com

Admin-Sw(config)#username admin password 123(不加分)

Admin-Sw(config)#crypto key generate rsa

The name for the keys will be: Admin-Sw.cisco.com

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]: 1024

% Generating 1024 bit RSA keys, keys will be non-exportable...[OK]

Admin-Sw(config)#ip ssh version 2

Admin-Sw(config)#ip ssh authentication-retries 2

Admin-Sw(config)#ip ssh time-out 60

Admin-Sw(config)#service password-encryption

Admin-Sw(config)#line vty 0

Admin-Sw(config-line)#transport input ssh

Admin-Sw(config-line)#login local

Admin-Sw(config)#interface f0/1

Admin-Sw(config-if)#switchport port-security

Admin-Sw(config-if)#switchport port-security maximum 2

Admin-Sw(config-if)#switchport port-security violation restrict

Admin-Sw(config-if)#switchport port-security mac-address sticky

Admin-Sw(config)#interface g0/1

Admin-Sw(config-if)#no sh

Admin(config-if)#interface g0/0

Admin(config-if)#no sh

Admin(config-subif)#interface g0/0.15

Admin(config-subif)#encapsulation dot1Q 15

Admin(config-subif)#ip ad

Admin(config-subif)#ip address 172.16.15.17 255.255.255.240

Admin(config-subif)#interface g0/0.30

Admin(config-subif)#encapsulation dot1Q 30

Admin(config-subif)#ip address 172.16.15.33 255.255.255.224

Admin(config-subif)#interface g0/0.45

Admin(config-subif)#encapsulation dot1Q 45 native

Admin(config-subif)#ip address 172.16.15.1 255.255.255.248

Admin(config-subif)#interface g0/0.60

Admin(config-subif)#encapsulation dot1Q 60

Admin(config-subif)#ip address 172.16.15.9 255.255.255.248

Admin(config)#router rip

Admin(config-router)#version 2

Admin(config-router)#network 172.16.15.16

Admin(config-router)#passive-interface g0/0

Admin(config)#ip route 0.0.0.0 0.0.0.0 s0/1/0

Admin(config)#ip access-list standard 1

Admin(config-std-nacl)#permit 172.16.15.0 0.0.0.255

Admin(config)#ip nat inside source static 172.16.15.18 209.165.200.227

HQ(config)#ip nat inside source list 1 pool NAT

HQ(config)#interface s0/1/0

HQ(config-if)#ip nat outside

HQ(config-if)#int g0/0.15

HQ(config-subif)#ip nat inside

HQ(config-subif)#int g0/0.30

HQ(config-subif)#ip nat inside

HQ(config)#interface s0/0/0

HQ(config-if)#ip nat inside

HQ(config-if)#interface s0/0/1

HQ(config-if)#ip nat inside

HQ(config-if)#interface s0/1/0

HQ(config-if)#ip nat outside

【实验链接】

链接:https://pan.baidu.com/s/1t8DY6RdaijWIal9z1GsWKw?pwd=9412

提取码:9412

--来自百度网盘超级会员V3的分享

此链接只能低版本打开

链接:https://pan.baidu.com/s/1zyEYMGqBblNrxSZlkod99Q?pwd=9412

提取码:9412

--来自百度网盘超级会员V3的分享

高版本链接如下

链接:https://pan.baidu.com/s/13QUHHCjB-WX4vRL2jIWArQ?pwd=9412

提取码:9412

--来自百度网盘超级会员V3的分享

3218

3218

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?