实验内网渗透环境

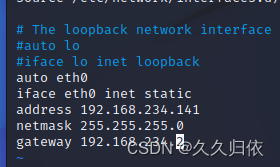

Metasploitable2-linux:靶机 192.168.234.8

kali-debian:攻击机 192.168.234.141

win7 虚拟机:靶机 192.168.234.158

在此声明文章仅供相互学习参考,严禁利用于违法犯忌,任何事故自行承担!!

基于SNMP协议收集主机信息 ——靶机:Metasploitable2-linux

SNMP(Simple Network Management Protocol,简单网络管理协议)是用于网络设备(如路由器、交换机、服务器等)远程监控、配置和管理的一种应用层协议。

——相对于tcp收集的信息回更多一些

本次实验操作步骤:

- 登录靶机,修改并重启snmp服务 ——使服务能够正常监听

- 使用auxiliary/scanner/snmp/snmp_enum模块进行snmp 协议探测

——可探测服务器硬件信息和服务器当前运行的进程,这两方面是其他扫描方式,获取不到的。

使用 root 用户登录 Metasploitable2-Linux 主机,修改 SNMP 服务,因为默认服务不对外开放

进入root目录,才能进行后续操作 ——Metasploitable2-Linux机上操作

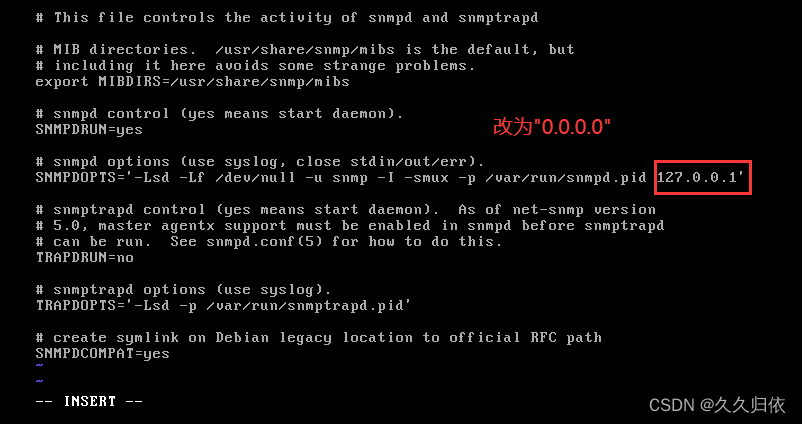

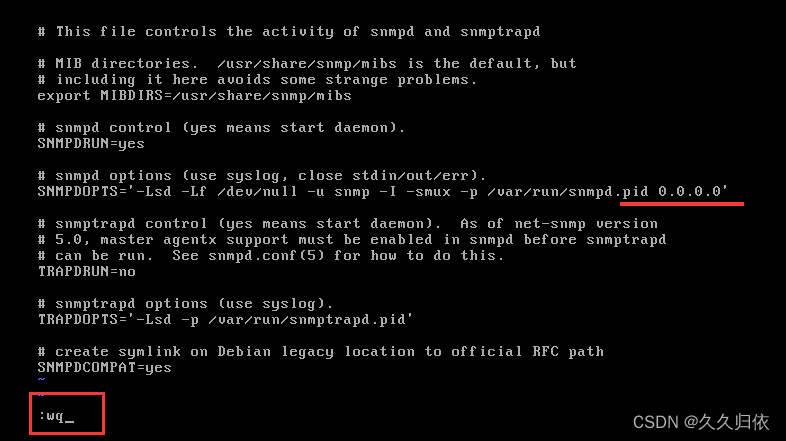

msfadmin@metasploitable:~# vim /etc/default/snmpd

——进入/etc/default/snmpd下的文本编译器

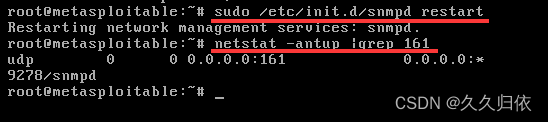

msfadmin@metasploitable:~$ sudo /etc/init.d/snmpd restart ——重启 SNMP 服务

msfadmin@metasploitable:~$ netstat -antup | grep 161 ——确认显示服务监听正常

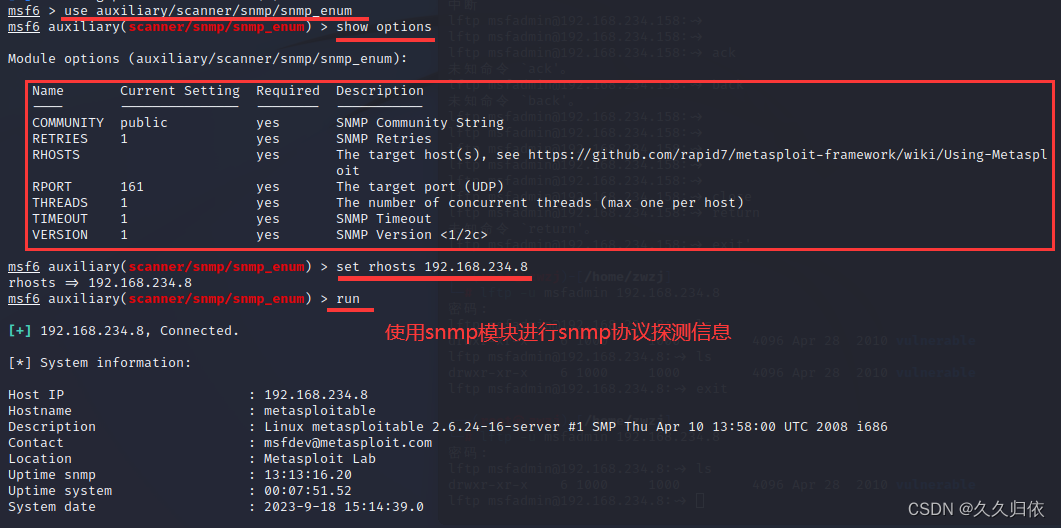

实战-使用 snmp_enum 辅助模块通过 snmp 协议扫描目标服务器信息 ——kali机上操作

msf6 > use auxiliary/scanner/snmp/snmp_enum

msf6 auxiliary(scanner/snmp/snmp_enum) > show options

msf6 auxiliary(scanner/snmp/snmp_enum) > set RHOSTS 192.168.234.8

msf6 auxiliary(scanner/snmp/snmp_enum) > run

注:通过 snmp 协议探测到的信息非常多。如服务器硬件信息和服务器当前运行的进程,这两方面是其他扫描方式,获取不到的。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?