实验内网渗透环境

Metasploitable2-linux:靶机 192.168.234.8

kali-debian:攻击机 192.168.234.141

win7 虚拟机:靶机 192.168.234.158

在此声明文章仅供相互学习参考,严禁利用于违法犯忌,任何事故自行承担!!

目录

基于SMB协议收集信息 ——共享文件相关信息( 靶机win7)

(1)使用 smb_version (模块)基于 SMB 协议扫描版本号信息

(3)使用 smb_lookupsid 模块扫描系统用户信息(SID 枚举)

基于SMB协议收集信息 ——共享文件相关信息( 靶机win7)

本次实验信息收集内容及步骤:

1、利用auxiliary(scanner/smb/smb_version)扫描靶机SMB服务版本信息 --SMB端口号:445

2、

a. win7靶机配置共享文件

b,利用auxiliary(scanner/smb/smb_enumshares)模块(枚举/列举共享模块)列举出靶机文件信息 ——靶机上的主机共享资源文件信息

smb_enumshares模块通过与目标系统建立SMB连接,获取目标系统上可用的共享资源信息

3、利用auxiliary(scanner/smb/smb_lookupsid)模块执行SID(Security Identifier)查询

——扫描系统用户信息(SID)

SID是Windows操作系统中唯一标识用户、组和计算机账户的标识符

SMB(Server Message Block,服务器消息块)(网络文件共享系统协议),用户可以在网络上访问远程计算机上的共享文件夹、打印机等资源,并进行各种操作,比如读取文件、写入文件、创建目录等。

(1)使用 smb_version (模块)基于 SMB 协议扫描版本号信息

msf6 > use auxiliary/scanner/smb/smb_version ——装载模块

msf6 auxiliary(scanner/smb/smb_version) > show options

msf6 auxiliary(scanner/smb/smb_version) > set RHOSTS 192.168.1.56, 192.168.1.180

——设置扫描目标,注意多个目标使用逗号+空格隔开

msf6 auxiliary(scanner/smb/smb_version) > run

——执行模块,发现辅助模块执行完成

注:可以扫描出来操作系统的版本号,版本号很准确。

(2)使用 smb_enumshares(模块)基于 SMB 协议扫共享文件(账号、密码)

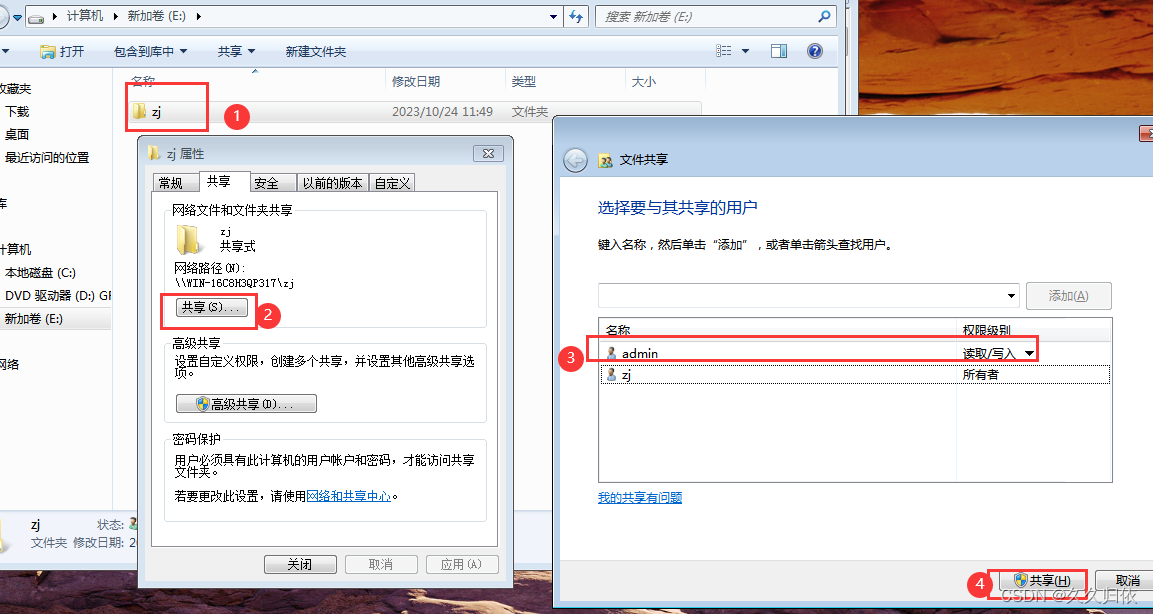

到 Windows 中启用共享服务

新建文件夹zj并选择属性-共享-共享

msf6 > use auxiliary/scanner/smb/smb_enumshares ——枚举(列举)共享模块

msf6 auxiliary(scanner/smb/smb_enumshares) > show options

msf6 auxiliary(scanner/smb/smb_enumshares) > set RHOSTS 192.168.1.56 ——设置靶机

——如果不配置用户,就扫描不到信息。配置一下用户信息,我这里用户是默认的管理员用户,密码没有设置。

msf6 auxiliary(scanner/smb/smb_enumshares) > set SMBUser admin ——配置用户

msf6 auxiliary(scanner/smb/smb_enumshares) > set SMBPass merezj ——配置用户密码

msf6 auxiliary(scanner/smb/smb_enumshares) > run

可以看到有zj共享文件目录还有 4 个是隐藏的共享目录----枚举出了文件信息

(3)使用 smb_lookupsid 模块扫描系统用户信息(SID 枚举)

创建新用户***g,密码:merezj ——扫描结果会包含所有用户SID信息

msf6 > use auxiliary/scanner/smb/smb_lookupsid

msf6 auxiliary(scanner/smb/smb_lookupsid) > show options

msf6 auxiliary(scanner/smb/smb_lookupsid) > set RHOSTS 192.168.234.158

msf6 auxiliary(scanner/smb/smb_lookupsid) > set SMBUser admin

msf6 auxiliary(scanner/smb/smb_lookupsid) > set SMBPass merezj

msf6 auxiliary(scanner/smb/smb_lookupsid) > run

307

307

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?