简介

CMS Made Simple v2.2.15 被发现包含通过上传图片功能的远程命令执行 (RCE) 漏洞。此漏洞通过精心制作的图像文件被利用。

正文

进入靶场,首先没看见有什么可以利用的地方,那么就尝试寻找后台,

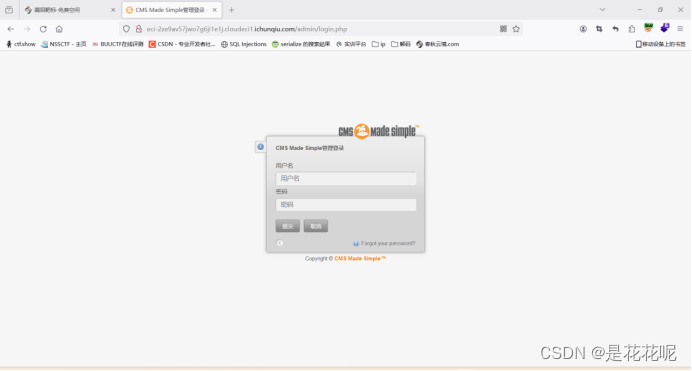

直接输入/admin就碰到后台界面了。

弱口令爆破

然后弱口令进行爆破,很快就碰到了,admin/123456

找到注入点

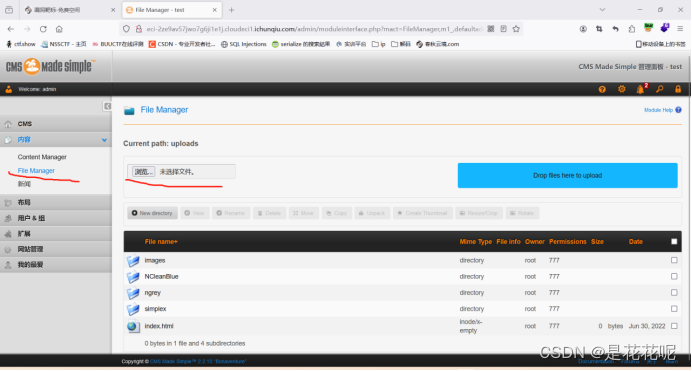

进入到后台,发现有个内容界面,这就很明显是个上传的地方。很明显这里有文件上传。

那么就开始进行文件上传,上传了各种格式,发现就.php上传不上去,那么就尝试用.htaccess和user.ini来进行上传绕过,但是尴尬的是上传这两个也没有用,所以只好再去找其他的办法。

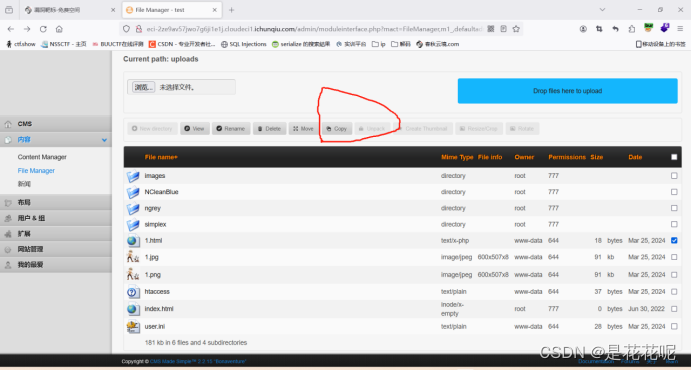

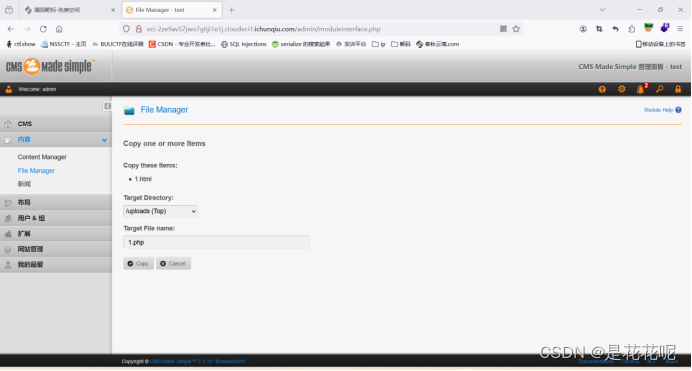

copy绕过

发现这里有个copy的按钮,尝试一下看看能不能绕过.php的检测

直接修改后缀,

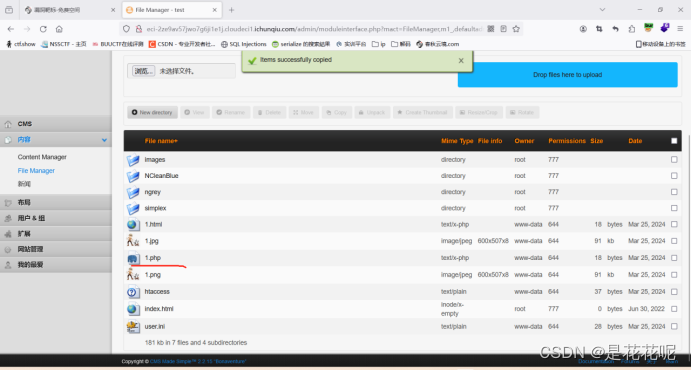

上传shell

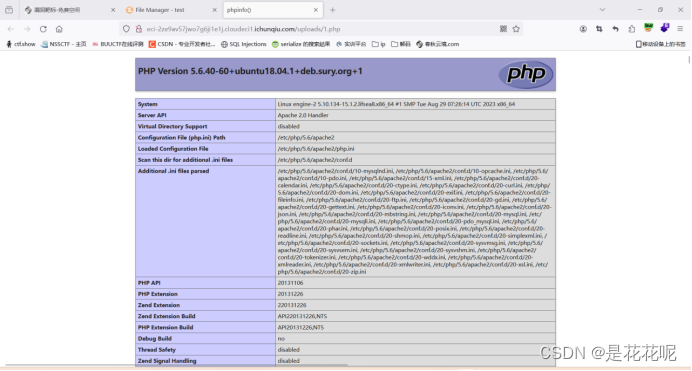

提示我修改成功,且已经变成1.php了,点开查看,果然显示了phpinfo()函数,那么话不多说,直接上shell。

操作步骤和上文一样。打开蚁剑进行连接测试

找到flag

进入根目录找到flag

附录

这里我上传的1.php代码是:<?php phpinfo();?>

shell.php代码是<?php @eval($_POST["huahua"]);?>

1152

1152

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?