1.查看程序的基本运行逻辑

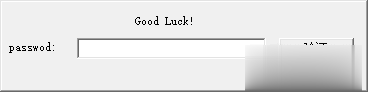

出现一个窗口,有一个提示标签password、一个输入框,一个验证按钮

当再输入框内输入一些字符按下验证按钮后出现错误提示信息框

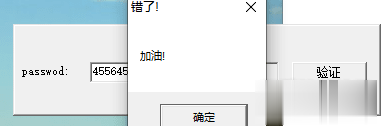

其运行逻辑大概可视为下图

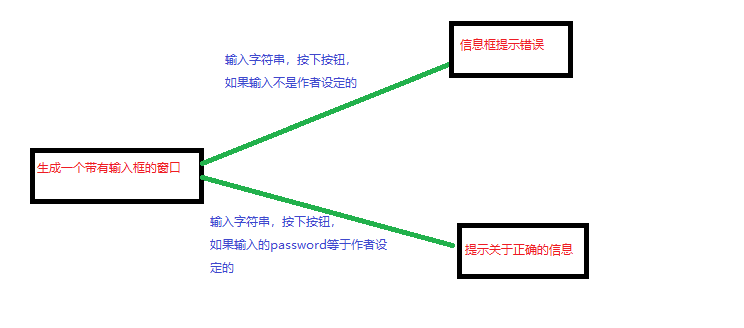

2.查壳初探

MFC封装vc写的没壳

3.使用IDA Pro进行静态分析

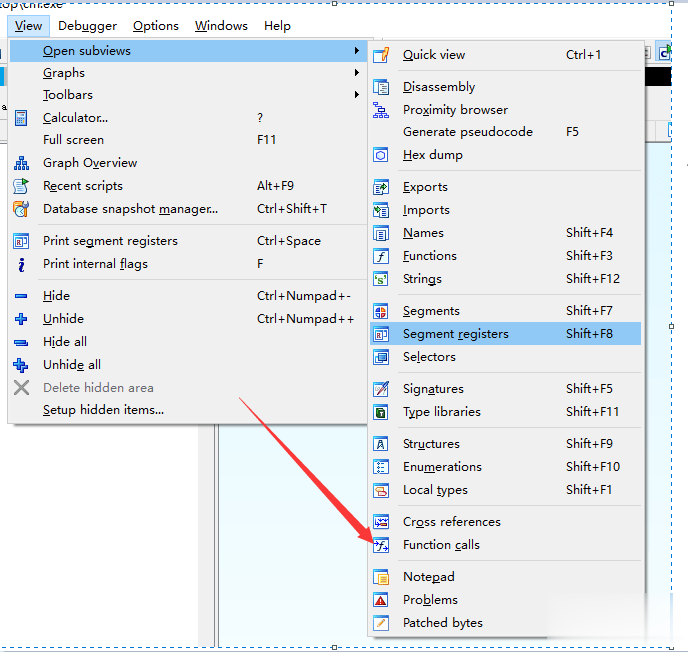

①拖入程序,先打开函数调用情况窗口(方便函数跟踪)

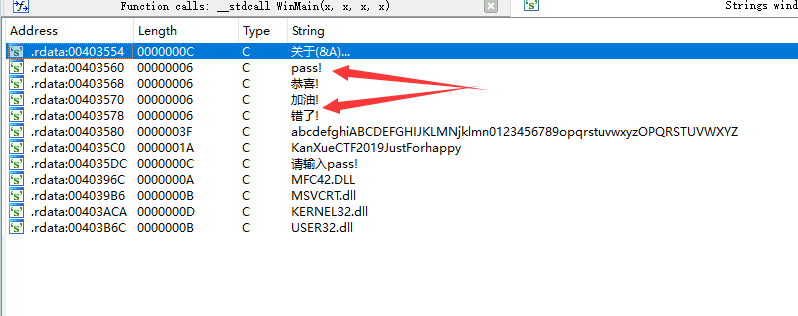

②shift+F12查看引用字符

看到了刚才错误的提示字符“错了”,还有嫌疑字符“pass!”,那我们找到pass字符所在的位置查看引用情况

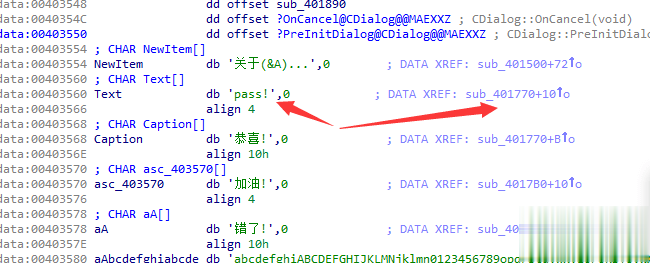

③查看引用,找到引用函数

发现pass!字符的引用的函数是sub_401770,跟进去

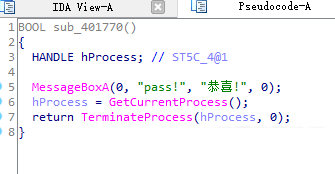

跟进来看到的信息可以直接判断sub_401770这个函数就是输入提示我们输入的password是正确的函数

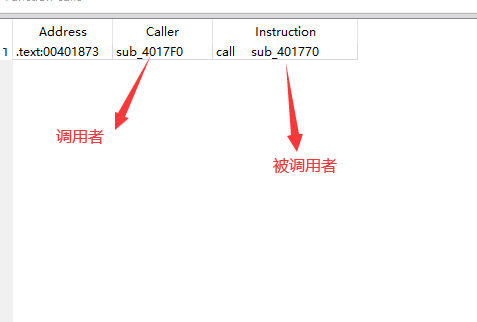

④跟踪函数调用情况,直至找到最终调用者

(1)做一个小提示:在ida中我们看到的函数都是一个以sub_函数地址值来命名这个函数,不便于我们分析,所以我们只用将光标放在函数名字上按下n键就可以更改为我们便于理解和记住的名字(不可以用中文)

先将sub_401770改名为Tip_Success,通过函数调用表点击Caller字符函数名就会跳转Instruction字段函数的对应的调用者

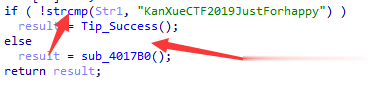

(2)跟进发现sub_4017F0函数中有关键逻辑

将Str1与"KanXueCTF2019JustForhappy"作对比,如果相等则执行了提示成功的函数Tip_Success,那我们可以直接推测Str1就是Flag最后的变换值

(3)查找伪代码中的关于Str1

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

302

302

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?