AddType text/html .html

AddLanguage zh-CN .cn

其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。

以上就是Apache多后缀的特性。如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php

那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

影响版本

结合上文简介漏洞的原理我们得知,实际上该漏洞与Apache、php版本无关,属于用户配置不当造成的解析漏洞。

漏洞原理

从上文简介我们得知,造成该漏洞的本质原始是认为配置不当造成的。

比如,如下配置文件:

AddType text/html .html

AddLanguage zh-CN .cn

其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。

以上就是Apache多后缀的特性。如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php

那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

环境准备

靶机环境 139.196.87.102 (vulhub)

攻击机环境 192.168.8.131 (虚拟机 Ubuntu 20、Java1.8、Burp)

启动 Apache HTTPD 换行解析漏洞(CVE-2017-15715) 环境

1.进入 vulhub 的 apache_parsing_vulnerability 路径

cd /usr/local/tools/vulhub/httpd/apache_parsing_vulnerability

2.编译并启动环境

docker-compose up -d

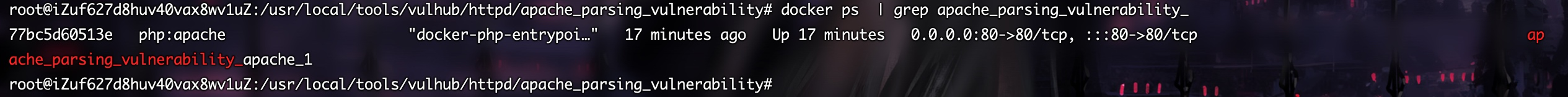

3.查看环境运行状态

docker ps | grep apache_parsing_vulnerability

漏洞利用

访问 80 端口

上传一个 php 后缀文件,baocuo。

adow_50,text_Q1NETiBA5ri05pyb5Yqb6YeP55qE5ZOI5aOr5aWH,size_19,color_FFFFFF,t_70,g_se,x_16)

此时,利用 burp 抓包,修改上传文件后缀为多后缀文件,并写入 php 文件内容,上传成功。

数据包如下:

POST / HTTP/1.1

Host: 139.196.87.102

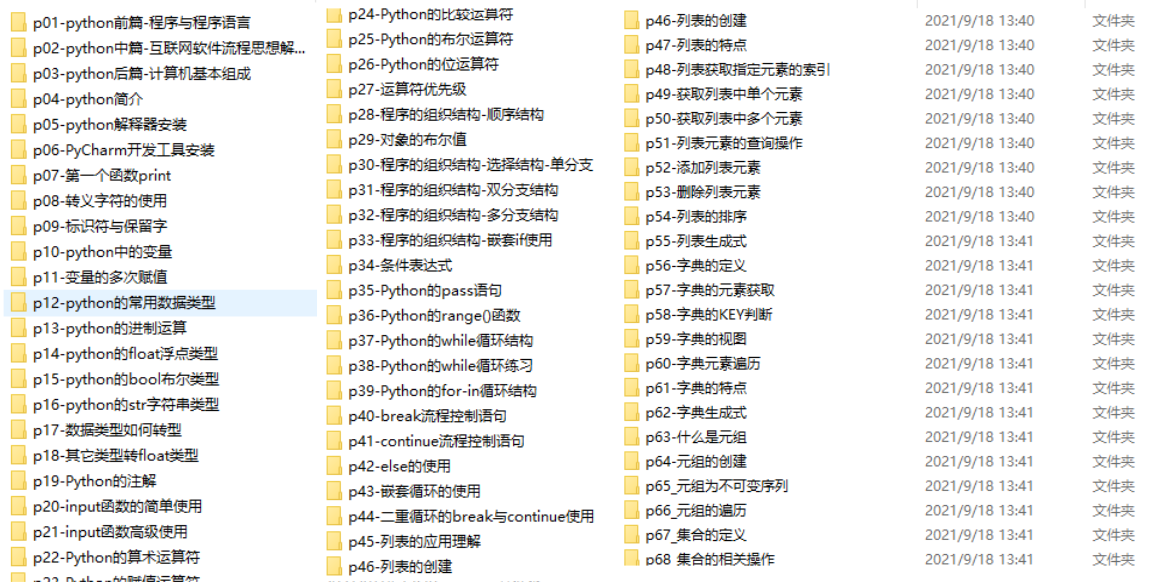

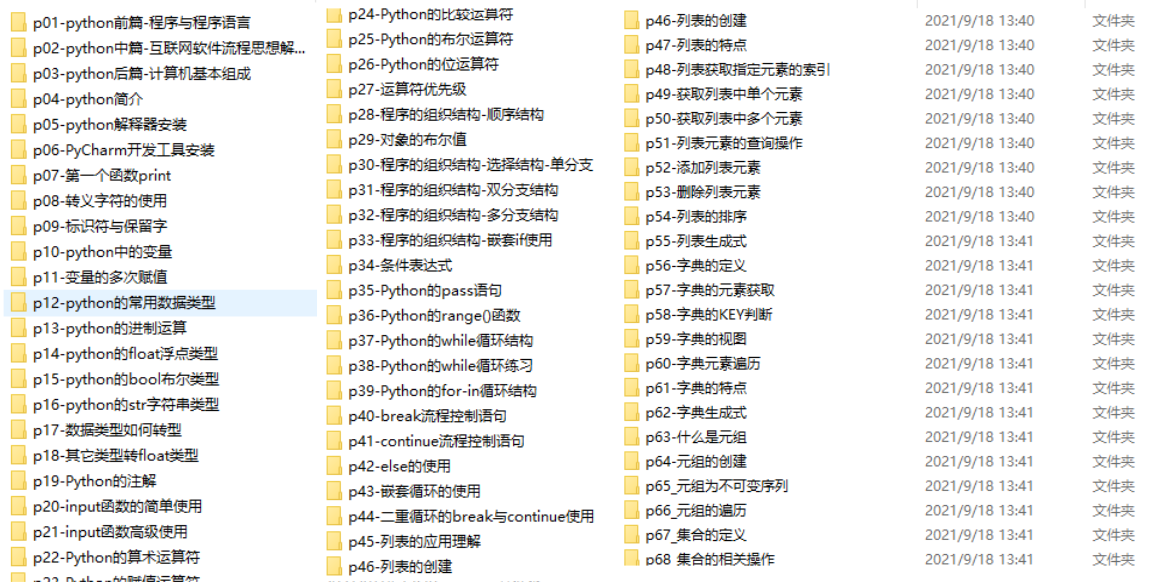

现在能在网上找到很多很多的学习资源,有免费的也有收费的,当我拿到1套比较全的学习资源之前,我并没着急去看第1节,我而是去审视这套资源是否值得学习,有时候也会去问一些学长的意见,如果可以之后,我会对这套学习资源做1个学习计划,我的学习计划主要包括规划图和学习进度表。

分享给大家这份我薅到的免费视频资料,质量还不错,大家可以跟着学习

习资源,有免费的也有收费的,当我拿到1套比较全的学习资源之前,我并没着急去看第1节,我而是去审视这套资源是否值得学习,有时候也会去问一些学长的意见,如果可以之后,我会对这套学习资源做1个学习计划,我的学习计划主要包括规划图和学习进度表。

分享给大家这份我薅到的免费视频资料,质量还不错,大家可以跟着学习

1577

1577

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?