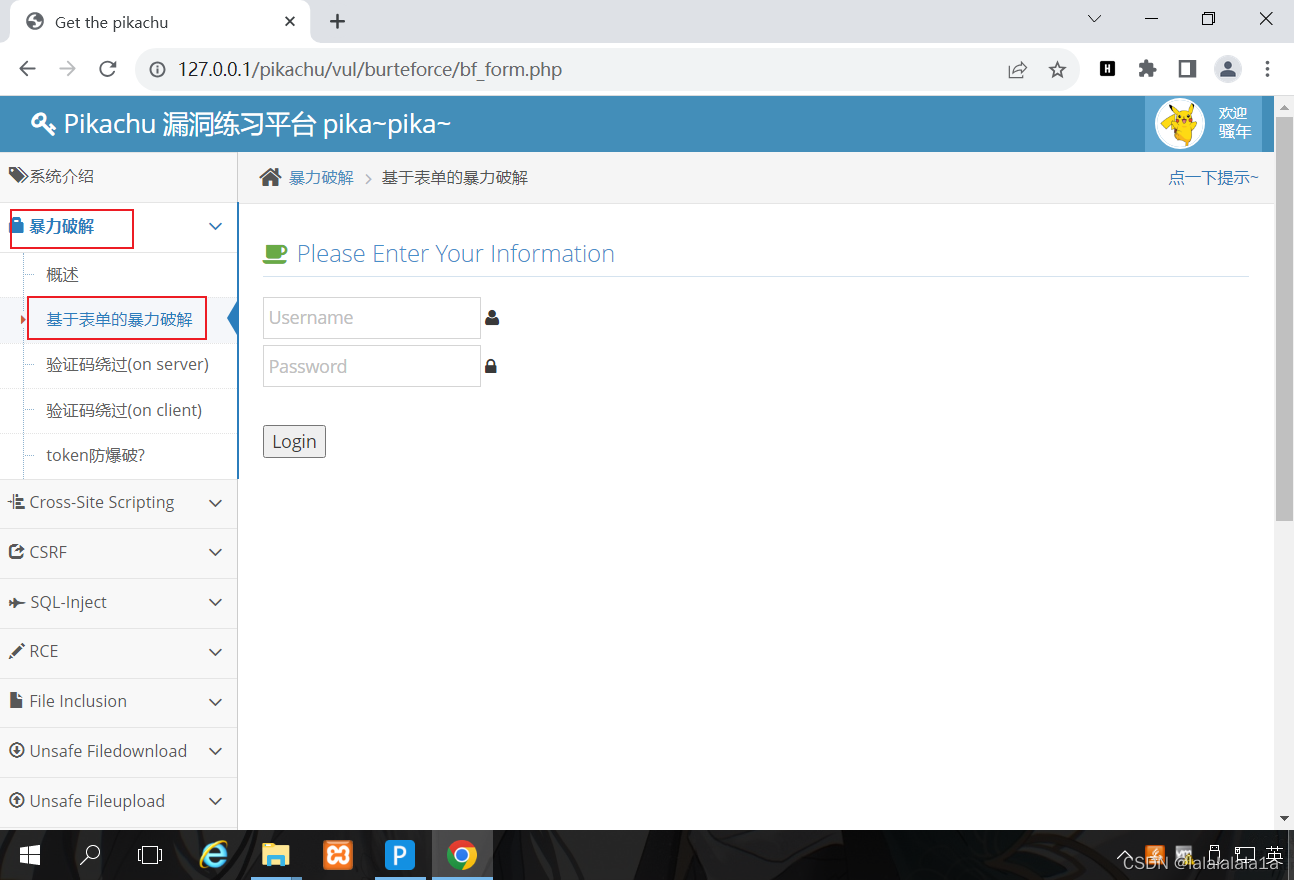

1,访问Pikachu靶场

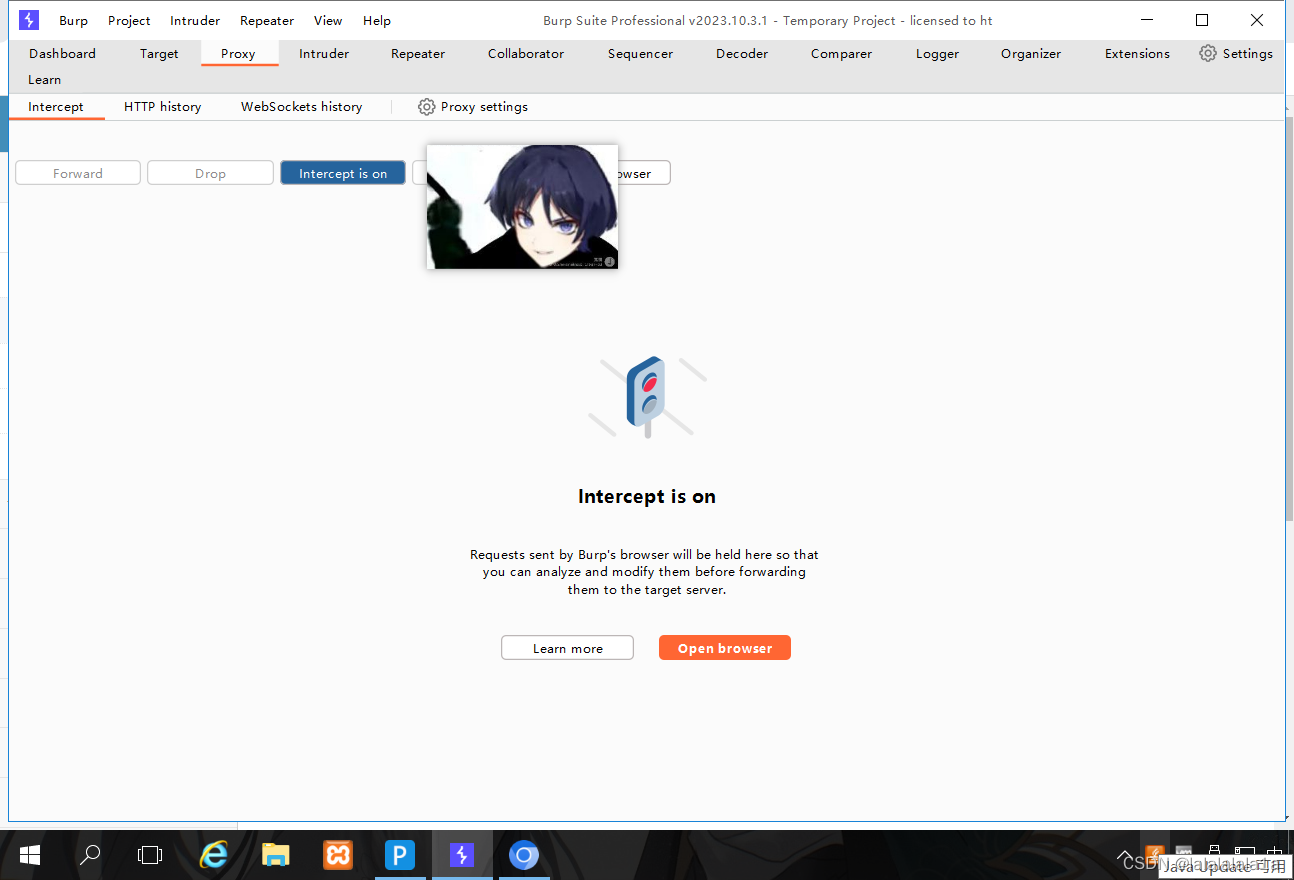

启动bp,使用bp自带的浏览器访问pikachu

2,暴力破解

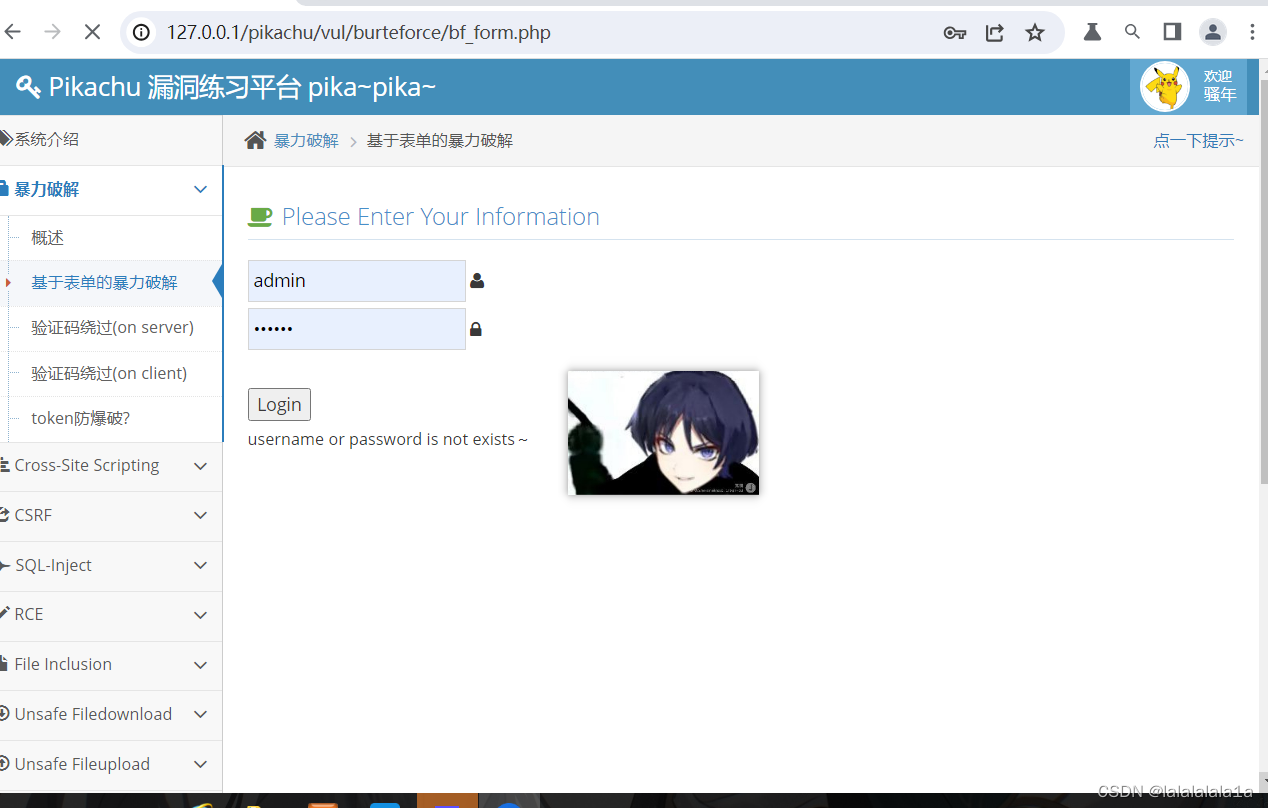

尝试随便输入用户名密码

使用 admin/123456 报错显示“用户名或密码错误”

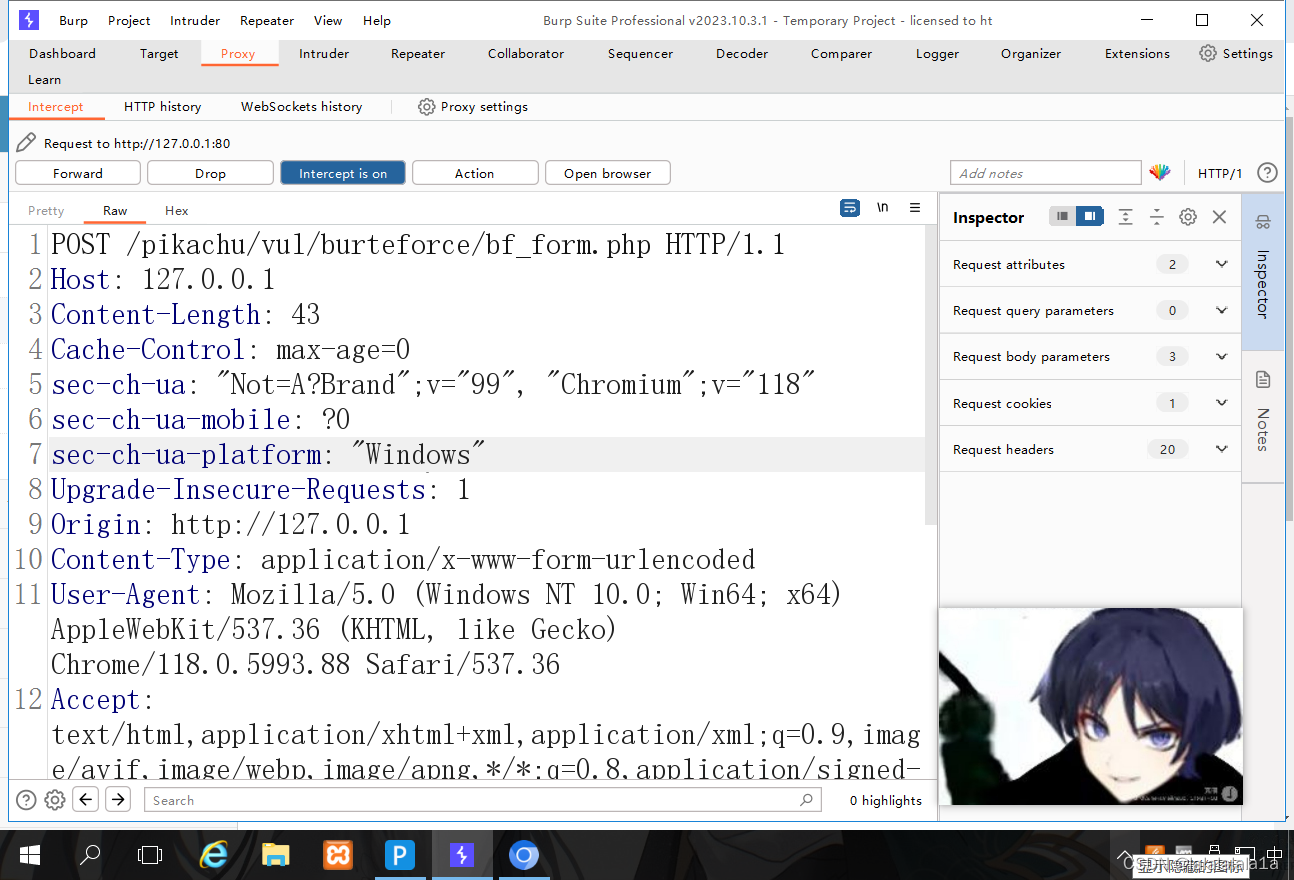

使用bp抓包

再次输入账号密码访问

查看bp拦截到的报文

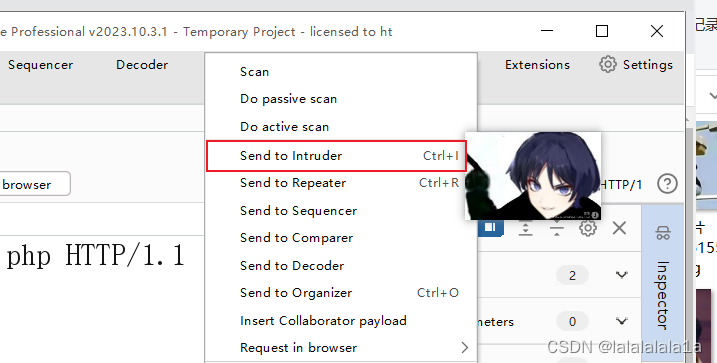

右键报文发送给intruder

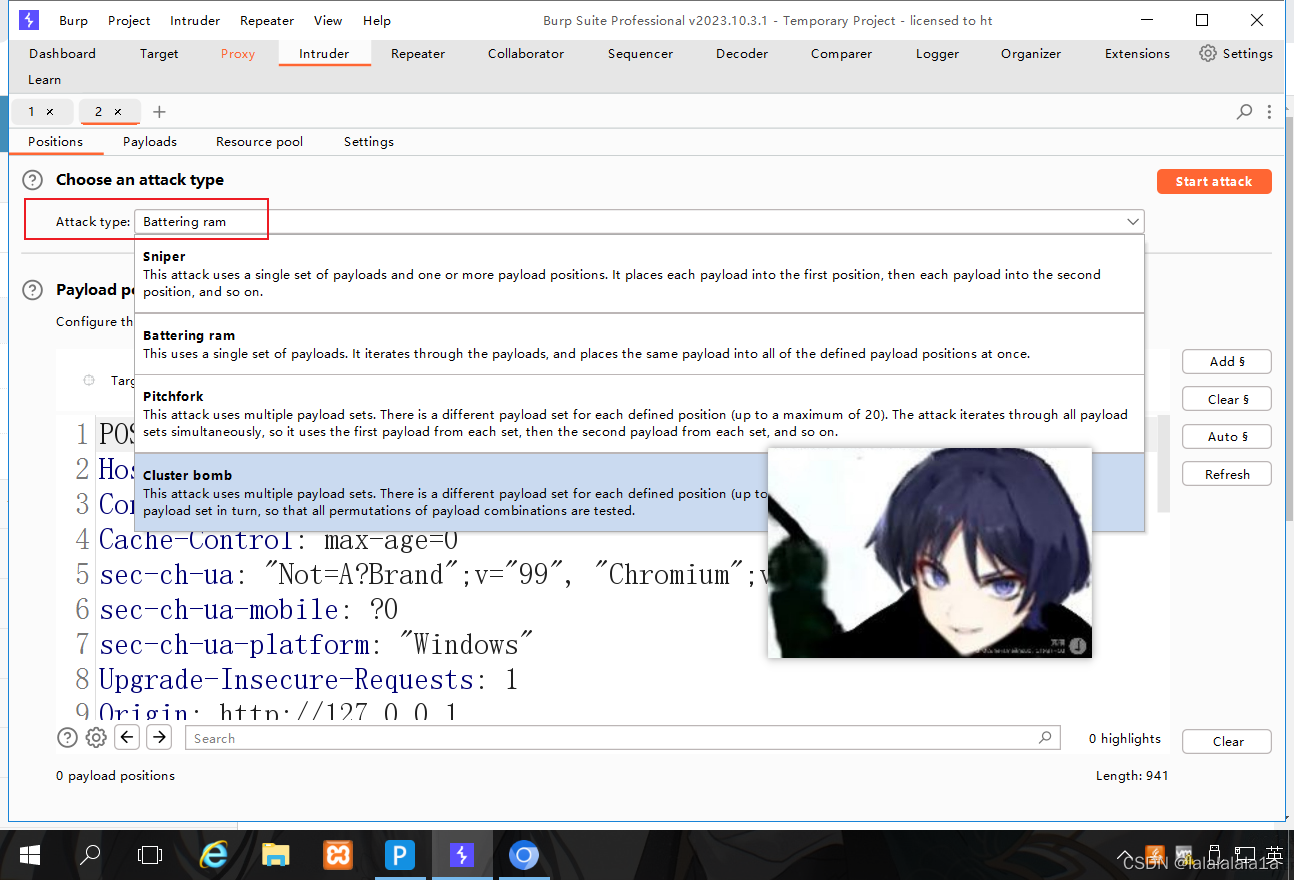

攻击类型选择bluster bomb

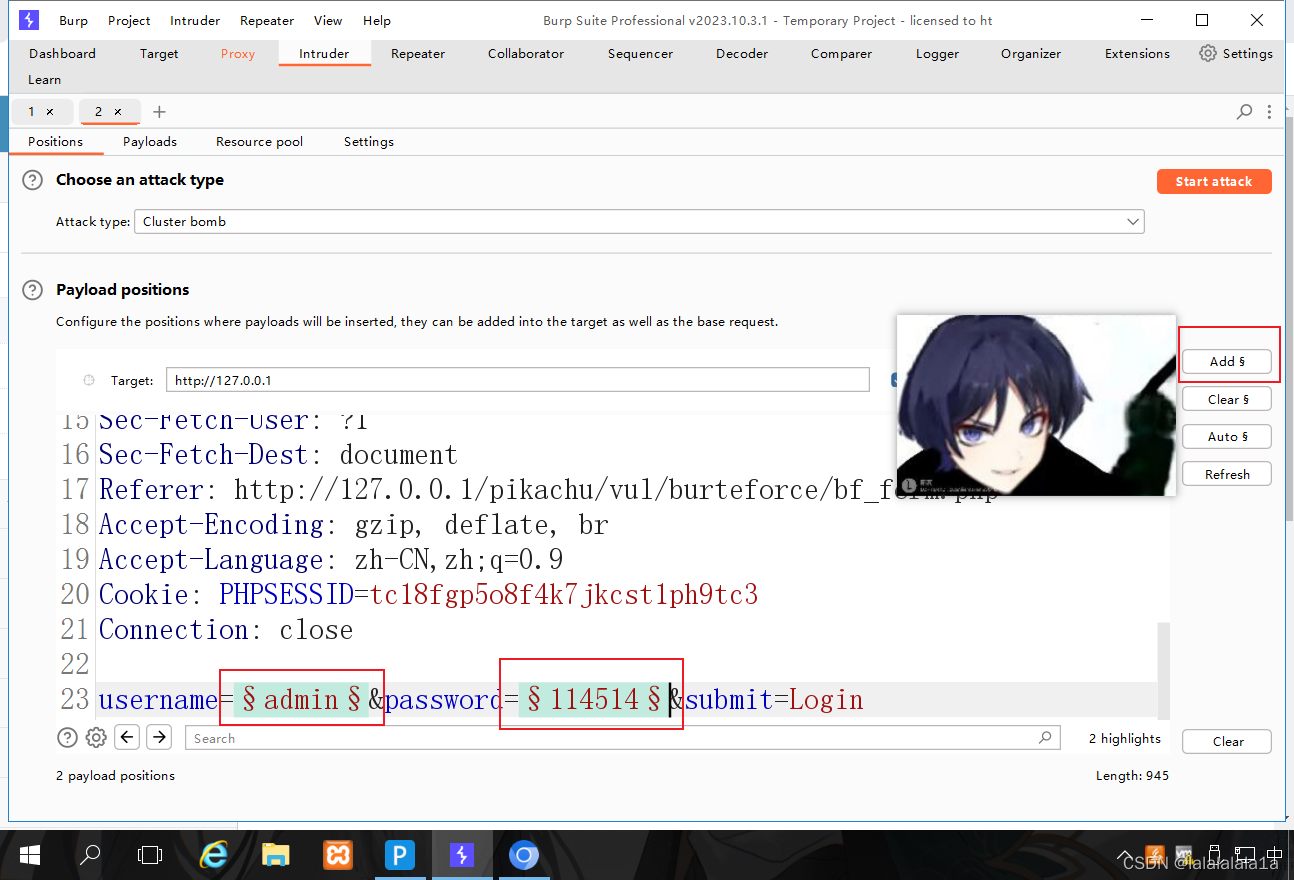

将报文中用户的值和密码的值添加ADD$

注意添加顺序,第一个选择添加的就为1,第二个选择添加的就为2,在后面paylods里会用不同的密码字典爆破不同的值

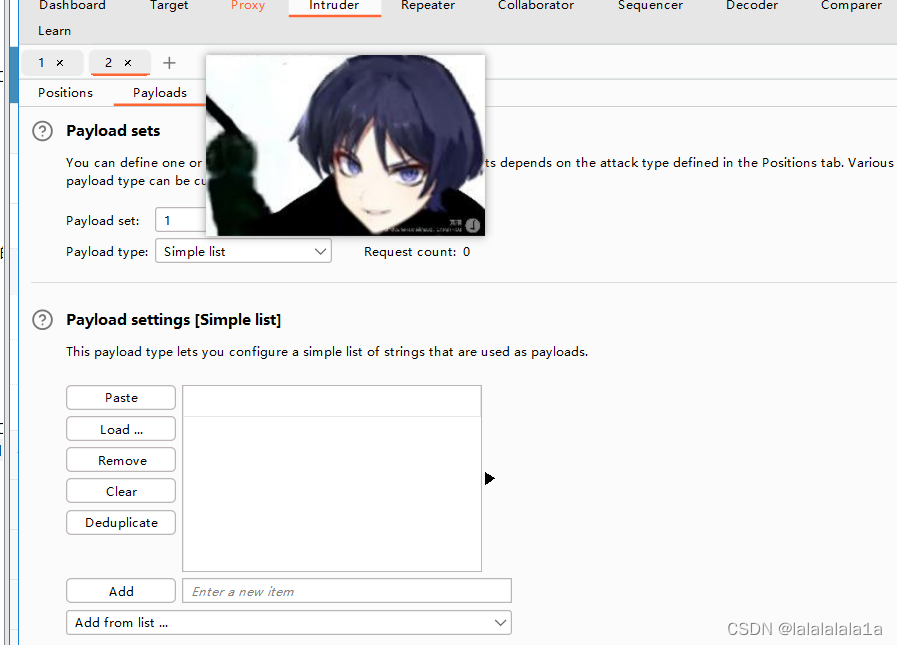

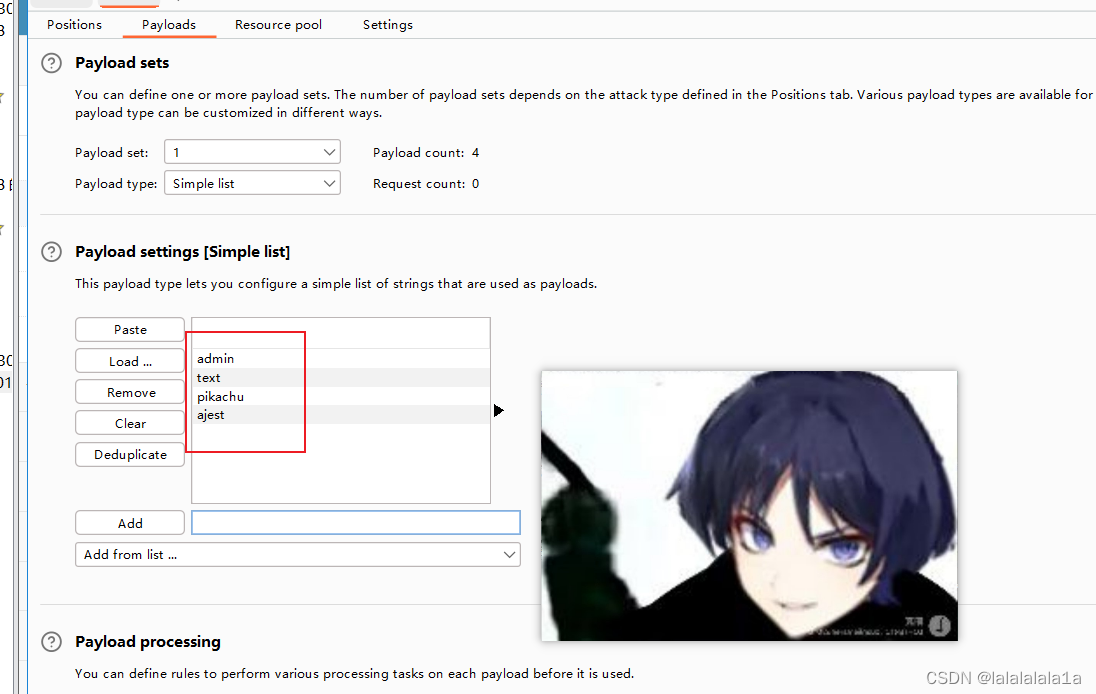

点击payloads选项

这边密码爆破基本都是用字典,但我没有,就随便写了

注意这边选的值为1,就是用户名的值

输入一些可能是用户名的名字,例如admin

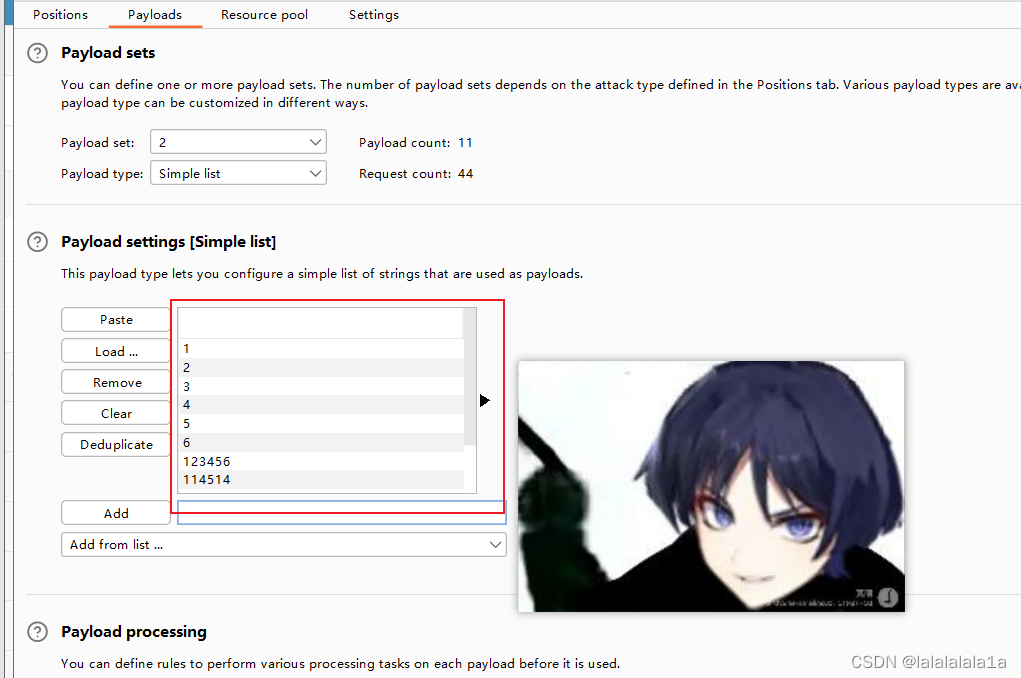

选择取值2,密码的值

也是输入一些经常被当作密码的密码

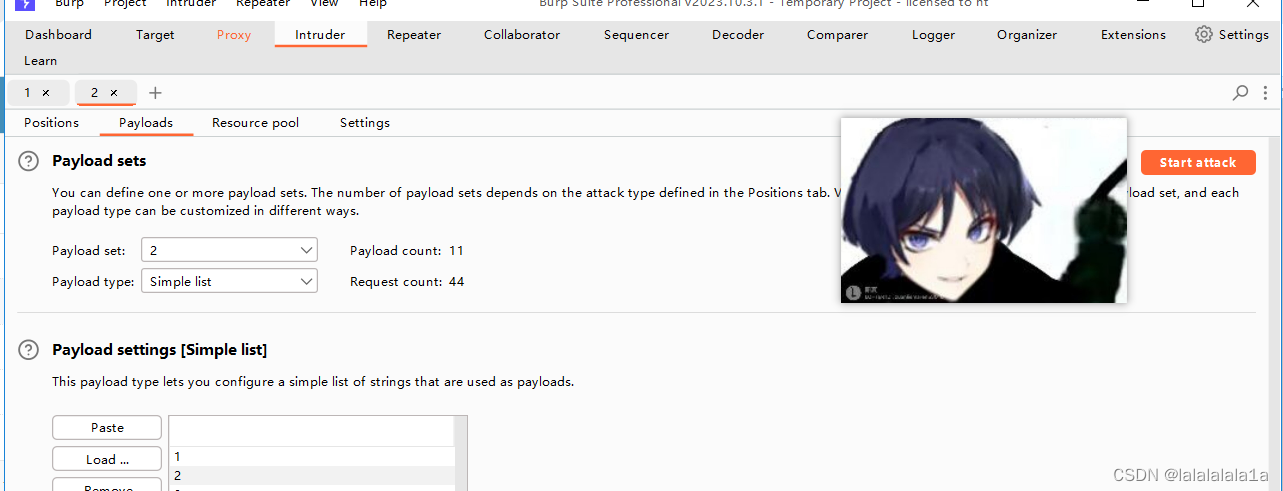

开始爆破

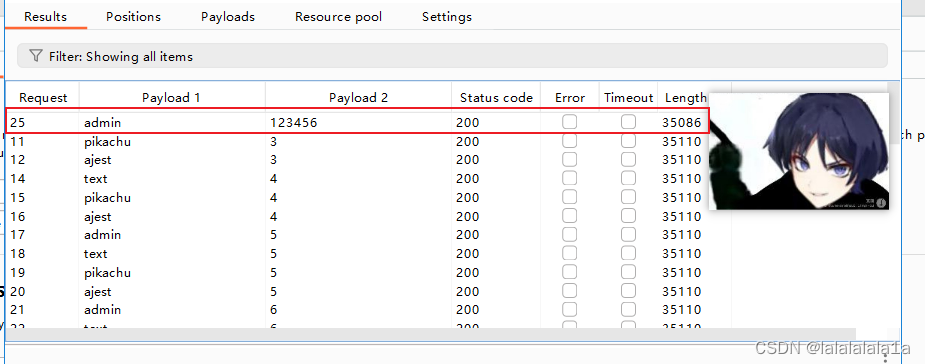

可以看到有一串的字符长度和其他的都不一样

那这个用户名和密码就是我们要找的

598

598

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?