开启靶机

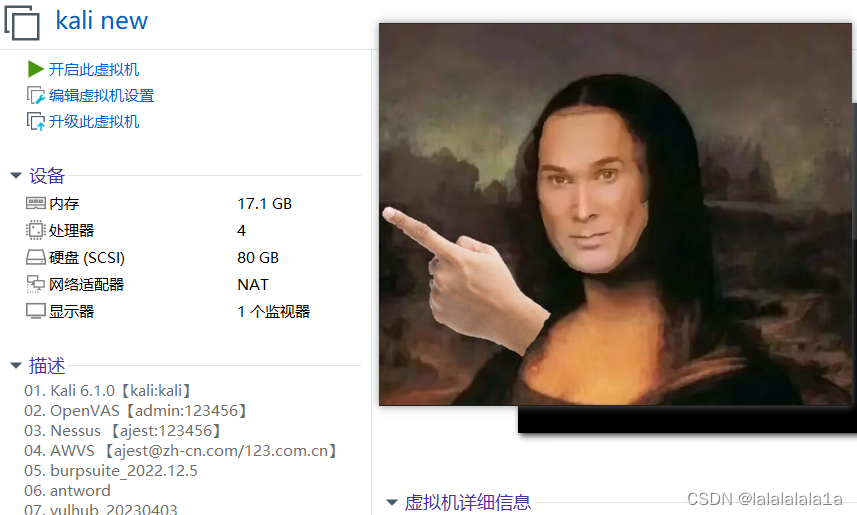

找到一个可实验用靶机

确保他连接的是NAT网段

同理,kali也需要连接NAT网段

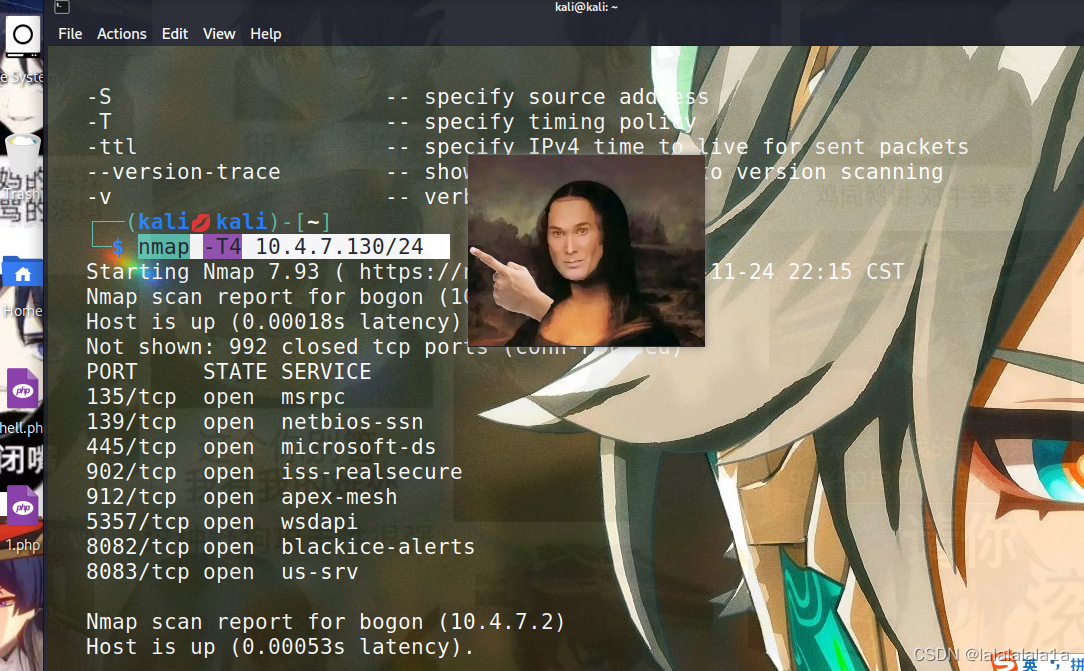

-T

设置扫描速度,级别从0-5越来越快

经常用于扫描靶机的ip

准确解释应该是扫描此网段被使用的Ip

nmap -T4 10.4.7.130/24

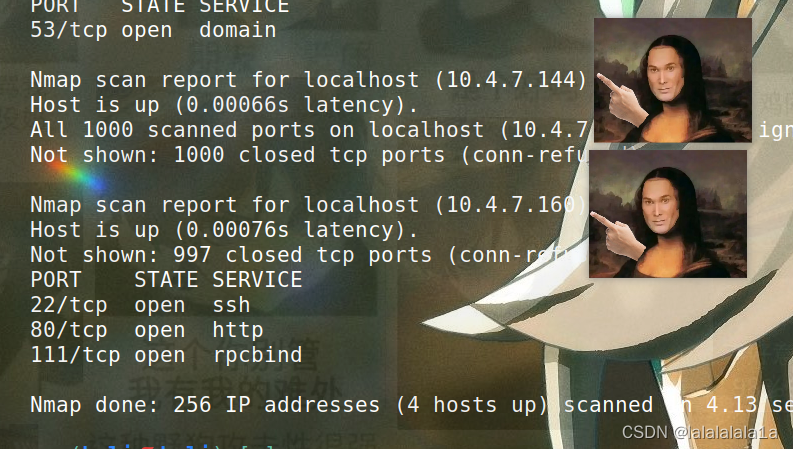

通过排除特殊ip找到靶机的ip地址

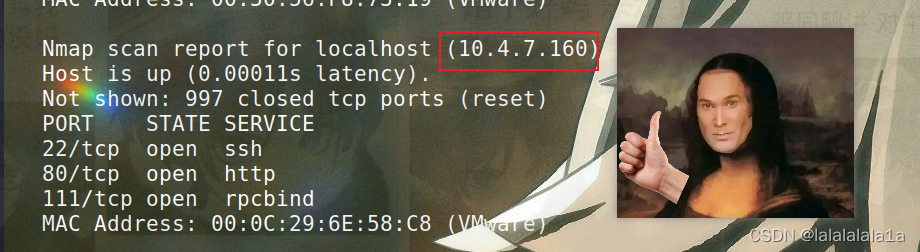

10.4.7.144为本机Ip,所以10.4.7.160就是靶机的IP

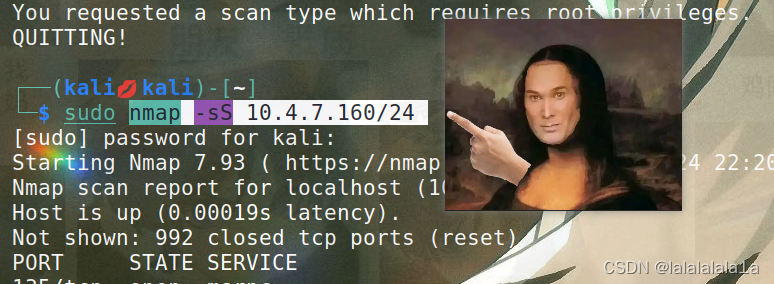

-sS

进行TCP SYN扫描,通过发送TCP SYN包判断目标主机端口是否开放。

nmap -sS 10.4.7.160/24

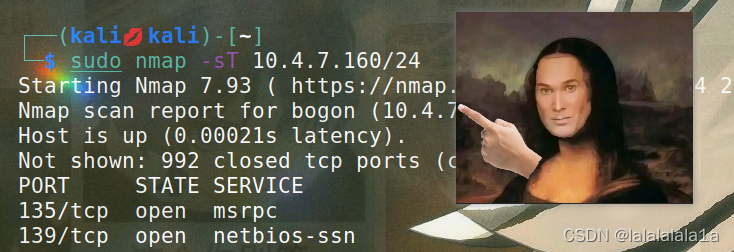

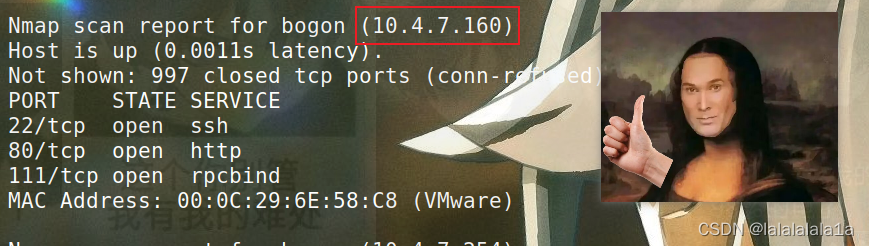

-sT

进行TCP连接扫描。通过建立TCP连接,判断目标主机的端口是否开放。

nmap -sT 10.4.7.160/24

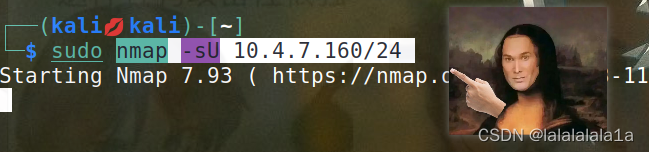

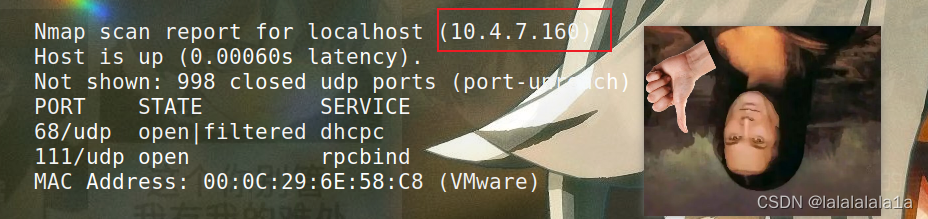

-sU

进行UDP扫描。通过发送UDP数据包,查看响应包判断目标主机的端口是否开放。

nmap -sU 10.4.7.160/24

这一步我大概等了十分钟

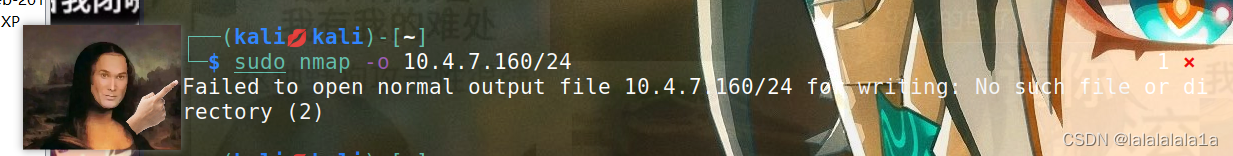

-o

进行操作系统信息探测,通过使用不同的特征扫描目标主机,判断其操作系统。

nmap -o 10.4.7.160/24

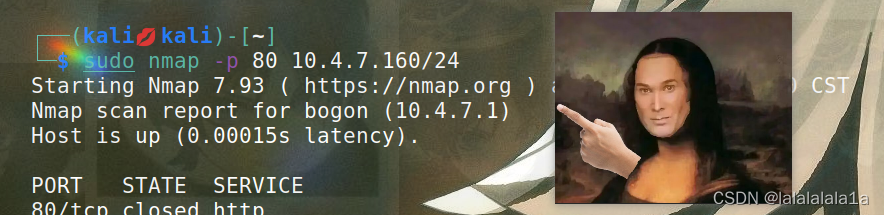

-p

指定端口扫描

-A

激活“操作系统指纹识别”

-sV

服务器版本检测

555

555

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?