文章目录

漏洞是指系统在其开发过程中由于没有考虑周全或编码错误等原因而导致的错误,可使攻击者利用漏洞对系统进行攻击,窃取信息或控制系统。漏洞虽然不是安全事件,但它是安全事件的根源,只有发现并修复漏洞才能够预防安全事件的发生。

网络安全常见漏洞类型

- 缓冲区溢出:当程序将数据写入缓冲区时,超过了缓冲区的容量,导致数据溢出到相邻的内存区域,从而导致程序崩溃或执行恶意代码。

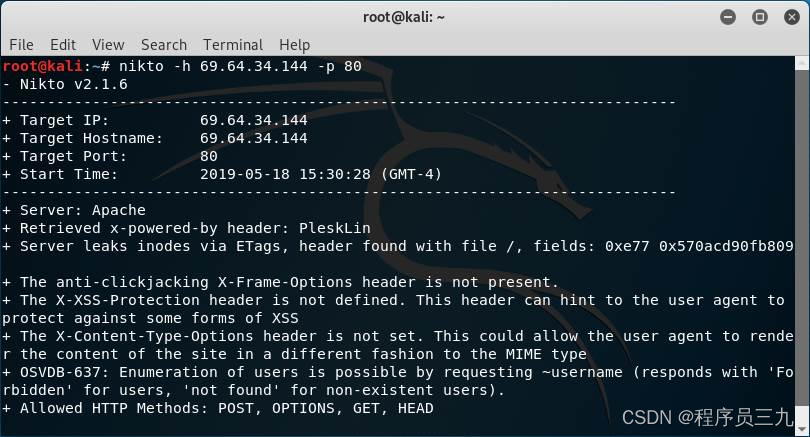

- 跨站点脚本攻击(XSS):XSS攻击允许攻击者在合法网站上执行恶意脚本,从而窃取用户数据或控制受害者的浏览器。

- 拒绝服务攻击(DoS):DoS攻击通过向目标网站或系统发送大量请求,导致其不堪重负而崩溃或无法正常运行。

- SQL注入攻击:SQL注入攻击允许攻击者通过在SQL语句中插入恶意代码,从而访问或修改数据库中的数据。

- 弱密码攻击:弱密码很容易被破解,从而允许攻击者访问用户的帐户或系统。

- 钓鱼攻击:钓鱼攻击通过伪装成合法网站或电子邮件,欺骗用户提供个人信息或财务信息。

- 恶意软件:恶意软件是恶意软件,包括病毒、木马、间谍软件等,它们可以通过网络传播,并窃取用户数据、控制受害者的计算机或损害系统。

- 未授权访问:未授权访问是指攻击者能够访问未经授权的系统或数据,从而窃取信息或破坏系统。

- 社会工程攻击:社会工程攻击通过操纵用户的心理,诱骗他们泄露个人信息或做出错误的决定,从而实现攻击者的目的。

- 网络钓鱼攻击:网络钓鱼攻击是指攻击者创建虚假网站或电子邮件,以欺骗用户提供个人信息,如信用卡号码或密码。

Windows漏洞

以下是一些常见的Windows漏洞,它们的利用方式以及相应的防御策略:

1. 缓冲区溢出

- 介绍: 当程序向一个缓冲区写入超出其容量的数据时,可能覆盖内存中的其他数据,导致执行恶意代码。

- 利用方式: 攻击者发送特制的数据包或输入,触发溢出,并执行恶意代码。

- 防御策略: 使用具有缓冲区溢出保护的编译器,更新软件以修复已知漏洞,使用地址空间布局随机化(ASLR)和数据执行预防(DEP)。

2. 权限提升

- 介绍: 低权限用户利用漏洞提升权限,获得系统级或管理员级别的访问权限。

- 利用方式: 利用操作系统或应用程序中的漏洞获取更高权限。

- 防御策略: 定期更新操作系统和应用程序,限制用户权限,使用最小权限原则。

3. 远程代码执行(RCE)

- 介绍: 攻击者远程执行任意代码,通常通过网络服务中的漏洞实现。

- 利用方式: 发送恶意制作的数据包或请求到存在漏洞的服务。

- 防御策略: 安装最新的安全补丁,配置网络防火墙,隔离关键服务。

4. 社交工程学

- 介绍: 通过诱骗用户执行操作(如点击链接、打开附件),导致安全威胁。

- 利用方式: 诱导用户提供敏感信息或执行不安全的操作。

- 防御策略: 用户培训和意识提升,防钓鱼和垃圾邮件过滤。

5. 客户端软件漏洞

- 介绍: 客户端应用(如浏览器)中的漏洞,可能被用来执行恶意代码或窃取数据。

- 利用方式: 诱使用户访问恶意网站或打开有漏洞的文件。

- 防御策略: 定期更新客户端软件,使用反恶意软件工具,配置安全浏览设置。

6. 服务拒绝(DoS)

- 介绍: 过量的流量或请求导致服务不可用。

- 利用方式: 大量请求或数据包发送至目标,耗尽资源。

- 防御策略: 配置DoS防御系统,增加资源和带宽,实施流量监控。

Linux漏洞

常见Linux漏洞

| 漏洞 | 影响版本 | 漏洞描述 | CVSS评分 |

|---|---|---|---|

| Dirty Pipe | Linux kernel 5.8-5.16 | 允许非特权用户在只读文件中写入数据 | 9.8 |

| Bashdoor | Bash shell 5.0-5.1 | 允许远程攻击者执行任意命令 | 9.8 |

| Ghostwriter | Linux kernel 5.6-5.11 | 允许非特权用户在只读文件中写入数据 | 9.6 |

| SegFault | Linux kernel 5.6-5.11 | 允许非特权用户导致系统崩溃 | 9.0 |

| PwnKit | PolicyKit 1.0-1.2 | 允许非特权用户获得root权限 | 8.8 |

利用方式

| 漏洞 | 利用方式 |

|---|---|

| Dirty Pipe | 可以通过创建一个管道并在其中写入数据来利用此漏洞。这将允许非特权用户在只读文件中写入数据。 |

| Bashdoor | 可以通过向远程服务器发送一个精心设计的Bash命令来利用此漏洞。这将允许远程攻击者在服务器上执行任意命令。 |

| Ghostwriter | 可以通过创建一个特殊的文件并在其中写入数据来利用此漏洞。这将允许非特权用户在只读文件中写入数据。 |

| SegFault | 可以通过发送一个精心设计的网络数据包来利用此漏洞。这将导致系统崩溃,并允许非特权用户获得root权限。 |

| PwnKit | 可以通过创建一个特殊的文件并在其中写入数据来利用此漏洞。这将允许非特权用户获得root权限。 |

防御策略

| 漏洞 | 防御策略 |

|---|---|

| Dirty Pipe | 将Linux内核更新到最新版本。 |

| Bashdoor | 将Bash shell更新到最新版本。 |

| Ghostwriter | 将Linux内核更新到最新版本。 |

| SegFault | 将Linux内核更新到最新版本。 |

| PwnKit | 将PolicyKit更新到最新版本。 |

3504

3504

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?