识别跨站脚本漏洞

前言

- 跨站脚本漏洞(XSS)是web应用程序中最常见的漏洞之一;它在2013年的OWASP Top 10中排名第三。(https://www.owasp.org/index.php/Top_10_2013-Top_10)在这个小节中,将看到发现 web 应用程序中 XSS 漏洞的关键点。

- XSS漏洞发生在服务器端和客户端对输入执行弱验证或不进行验证,且输出没有正确编码的情况下。这意味着该应用程序允许我们引入HTML代码中使用的字符,并且在将它们发送到页面时,不进行任何编码(例如使用HTML转义<和>,以防止它们被解释为HTML或Javascript源代码)。

- 攻击者使用这些漏洞来更改客户端的行为,欺骗用户在他们不知情的情况下执行任务,或者窃取私人信息。

实验演练

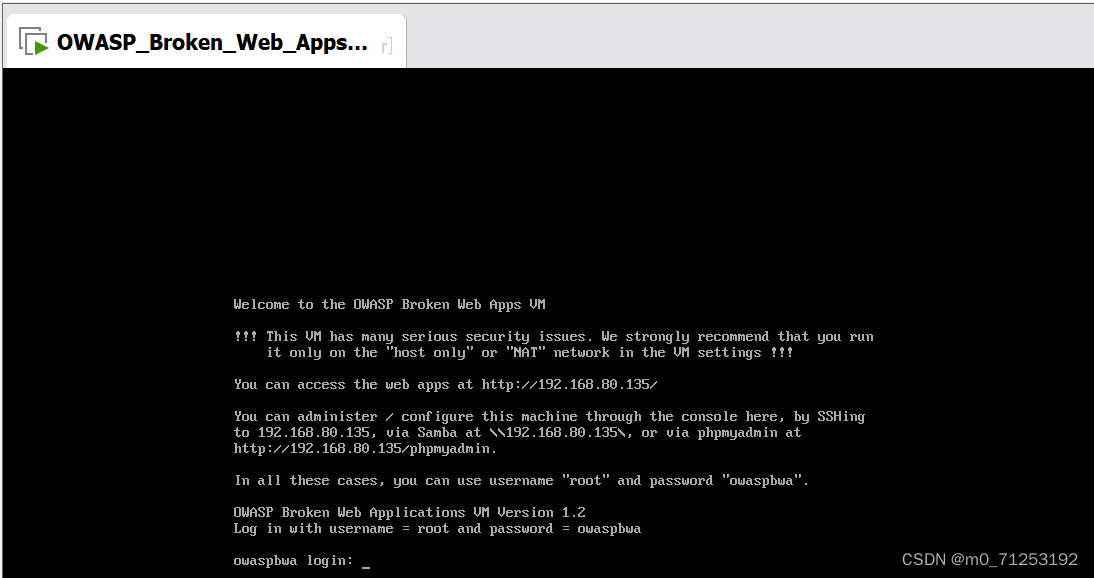

1.1打开OWASP BWA靶机查看IP地址

1.2 访问DVWA

(1)从 Kali Linux 的火狐浏览器打开 DVWA

访问地址(http://192.168.80.135/dvwa/login.php )

随后单击 Damn Vulnerable Web Application进入DVWA,如下图:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

560

560

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?