目录

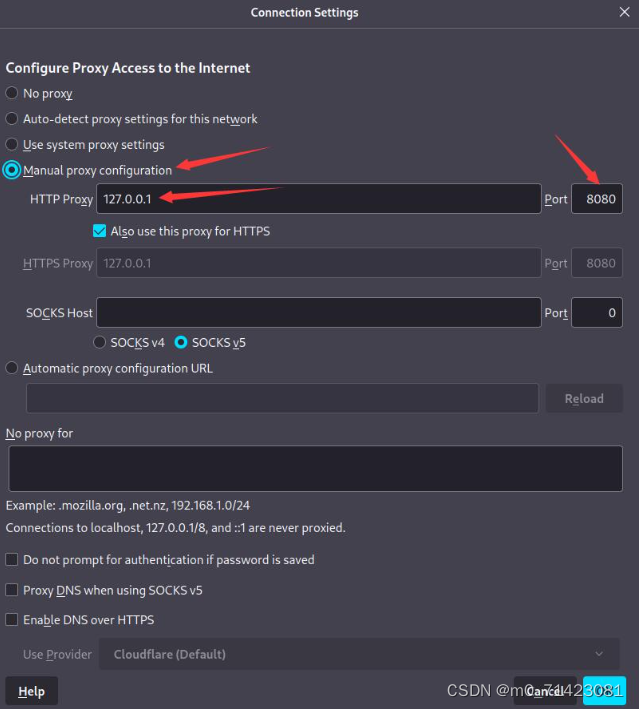

1.环境配置-kali linux中firefox配置为127.0.0.1 8080

2.环境配置-kali linux中OWASP ZAP也配置为127.0.0.1 8080

3.先在kali linux中打开firefox浏览器,在浏览器中打开靶场,点击进入Bodgeit靶机

接着,在firefox中刷新Bodgeit页面,此时ZAP中就可以看到相应的记录。

7.对bodgeit单击右键,从下拉菜单选择 Attack(攻击) | Spider(爬行)

9.点击右上角Export点击结束,将结果输出。将输出结果保存,将文件名改为zap-bodgeit点击保存编辑

10.如果想分析单个文件的请求和响应,点击Sites选项卡,查看里面文件或者文件夹

前言

ZAP具有自动化功能,可以通过代理转发进行漏洞扫描,也可以通过API进行自定义扫描。它还提供了一个具有良好用户界面的桌面应用程序,以及一组REST API,可以与其他工具和系统集成。

总之,ZAP是一款功能强大的渗透测试工具,可帮助安全专业人员对Web应用程序进行全面和全面的漏洞扫描,以确保其安全性。

下面我将会用ZAP的爬行功能,在脆弱的靶机上爬行一个目录,然后将检查它捕捉到的信息。

一、ZAP是什么?

ZAP(Zed Attack Proxy)是一款免费的、开源的、跨平台的应用程序安全测试工具,可用于执行各种安全测试任务,如扫描应用程序和网络漏洞、检测安全漏洞、识别恶意软件等。ZAP具有可视化的用户界面,可帮助用户以简单和直观的方式执行复杂的安全测试任务,还可以进行自定义插件来扩展其功能。ZAP支持多种协议和格式,包括HTTP、SOAP、REST、JSON、HTML等,能够对各种应用程序和服务进行测试,包括Web应用程序、移动应用程序和API。ZAP还有一个活跃的社区,用户可以与其他安全专家分享最佳实践和技术,从而提高其安全测试技能和知识水平。

二、使用步骤

1.环境配置-kali linux中firefox配置为127.0.0.1 8080

配置完成后,先关闭firefox

2.环境配置-kali linux中OWASP ZAP也配置为127.0.0.1 8080

配置完成后,先关闭ZAP

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7636

7636

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?