使用场景

最近做系统集成功能的时候,需要设计一个凭据管理,以存储集成相关的凭据信息。凭据是两张表组成,一张凭据基本信息表,一张凭据属性表,其中凭据属性就是key,value的组合,因为是凭据而且持久化到数据库中,基于安全考虑,我们需要将部分凭据属性值进行加密存储。考虑到服务的yml配置项的加解密方式使用的是jasypt(Java Simplified Encryption)这个库,前面的凭据属性的加解密我们也希望使用jasypt这种方式,这样可以保障系统配置项的安全性设计(加解密方式)的一致性。

如果需要查阅相关技术资料,可以点击官网地址查阅。

yml配置项如何加解密

首先,引入jasypt依赖,如下所示:

<!-- https://mvnrepository.com/artifact/com.github.ulisesbocchio/jasypt-spring-boot-starter -->

<dependency>

<groupId>com.github.ulisesbocchio</groupId>

<artifactId>jasypt-spring-boot-starter</artifactId>

<version>3.0.5</version>

</dependency>

在yml配置简单设置即可,如下所示:

jasypt:

encryptor:

algorithm: PBEWithMD5AndDES

password: test1000test1000

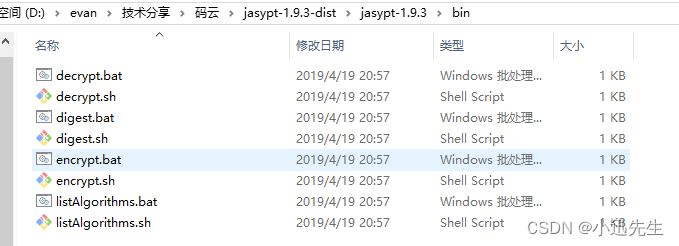

如何获取加密后的密文呢?官方提供了一些cli工具,可以点击下载dist包这里面就有相关的cli工具,如下图所示:

具体我们可以按照官方操作手册进行操作,一般我们会在程序出厂前通过cli工具进行加密,然后发包出厂(配合devops流程即可)。

然后将需要加密的配置项值(按ENC(密文)格式进行配置即可)设置成如下效果:

spring:

rabbitmq:

conn1:

host: 127.0.0.1

port: 5672

username: test

password: ENC(TB+yc5Gk0Fi5fHK4aArY6DU1xdfm1H9I)

virtualHost: test

listener:

simple:

acknowledge-mode: manual

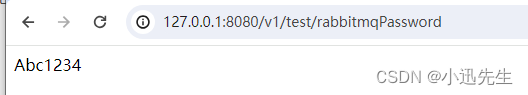

我们也可以显示测试一下,这个结果,见下面的测试代码:

@RestController

@RequestMapping("{version}/test")

public class TestController {

@Value("${spring.rabbitmq.conn1.password}")

private String rabbitmqPassword;

@RequestMapping(value = "/rabbitmqPassword", method = RequestMethod.GET)

public String getRabbitmqPassword() {

return rabbitmqPassword;

}

}

我们可以访问后的效果如下:

凭据属性表加解密

有了上面的jasypt加解密,我们就可以为我们自己定义的凭据属性表进行加解密操作了。

/**

* 获取凭证值

* @param credentialId

* @return

*/

@Override

public Map<String, String> getValue(String credentialId) {

QueryWrapper<CredentialPropertyDO> queryWrapper = new QueryWrapper<CredentialPropertyDO>();

queryWrapper.lambda().eq(CredentialPropertyDO::getCredentialId, credentialId);

List<CredentialPropertyDO> credentialDetails=credentialDetailMapper.selectList(queryWrapper);

if(CollectionUtils.isEmpty(credentialDetails)){

return null;

}

Map<String,String> result=new HashMap<>();

credentialDetails.stream().forEach(

credentialDetailDO -> {

result.put(credentialDetailDO.getCode(),getDecryptValue(credentialDetailDO.getValue()));

}

);

return result;

}

/**

* 获取解密后的值

* @param value

* @return

*/

private String getDecryptValue(String value){

if (value != null && value.startsWith("ENC(") && value.endsWith(")")) {

value = value.substring(4, value.length() - 1);

return encryptor.decrypt(value);

}

return value;

}

用户在输入配置的时候,可以通过下载上面的cli工具,然后输入双方约定好的密钥及算法相关参数即可进行加密使用,最后将密文替换之前的凭据值即可。

注意事项

- 上面的jasypt-spring-boot-starter依赖为3.*版本,默认加密算法为PBEWITHHMACSHA512ANDAES_256,需要jdk 1.9及以上版本。所以显示固化了一下算法为PBEWithMD5AndDES,因为我使用了1.8 版本的jdk。下面是一个单元测试,如下所示:

@Test

public void testEncryptor() {

// 创建StringEncryptor实例

StandardPBEStringEncryptor encryptor = new StandardPBEStringEncryptor();

encryptor.setAlgorithm("PBEWithMD5AndDES");

encryptor.setPassword("test1000test1000");

// 设置盐值和初始化向量,按spring boot默认配置

encryptor.setSaltGenerator(new RandomSaltGenerator());

encryptor.setIvGenerator(new RandomIvGenerator());

String plainText="Abc1234";

String encryptString = encryptor.encrypt(plainText);

System.out.println("加密后的字符串:" + encryptString);

String decryptString = encryptor.decrypt("TB+yc5Gk0Fi5fHK4aArY6DU1xdfm1H9I");

Assertions.assertEquals(decryptString,plainText);

}

我们可以看到,spring boot默认初始化了saltGenerator,ivGenerator

- 如何不泄露密钥呢,因为上面的示例,我们将密钥放在了yml配置里面,安全性较低。

- 方式1:我们可以在启动java进程的时候,附加jasypt相关参数如下所示:

java -jar ***.jar

--jasypt.encryptor.password=密钥

--jasypt.encryptor.algorithm=PBEWithMD5AndDES

--jasypt.encryptor.iv-generator-classname=org.jasypt.iv.RandomIvGenerator

--jasypt.encryptor.salt-generator-classname=org.jasypt.salt.RandomSaltGenerator

- 方式2:也可以采用环境变量,将密钥相关信息存储在环境变量中,然后去调用,如下所示:

export JASYPT_PASSWORD=你的秘钥 # 设置环境变量(仅用于演示,实际应已事先设置好)

java -jar your-spring-boot-app.jar \

--jasypt.encryptor.password=${JASYPT_PASSWORD} \

--jasypt.encryptor.algorithm=${JASYPT_ALGORITHM:-PBEWithMD5AndDES} \

--jasypt.encryptor.iv-generator-classname=${JASYPT_IV_GENERATOR:-org.jasypt.iv.RandomIvGenerator} \

--jasypt.encryptor.salt-generator-classname=${JASYPT_SALT_GENERATOR:-org.jasypt.salt.RandomSaltGenerator}

5137

5137

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?