1.背景介绍

对抗学习(Adversarial

Learning)是一种机器学习的技术,它通过将一种“敌对”的优化问题与目标优化问题相结合,从而可以在训练过程中引入扰动,使得模型在扰动的样本上的表现得更差,但在原始样本上的表现却不受影响。这种技术在图像识别、自然语言处理、安全等领域都有广泛的应用。

在安全领域,对抗学习可以用于检测恶意行为、防御黑客攻击、生成安全密码等。在本文中,我们将介绍对抗学习在安全领域的应用,包括背景、核心概念、算法原理、代码实例以及未来发展趋势。

2.核心概念与联系

在安全领域,对抗学习主要应用于以下几个方面:

恶意软件检测:通过对抗学习,可以生成恶意软件的特征,从而提高恶意软件检测的准确率。

黑客攻击防御:通过对抗学习,可以生成黑客攻击的特征,从而提高系统的安全性。

安全密码生成:通过对抗学习,可以生成安全且复杂的密码,从而提高密码的安全性。

3.核心算法原理和具体操作步骤以及数学模型公式详细讲解

在安全领域,对抗学习的核心算法主要包括:

- 生成恶意软件的特征

- 生成黑客攻击的特征

- 生成安全密码

3.1 生成恶意软件的特征

在恶意软件检测中,对抗学习可以用于生成恶意软件的特征,从而提高恶意软件检测的准确率。具体操作步骤如下:

首先,从网络上收集一些恶意软件样本,并将它们转换为特征向量。

然后,使用对抗学习训练一个生成器,生成类似于恶意软件样本的特征向量。

接着,使用对抗学习训练一个分类器,将生成的特征向量分为恶意和正常两类。

最后,通过比较生成的特征向量和原始恶意软件样本的相似性,可以提高恶意软件检测的准确率。

数学模型公式如下:

G ( z ) = s i g m o i d ( W g ∗ z + b g ) G(z) = sigmoid(W g * z + b g)

G(z)=sigmoid(Wg∗z+bg)

D ( x ) = s i g m o i d ( W d ∗ x + b d ) D(x) = sigmoid(W d * x + b d)

D(x)=sigmoid(Wd∗x+bd)

其中, G ( z ) G(z) G(z) 是生成器, D ( x ) D(x) D(x) 是分类器, W g W g Wg、 b g b g

bg、 W d W d Wd 和 b d b d bd 是对应的参数。

3.2 生成黑客攻击的特征

在黑客攻击防御中,对抗学习可以用于生成黑客攻击的特征,从而提高系统的安全性。具体操作步骤如下:

首先,从网络上收集一些黑客攻击样本,并将它们转换为特征向量。

然后,使用对抗学习训练一个生成器,生成类似于黑客攻击样本的特征向量。

接着,使用对抗学习训练一个分类器,将生成的特征向量分为攻击和正常两类。

最后,通过比较生成的特征向量和原始黑客攻击样本的相似性,可以提高系统的安全性。

数学模型公式与恶意软件检测类似。

3.3 生成安全密码

在安全密码生成中,对抗学习可以用于生成安全且复杂的密码。具体操作步骤如下:

首先,收集一些已知的安全密码样本,并将它们转换为特征向量。

然后,使用对抗学习训练一个生成器,生成类似于安全密码样本的特征向量。

接着,使用对抗学习训练一个分类器,将生成的特征向量分为安全和不安全两类。

最后,通过比较生成的特征向量和原始安全密码样本的相似性,可以生成安全且复杂的密码。

数学模型公式与恶意软件检测类似。

4.具体代码实例和详细解释说明

在本节中,我们将通过一个简单的例子来说明如何使用对抗学习生成安全密码。

tensorflow.keras.layers import Dense, Input from tensorflow.keras.models

import Model

## 生成器

def build _generator(z_ dim): input _layer = Input(shape=(z_ dim,)) hidden =

Dense(128, activation='relu')(input _layer) output = Dense(8,

activation='sigmoid')(hidden) model = Model(inputs=input_ layer,

outputs=output) return model

## 分类器

def build _classifier(input_ dim): input _layer = Input(shape=(input_ dim,))

hidden = Dense(128, activation='relu')(input _layer) output = Dense(1,

activation='sigmoid')(hidden) model = Model(inputs=input_ layer,

outputs=output) return model

## 生成器和分类器的对抗训练

def train(generator, classifier, z _dim, input_ dim, epochs, batch _size): #

生成恶意软件样本 z = np.random.normal(0, 1, size=(batch_ size, z _dim)) generated_

samples = generator.predict(z) # 将生成的样本分为恶意和正常两类 labels =

classifier.predict(generated _samples) # 计算损失并更新参数 loss =

tf.keras.losses.binary_ crossentropy(labels, np.ones _like(labels))

generator.trainable = True gradients = tf.gradients(loss, generator.trainable_

variables) gradients = np.clip(gradients.astype(np.float32), -1., 1.)

generator.optimizer.apply _gradients(zip(gradients, generator.trainable_

variables))

## 训练过程

z _dim = 100 input_ dim = 8 epochs = 100 batch _size = 32 generator = build_

generator(z _dim) classifier = build_ classifier(input _dim) for epoch in

range(epochs): train(generator, classifier, z_ dim, input _dim, epochs, batch_

size) print("训练完成")

## 生成安全密码

def generate _password(generator, z_ dim, input _dim): z = np.random.normal(0,

1, size=(1, z_ dim)) generated _password = generator.predict(z) return

generated_ password.flatten()

## 生成一个安全密码

generated _password = generate_ password(generator, z _dim, input_ dim)

print("生成的安全密码:", generated_password) ```

在这个例子中,我们首先定义了生成器和分类器的模型,然后通过对抗训练来优化它们的参数。最后,我们使用生成器来生成一个安全密码。

## 5.未来发展趋势与挑战

在对抗学习的应用中,未来的发展趋势和挑战主要包括:

* 对抗学习的理论基础和算法效率的提升:目前,对抗学习的理论基础仍然存在一定的不足,需要进一步的研究来提升其理论基础和算法效率。

* 对抗学习在安全领域的广泛应用:随着对抗学习在图像识别、自然语言处理等领域的成功应用,我们相信对抗学习在安全领域也会有广泛的应用。

* 对抗学习在新的安全场景中的应用:随着新的安全场景的不断涌现,如人脸识别、语音识别等,我们相信对抗学习也会在这些场景中发挥重要作用。

## 6.附录常见问题与解答

在本节中,我们将回答一些常见问题:

**Q:对抗学习与传统机器学习的区别是什么?**

A:对抗学习与传统机器学习的主要区别在于,对抗学习通过将一种“敌对”的优化问题与目标优化问题相结合,从而可以在训练过程中引入扰动,使得模型在扰动的样本上的表现得更差,但在原始样本上的表现却不受影响。而传统机器学习则通过最小化损失函数来优化模型参数。

**Q:对抗学习在安全领域的应用有哪些?**

A:对抗学习在安全领域的应用主要包括恶意软件检测、黑客攻击防御和安全密码生成等。

**Q:对抗学习的挑战有哪些?**

A:对抗学习的挑战主要包括对抗学习的理论基础和算法效率的提升、对抗学习在安全领域的广泛应用以及对抗学习在新的安全场景中的应用等。

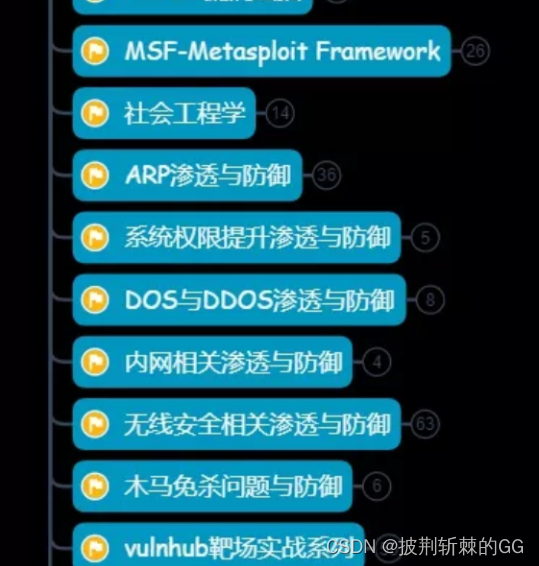

根据以上网络安全技能表不难看出,网络安全需要接触的技术还远远很多,常见的技能需要学习:外围打点能力、钓鱼远控能力、域渗透能力、流量分析能力、漏洞挖掘能力、代码审计能力等。

【----帮助网安学习,以下所有学习资料免费领!】

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC漏洞分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

⑦ 最新网安大厂面试题合集(含答案)

⑧ APP客户端安全检测指南(安卓+IOS)

03网络安全的知识多而杂,怎么科学合理安排?

一、基础阶段

★中华人民共和国网络安全法 (包含18个知识点)

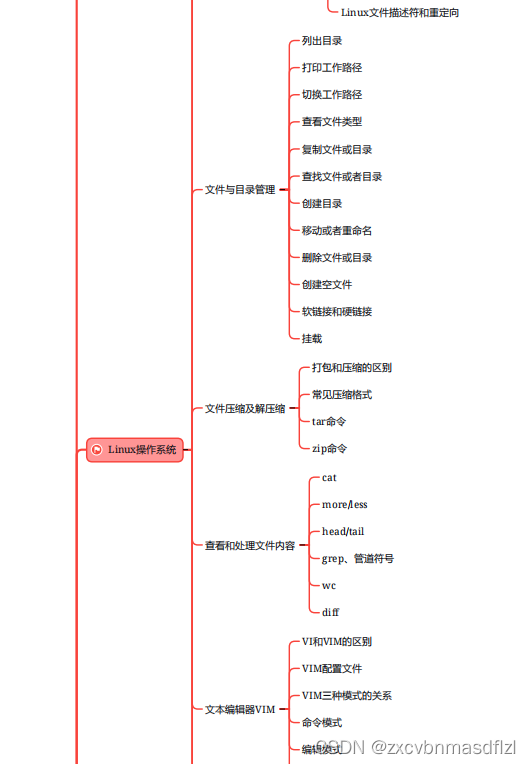

★Linux操作系统 (包含16个知识点)

★计算机网络 (包含12个知识点)

★SHELL (包含14个知识点)

★HTML/CSS (包含44个知识点)

★JavaScript (包含41个知识点)

★PHP入门 (包含12个知识点)

★MySQL数据库 (包含30个知识点)

★Python (包含18个知识点)

————————————————

入门的第一步是系统化的学习计算机基础知识,也就是学习以下这几个基础知识模块:操作系统、协议/网络、数据库、开发语言、常用漏洞原理。前面的基础知识学完之后,就要进行实操了。

因为互联网与信息化的普及网站系统对外的业务比较多,而且程序员的水平参差不齐和运维人员的配置事物,所以需要掌握的内容比较多。

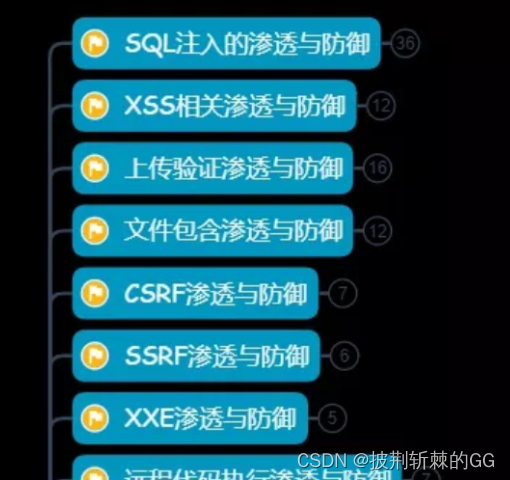

二、渗透阶段

■SQL注入的渗透与防御(包含36个知识点)

■XSS相关渗透与防御(包含12个知识点)

■上传验证渗透与防御(包含16个知识点)

■|文件包含渗透与防御(包含12个知识点)

■CSRF渗透与防御(包含7个知识点)

■SSRF渗透与防御(包含6个知识点)

■XXE渗透与防御(包含5个知识点)

■远程代码执行渗透与防御(包含7个知识点)

■…(包含…个知识点)

————————————————

掌握常见漏洞的原理、使用、防御等知识。Web渗透阶段还是需要掌握一些必要的工具。

主要要掌握的工具和平台:burp、AWVS、Appscan、Nessus、sqlmap、nmap、shodan、fofa、代理工具ssrs、hydra、medusa、airspoof等,以上工具的练习完全可以利用上面的开源靶场去练习,足够了;

三、安全管理(提升)

★渗透报告编写(包含21个知识点)

★等级保护2.0(包含50个知识点)

★应急响应(包含5个知识点)

★代码审计(包含8个知识点)

★风险评估(包含11个知识点)

★安全巡检(包含12个知识点)

★数据安全(包含25个知识点)

————————————————

主要包括渗透报告编写、网络安全等级保护的定级、应急响应、代码审计、风险评估、安全巡检、数据安全、法律法规汇编等。

这一阶段主要针对已经从事网络安全相关工作需要提升进阶成管理层的岗位。如果你只学习参加工程师方面的岗位,这一阶段可学可不学。

四、提升阶段(提升)

■密码学(包含34个知识点)

■JavaSE入门(包含92个知识点)

■C语言(包含140个知识点)

■C++语言(包含181个知识点)

■Windows逆向(包含46个知识点)

■CTF夺旗赛(包含36个知识点)

■Android逆向(包含40个知识点)

————————————————

主要包括密码学、JavaSE、C语言、C++、Windows逆向、CTF夺旗赛、Android逆向等。

主要针对已经从事网络安全相关工作需要提升进阶安全架构需要提升的知识。

【----帮助网安学习,以下所有学习资料免费领!】

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC漏洞分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

⑦ 最新网安大厂面试题合集(含答案)

⑧ APP客户端安全检测指南(安卓+IOS)

结语

给小伙伴们的意见是想清楚,自学网络安全没有捷径,相比而言系统的网络安全是最节省成本的方式,因为能够帮你节省大量的时间和精力成本。给自学的小伙伴们的意见是坚持住,既然已经走到这条路上,虽然前途看似困难重重,只要咬牙坚持,最终会收到你想要的效果

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?