目录

前言

在现代容器化环境中,容器网络的设计和管理至关重要

CNI(Container Network Interface)网络插件作为Kubernetes集群中网络管理的关键组成部分,扮演着连接和管理容器网络的重要角色

本文将深入探讨CNI网络插件的原理、功能和实际应用,帮助读者更好地理解容器网络的工作原理和配置方法

部署 CNI 网络组件可参考:

http://t.csdnimg.cn/zTPMR一、K8s 集群三种接口

- CRI:容器进行时接口,连接容器引擎docker、containerd、cri-o、podman

- CNI:容器网络接口,用于连接网络插件如:flannel、calico、cilium

- CSI:容器存储接口,如nfs、ceph、gfs、oss、s3、minio

二、kubernetes 三种不同的网络

1、Service 网络

Service 网络是 Kubernetes 中的一种抽象概念,用于将一组 Pod 暴露给其他应用程序或服务

Service 网络通常使用 ClusterIP 或 NodePort 类型的 Service 来实现

ClusterIP 类型的 Service 为 Pod 提供了一个虚拟 IP 地址,其他应用程序或服务可以使用该 IP 地址来访问该 Pod

NodePort 类型的 Service 则将 Pod 暴露到集群外部,允许外部应用程序或服务通过节点的 IP 地址和端口访问该 Pod

2、Pod 网络

Pod 网络是 Kubernetes 中的另一个重要概念,用于定义 Pod 之间的网络通信。每个 Pod 都有一个唯一的 IP 地址,可以用于在 Pod 之间进行通信

Pod 网络通常使用 CNI(Container Network Interface)插件来实现,CNI 插件负责为每个 Pod 分配一个唯一的 IP 地址,并将 Pod 连接到集群网络中

K8S 中 Pod 网络通信:

- Pod 内容器与容器之间的通信

在同一个 Pod 内的容器(Pod 内的容器是不会跨宿主机的)共享同一个网络命名空间,相当于它们在同一台机器上一样,可以用 localhost 地址访问彼此的端口。

- 同一个 Node 内 Pod 之间的通信

每个 Pod 都有一个真实的全局 IP 地址,同一个 Node 内的不同 Pod 之间可以直接采用对方 Pod 的 IP 地址进行通信,Pod1 与 Pod2 都是通过 Veth 连接到同一个 docker0/cni0 网桥,网段相同,所以它们之间可以直接通信

- 不同 Node 上 Pod 之间的通信

Pod 地址与 docker0 在同一网段,docker0 网段与宿主机网卡是两个不同的网段,且不同 Node 之间的通信只能通过宿主机的物理网卡进行

要想实现不同 Node 上 Pod 之间的通信,就必须想办法通过主机的物理网卡 IP 地址进行寻址和通信。因此要满足两个条件:Pod 的 IP 不能冲突;将 Pod 的 IP 和所在的 Node 的 IP 关联起来,通过这个关联让不同 Node 上 Pod 之间直接通过内网 IP 地址通信

3、节点网络

节点网络是 Kubernetes 中的第三种网络,用于连接集群中的节点。每个节点都有一个唯一的 IP 地址,可以用于在节点之间进行通信。节点网络通常使用 CNI 插件来实现,CNI 插件负责为每个节点分配一个唯一的 IP 地址,并将节点连接到集群网络中。

总的来说,Service 网络用于将 Pod 暴露给其他应用程序或服务,Pod 网络用于定义 Pod 之间的网络通信,节点网络用于连接集群中的节点。这三种网络共同构成了 Kubernetes 集群的网络基础设施,为应用程序和服务提供了高效、可靠的网络通信。

三、网络虚拟化技术 Overlay Network

1、概念

叠加网络,在二层或者三层基础网络上叠加的一种虚拟网络技术模式,该网络中的主机通过虚拟链路隧道连接起来

Overlay Network 是一种网络虚拟化技术,用于在物理网络之上创建逻辑网络。它通过在现有网络二层或者三层基础设施上叠加一个虚拟网络(虚拟链路隧道)来实现不同主机之间的通信

通过Overlay技术(可以理解成隧道技术),在原始报文外再包一层四层协议(UDP协议),通过主机网络进行路由转发。这种方式性能有一定损耗,主要体现在对原始报文的修改。目前Overlay主要采用VXLAN

2、VXLAN 技术

2.1 vxlan 概念

VXLAN 是一种常见的 Overlay Network 技术。将源数据包封装到 UDP 中,并使用基础网络的 IP/MAC 作为外层报文头进行封装,然后在以太网上传输,到达目的地后由隧道端点解封装并将数据发送给目标地址。允许跨越物理网络边界的主机之间进行通信

可以理解为:就是把源数据包通过 UDP协议封装,形成一个 IP/UDP 数据包。在封装过程中,会将本机的信息封装进去,使用网络 IP 地址和 MAC 地址来标识虚拟网络中的不同节点。最后根据路由表通过隧道发送给对端、

2.2 vxlan 与 vlan 区别

VLAN(虚拟局域网)是一种将单个物理局域网划分为多个逻辑上独立的虚拟局域网的技术。通过 VLAN 技术,可以实现不同设备之间的隔离和区分,即使它们连接到同一个交换机或网络中。

区别:

① 标识符范围不同

- vlan 使用12位 bit 表示 vlan ID,因此最多支持 212=4094个 vlan

- vxlan 使用的 ID 使用24位 bit,最多可以支持 2^24 个虚拟网络

② 已有的网络路径利用效率

- vlan 使用 spanning tree protocol 避免环路,会将一半的网络路径阻塞

- vxlan 的数据包封装成 UDP 通过网络层传输,可以使用所有的网络路径

③ 防止物理交换机 Mac 表耗尽

- vlan 需要在交换机的Mac表中记录Mac物理地址

- vxlan 采用隧道机制,Mac物理地址不需记录在交换机

④ 使用环境不同

- vlan 适用于在单一数据中心或局域网内实现网络隔离

- 而 vxlan 更适合用于构建大规模、跨数据中心的虚拟网络

四、常用的 CNI 网络组件

下面介绍两款虚拟化技术插件(方案):Flannel、Calico

1、flannel 网络组件

Flannel 的功能是让集群中的不同节点主机创建的 Docker 容器都具有全集群唯一的虚拟 IP 地址。

Flannel 是 Overlay 网络的一种,也是将 TCP 源数据包封装在另一种网络包里面进行路由转发和通信,目前支持 UDP、VXLAN、Host-gw 3种数据转发方式

1.1 Flannel UDP 模式

Flannel UDP 工作原理:

① 数据从主机 A 上 Pod 的源容器中发出后,经由所在主机的 docker0/cni0 网络接口转发到 flannel0 接口,flanneld 服务监听在 flannel0 虚拟网卡的另外一端

② Flannel 通过 Etcd 服务维护了一张节点间的路由表。源主机 A 的 flanneld 服务将原本的数据内容封装到 UDP 报文中, 根据自己的路由表通过物理网卡投递给目的节点主机 B 的 flanneld 服务,数据到达以后被解包,然后直接进入目的节点的 flannel0 接口, 之后被转发到目的主机的 docker0/cni0 网桥,最后就像本机容器通信一样由 docker0/cni0 转发到目标容器

ETCD 之 Flannel 提供说明:

- 存储管理Flannel可分配的IP地址段资源

- 监控 ETCD 中每个 Pod 的实际地址,并在内存中建立维护 Pod 节点路由表

由于 UDP 模式是在用户态做转发,会多一次报文隧道封装,因此性能上会比在内核态做转发的 VXLAN 模式差

封装和解封装的过程:

① 原始数据包(源ip:10.244.0.13,目的ip:10.244.0.14)发给 docker0/cni0 网桥,再转发给 flannel0 接口;

② flanneld 服务将原始数据封装在 udp 报文中;

③ flanneld 服务查询 etcd 路由表找到目标 pod 对应的 nodeip,在 udp 报文外封装 ip头部+mac头部,通过物理网卡转发给对应 node节点;

④ udp 报文通过 8285 端口发送到目标节点上的 flanneld 服务,解封装后,根据本地路由规则通过flannel0 接口发送到 cni0 网桥,最终转发到目标节点。

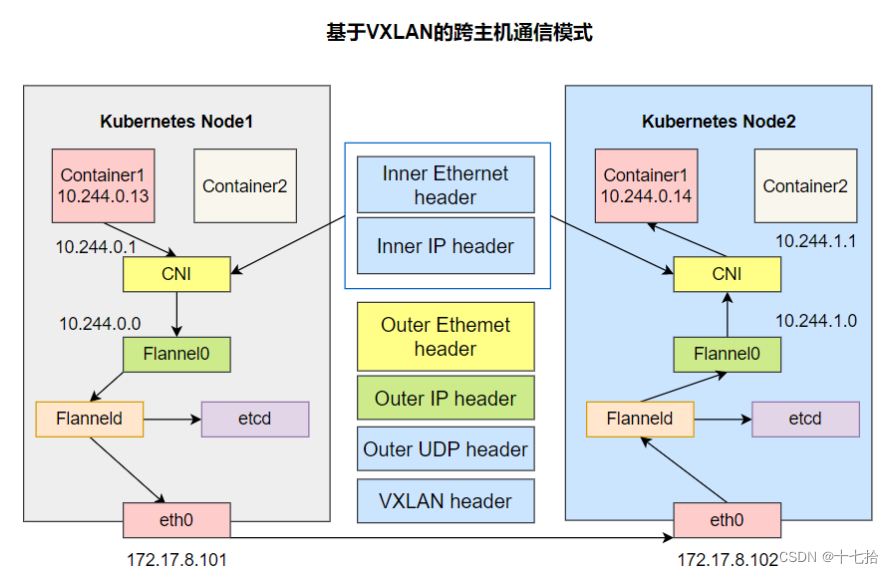

1.2 Flannel VXLAN 模式

VXLAN 模式使用比较简单,flannel 会在各节点生成一个 flannel.1 的 VXLAN 网卡(VTEP设备,负责 VXLAN 封装和解封装)

VXLAN 模式下作是由内核进行的。flannel 不转发数据,仅动态设置 ARP 表和 MAC 表项

UDP 模式的 flannel0 网卡是三层转发,使用 flannel0 时在物理网络之上构建三层网络,属于 ip in udp ;VXLAN封包与解包的工作模式是二层实现,overlay 是数据帧,属于 mac in udp

Flannel VXLAN 模式跨主机的工作原理:

① 数据帧从主机 A 上 Pod 的源容器中发出后,经由所在主机的 docker0/cni0 网络接口转发到 flannel.1 接口

② flannel.1 收到数据帧后添加 VXLAN 头部,封装在 UDP 报文中

③ 主机 A 通过物理网卡发送封包到主机 B 的物理网卡中

④ 主机 B 的物理网卡再通过 VXLAN 默认端口 4789 转发到 flannel.1 接口进行解封装

⑤ 解封装以后,内核将数据帧发送到 cni0,最后由 cni0 发送到桥接到此接口的容器 B 中

1.3 Flannel Host-gw 模式

Host-gw 模式是 Flannel 的一种后端实现,它使用主机网络的方式来实现节点间的通信

在 Flannel 中,Host-gw 模式利用主机网络(host networking)来实现不同节点间的 Pod 通信。

在 Host-gw 模式下,Flannel 会在每个节点上配置直接路由规则(subnet 路由条目),将目标 Pod 的流量直接路由到目标节点上的 Pod

Host-gw 模式的工作原理:

① 主机网络:Host-gw 模式利用主机网络的路由功能,直接将流量发送到目标节点上的 Pod

② 路由规则:Flannel 在每个节点上设置路由规则,以确保正确的流量被路由到目标节点上的 Pod

③ 无需 Overlay 网络:与其他 Overlay 网络不同,Host-gw 模式不需要在节点间建立虚拟网络,而是直接利用主机网络进行通信

④ 性能优势:由于直接路由到目标节点上的 Pod,Host-gw 模式通常具有较低的延迟和更好的性能,但配置相对麻烦

2、Calico 网络组件

Calico 是一个为容器和虚拟机提供网络和安全的解决方案,它是一个开源项目,广泛用于 Kubernetes 集群中的网络通信

BGP 协议:Calico 使用 BGP(Border Gateway Protocol)协议来管理网络路由

网络策略:Calico 提供了丰富的网络策略功能,可以定义和实施网络安全策略

2.1 Calico 三个主要组成部分

- Calico CNI插件:主要负责与kubernetes对接,供kubelet调用使用

- Felix:负责维护宿主机上的路由规则、FIB转发信息库等

- BIRD:负责分发路由规则,类似路由器

- Confd:配置管理组件

2.2 Calico 工作原理

- IP-in-IP 或者 VXLAN 封装:Calico 使用 IP-in-IP 或者 VXLAN 封装技术来实现不同节点间的 Pod 通信。

- BGP 路由:每个节点上的 Calico Agent 会通过 BGP 协议来交换路由信息,以确保正确路由到其他节点上的 Pod。

- 网络策略:Calico 允许您定义细粒度的网络策略,例如允许或拒绝来自特定 Pod 的流量

① Calico 是通过路由表来维护每个 pod 的通信。Calico 的 CNI 插件会为每个容器设置一个 veth pair 设备, 然后把另一端接入到宿主机网络空间,由于没有网桥,CNI 插件还需要在宿主机上为每个容器的 veth pair 设备配置一条路由规则, 用于接收传入的 IP 包

② 有了这样的 veth pair 设备以后,容器发出的 IP 包就会通过 veth pair 设备到达宿主机,然后宿主机根据路由规则的下一跳地址, 发送给正确的网关,然后到达目标宿主机,再到达目标容器。

这些路由规则都是 Felix 维护配置的,而路由信息则是 Calico BIRD 组件基于 BGP 分发而来

③ calico 实际上是将集群里所有的节点都当做边界路由器来处理,他们一起组成了一个全互联的网络,彼此之间通过 BGP 交换路由, 这些节点我们叫做 BGP Peer。

3、Flannel 与 Calico 的区别

3.1 k8s 组网方案对比

- flannel方案

需要在每个节点上把发向容器的数据包进行封装后,再用隧道将封装后的数据包发送到运行着目标Pod的node节点上。目标node节点再负责去掉封装,将去除封装的数据包发送到目标Pod上。数据通信性能则大受影响。

- calico方案

Calico不使用隧道或NAT来实现转发,而是把Host当作Internet中的路由器,使用BGP同步路由,并使用iptables来做安全访问策略,完成跨Host转发

采用直接路由的方式,这种方式性能损耗最低,不需要修改报文数据,但是如果网络比较复杂场景下,路由表会很复杂,对运维同事提出了较高的要求

3.2 应用场景的区别

- Flannel 使用覆盖网络和VXLAN,适合简单部署和小规模集群。它为每个节点分配一个子网并为Pod分配IP地址

- Calico 使用路由网络和BGP,适合大规模集群和需要复杂网络策略的场景。它不为Pod分配IP地址,而是直接使用节点的IP地址,同时支持丰富的网络策略定义

总结:

目前比较常用的CNI网络组件是flannel和calico,flannel的功能比较简单,不具备复杂的网络策略配置能力,calico是比较出色的网络管理插件,但具备复杂网络配置能力的同时,往往意味着本身的配置比较复杂,所以相对而言,比较小而简单的集群使用flannel,考虑到日后扩容,未来网络可能需要加入更多设备,配置更多网络策略,则使用calico更好

38

38

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?