reverse_1

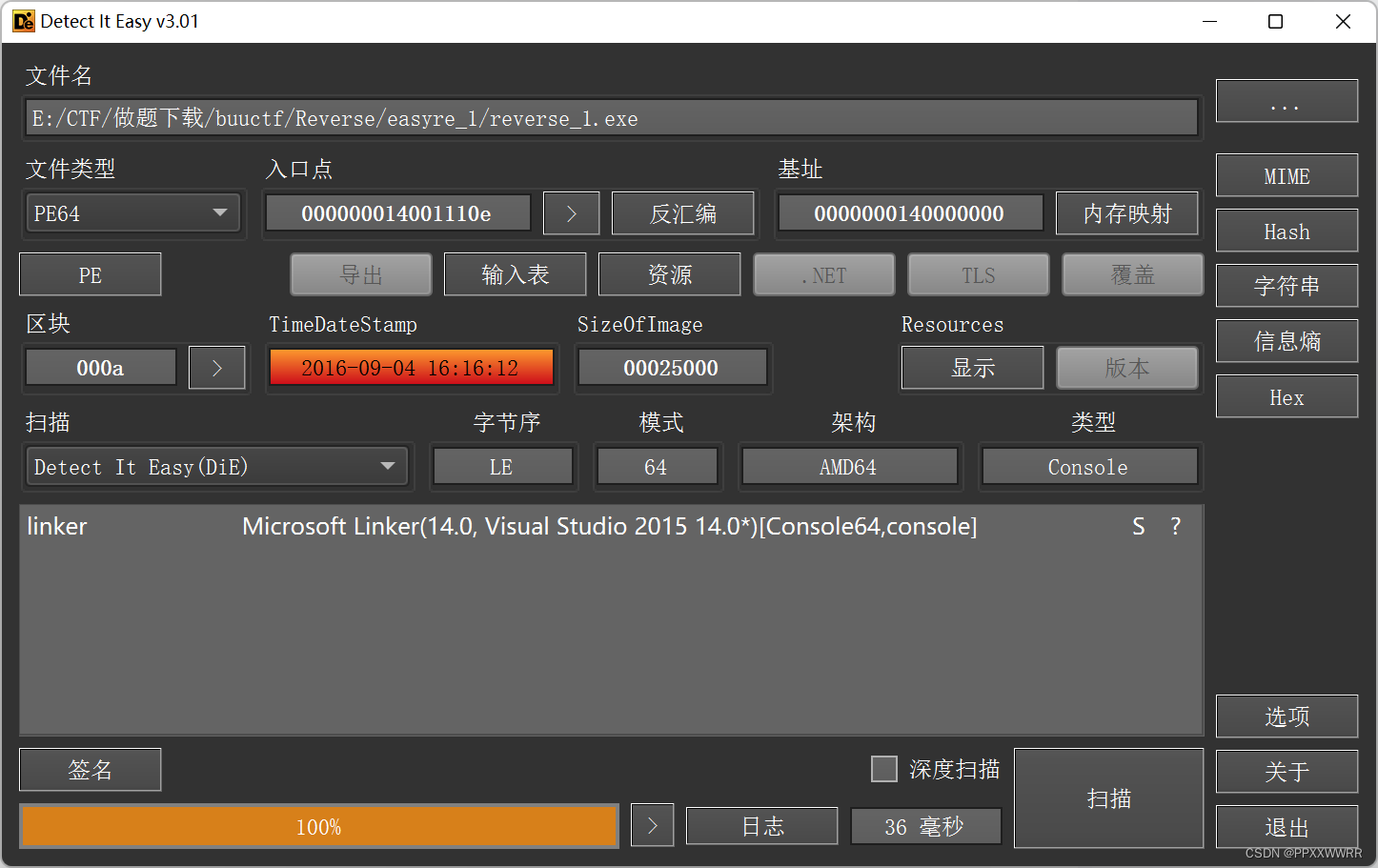

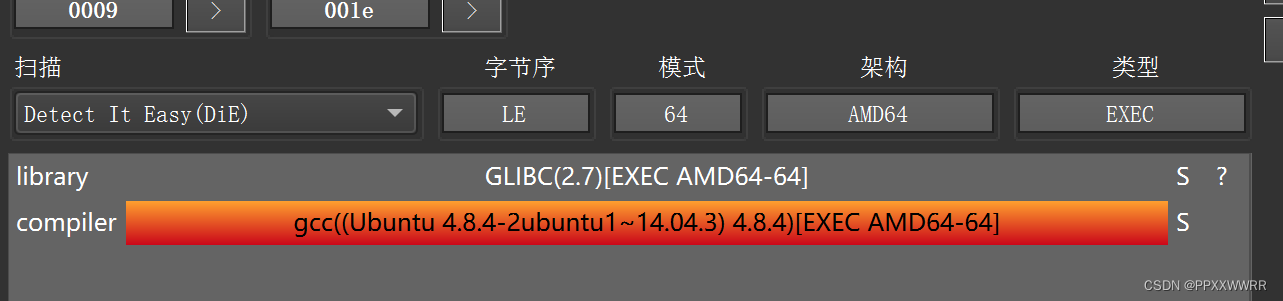

使用DIE打开,发现没有壳,并且是64位,使用ida Pro64打开,

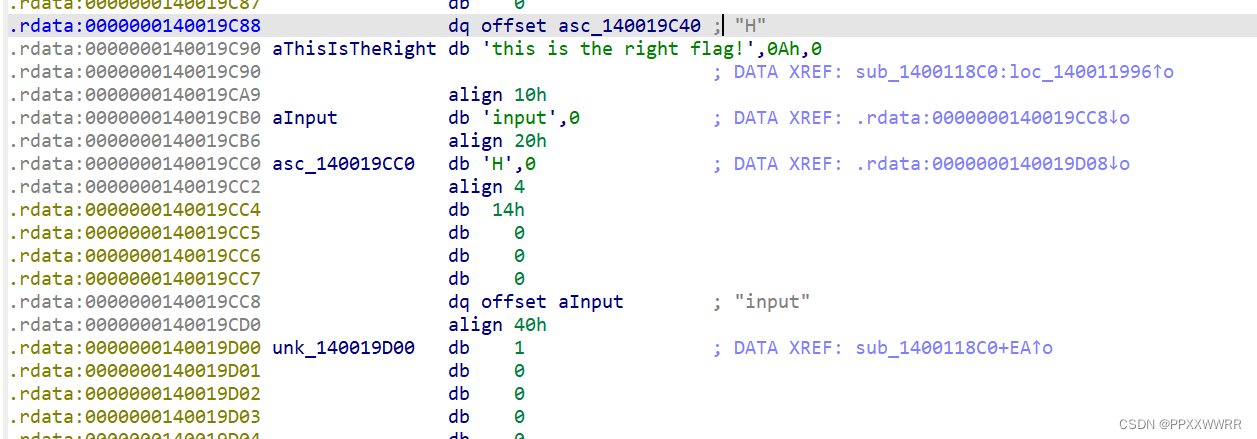

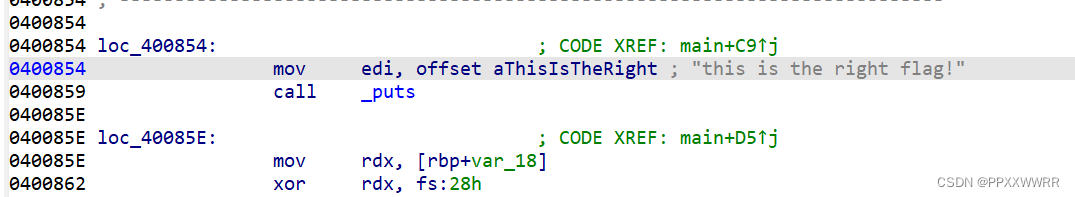

然后找到这一句敏感语句'this is the right flag!',然后按F5,编译成为C语言

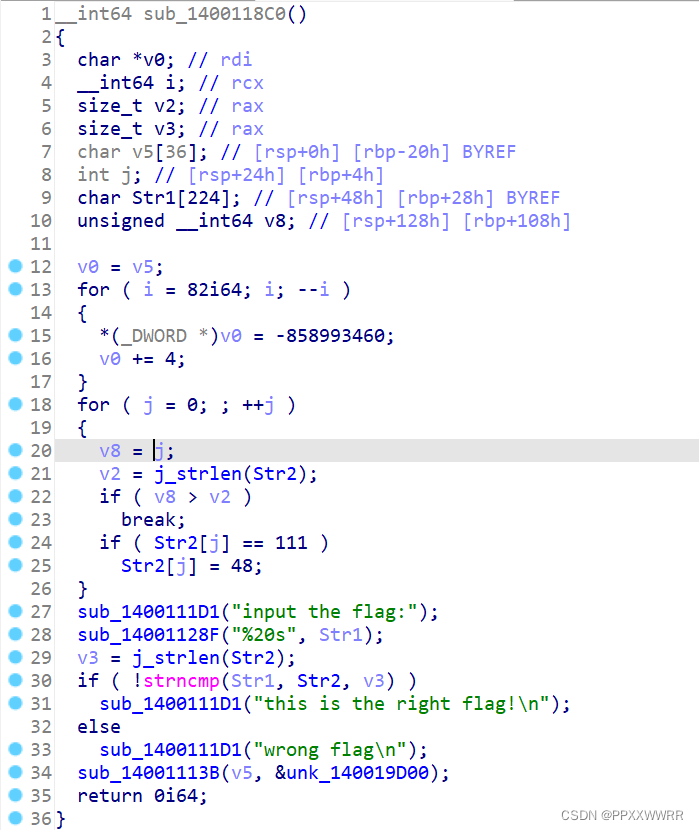

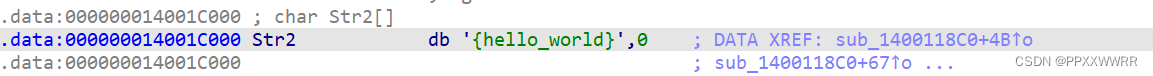

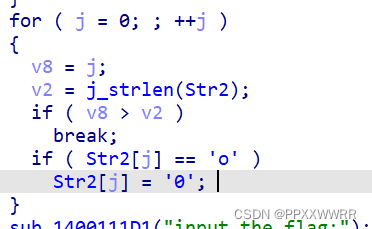

然后看代码,发现Str2就是输出的flag 然后再看上面的代码,应该是进行了一些字符串的替换,这里将数字选中,按R,则可以将数字进行ASCII编码

然后再看上面的代码,应该是进行了一些字符串的替换,这里将数字选中,按R,则可以将数字进行ASCII编码

所以我们得到flag{hell0_w0rld}

reverse_2

用DIE打开发现没有壳,并且是64位 使用idapro64打开

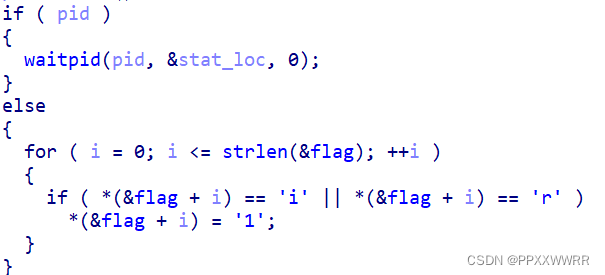

我们也发现了这句话,用一样的办法查看C语言,我们发现

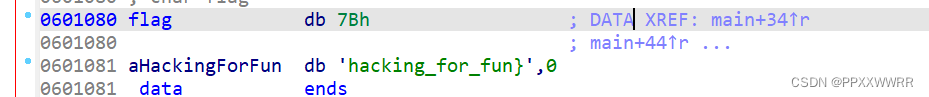

再对上面的代码进行理解,发现也是替换字符,最终flag{hack1ng_fo1_fun}

898

898

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?