审题

有两个尝试点

- 吐槽界面可以留言,容易出现存储型XSS点

- 登录界面,但是我们不知道账号密码

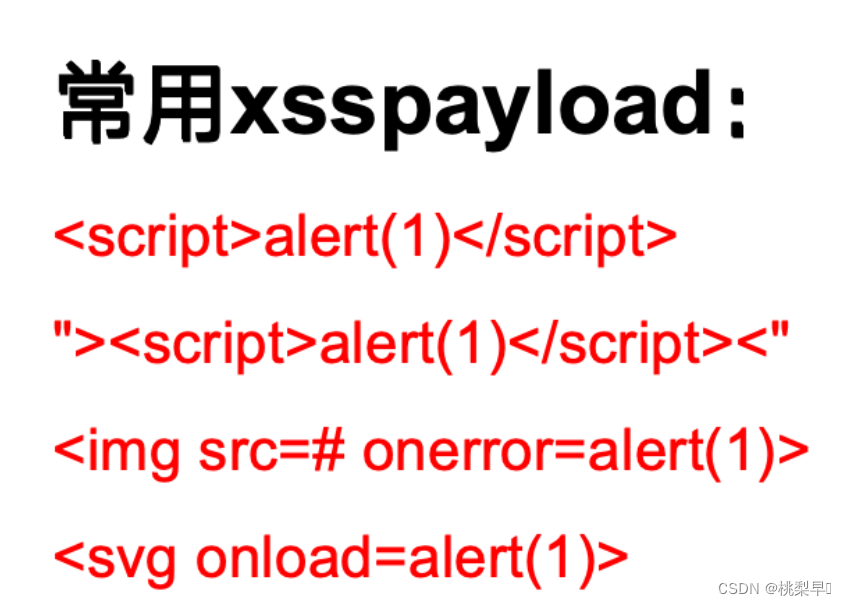

所以简单入手我们先走XSS

尝试

<script>alert(1)</script>

什么都没有!当然啦一般网站都会屏蔽script是吧,那我们试下一个啰

< img src=# onerror=alert(/桃梨早🍑/)>

成功了呢,那么img这个可以注入。

接下来就是看看能不能登录获得flag

Cookie的一个典型的应用是当登录一个网站时,网站往往会请求用户输入用户名和密码,并且用户可以勾选“下次自动登录”。如果勾选了,那么下次访问同一网站时,用户会发现没输入用户名和密码就已经登录了。这正是因为前一次登录时,服务器发送了包含登录凭据(用户名加密码的某种加密形式)的Cookie到用户的硬盘上。第二次登录时,(如果该Cookie尚未到期)浏览器会发送该Cookie,服务器验证凭据,于是不必输入用户名和密码就让用户登录了。

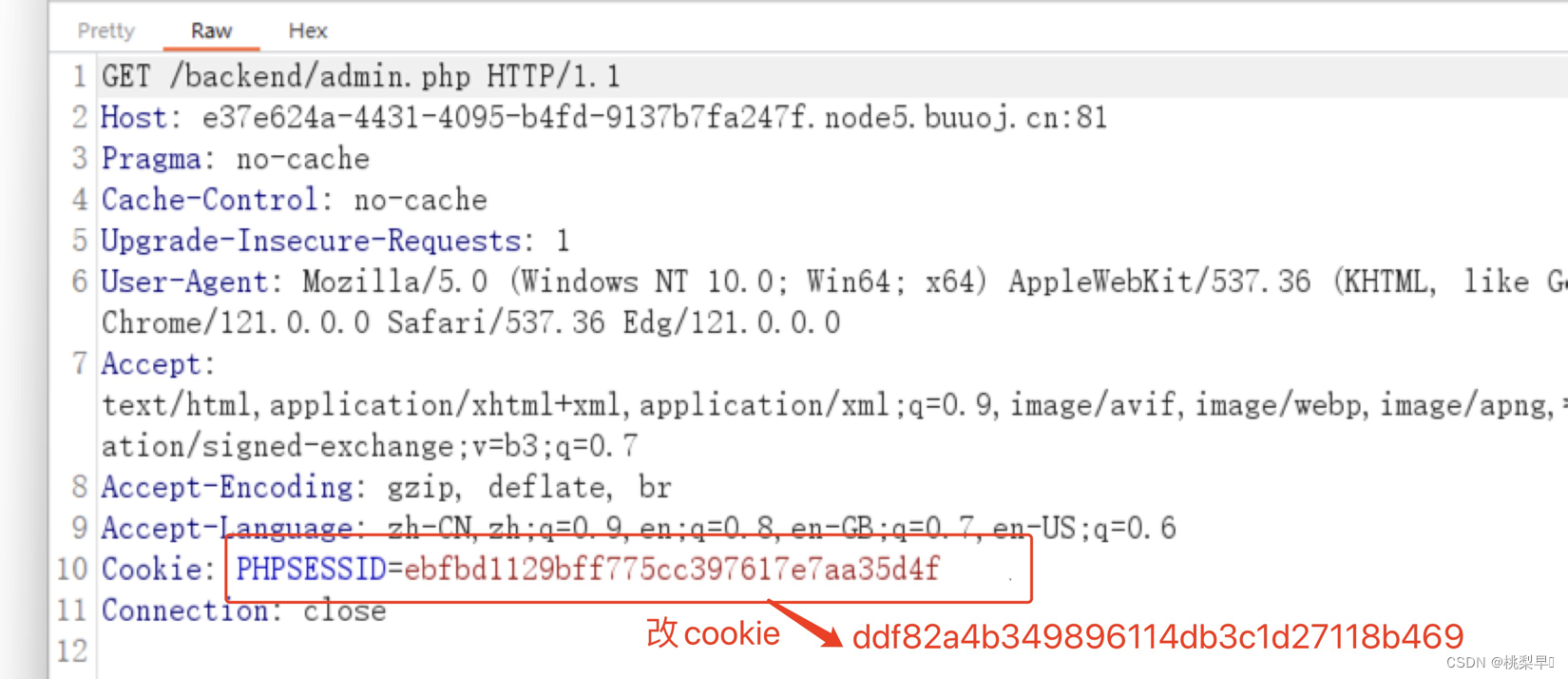

之前也学了xss获取cookie

xss平台获取cookie

xss平台 创建的时候直接点超强默认模式就好了,看注意事项!!(我没有点这个模式一直收不到cookie)

直接复制这个img的就好了

一会你会收到两个

第一条可以看见我们可以访问admin.php 第二条是我们访问的吐槽

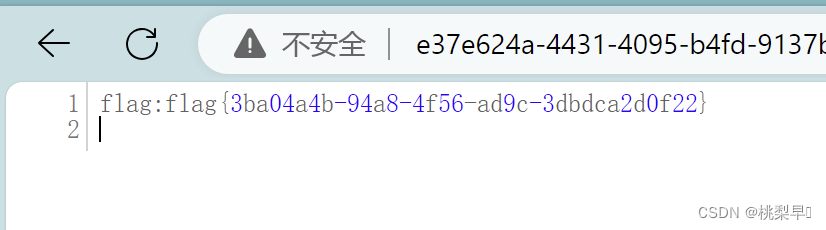

在原来的网站后访问backend/admin.php

FLAG

本文讲述了利用XSS漏洞在登录界面注入脚本,成功绕过安全过滤,通过`

本文讲述了利用XSS漏洞在登录界面注入脚本,成功绕过安全过滤,通过`

8938

8938

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?