一、环境搭建

我们采用的是php-study平台搭建,首先打开phpstudy使用WNMP一键启动打开套件

图1-1:phpstudy平台启动

然后创建一个网站 (端口后来改成9090了)

图1-2:php平台创建网页

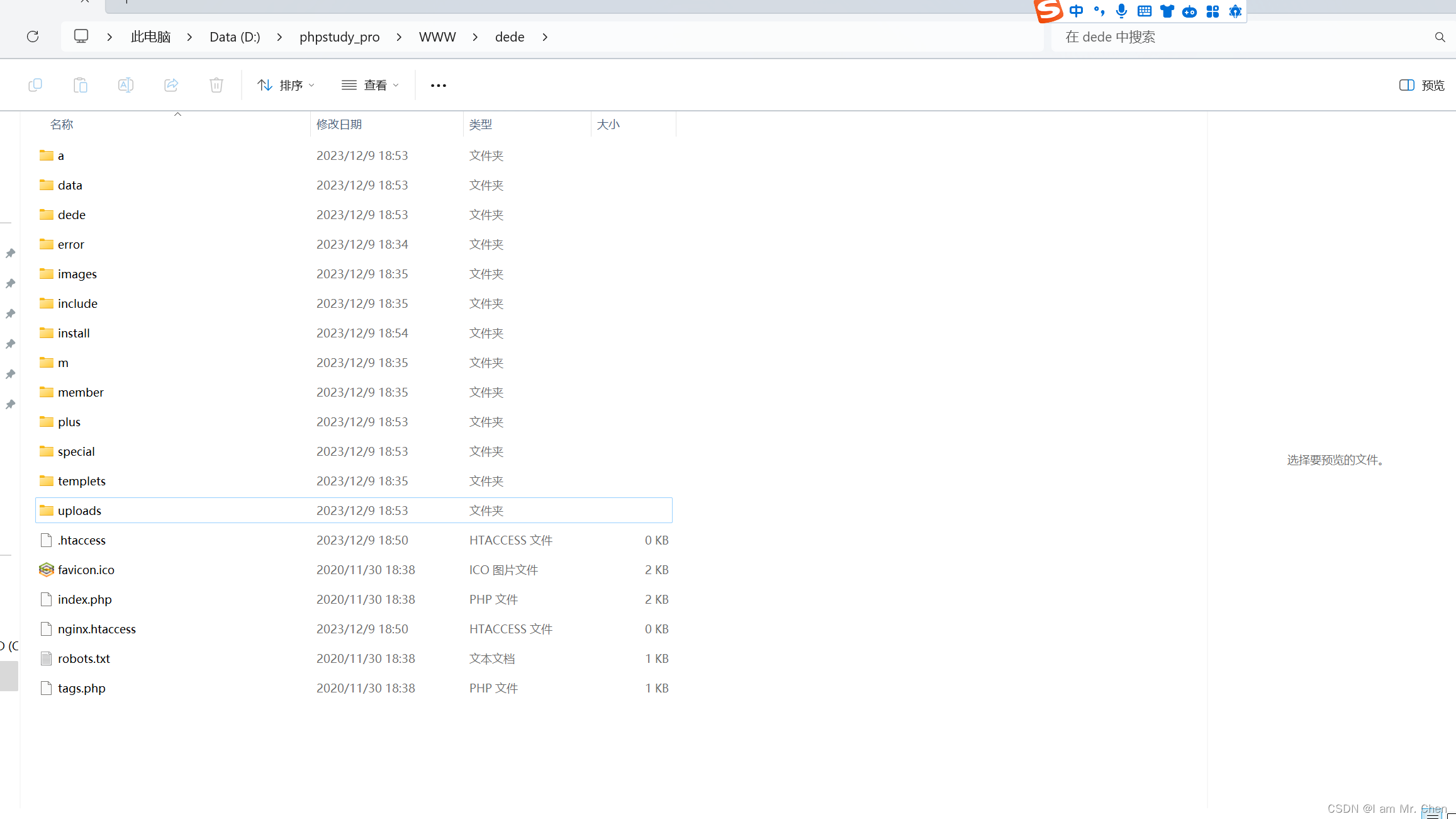

创建网页后将dedecms网站源码复制到根目录中

图1-3:导入源码

然后我们就可以在浏览器中打开网页了

打开方式如下:phpstudy->网站->点击你创建的网站的管理->打开网站

图1-4:创建网站

创建网站过程中只要点继续即可,过程中需要设计数据库密码,设置完成后不要忘记管理员密码,如果忘记就只能重新建立网站了。

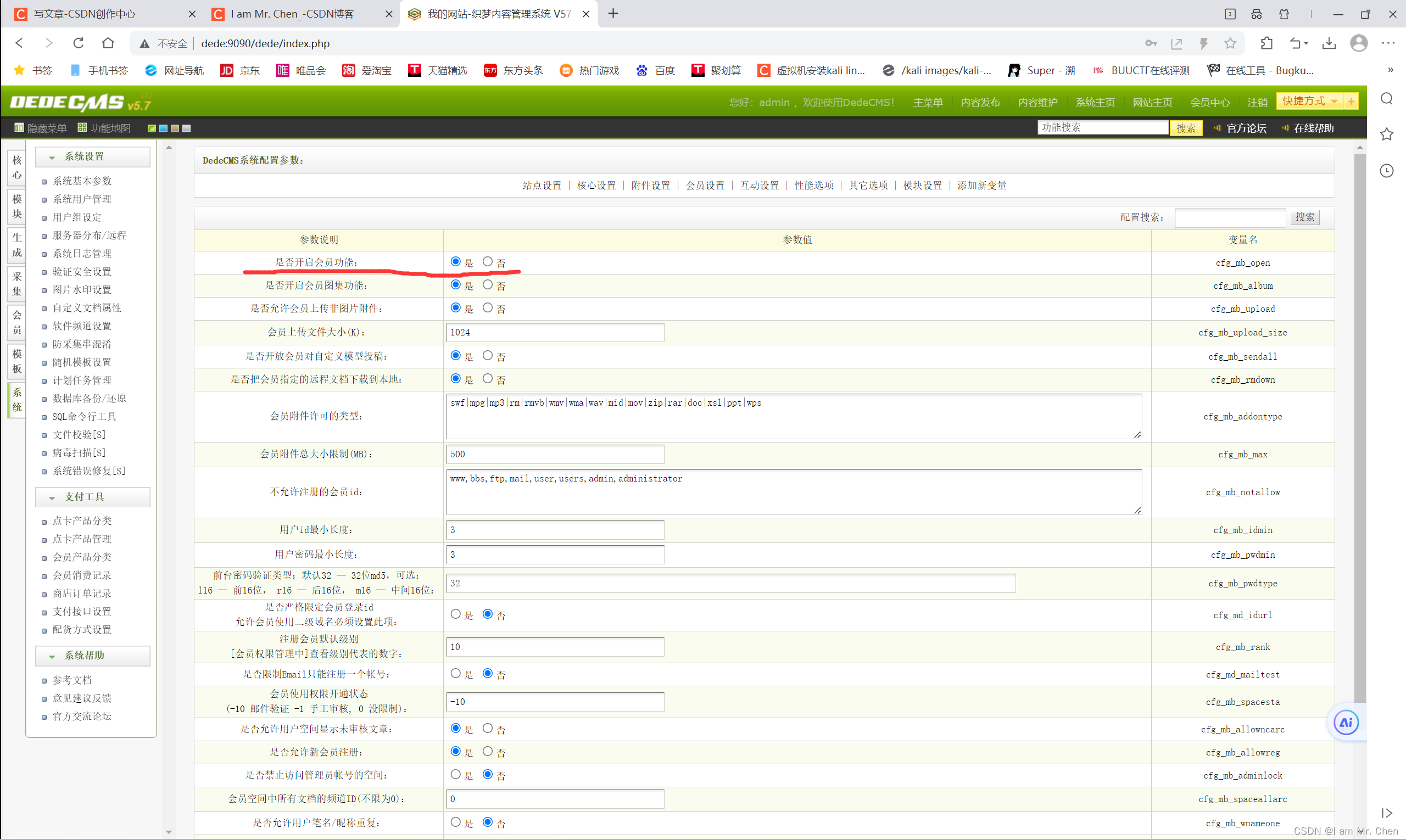

建立好网站以后需要把会员设置打开,不然是不能创建账号的。

打开方式:网站后台-->系统-->会员设置

图1-5:打开会员功能

此时环境就配置好了接下来进入的是漏洞复现阶段

二、漏洞复现

首先注册一个用户,注意:建立时不要设置安全问题,本漏洞基于此出现

图2-1:创建用户

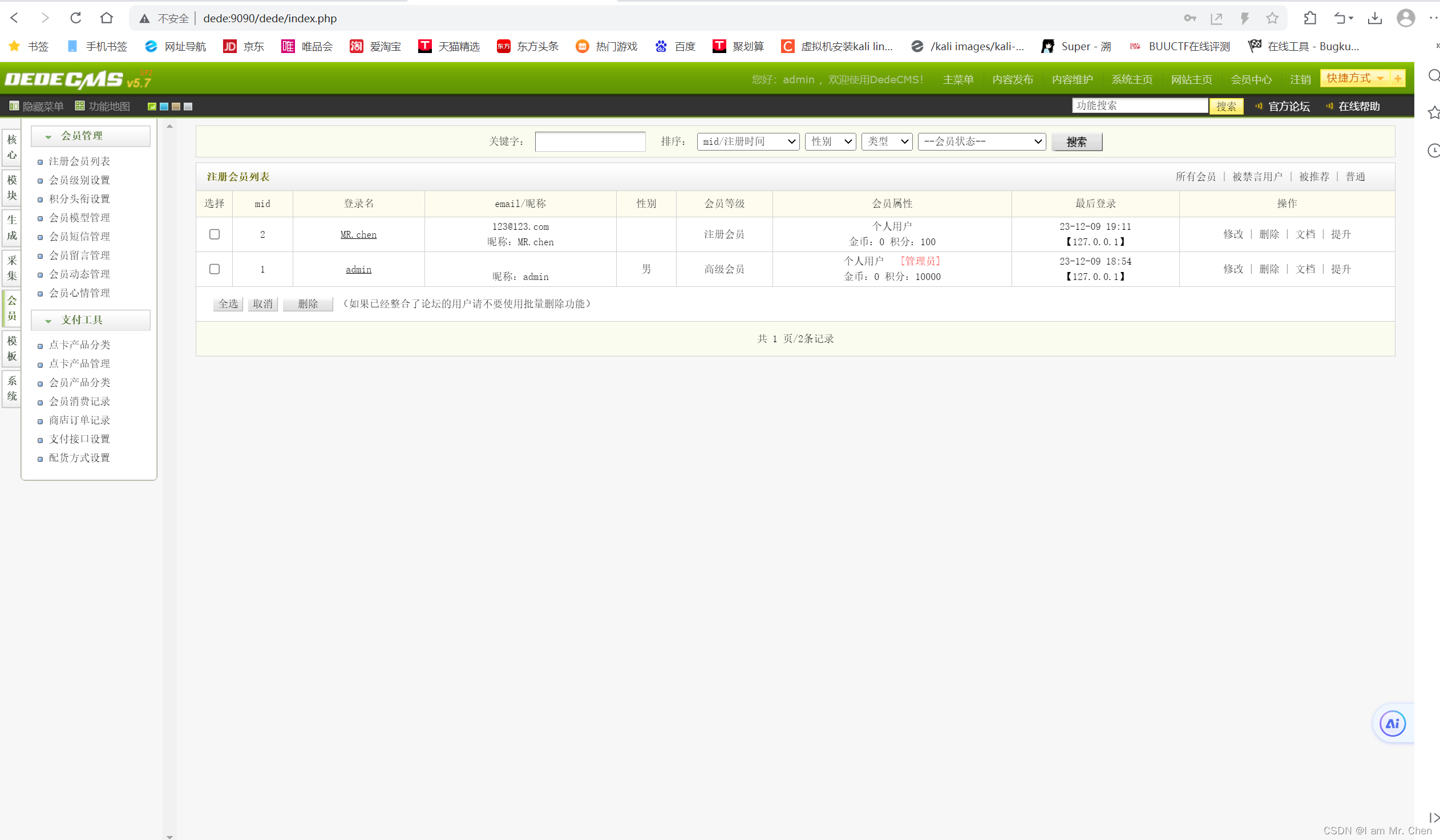

此时从网站后台可以发现新创建的用户id编号为2

图2-2:用户编号

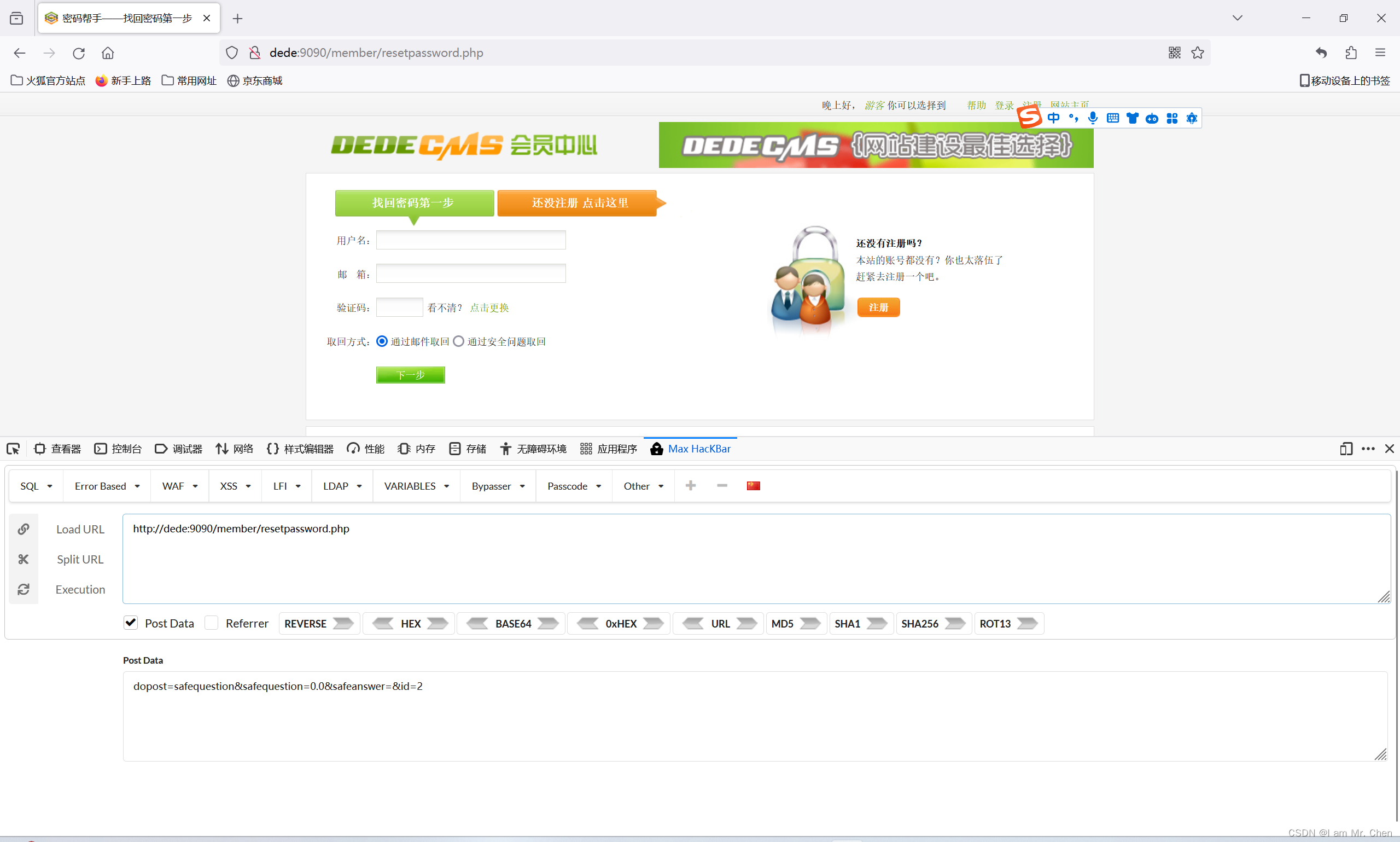

在firefox使用hackbar进行传参

图2-3:hackbar传参

此时显示请不要非法访问,说明你的操作正确,重新开启网页后打开bp进行抓包

图2-4:bp抓包得到key

每次修改密码时都会发送一个随机的字符串,这个字符串是可以被截取抓包得到的,传参传入这个字符串后就会修改密码成功,也可以直接访问bp抓包中得到的网址

http://dede:9090/member/resetpassword.php?dopost=getpasswd&id=2&key=6hTW2rC2

跳转到修改密码界面的第二部分

漏洞复现成功实现任意用户都可修改密码。

三、总结

本次漏洞复现过程中出现了很多问题,一开始搭建dede网站时出现访问网站时忘记修改端口的问题,bp抓包时出现firefox浏览器崩溃需要重新下载firefox及插件,配置bp在firefox上的环境问题等等,这对我的能力提升有很大的帮助。

2789

2789

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?