目录

暴力破解(Burte Force)

一.基于表单的暴力破解

使用到的工具:Burp Suite、Pikachu靶场,edge浏览器

随便先尝试一下,用burp抓一下包

发给Intruder

1.选择集束炸弹

2.对username和password进行添加

得到账号,密码:admin/12346

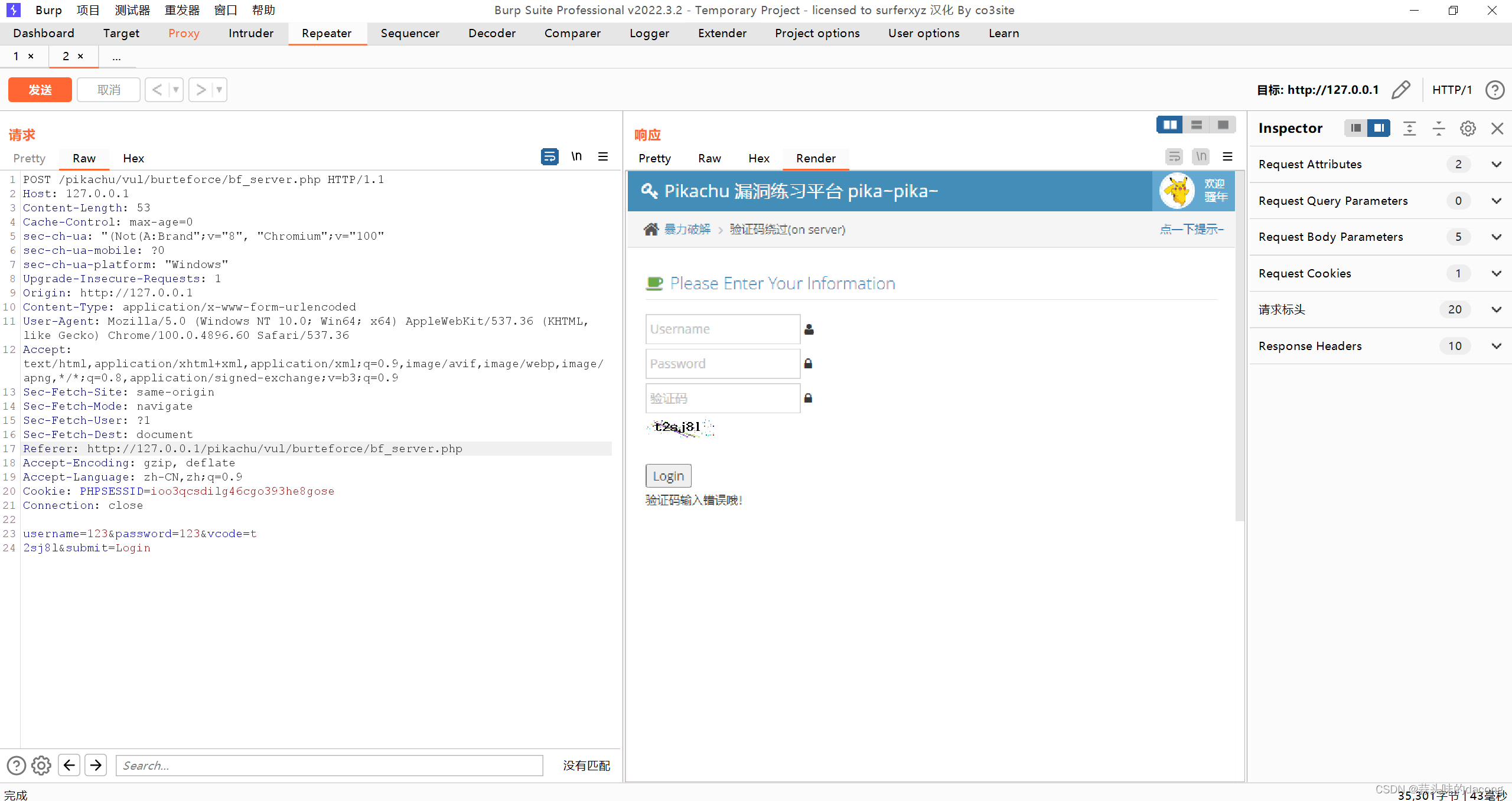

二.验证码绕过(on server)

根据尝试发现:

1.用户名和密码输入错误值,当验证码是错误值时,提示验证码错误

2.用户名和密码输入错误值,当验证码是正确值时,提示用户名或密码不存在

3.每次提交都会自动刷新验证码

操作:

burp:

随便一个包send to repeater,改成当前网页显示的验证码,send,发现response中提示的是用户名或密码不存在,说明验证码是对的

只要网页没刷新,验证码在burp suite中可以多次使用生存期非常长。那么我们只需要固定验证码这个字符串,替换账号和密码就可以进行暴力破解

发给Intruder,选择 Cluster bomb(集束炸弹), 添加,攻击

得到三个上一次的三个默认用户;

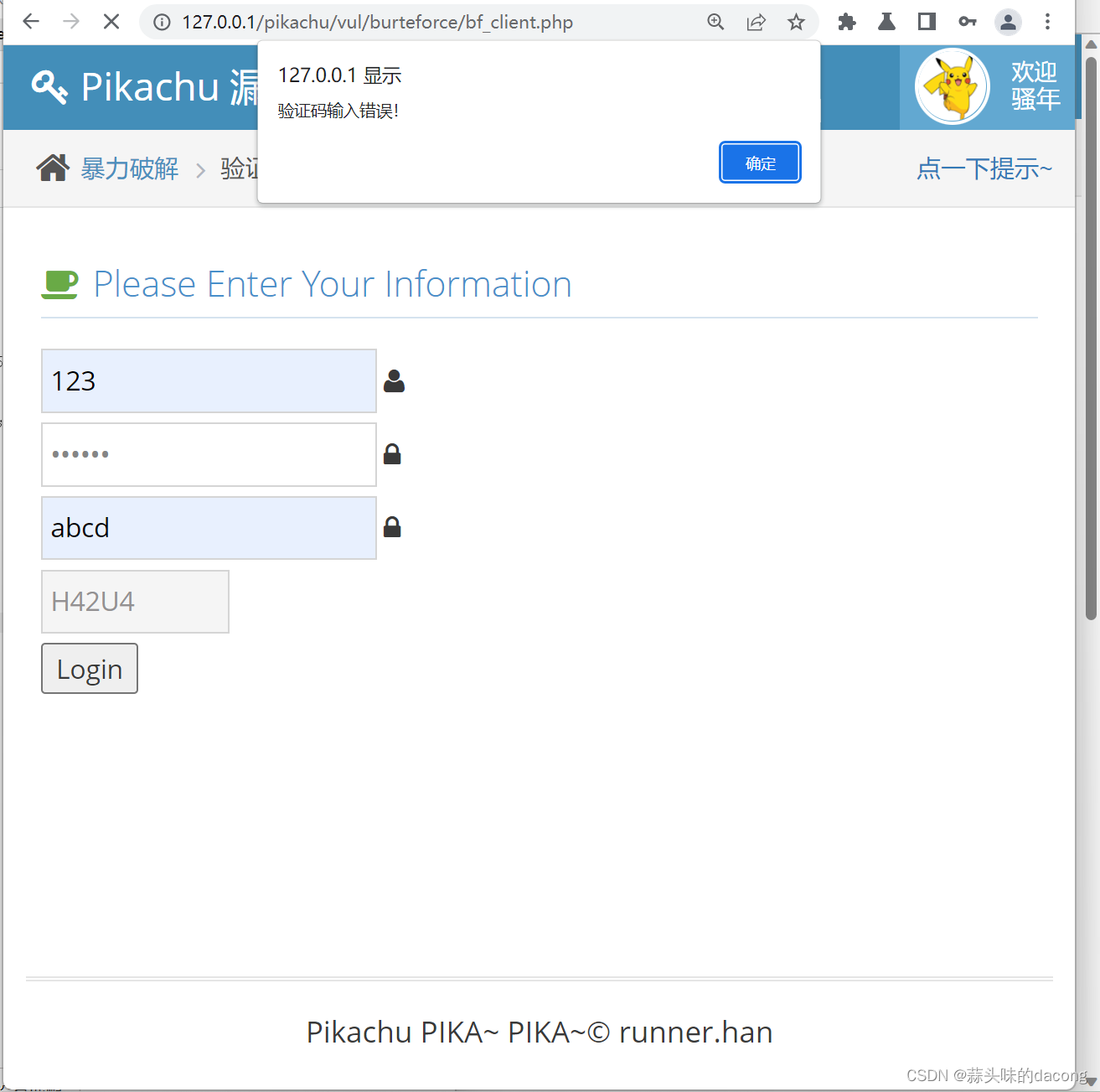

三.验证码绕过(on client)

根据上面两张图,怀疑用户名和密码在后端验证,验证码在前端验证。(验证码错误时有弹框这点)

查看网页源代码,发现前端有检验验证码的js脚本

用burpsuite发请求报文绕过前端

1.把burpsuite的proxy模块抓到的这个报文send to intruder

2.和上面一样,按start attack开始爆破

3.完成后结果按Length排序,还是那三个用户名密码(排序的前三个,Length和其他都不一的)

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?