目录

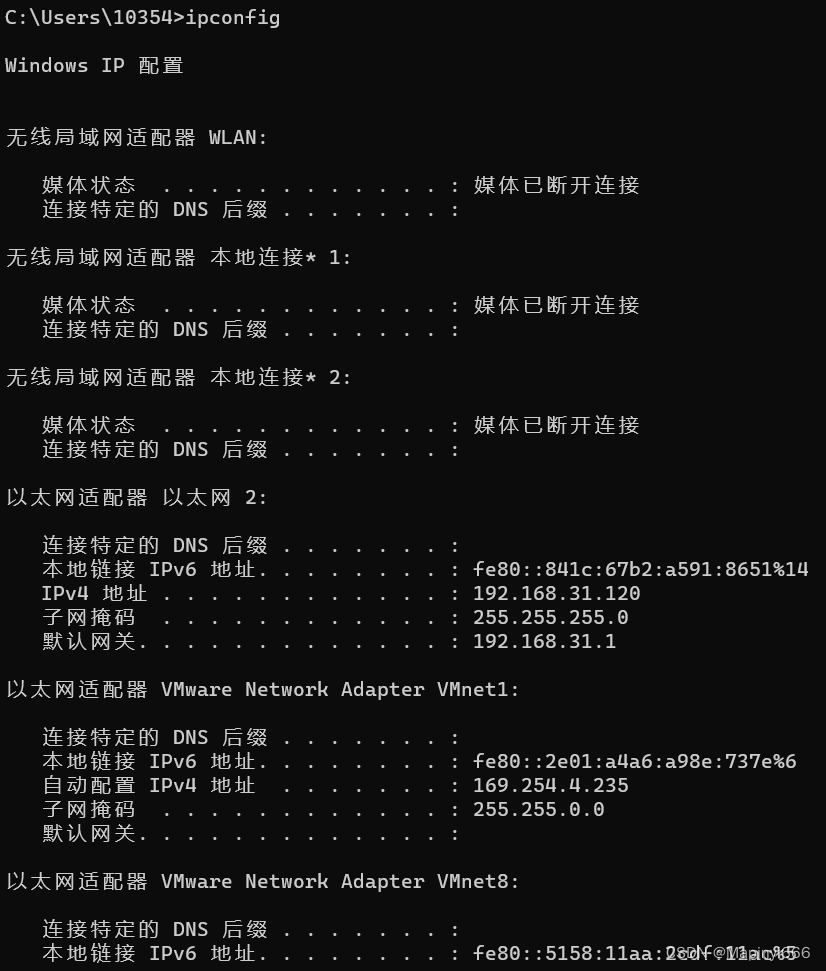

一、Windows11 中查看网卡名称 及ip地址

在win+r中输入cmd命令

进入界面后 输入命令 ipconfig

VMnet开头的是网卡名称,下面的IP 是对应的IP地址

二、查看硬件的详细信息

在win+r中输入

显示结果

可看见详细的电脑信息

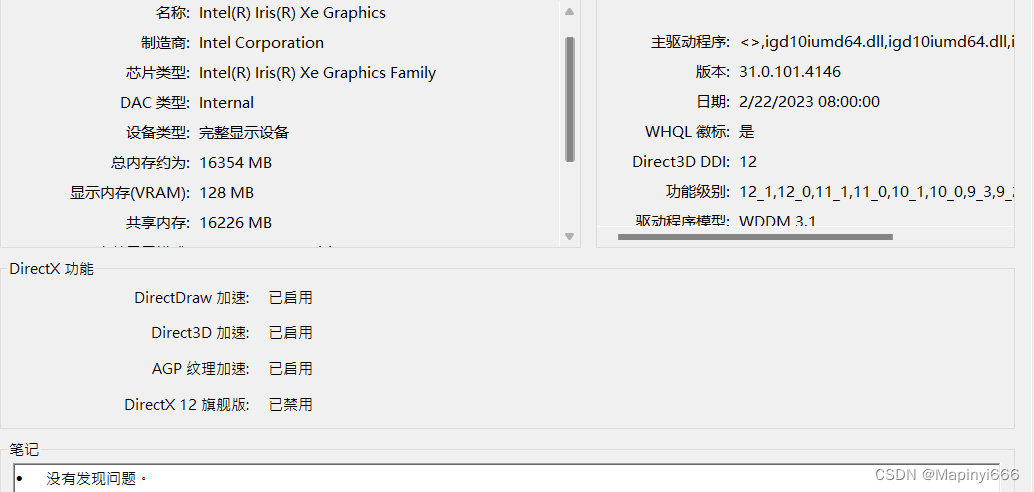

三、查看显卡声卡详细信息及厂商

在win+r下输入

显示结果

此提示可以看到有两种显卡 在显示1和2中分别显示、声卡也是一样的

四、C盘清理

第一步 输入win+i 开启Windows设置主界面

进入存储

可以看到很明显的占用,选中想要删除的文件点击删除文件

这一步操作完成后,可以卸载不常用的应用,虽然说这个卸载应用可能和C盘清理关系不大,但是还是清理电脑内存的一部分 (#^.^#)

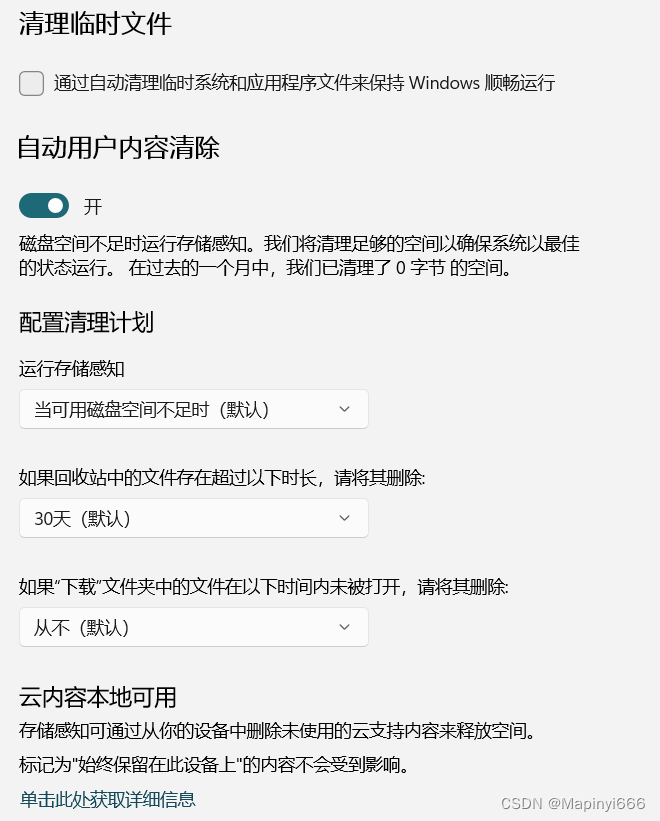

第二步 存储中还有一个叫存储感知的功能

进入存储感知,可以根据需求更改里面的选项

另外在这里,也可以选择“删除以前版本的Windows”,如果确定不需要回退上一版本了,可以选择删除这一项,可以节省很大的空间。

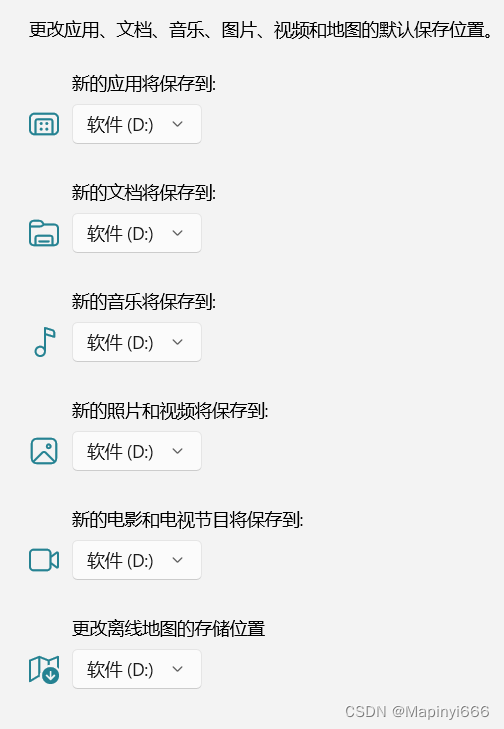

第三步 更改新内容的保存位置

进入后 可以将里面的路径改为除系统盘以外的其余磁盘

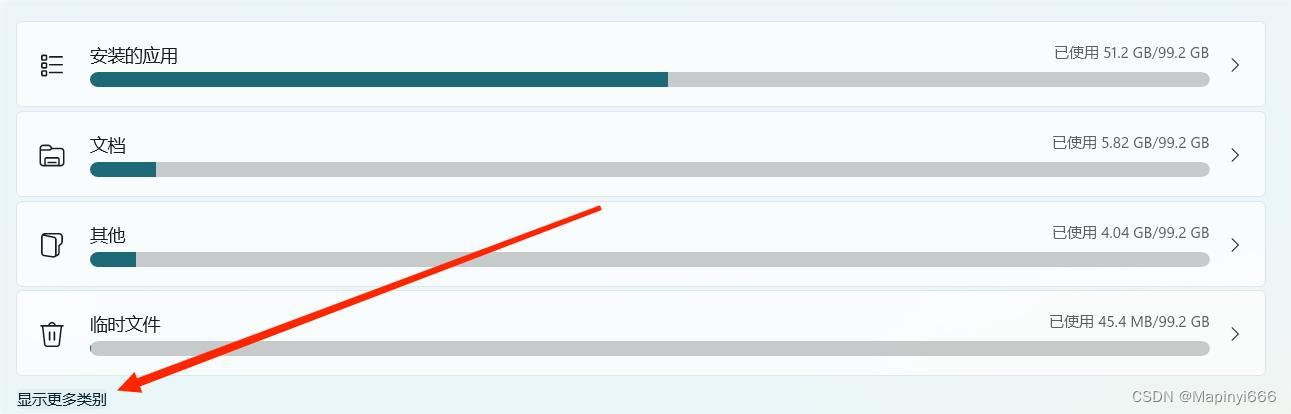

第四步 怕误C盘内的东西可以 查看详细的占用信息

进入后可以查看到详细的使用情况

也可以在进入存储的时候 直接点击显示更多类别 直接进入

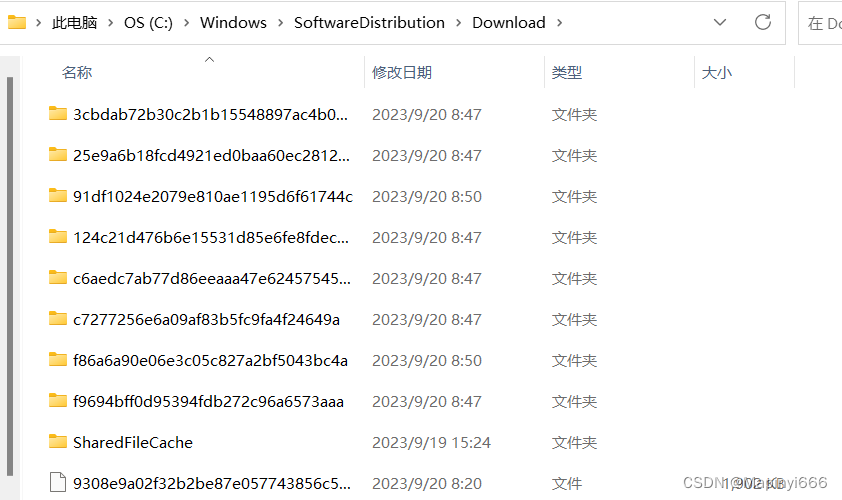

第五步 删除Windows的补丁文件

Windows 最喜欢的就是动不动更新和打补丁,安装完的补丁其实就没用了,完全可以删掉来节约空间。

C:\Windows\SoftwareDistribution\Download 这个目录下就保存着之前下载下来的补丁,可以放心删除。

希望我这些内容可以帮助到大家,有不对的地方欢迎及时指出,虚心接受,共同进步。

471

471

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?