###通过memcache服务 11211端口 被入侵实例及解决

今天收到一网友的求助,下图是开始的情况:

经了解是一个网站服务器,平时没有流量高峰和高负荷运行,下图中监控却又报出有几天出现CPU和流量在短时间段骤高的情况,下图:

先检查进程,但没发现有可疑的进程;

看一下日志:

可以发现有几个国外的IP在尝试登陆。

然后检查端口,发现了memcache服务开启端口11211

前几天阿里云安全中心报道黑客利用Memcached服务漏洞进行的恶意攻击。如果客户默认开放UDP协议且未做访问控制,在运行Memcached服务时可能会被黑客利用,导致出方向的带宽消耗或CPU资源消耗。

接下来检查11211端口能否对外:

nc -vuz 公网IP 11211

```

IP 都抹掉了,大家只看结果吧,很明显11211对外是可以访问的,现在可以确定根源了。

**解决方案**

在iptables 配置策略封禁公网入方向11211端口:

#只允许本机使用11211

iptables -A INPUT -p tcp -s 127.0.0.1 --dport 11211 -j ACCEPT

iptables -A INPUT -p udp -s 127.0.0.1 --dport 11211 -j ACCEPT

#禁止公网入方向11211端口

iptables -I INPUT -p tcp --dport 11211 -j DROP

iptables -I INPUT -p udp --dport 11211 -j DROP

#保存配置,重启iptables

service iptables save

service iptables restart

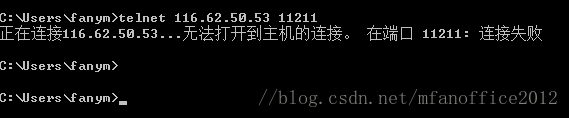

配置完毕,Telnet检查一下端口

至此,网站负载已恢复正常,至于黑客有你没有留下其他后门,这个很难查到,业内解决被入侵的方案是重做系统是最保险的,但这位朋友的公司没有专业人员来做这件事,后续还得多注意观察。

128

128

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?