“三维园区”是以信息化平台为依托,一款基于WEBGL技术自主研发的兼容三维、二维、矢量等多种数据格式的三维园区管理平台,以三维场景为依托,融合多个终端子系统,结合物联网,建立一站式服务的综合性公共服务系统或体系,实现园区智能化管理。

实现对内外信息的发布、宣传展示、信息交流和服务体系介绍等功能。通过对园区实景三维模型的管理,实现园区资源的实时盘点和管理,对楼宇内设备实施运行状况、实时数据、属性信息等进行综合展示,方便更细节地对外推介园区。对园区各种资源进行整合、调度、评估和统筹规划,为园区资源的优化配置、政策倾斜和园区资源的可持续利用提供服务。

视频监控点涉及主要交通路口、重点场所,物联网技术进一步确保园区内公共设施、管委会及入驻企业的资产财物安全。巡检人员只需用手机将园区的异常状况拍照上传,管理者即可通过平台快速查看,指派人员处理。

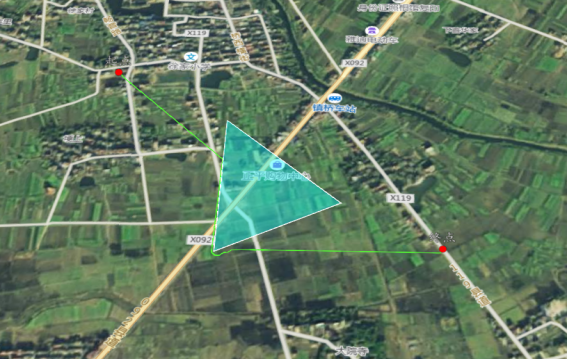

园区应急指挥平台将矢量数据、影像数据、倾斜摄影数据集成于一体,支持摄像头监控实时画面的接入,让决策者第一时间掌握现场情况,结合三维可视化仿真效果,全方位展现案发现场情况,用多种途径进行空间分析,最短时间内做出最好的决策,让生命财产损失降到最低。

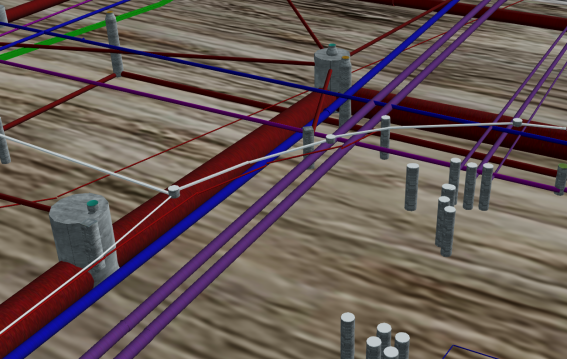

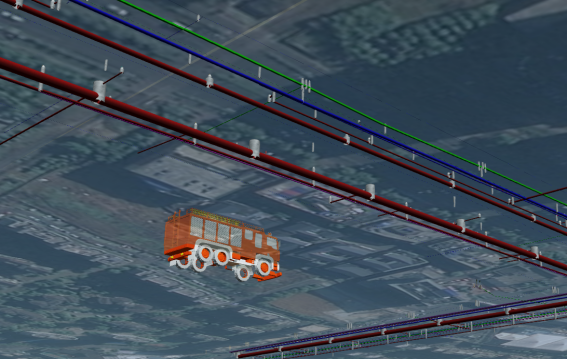

园区智慧管线平台实现地上、地下一体化管理,三维设施数据、管线数据、三维地表数据以及城市景观数据的综合管理。通过管线的各种属性综合查询及统计,如管线类型,材质,管径,敷设方式,使用状态等,可定位到指定管线。通过管段的铺设年限,自动计算出所有已经超期服役的管段、设施、设备等。

Mars 3D还有丰富的功能示例,我们也会不断的与大家介绍与分享,想体验更多功能,请访问Mars 3D官网!

209

209

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?