密码学-第一章 古典密码

提示:这里可以添加系列文章的所有文章的目录,目录需要自己手动添加

提示:写完文章后,目录可以自动生成,如何生成可参考右边的帮助文档

前言

提示:这里可以添加本文要记录的大概内容:

密码学的学习

提示:以下是本篇文章正文内容,下面案例可供参考

一、密码学的概述

密码学的起源可以追溯到公元前400多年,人类使用密码的历史几乎与使用文字的时间一样长。密码技术跟随信息应用的需求和攻击威胁不断发展

随着计算机和信息技术的发展,密码技术的发展也非常迅速,应用领域不断扩展。密码除了用于信息加密外,也用于数据信息签名和安全认证。这样,密码的应用也不再只局限于为军事、外交斗争服务,它也广泛应用在社会和经济活动中。当今世界已经出现了密码应用的社会化和个人化趋势。例如:可以将密码技术应用在电子商务中,对网上交易双方的身份和商业信用进行识别,防止网上电子商务中的“黑客”和欺诈行为;应用于增值税发票中,可以防伪、防篡改,杜绝了各种利用增值税发票偷、漏、逃、骗国家税收的行为,并大大方便了税务稽查;应用于银行支票鉴别中,可以大大降低利用假支票进行金融诈骗的金融犯罪行为;应用于个人移动通信中,大大增强了通信信息的保密性等等。

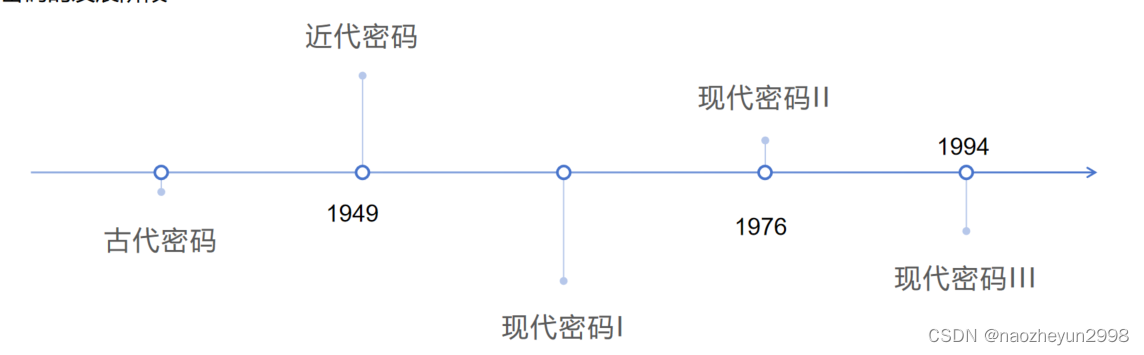

二、密码的发展阶段

古典密码阶段:

公元前五世纪~19世纪末

标志是:

1949年,香农(Shannon)发表“The Communitication Theroy of Secret Systems”(保密系统的通信理论)

典型应用:

我国古代:

中国古代兵书《六韬》中的阴符和阴书;

中国宋代兵书《武经总要》第15卷中有“符契”、“信牌”和“字验”;三者专门用于军队中秘密通信和身份验证;

古代中国的君王常以虎符作为调用军队的凭证;

古希腊:

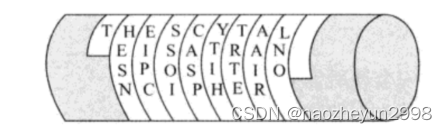

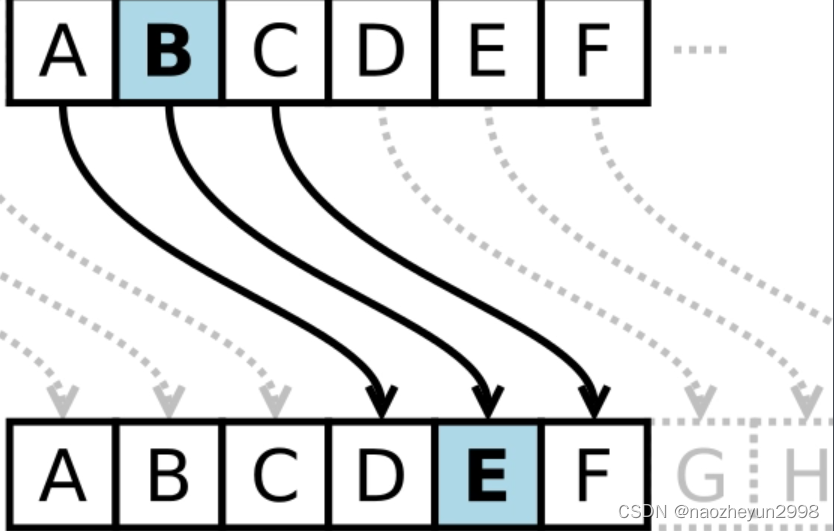

斯巴达棒:斯巴达棒的加密原理属于密码学中的“换位法”(Transition)加密,因为它通过改变文本中字母的阅读顺序来达到加密的目的。

古典密码的分类

置换密码

明文字母保持不变,但是顺序被打乱

举例:

明文:

明晨五时发起总攻

规则:

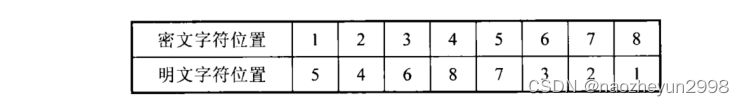

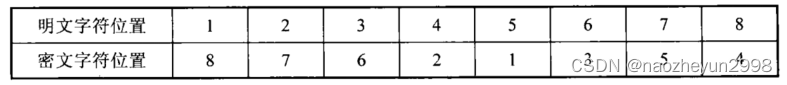

该移位规则的含义是:第 1 个密文字符是第 5个明文字符、第 2个密文字符是第 4 个明文字符,.·····。

由该移位规则加密得到的密文为:

发时起攻总五晨明

脱密:

收房可利用上述加密规则求出相应的脱密规则,它是加密变换的逆变换:即:

根据该脱密规则,第 1 个明文字符就是第 8 个密文字符、第 2个明文字符就是第 7个密文字符,····”。收方利用上述脱密规则对密文“发时起攻总五晨明”进行脱密,就可得到相应的

明文:

明晨五时发起总攻

优点:

- 加解密的过程方便

- 计算量小,速度较快

缺点:

- 完全保留字符的统计信息

- 加密结果简单,容易被破译

代换密码

明文字母被替换,但是顺序保持不变

代换密码又可以分成三小类

-

单表代换

一个明文字母对应的密文字母是确定的

代表:凯撒密码

凯撒密码-移位密码的特例

凯撒密码的优点:- 加解密公式简单

- 加解密容易理解

凯撒密码的缺点:

- 所有语言已知,容易识别

- 需要测试的密钥之后25个

- 容易被穷举法破解

-

多表代换

一个明文字母可以表示为多个密文字母

代表:维吉尼亚密码

举例:

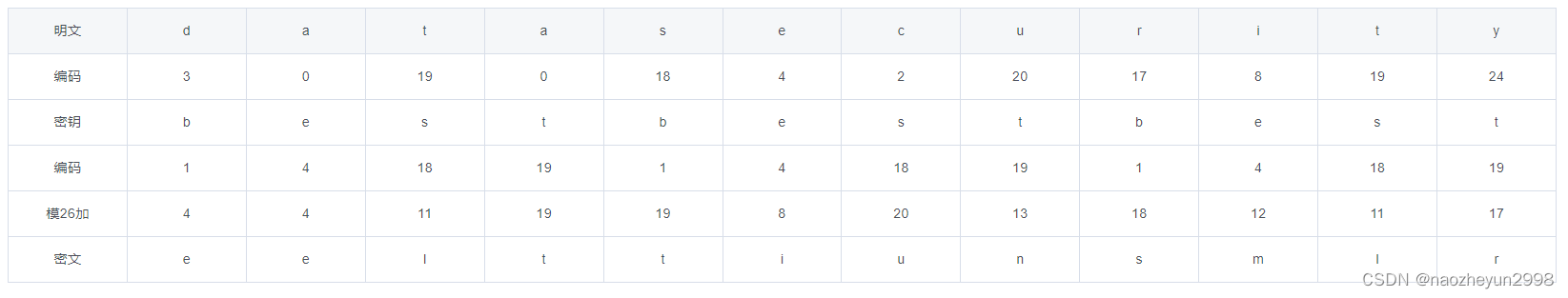

可对英文字母表进行编号,把A-Z 依次编为0-25,通过计算明文字母与密钥字母的模26加得到密文字母;

明文datasecurity ,密钥best 为例:

| 明文 | d | a | t | a | s | e | c | u | r | i | t | y |

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 编码 | 3 | 0 | 19 | 0 | 18 | 4 | 2 | 20 | 17 | 8 | 19 | 24 |

| 密钥 | b | e | s | t | b | e | s | t | b | e | s | t |

| 编码 | 1 | 4 | 18 | 19 | 1 | 4 | 18 | 19 | 1 | 4 | 18 | 19 |

| 模26加 | 4 | 4 | 11 | 19 | 19 | 8 | 20 | 13 | 18 | 12 | 11 | 17 |

| 密文 | e | e | l | t | t | i | u | n | s | m | l | r |

所以:

明文:datasecurity

密文:eelttiunsmlr

维吉尼亚密码的优点:

- 有相对复杂的密钥

- 相同的字母将被加密为不同的密文字母

维吉尼亚密码的缺点:

- 如果密文足够长,期间会有大量重复的密文序列出现

- 通过计算重复密文序列的公因子,分析者可能猜出密钥长度

-

多字母代换

用密钥字母和其他字母构造一个5x5的密钥表矩阵,加密是则采用代换规则

代表: 普莱费尔密码

普莱费尔密码的优点:- 通过双字母组合,使得密文空间大大增加

- 相同的字母,将被加密为不同的密文字母

- 字符出现频率在一定程度上被均匀化

普莱费尔密码的缺点:

- 可用双频率法进行破译

一次一密:

费纳姆密码,被约瑟夫-马宾 改进后,被称为了一次一密

一次一密的优点:

- 密钥本身随机,而且密钥只能使用一次。即使获得了上次通信的密文和密钥,攻击者仍然无法确定下次通信的真正密钥

一次一密的缺点: - 需要建立庞大的随机字母集,工作量巨大,而且存在密钥分发的问题。

一次一密体制也被称为永远不可破译的密码体制,是理论安全;现代密码学的密码算法,是实际安全。

参考文档

- https://oscca.gov.cn/sca/zxfw/2016-11/18/content_1002408.shtml

- https://oscca.gov.cn/sca/zxfw/2017-04/24/content_1011709.shtml

- https://oscca.gov.cn/sca/zxfw/2017-04/26/content_1011743.shtml

总结

提示:这里对文章进行总结:

本文介绍了密码学的基本概念,从古典密码阶段开始,详细阐述了置换密码(如凯撒密码)、代换密码(如维吉尼亚密码和普莱费尔密码)以及一次一密(如费纳姆密码)的原理、优缺点和典型应用。展示了密码技术在历史上的发展和在现代社会中的广泛应用。

本文介绍了密码学的基本概念,从古典密码阶段开始,详细阐述了置换密码(如凯撒密码)、代换密码(如维吉尼亚密码和普莱费尔密码)以及一次一密(如费纳姆密码)的原理、优缺点和典型应用。展示了密码技术在历史上的发展和在现代社会中的广泛应用。

606

606

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?