1. 二维码

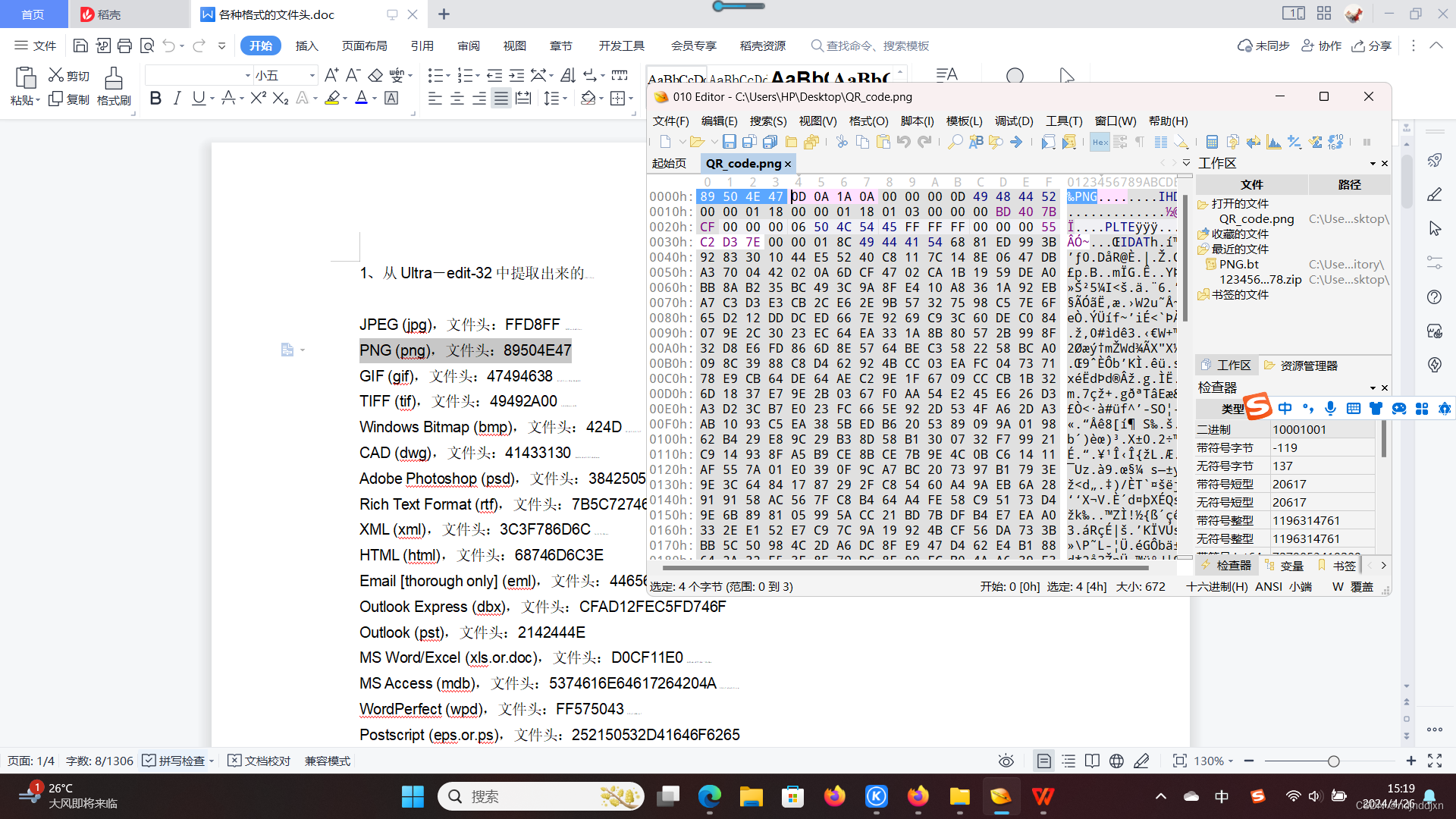

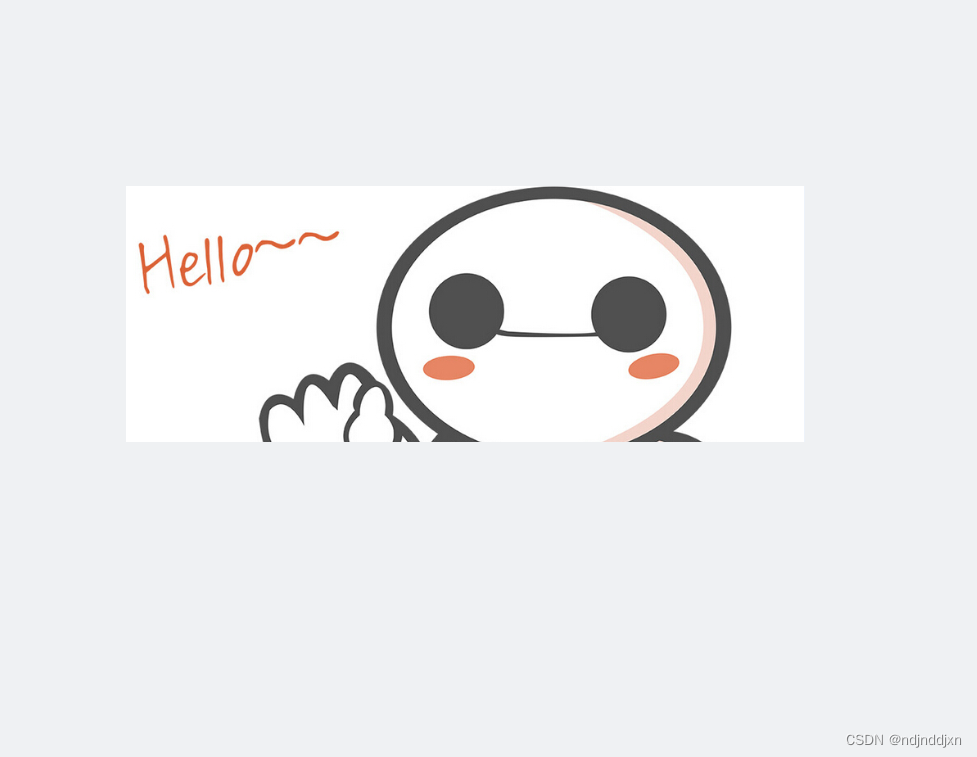

下载好图片后利用010 查看,png图片有没有问题

png文件的文件头:89504E47

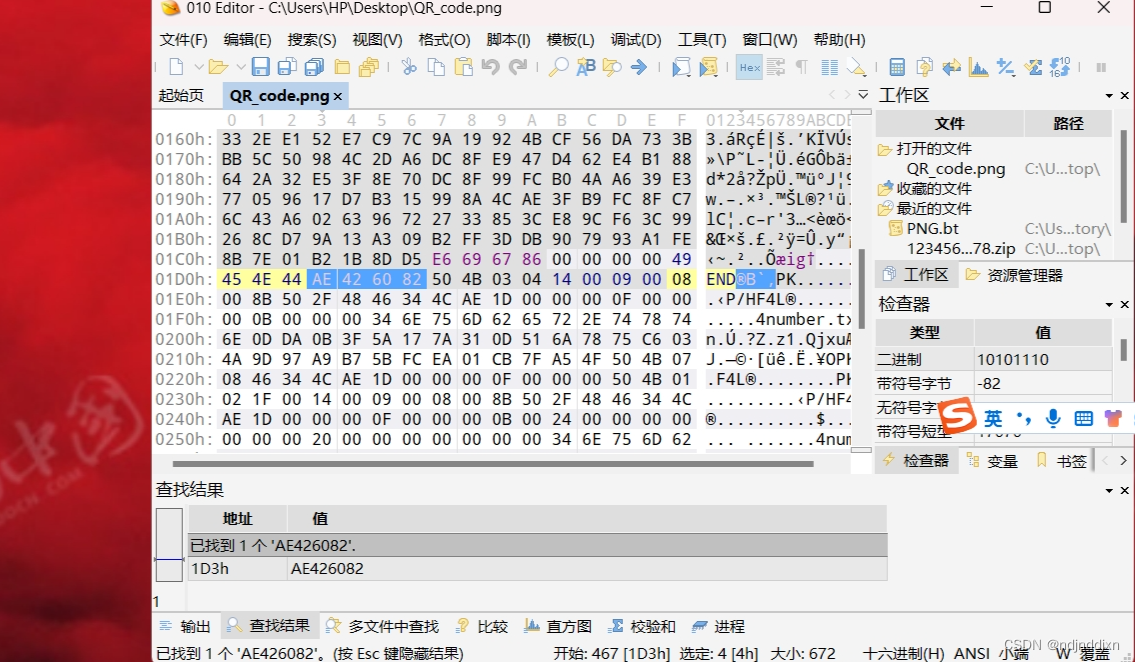

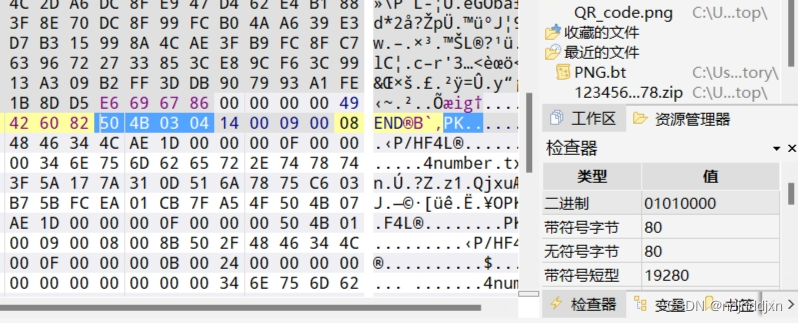

文件尾:AE426082 ,后面还有许多的内容,包含着4number.txt 和 zip

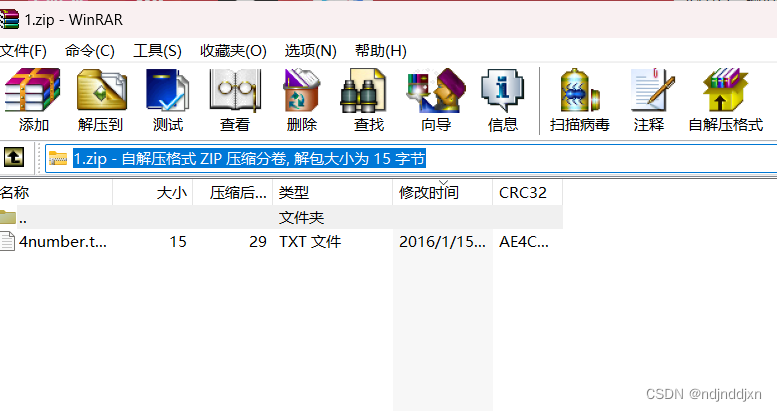

直接改文件名 1.zip,果然发现了4number.txt

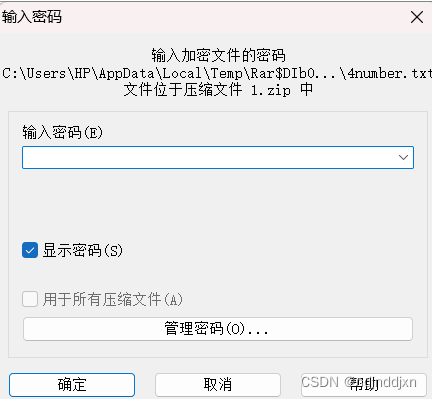

需要爆破密码

爆破密码为7639

2。大白

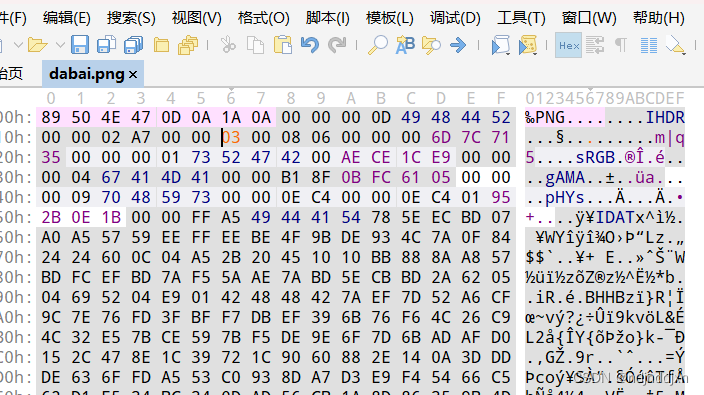

想到修改高度

查看图片的高度为256,十六进制为0100,查找后修改为0300(十六进制)

可以看到flag

3.n种方法解决

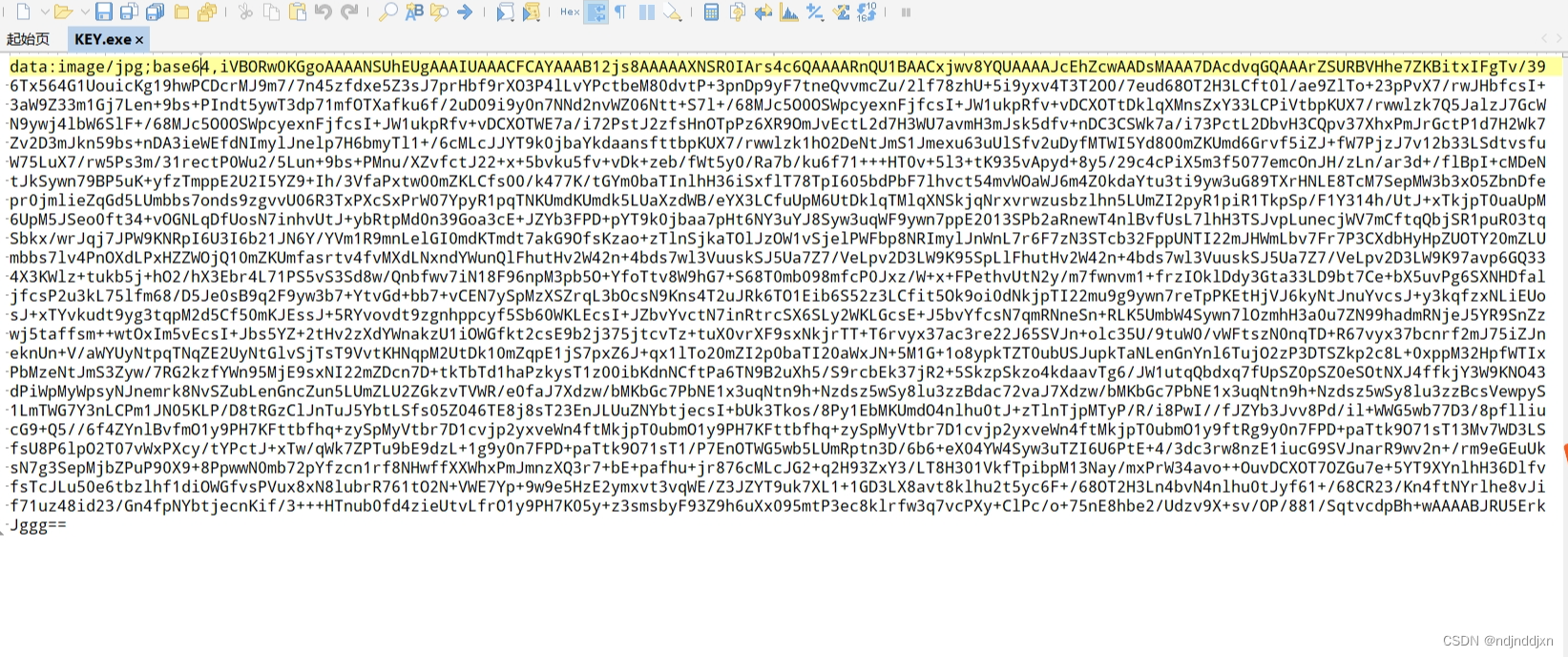

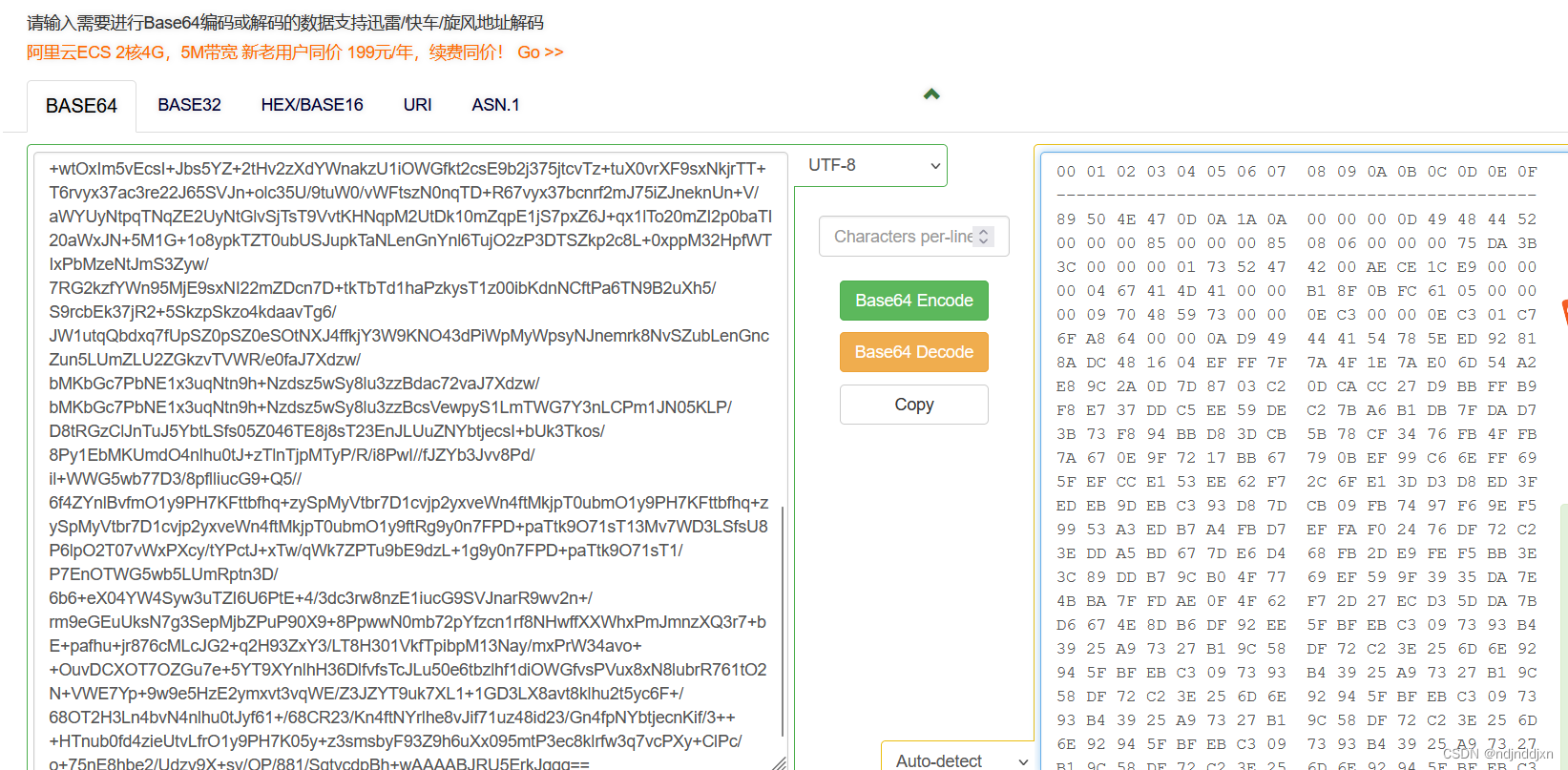

下载key.exe后,利用010打开

是明显的base64编码,直接解密,可以看到应该是张二维码

把KEY换成flag即可

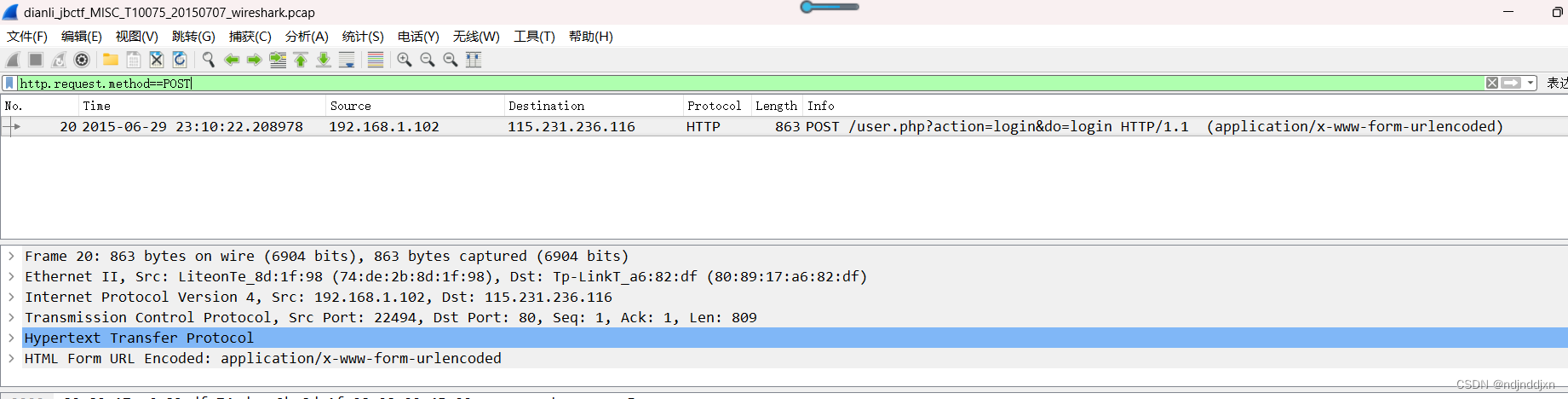

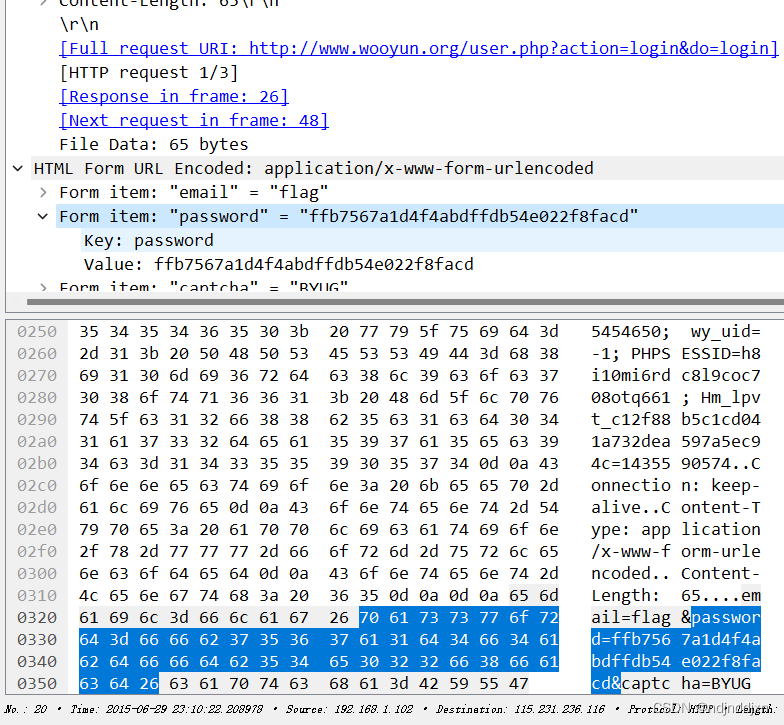

4.wireshark

根据提示登录一般用POST,所以直接输入: http.request.method==POST

密码就是flag

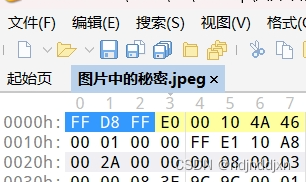

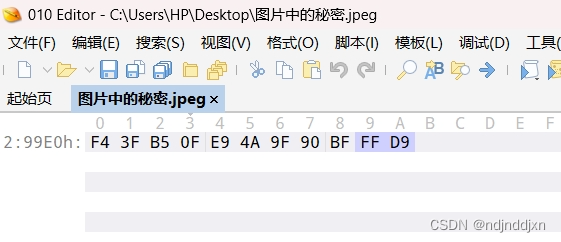

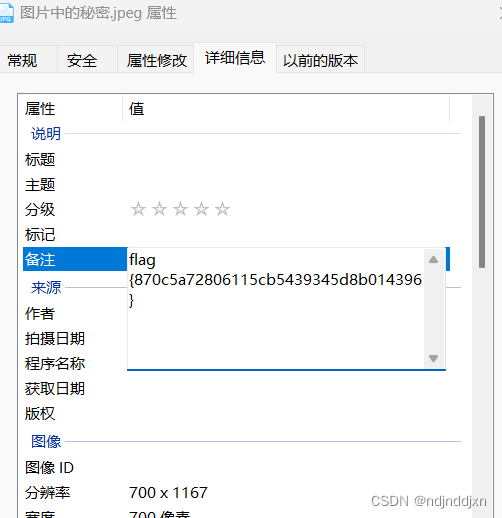

5.图片中密密

先用010检查一下,发现文件头和文件尾完整,

废了很大劲,居然在属性里面

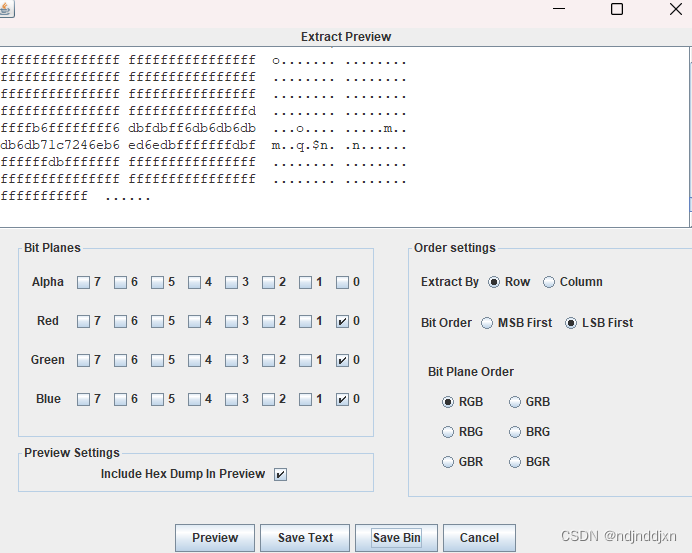

5.lsb

将图片用Stgeslove 打开,然后另存为一张图片,

得到一张二维码,扫描

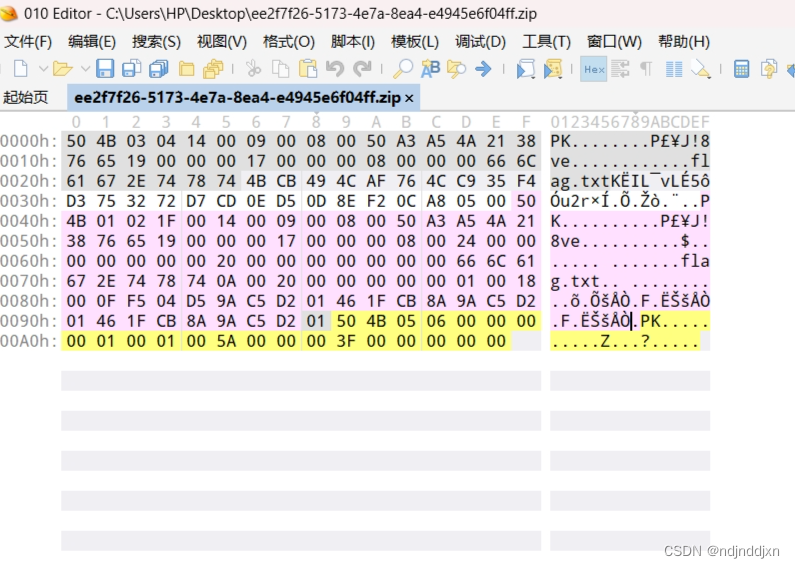

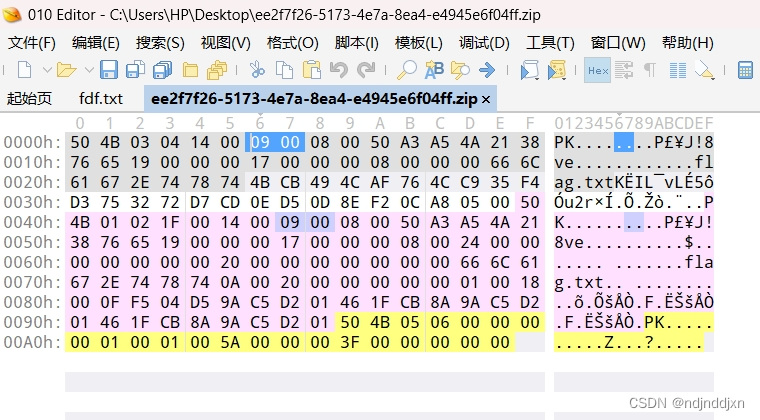

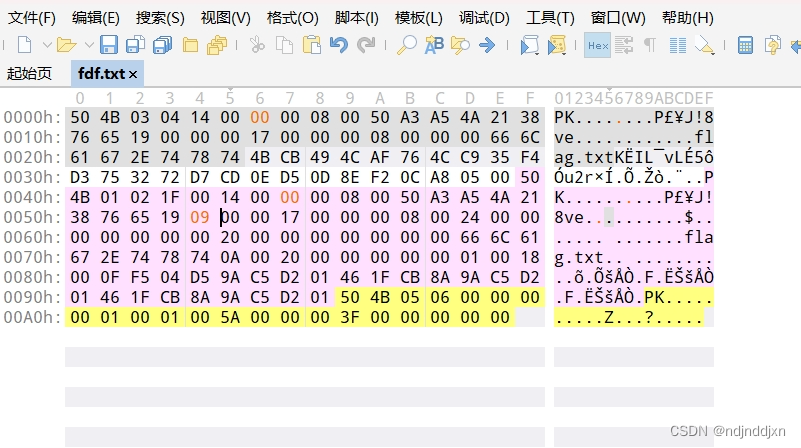

6.zip伪加密

用010 打开

50 4B 03 04:头文件标记(0x04034b50)

14 00:解压文件所需 pkware 版本

00 00:全局方式位标记(有无加密,奇数加密,偶数无加密)

08 00:压缩方式

5A 7E:最后修改文件时间

F7 46:最后修改文件日期

16 B5 80 14:CRC-32校验(1480B516)

19 00 00 00:压缩后尺寸(25)

17 00 00 00:未压缩尺寸(23)

07 00:文件名长度

00 00:扩展记录长度

一般在压缩源文件数据区全局方式位标记处,真加密为 09 00,伪加密为00 00,而后面将压缩源文件目录区全局方式位标记处从 00 00 改为 09 00就完成了伪加密

将0900改为0000,并另改一处0000,改为0900(每次的位置不一定相同)

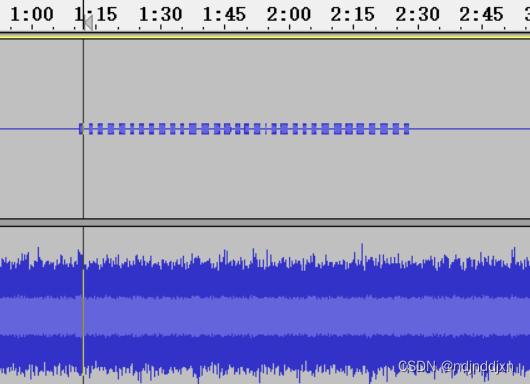

7.来唱首歌吧

是一个音频隐写的题目,用Audacity打开,

听一下声音,左耳听到类似发电报的声音,右耳是音乐声

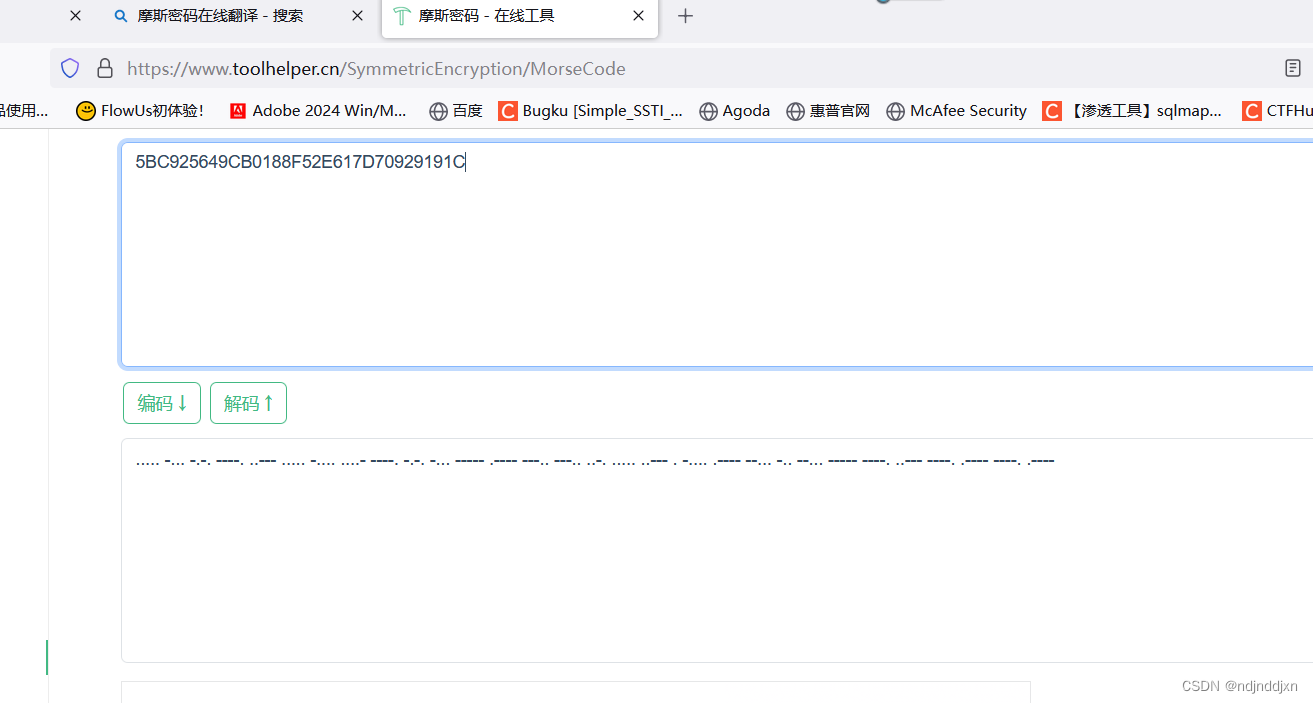

可以猜出是摩斯密码

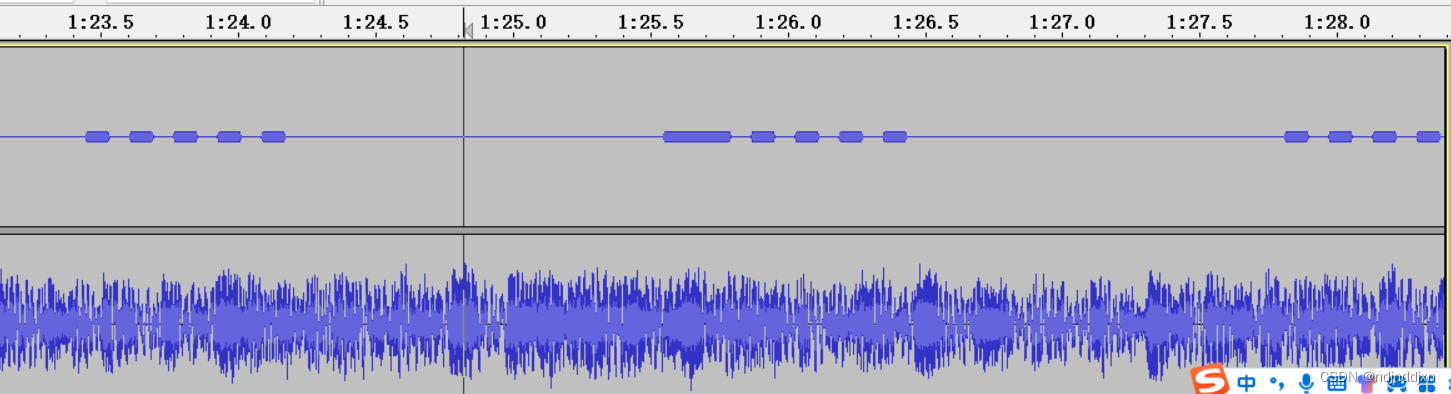

放大看看,写摩斯密码

代码

518

518

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?