1、网关:

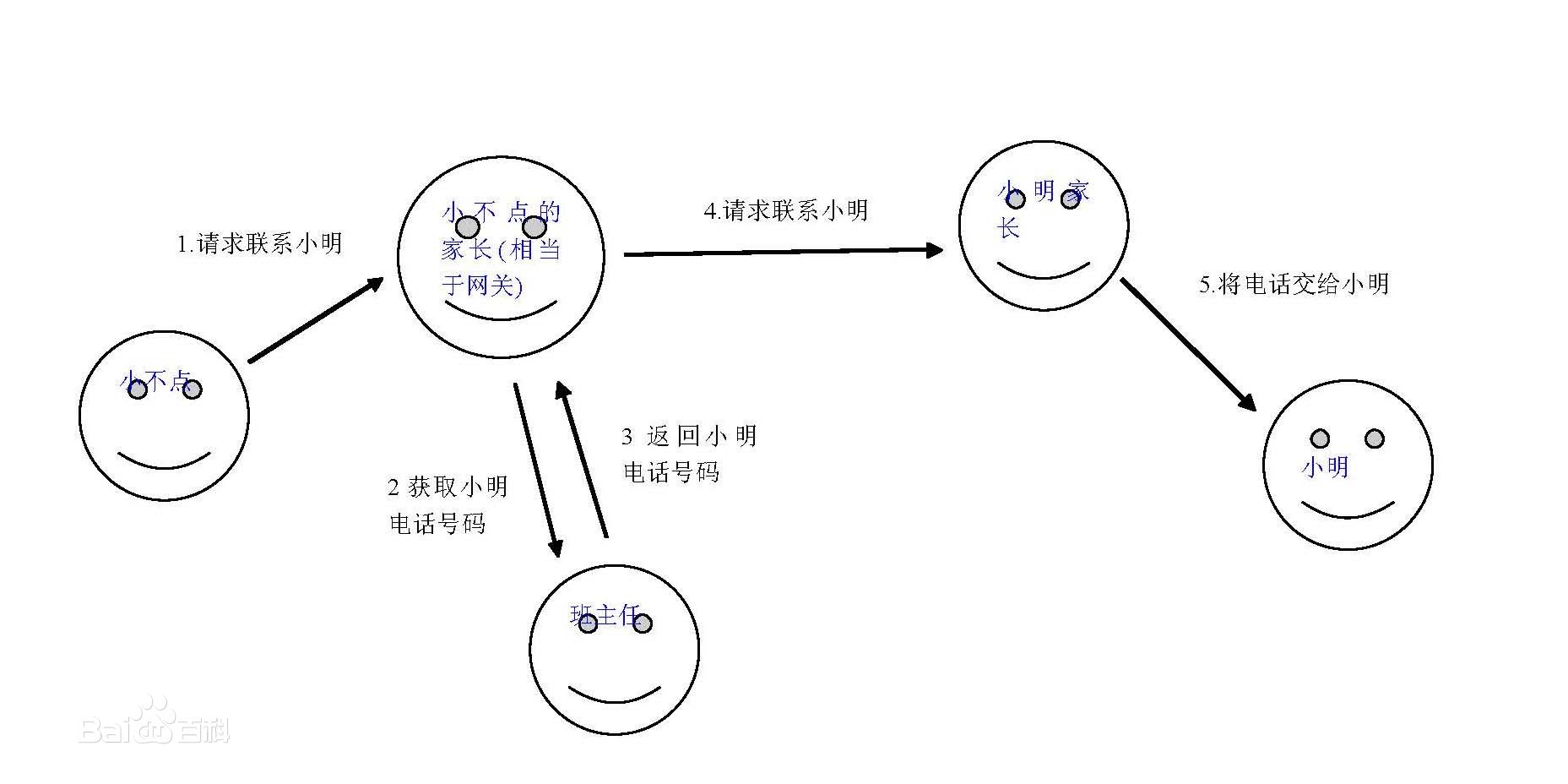

图解:

但是你

家长不允许你走出大门,你想与外界发生的一切联系,都必须由父母(网关)用电话帮助你联系。假如你想找你的同学小明聊天,小明家住在很远的另外一个院子里,他家里也有父母(小明的网关)。但是你不知道小明家的电话号码,不过你的

班主任老师有一份你们班全体同学的名单和电话号码对照表,你的老师就是你的

DNS服务器。于是你在家里和父母有了下面的对话:

小不点:妈妈(或爸爸),我想找班主任查一下小明的电话号码行吗?家长:好,你等着。(接着你家长给你的班主任挂了一个电话,问清楚了小明的电话)问到了,他家的

号码是211.99.99.99

小不点:太好了!妈(或爸),我想找小明,你再帮我联系一下小明吧。

家长:没问题。(接着家长向

电话局发出了请求接通小明家电话的请求,最后一关当然是被转接到了小明家家长那里,然后他家长把电话给转到小明).

就这样你和小明取得了联系。

如果搞清了什么是网关,

默认网关也就好理解了。就好像一个房间可以有多扇门一样,一台主机可以有多个网关。

默认网关的意思是一台主机如果找不到可用的网关,就把数据包发给默认指定的网关,由这个网关来处理数据包。

默认网关。

默认网关一般填写192.168.x.1

--------------------------------------------

---------------------------------------------

-----------------------

2、NAT

nat编辑

NAT(Network Address Translation,网络地址转换)是1994年提出的。当在专用网内部的一些主机本来已经分配到了本地IP地址(即仅在本专用网内使用的专用地址),但现在又想和因特网上的主机通信(并不需要加密)时,可使用NAT方法。

这种方法需要在专用网连接到因特网的路由器上安装NAT软件。装有NAT软件的路由器叫做NAT路由器,它至少有一个有效的外部全球IP地址。这样,所有使用本地地址的主机在和外界通信时,都要在NAT路由器上将其本地地址转换成全球IP地址,才能和因特网连接。

另外,这种通过使用少量的公有IP 地址代表较多的私有IP 地址的方式,将有助于减缓可用的IP地址空间的枯竭。在

RFC1632中有对NAT的说明。

目录

1NAT功能编辑

NAT不仅能解决了lP地址不足的问题,而且还能够有效地避免来自网络外部的攻击,隐藏并保护网络内部的计算机。

1.宽带分享:这是 NAT 主机的最大功能。

2.安全防护:NAT 之内的 PC 联机到 Internet 上面时,他所显示的 IP 是 NAT 主机的公共 IP,所以 Client 端的 PC 当然就具有一定程度的安全了,外界在进行 portscan(端口扫描) 的时候,就侦测不到源Client 端的 PC 。

2NAT实现方式编辑

NAT的实现方式有三种,即静态转换Static Nat、动态转换Dynamic Nat和端口多路复用OverLoad。

静态

转换是指将内部网络的私有IP地址转换为公有IP地址,IP地址对是一对一的,是一成不变的,某个私有IP地址只转换为某个公有IP地址。借助于

静态转换,可以实现外部网络对内部网络中某些特定设备(如服务器)的访问。

动态转换是指将内部网络的私有IP地址转换为公用IP地址时,IP地址是不确定的,是随机的,所有被授权访问上Internet的私有IP地址可随机转换为任何指定的合法IP地址。也就是说,只要指定哪些内部地址可以进行转换,以及用哪些合法地址作为外部地址时,就可以进行动态转换。动态转换可以使用多个合法外部地址集。当

ISP提供的合法IP地址略少于网络内部的计算机数量时。可以采用动态转换的方式。

端口多路复用(Port address Translation,PAT)是指改变外出数据包的

源端口并进行端口转换,即端口

地址转换(PAT,Port Address Translation).采用端口多路复用方式。内部网络的所有

主机均可共享一个合法外部IP地址实现对Internet的访问,从而可以最大限度地节约IP地址资源。同时,又可隐藏网络内部的所有

主机,有效避免来自internet的攻击。因此,目前网络中应用最多的就是端口多路复用方式。

3NAT相关介绍编辑

NAT的技术背景

要真正了解NAT就必须先了解现在IP地址的适用情况,私有 IP 地址是指内部网络或

主机的IP 地址,公有IP 地址是指在因特网上全球唯一的IP 地址。RFC 1918 为私有网络预留出了三个IP 地址块,如下:

A 类:10.0.0.0~10.255.255.255

B 类:172.16.0.0~172.31.255.255

C 类:192.168.0.0~192.168.255.255

随着接入Internet的计算机数量的不断猛增,IP地址资源也就愈加显得捉襟见肘。事实上,除了中国教育和科研计算机网(CERNET)外,一般用户几乎申请不到整段的C类IP地址。在其他ISP那里,即使是拥有几百台计算机的大型局域网用户,当他们申请IP地址时,所分配的地址也不过只有几个或十几个IP地址。显然,这样少的IP地址根本无法满足网络用户的需求,于是也就产生了NAT技术。

NAPT

NAPT(Network Address Port Translation),即

网络端口

地址转换,可将多个内部

地址映射为一个合法公网地址,但以不同的协议

端口号与不同的内部地址相对应,也就是<内部地址+内部端口>与<外部地址+外部端口>之间的转换。NAPT普遍用于

接入设备中,它可以将中小型的网络隐藏在一个合法的IP地址后面。NAPT也被称为“多对一”的NAT,或者叫PAT(Port Address Translations,端口

地址转换)、地址超载(address overloading)。

NAPT与

动态地址NAT不同,它将内部连接映射到外部网络中的一个单独的IP地址上,同时在该地址上加上一个由NAT设备选定的TCP

端口号。NAPT算得上是一种较流行的NAT变体,通过转换TCP或UDP协议

端口号以及地址来提供并发性。除了一对源和目的IP地址以外,这个表还包括一对源和目的协议

端口号,以及NAT盒使用的一个协议端口号。

NAPT的主要优势在于,能够使用一个全球有效IP地址获得通用性。主要缺点在于其通信仅限于TCP或UDP。当所有通信都采用TCP或UDP,NAPT允许一台内部计算机访问多台外部计算机,并允许多台内部

主机访问同一台外部计算机,相互之间不会发生冲突。

[2]

NAT穿透方法

目前常用的针对UDP的NAT 穿透(NAT Traversal)方法主要有:

STUN、

TURN、

ICE、

uPnP等。其中ICE方式由于其结合了STUN和TURN的特点,所以使用最为广泛。针对TCP的NAT

穿透技术目前仍为难点。实用的技术仍然不多。

4NAT工作原理编辑

借助于NAT,私有(保留)地址的"内部"网络通过

路由器发送

数据包时,

私有地址被转换成合法的IP地址,一个局域网只需使用少量IP地址(甚至是1个)即可实现私有地址网络内所有计算机与Internet的通信需求。

NAT将自动修改IP

报文的源IP地址和目的IP地址,Ip地址校验则在NAT处理过程中自动完成。有些应用程序将源IP地址嵌入到IP

报文的数据部分中,所以还需要同时对报文的数据部分进行修改,以匹配IP头中已经修改过的源IP地址。否则,在

报文数据部分嵌入IP地址的应用程序就不能正常工作。

①如右图这个 client(终端) 的 gateway (网关)设定为 NAT 主机,所以当要连上 Internet 的时候,该封包就会被送到 NAT 主机,这个时候的封包 Header 之 source IP(源IP) 为 192.168.1.100 ;

②而透过这个 NAT 主机,它会将 client 的对外联机封包的 source IP ( 192.168.1.100 ) 伪装成 ppp0 ( 假设为拨接情况 )这个接口所具有的公共 IP ,因为是公共 IP 了,所以这个封包就可以连上 Internet 了,同时 NAT 主机并且会记忆这个联机的封包是由哪一个 ( 192.168.1.100 ) client 端传送来的;

③由 Internet 传送回来的

封包,当然由 NAT

主机来接收了,这个时候, NAT 主机会去查询原本记录的

路由信息,并将目标 IP 由 ppp0 上面的公共 IP 改回原来的 192.168.1.100 ;

5配置NAT编辑

在配置NAT(网络地址转换)之前,首先需要了解内部本地地址和内部全局地址的分配情况。根据不同的需求,执行以下不同的配置任务。

-

内部源地址NAT配置

-

内部源地址NAPT配置

-

重叠地址NAT配置

-

TCP负载均衡

配置内部源地址静态NAT

当内部网络需要与外部网络通讯时,需要配置NAT,将内部私有IP地址转换成全局唯一IP地址。您可以配置静态或动态的NAT来实现互联互通的目的,或者需要同时配置静态和动态的NAT。

静态NAT,是建立内部本地地址和内部全局地址的一对一永久映射。当外部网络需要通过固定的全局可路由地址访问内部主机,静态NAT就显得十分重要。要配置静态NAT,在全局配置模式中执行以下命令:

|

命令

|

作用

|

|

R(config)#

ip nat inside source static

local-address global-address [

permit-

inside] [

vrf vrf_

name]

|

定义内部源地址静态转换关系

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat inside

|

定义该接口连接内部网络

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat outside

|

定义该接口连接外部网络

|

以上配置为较简单配置,可以配置多个Inside和outside接口。

配置内部源地址动态NAT

动态NAT,是建立内部本地地址和内部全局地址池的临时映射关系,过一段时间没有用就会删除映射关系。要配置动态NAT,在全局配置模式中执行以下命令:

|

命令

|

作用

|

|

R(config)#

ip nat pool

address-pool

start-address end-address {

netmask

mask |

prefix-length

prefix-length}

|

定义全局IP地址池

|

|

R(config)#

access-list

access-list-number

permit

ip-address wildcard

|

定义访问列表,只有匹配该列表的地址才转换

|

|

R(config)#

ip nat inside source list

access-list-number

pool

address-pool [

vrf vrf_

name]

|

定义内部源地址动态转换关系

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat inside

|

定义接口连接内部网络

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat outside

|

定义接口连接外部网络

|

需要注意的是:访问列表的定义,使得只在列表中许可的源地址才可以被转换,必须注意访问列表最后一个规则是否定全部。访问列表不能定义太宽,要尽量准确,否则将出现不可预知的结果。

配置内部源地址NAPT

传统的NAT一般是指一对一的地址映射,不能同时满足所有的内部网络主机与外部网络通讯的需要。使用NAPT(网络地址端口转换),可以将多个内部本地地址映射到一个内部全局地址。

NAPT分为静态NAPT和动态NAPT。静态NAPT一般应用在将内部网指定主机的指定端口映射到全局地址的指定端口上。而前一小节提及的静态NAT,是将内部主机映射成全局地址。

要配置静态NAPT,在全局配置模式中执行以下命令:

|

命令

|

作用

|

|

R(config)#

ip nat inside source static

{

UDP |

TCP}

local-address port global-address

port [

permit-

inside] [

vrf vrf_

name]

|

定义内部源地址静态转换关系

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat inside

|

定义该接口连接内部网络

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat outside

|

定义接口连接外部网络

|

前面所述的动态内部源地址转换,已经自动完成内部源地址动态NAPT,配置是在全局配置模式中执行以下命令:

|

命令

|

作用

|

|

R(config)#

ip nat pool

address-pool

start-address end-address {

netmask

mask |

prefix-length

prefix-length}

|

定义全局IP地址池,对于NAPT,一般就定义一个IP地址

|

|

R(config)#

access-list access-list-number

permit

ip-address wildcard

|

定义访问列表,只有匹配该列表的地址才转换

|

|

R(config)#

ip nat inside source list

access-list-number {[

pool

address-pool] | [

interface

interface-type interface-number]}

overload [

vrf vrf_

name]

|

定义源地址动态转换关系,overload有和没有是一样的效果,仅是兼容主流厂商的配置。

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat inside

|

定义接口连接内部网络

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat outside

|

定义接口连接外部网络

|

NAPT可以使用地址池中的IP地址,也可以直接使用接口的IP地址。一般来说一个地址就可以满足一个网络的地址转换需要,一个地址最多可以提供64512个NAT地址转换。如果地址不够,地址池可以多定义几个地址。

配置重叠地址NAT

两个需要互联的私有网络分配了同样IP地址,或者一个私有网络和公有网络分配了同样的全局IP地址,这种情况称为地址重叠。两个重叠地址的网络主机之间是不可能通信的,因为它们相互认为对方的主机在本地网络。重叠地址NAT就是专门针对重叠地址网络之间通信的问题,配置了重叠地址NAT,外部网络主机地址在内部网络表现为另一个网络主机地址,反之一样。

重叠地址NAT配置,其实分为两个部分内容:1)内部源地址转换配置,如何配置请参见上文;2)外部源地址转换配置,只有与内部网络地址重叠的外部网络需要配置外部源地址转换,外部源地址转换可以采用静态NAT配置或动态NAT配置。

要配置外部源地址的静态NAT,在全局配置模式中执行以下命令:

|

命令

|

作用

|

|

R(config)#

ip nat outside source static

global-address local-address [

vrf vrf_

name]

|

定义外部源地址静态转换关系

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat inside

|

定义该接口连接内部网络

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat outside

|

定义接口连接外部网络

|

配置NAT实现TCP负载均衡

当内部网络某台主机TCP流量负载过重时,可用多台主机进行TCP业务的均衡负载。这时,可以考虑用NAT来实现TCP流量的负载均衡。NAT创建了一台虚拟主机提供TCP服务,该虚拟主机对应内部多台实际的主机,然后对目标地址进行轮询置换,达到负载分流的目的。要配置目标地址轮询转换,在全局配置模式中执行以下命令:

|

命令

|

作用

|

|

R(config)#

ip nat pool

address-pool

start-address end-address {

netmask

mask |

prefix-length

prefix-length}

|

定义IP地址池,包含所有实际主机地址

|

|

R(config)#

access-list

access-list-number

permit

ip-address wildcard

|

定义访问列表,只匹配虚拟主机地址。注意应该使用匹配目标IP的扩展ACL。

|

|

R(config)#

ip nat inside destination list

access-list-number

pool

address-pool [

vrf vrf_

name]

|

定义内部目标地址动态转换关系

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat inside

|

定义接口连接内部网络

|

|

R(config)#

interface

interface-type

interface-number

|

进入接口配置模式

|

|

R(config-if)#

ip nat outside

|

定义接口连接外部网络

|

配置特殊协议网关

默认情况下,特殊协议网关是全部打开的,通过命令可以关闭指定特殊协议网关。除了ftp和dns带有参数,其他每个特殊协议都只是开关命令。在全局配置模式中执行以下命令:

|

命令

|

作用

|

|

R(config)#

no ip nat translation ftp

|

关闭FTP特殊协议网关

|

|

R(config)#

ip nat translation ftp

|

开启FTP特殊协议网关,默认端口21

|

|

R(config)#

ip nat translation ftp 2121

|

开启FTP特殊协议网关,指定端口2121

|

6NAT配置实例编辑

在配置网络地址转换的过程之前,首先必须搞清楚内部接口和外部接口,以及在哪个外部接口上启用NAT。通常情况下,连接到用户内部网络的接口是NAT内部接口,而连接到外部网络(如Internet)的接口是NAT外部接口。

静态地址转换的实现

假设内部局域网使用的lP地址段为192.168.0.1~192.168.0.254,

路由器局域网端(即

默认网关)的IP地址为192.168.0.1,

子网掩码为255.255.255.0。网络分配的合法IP地址范围为61.159.62.128~61.159.62.135,

路由器在

广域网中的IP地址为61.159.62.129,

子网掩码为255.255.255.248可用于转换的IP地址范围为61.159.62.130~61.159.62.134。要求将内部网址192.168.0.2~192.168.0.6分别转换为合法IP地址61.159.62.130~61.159.62.134。

第一步,设置

外部端口。

interface serial 0

ip address 61.159.62.129 255.255.255.248

ip nat outside

第二步,设置内部端口。

interface ethernet 0

ip address 192.168.0.1 255.255.255.0

ip nat inside

ip nat inside source static 内部本地地址 外部合法地址。

示例:

ip nat inside source static 192.168.0.2 61.159.62.130 //将内部

网络地址192.168.0.2转换为合法IP地址61.159.62.130

ip nat inside source static 192.168.0.3 61.159.62.131 //将内部

网络地址192.168.0.3转换为合法IP地址61.159.62.131

ip nat inside source static 192.168.0.4 61.159.62.132 //将内部

网络地址192.168.0.4转换为合法IP地址61.159.62.132

ip nat inside source static 192.168.0.5 61.159.62.133 //将内部

网络地址192.168.0.5转换为合法IP地址61.159.62.133

ip nat inside source static 192.168.0.6 61.159.62.134 //将内部

网络地址192.168.0.6转换为合法IP地址61.159.62.134

动态地址转换的实现

假设内部网络使用的IP地址段为172.16.100.1~172.16.100.254,

路由器局域网端口(即

默认网关)的IP地址为172.16.100.1,子网掩码为255.255.255.0。网络分配的合法IP地址范围为61.159.62.128~61.159.62.191,

路由器在广域网中的IP地址为61.159.62.129,子网掩码为255.255.255.192,可用于转换的IP地址范围为61.159.62.130~61.159.62.190。要求将内部网址172.16.100.2~172.16.100.254动态转换为合法IP地址61.159.62.130~61.159.62.190。

第一步,设置外部端口。

设置

外部端口命令的语法如下:

ip nat outside

示例:

interface serial 0 //进入

串行端口serial 0

ip address 61.159.62.129 255.255.255.192//将其IP地址指定为61.159.62.129,子网掩码为255.255.255.192

ip nat outside //将

串行口serial 0设置为外网端口

注意,可以定义多个

外部端口。

第二步,设置内部端口。

设置内部接口命令的语法如下:

ip nat inside

示例:

interface ethernet 0 //进入以太网端口Ethernet 0

ip address 172.16.100.1 255.255.255.0 // 将其IP地址指定为172.16.100.1,子网掩码为255.255.255.0

ip nat inside //将Ethernet 0 设置为内网端口。

注意,可以定义多个内部端口。

第三步,定义合法IP地址池。

定义合法IP地址池命令的语法如下:

ip nat pool 地址池名称起始IP地址 终止IP地址子网掩码

其中,

地址池名字可以任意设定。

示例:

ip nat pool chinanet 61.159.62.130 61.159.62.190 netmask 255.255.255.192 //指明地址缓冲池的名称为

chinanet,IP地址范围为61.159.62.130~61.159.62.190,

子网掩码为255.255.255.192。需要注意的是,即使掩码为255.255.255.0,也会由起始IP地址和终止IP地址对IP地址池进行限制。

或ip nat pool test 61.159.62.130 61.159.62.190 prefix-length 26

注意,如果有多个合法IP地址范围,可以分别添加。例如,如果还有一段合法IP地址范围为"211.82.216.1~211.82.216.254",那么,可以再通过下述命令将其添加至缓冲池中。

ip nat pool cernet 211.82.216.1 211.82.216.254 netmask 255.255.255.0

或

ip nat pool test 211.82.216.1 211.82.216.254 prefix-length 24

第四步,定义内部网络中允许访问Internet的

访问列表。

定义内部

访问列表命令的语法如下:

access-list 标号 permit 源地址

通配符(其中,标号为1~99之间的整数)

access-list 1 permit 172.16.100.0 0.0.0.255 //允许访问Internet的

网段为172.16.100.0~172.16.100.255,

反掩码为0.0.0.255。需要注意的是,在这里采用的是

反掩码,而非

子网掩码。

反掩码与

子网掩码的关系为:反掩码+

子网掩码=255.255.255.255。例如,

子网掩码为255.255.0.0,则

反掩码为0.0.255.255;子网掩码为255.0.0.0,则反掩码为0.255.255.255;子网掩码为255.252.0.0,则反掩码为0.3.255.255;子网掩码为255.255.255.192,则反掩码为0.0.0.63。

另外,如果想将多个IP地址段转换为合法IP地址,可以添加多个

访问列表。例如,当欲将172.16.98.0~172.16.98.255和172.16.99.0~172.16.99.255转换为合法IP地址时,应当添加下述命令:

access-list2 permit 172.16.98.0 0.0.0.255

access-list3 permit 172.16.99.0 0.0.0.255

第五步,实现

网络地址转换。

在全局设置模式下,将第四步由access-list指定的内部本地地址列表与第三步指定的合法IP地址池进行

地址转换。命令语法如下:

ip nat inside source list 访问列表标号 pool 内部合法地址池名字

示例:

ip nat inside source list 1 pool chinanet

ip nat inside source list 2 pool chinanet

ip nat inside source list 3 pool chinanet

如果有多个

地址池,也可以一一添加,以增加合法地址池范围,如

ip nat inside source list 1 pool cernet

ip nat inside source list 2 pool cernet

ip nat inside source list 3 pool cernet

至此,

动态地址转换设置完毕。

端口复用动态地址转换(PAT)

内部网络使用的IP地址段为10.100.100.1~10.100.100.254,路由器局域网端口(即默认网关)的IP地址为10.100.100.1,子网掩码为255.255.255.0。网络分配的合法IP地址范围为202.99.160.0~202.99.160.3,

路由器广域网中的IP地址为202.99.160.1,子网掩码为255.255.255.252,可用于转换的IP地址为202.99.160.2。要求将内部网址10.100.100.1~10.100.100.254 转换为合法IP地址202.99.160.2。

第一步,设置外部端口。

interface serial 0

ip address 202.99.160.1 255.255.255.252

ip nat outside

第二步,设置内部端口。

interface ethernet 0

ip address 10.100.100.1 255.255.255.0

ip nat inside

第三步,定义合法IP地址池。

ip nat pool onlyone 202.99.160.2 202.99.160.2 netmask 255.255.255.252

// 指明地址缓冲池的名称为onlyone,IP地址范围为202.99.160.2,

子网掩码为255.255.255.252。由于本例只有一个IP地址可用,所以,起始IP地址与终止IP地址均为202.99.160.2。如果有多个IP地址,则应当分别键入起止的IP地址。

第四步,定义内部访问列表。

access-list 1 permit 10.100.100.0 0.0.0.255

允许访问Internetr的

网段为10.100.100.0~10.100.100.255,子网掩码为255.255.255.0。需要注意的是,在这里

子网掩码的顺序跟平常所写的顺序相反,即0.0.0.255。

第五步,设置复用

动态地址转换。

在全局设置模式下,设置在内部的本地地址与内部合法IP地址间建立复用

动态地址转换。命令语法如下:

ip nat inside source list访问列表号pool内部合法地址池名字overload

示例:

ip nat inside source list1 pool onlyone overload //以

端口复用方式,将

访问列表1中的私有IP地址转换为onlyone IP地址池中定义的合法IP地址。

注意:overload是复用

动态地址转换的关键词。

至此,端口复用

动态地址转换完成。

还可以这样写:

ip nat inside source list 1 interface serial 0 overload

全部采用端口复用地址转换

当ISP分配的IP地址数量很少,网络又没有其他特殊需求,即无需为Internet提供网络服务时,可采用

端口复用地址转换方式,使网络内的计算机采用同一IP地址访问Internet,在节约IP地址资源的同时,又可有效保护网络内部的计算机。

网络环境为:

局域网采用10Mb/s光纤,以

城域网方式接入Internet。

路由器选用拥有2个10/100 Mb/s自适应端口的Cisco 2611。内部网络使用的IP地址段为192.168.100.1~192.168.100.254,局域网端口Ethernet 0的IP地址为192.168.100.1,子网掩码为255.255.255.0。网络分配的合法IP地址范围为202.99.160.128~202.99.160.131,连接ISP的端口Ethernet 1的IP地址为202.99.160.129,子网掩码为255.255.255.252。可用于转换的IP地址为202.99.160.130。要求网络内部的所有计算机均可访问Internet。

案例分析:

既然只有一个可用的合法IP地址,同时处于局域网的服务器又只为局域网提供服务,而不允许Internet中的

主机对其访问,因此完全可以采用

端口复用地址转换方式实现NAT,使得网络内的所有计算机均可独立访问Internet。

配置清单:

interface fastethernet0/0

ip address 192.168.100.1 255.255.0.0 //定义本地端口IP地址

duplex auto

speed auto

ip nat inside // 定义为本地端口

!

interface fastethernet0/1

ip address 202.99.160.129 255.255.255.252

duplex auto

speed auto

ip nat outside

!

ip nat pool onlyone 202.99.160.130 202.99.160.130 netmask 255.255.255.252 //定义合法IP地址池,名称为onlyone

access-list 1 permit 192.168.100.0 0.0.0.255 //定义本地

访问列表

ip nat inside source list1 pool onlyone overload //采用

端口复用动态地址转换

动态地址+端口复用地址转换

许多FTP网站考虑到服务器性能和Internet连接

带宽的占用问题,都限制同一IP地址的多个进程访问。如果采用端口复

地址转换方式,则网络内的所有计算机都采用同一IP地址访问Internet,那么,将因此而被禁止对该网站的访问。所以,当提供的合法IP地址数量稍多时,可同时采用

端口复用和

动态地址转换方式,从而既可保证所有用户都能够获得访问Internet的权力,同时,又不致、某些计算机因使用同一IP地址而被限制权限。需要注意的是,由于所有计算机都采用

动态地址转换方式,因此Internet中的所有计算机将无法实现对网络内部服务器的访问。

网络环境:

局域网以2Mb/s DDN

专线接入Internet,

路由器选用安装了广域网模块的Cisco 2611,如图4-2-2所示。内部网络使用的IP地址段为172.16.100.1~172.16.102.254,局域网端口Ethernet 0的IP地址为172.16.100.1,子网掩码为255.255.0.0。网络分配的合法IP地址范围为202.99.160.128~202.99.160.192,

子网掩码为255.255.255.192,可用于转换的IP地址范围为202.99.160.130~202.99.160.190。要求网络部分的部分计算机可以不受任何限制地访问Internet,服务器无需提供Internet访问服务。

案例分析:

既然要求网络中的部分计算机可以不受任何限制地访问Internet,同时,服务器无需提供Internet访问服务,那么,只需采用

动态地址转换+

端口复用地址转换方式即可实现。部分有特殊需求的计算机采用

动态地址转换的NAT方式,其他计算机则采用

端口复用地址转换的NAT方式。因此,部分有特殊需求的计算机可采用内部网址172.16.100.1~172.16.100.254,并动态转换为合法地址202.99.160.130~202.99.160.189,其他计算机采用内部网址172.16.101.1~172.16.102.254,全部转换为202.99.160.190。

配置清单:

interface fastethernet0/1

ip address 172.16.100.1 255.255.0.0 //定义局域网端口IP地址

duplex auto

speed auto

ip nat inside //定义为局域端口

!

interface serial 0/0

ip address 202.99.160.129 255.255.255.192 //定义

广域网端口IP地址

!

duplex auto

speed auto

ip nat outside //定义为广域端口

!

ip nat pool public 202.99.160.190 202.130.160.190 netmask 255.255.255.192 //定义合法IP地址池,名称为public

ip nat pool super 202.99.160.130 202.130.160.189 netmask 255.255.255.192 //定义合法IP地址池,名称为super

access-list1 permit 172.16.100.0 0.0.0.255 //定义本地访问列表1

access-list2 permit 172.16.101.0 0.0.0.255 //定义本地

访问列表2

access-list2 permit 172.16.102.0 0.0.0.255

ip nat inside source list1 pool super //定义列表1采用

动态地址转换

ip nat inside source list2 pool public overload //定义列表2采用

端口复用地址转换

静态地址转换+端口复用地址转换

其实在很多时候,网络中的服务器既为网络内部的客户提供网络服务,又同时为Internet中的用户提供访问服务。因此,如果采用端口复用

地址转换或动态

地址转换,将由于无法确定服务器的IP地址,而导致Internet用户无法实现对网络内部服务器的访问。此时,就应当采用

静态

地址转换+端口复用

地址转换的NAT方式。也就是说,对服务器采用

静态

地址转换,以确保服务器拥有固定的合法IP地址。而对普通的客户计算机则采用端口复用

地址转换,使所有用户都享有访问Internet的权力。

网络环境为:

局域网采用10Mb/s光纤,以城域网方式接入Internet。路由器选用拥有2个10/100 Mb/s自适应端口的Cisco 2611。内部网络使用的IP地址段为10.18.100.1~10.18.104.254,局域网端口Ethernet 0的IP地址为10.18.100.1,

子网掩码为255.255.0.0。网络分配的合法IP地址范围为211.82.220.80~211.82.220.87,连接ISP的端口Ethernet 1的IP地址为211.82.220.81,

子网掩码为255.255.255.248。要求网络内部的所有计算机均可访问Internet,并且在Internet中提供Web、E-mail、FTP和Media等4种服务。

案例分析:

既然网络内的服务器要求能够被Internet访问到,那么,这部分

主机必须拥有合法的IP地址,也就是说,服务器必须采用

静态地址转换。其他计算机由于没有任何限制,所以,可采用端口复用地址转换的NAT方式。因此,服务器可采用内网址10.18.100.1~10.18.100.254,并分别映射为一个合法的IP地址。其他计算机则采用内部网址10.18.101.1~172.16.104.254,并全部转换为一个合法的IP地址。

配置清单:

interface fastethernet0/0

ip address 10.18.100.1 255.255.0.0 //定义局域网口IP地址

duplex auto

speed auto

ip nat inside //定义局域网口

!

interface fastethernet0/1

ip address 211.82.220.81 255.255.255.248 //定义

广域网口IP地址

duplex auto

speed auto

ip nat outside //定义广域网口

!

ip nat pool every 211.82.220.86 211.82.220.86 netmask 255.255.255.248 //定义合法IP地址池

access-list 1 permit 10.18.101.0 0.0.0.255 //定义本地

访问列表1

access-list 1 premit 10.18.102.0 0.0.0.255

access-list 1 premit 10.18.103.0 0.0.0.255

access-list 1 premit 10.18.104.0 0.0.0.255

ip nat inside source list1 pool every overload //定义列表达1采用

端口复用地址转换

ip nat inside source static 10.18.100.11 211.82.220.83

ip nat inside source static 10.18.100.12 211.82.220.84

ip nat inside source static 10.18.100.13 211.82.220.85

TCP/UDP端口NAT映射

如果ISP提供的合法IP地址的数量较多,我们自然可以采用

静态

地址转换+

端口复用

动态地址转换的方式得以完美实现。但如果ISP只提供4个IP地址,其中2个作为网络号和

广播地址而不可使用,1个IP地址要用于

路由器定义为

默认网关,那么将只剩下1个IP地址可用。当然我们也可以利用这个仅存的一个IP地址采用

端口复用地址转换技术,从而实现整个局域网的Internet接入。但是由于服务器也采用动态端口,因此,Internet中的计算机将无法访问到网络内部的服务器。有没有好的解决问题的方案呢?这就是TCP/UDP端口NAT映射。

我们知道,不同应用程序使用的TCP/UDP的端口是不同的,比如,Web服务使用80,FTP服务使用21,SMTP服务使用25,POP3服务使用110,等等。因此,可以将不同的TCP端口绑定至不同的内部IP地址,从而只使用一个合法的IP地址,即可在允许内部所有服务器被Internet访问的同时,实现内部所有

主机对Internet访问。

网络环境:

局域网采用10Mb/s光纤,以城域网方式接入Internet。路由器选用拥有2个10/100 Mb/s自适应端口的Cisco 2611。内部网络使用的IP地址段为192.168.1.1~192.168.1.254,局域网端口Ethernet 0的IP地址为192.168.1.1,

子网掩码为255.255.255.0。网络分配的合法IP地址范围为,211.82.220.128~211.82.220.130,连接ISP的端口Ethernet 1的IP地址为211.82.220.129,

子网掩码为255.255.255.252,可用于转换的IP地址为211.82.220.129。要求网络内部的所有计算机均可访问Internet。

案例分析:

既然只有一个可用的合法IP地址,当然只能采用

端口复用方式实现NAT,不过,由于同时又要求网络内部的服务器可以被Internet访问到,因此,必须使用PAT创建TCP/UDP端口的NAT映射。需要注意的是,也可以直接使用广域端口创建TCP/UDP端口的NAT映射,也就是说,即使只有一个IP地址,也可以完美实现

端口复用。由于合法IP地址位于

路由器端口上,所以,不再需要定义NAT池,只简单地使用inside source list语句即可。

需要注意的是,由于每种应用服务都有自己默认的端口,所以,这种NAT方式下,网络内部每种应用服务中只能各自有一台服务器成为Internet中的

主机,例如,只能有一台Web服务器,一台E-mail服务,一台FTP服务器。尽管可以采用改变默认端口的方式创建多台应用服务器,但这种服务器在访问时比较困难,要求用户必须先了解某种服务采用的新TCP端口。

配置清单:

interface fastethernet0/0

ip address 192.168.1.1 255.255.255.0//指定局域网口的IP地址

duplex auto

speed auto

ip nat inside //指定

局域网接口

!

interface fastethernet0/1

ip address 211.82.220.129 255.255.255.252 //指定

广域网口的IP地址

access-list 1 permit 192.168.1.0 0.0.0.255

!

ip nat inside source list1 interface fastethernet0/1 overload //启用

端口复用

地址转换,并直接采用fastethernet0/1的IP地址。

ip nat inside source static tcp 192.168.1.11 80 211.82.220.129 80

ip nat inside source static tcp 192.168.1.12 21 211.82.220.129 21

ip nat inside source static tcp 192.168.1.13 25 211.82.220.129 25

ip nat inside source static tcp 192.168.1.13 110 211.82.220.129 110

利用地址转换实现负载均衡

随着访问量的上升,当一台服务器难以胜任时,就必须采用

负载均衡技术,将大量的访问合理地分配至多台服务器上。当然,实现

负载均衡的手段有许多种,比如可以采用

服务器群集负载均衡、交换机负载均衡、DNS解析负载均衡等等。

网络环境:

局域网以2Mb/s DDN专线拉入Internet,路由器选用安装了广域网模块的Cisco 2611。内部网络使用的IP地址段为10.1.1.1~10.1.3.254,局域网端口Ethernet 0的IP地址为10.1.1.1,子网掩码为255.255.252.0。网络分配的合法IP地址范围为202.110.198.80~202.110.198.87,连接ISP的端口Ethernet 1的IP地址为202.110.198.81,子网掩码为255.255.255.248。要求网络内部的所有计算机均可访问Internet,并且在3台Web服务器和2台FTP服务器实现

负载均衡。

案例分析:

既然要求网络内所有计算机都可以接入Internet,而合法IP地址又只有5个可用,当然可采用

端口复用地址转换方式。本来对服务器通过采用

静态

地址转换,赋予其合法IP地址即可。但是,由于服务器的访问量太大(或者是服务器的性能太差),不得不使用多台服务器作

负载均衡,因此,必须将一个合法IP地址转换成多相内部IP地址,以

轮询方式减轻每台服务器的访问压力。

配置文件:

interface fastethernet0/1

ip adderss 10.1.1.1 255.255.252.0 //定义局域网端口IP地址

duplex auto

speed auto

ip nat inside //定义为局域端口

!

interface serial 0/0

ip address 202.110.198.81 255.255.255.248 //定义广域网端口IP地址

duplex auto

speed auto

ip nat outside //定义为广域端口

!

access-list 1 permit 202.110.198.82 //定义轮询地址列表1

access-list 2 permit 202.110.198.83 //定义轮询地址列表2

access-list 3 permit 10.1.1.0 0.0.3.255 //定义本地访问列表3

!

ip nat pool websev 10.1.1.2 10.1.1.4 255.255.255.248 type rotary //定义Web服务器的IP地址池,Rotary关键字表示准备使用

轮询策略从NAT池中取出相应的IP地址用于转换进来的IP报文,访问202.110.198.82的请求将依次发送给web服务器:10.1.1.2、10.1.1.3和10.1.1.4

ip nat pool ftpsev 10.1.1.8 10.1.1.9 255.255.255.248 type rotary //定义ftp服务器的IP地址池。

ip nat pool normal 202.110.198.84 202.110.198.84 netmask 255.255.255.248 //定义合法IP地址池,名称为normal

ip nat inside destination list 1 pool websev //inside destination list 语句定义与列表1相匹配的IP地址的

报文将使用轮询策略

ip nat inside destination list 2 pool ftpsev

7转换方法编辑

Full cone NAT

即著名的一对一(one-to-one)NAT

一旦一个内部地址(iAddr:port1)映射到外部地址(eAddr:port2),所有发自iAddr:port1的包都经由eAddr:port2向外发送。任意外部主机都能通过给eAddr:port2发包到达iAddr:port1

Address-Restricted cone NAT

限制地址,即只接收曾经发送到对端的IP地址来的数据包。

一旦一个内部地址(iAddr:port1)映射到外部地址(eAddr:port2),所有发自iAddr:port1的包都经由eAddr:port2向外发送。任意外部主机(hostAddr:any)都能通过给eAddr:port2发包到达iAddr:port1的前提是:iAddr:port1之前发送过包到hostAddr:any. "any"也就是说端口不受限制

Port-Restricted cone NAT

类似受限制锥形NAT(Restricted cone NAT),但是还有端口限制。

一旦一个内部地址(iAddr:port1)映射到外部地址(eAddr:port2),所有发自iAddr:port1的包都经由eAddr:port2向外发送。一个外部主机(hostAddr:port3)能够发包到达iAddr:port1的前提是:iAddr:port1之前发送过包到hostAddr:port3.

Symmetric NAT(对称NAT)

每一个来自相同内部IP与port的请求到一个特定目的地的IP地址和端口,映射到一个独特的外部来源的IP地址和端口。

同一个内部主机发出一个信息包到不同的目的端,不同的映射使用

外部主机收到了一封包从一个内部主机可以送一封包回来

8常见问题编辑

1. NAT的作用是什么?

2. NAT分为哪几种?

NAT可以分为Basic NAT和PAT:

- Basic NAT只转化IP,不

映射端口。

NAT还可以分为

静态NAT和动态NAT:

- 动态NAT,则是在外部网络中定义了一个或多个合法地址,采用动态分配的方法映射到内部网络。

3.为什么需要有NAT?

NAT的主要作用,是解决IP地址数量紧缺。当大量的内部

主机只能使用少量的合法的外部地址,就可以使用NAT把内部地址转化成外部地址。

NAT还可以防止外部

主机攻击内部主机(或服务器)。

4. 怎样映射?

如何将大量的内部地址,映射成少量的外部地址?

对于第四层是TCP或UDP的数据包,NAT通过更改源端口号,来实现多对少的映射。

例如:内部IP1~IP4,4个

地址映射成外部一个地址IP5。

(IP1,Port1)映射成(IP5,Port1)

(IP2,Port1)映射成(IP5,Port2)

(IP3,Port2)映射成(IP5,Port3)

(IP4,Port2)映射成(IP5,Port4)

对于ICMP包,NAT通过更改ICMP的ID,来实现多对少的映射。

5.TCP或UDP的端口,原本是用来做什么的?

因此,在本动画中,当R1转化H1发送给Server的TCP包的时候,不能转化目的地端口。Server正是通过

端口号23,才知道把收到的TCP交给Telnet处理。

6. NAT有什么弊端?

在一个具有NAT功能的

路由器下的

主机并没有建立真正的端对端连接,并且不能参与一些

因特网协议。一些需要初始化从外部网络建立的TCP连接,和使用

无状态协议(比如UDP)的服务将被中断。除非NAT

路由器作一些具体的努力,否则送来的

数据包将不能到达正确的目的地址。(一些协议有时可以在

应用层网关的辅助下,在参与NAT的

主机之间容纳一个NAT的实例,比如FTP。)NAT也会使安全协议变的复杂。

7.NAT局限性

(1)NAT违反了IP地址结构模型的设计原则。IP地址结构模型的基础是每个IP地址均标识了一个网络的连接。Internet的软件设计就是建立在这个前提之上,而NAT使得有很多

主机可能在使用相同的地址,如10.0.0.1。

(2)NAT使得IP协议从

面向无连接变成面向连接。NAT必须维护专用IP地址与公用IP地址以及

端口号的映射关系。在TCP/IP协议体系中,如果一个

路由器出现故障,不会影响到TCP协议的执行。因为只要几秒收不到应答,发送进程就会进入超时重传处理。而当存在NAT时,最初设计的TCP/IP协议过程将发生变化,Internet可能变得非常脆弱。

(3)NAT违反了基本的网络分层结构模型的设计原则。因为在传统的网络分层结构模型中,第N层是不能修改第N+1层的报头内容的。NAT破坏了这种各层独立的原则。

(4)有些应用是将IP地址插入到正文的内容中,例如标准的FTP协议与IP Phone协议H.323。如果NAT与这一类协议一起工作,那么NAT协议一定要做适当地修正。同时,网络的

传输层也可能使用TCP与UDP协议之外的其他协议,那么NAT协议必须知道并且做相应的修改。由于NAT的存在,使得P2P应用实现出现困难,因为P2P的

文件共享与语音共享都是建立在IP协议的基础上的。

(5)NAT同时存在对高层协议和安全性的影响问题。RFC对NAT存在的问题进行了讨论。NAT的反对者认为这种临时性的缓解IP地址短缺的方案推迟了Ipv6迁移的进程,而并没有解决深层次的问题,他们认为是不可取的。

6万+

6万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?