64位无壳

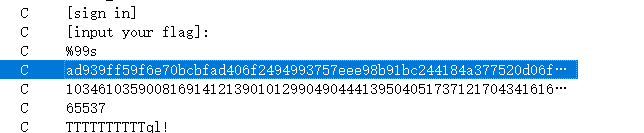

查看字符串

跟进主函数

__int64 __fastcall main(__int64 a1, char **a2, char **a3)

{

char v4; // [rsp+0h] [rbp-4A0h]

char v5; // [rsp+10h] [rbp-490h]

char v6; // [rsp+20h] [rbp-480h]

char v7; // [rsp+30h] [rbp-470h]

char v8; // [rsp+40h] [rbp-460h]

char v9; // [rsp+B0h] [rbp-3F0h]

unsigned __int64 v10; // [rsp+498h] [rbp-8h]

v10 = __readfsqword(0x28u);

puts("[sign in]");

printf("[input your flag]: ", a2);

__isoc99_scanf("%99s", &v8);

sub_96A(&v8, &v9);

__gmpz_init_set_str(&v7, "ad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35", 16LL);

__gmpz_init_set_str(&v6, &v9, 16LL);

__gmpz_init_set_str(&v4, "103461035900816914121390101299049044413950405173712170434161686539878160984549", 10LL);

__gmpz_init_set_str(&v5, "65537", 10LL);

__gmpz_powm(&v6, &v6, &v5, &v4);

if ( (unsigned int)__gmpz_cmp(&v6, &v7) )

puts("GG!");

else

puts("TTTTTTTTTTql!");

return 0LL;

}

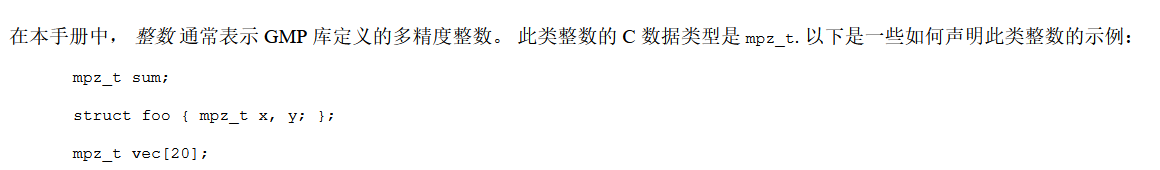

有一个奇怪的函数__gmpz_init_set_str

搜来搜去找到一个官方文档(已定位

int mpz_init_set_str (mpz_t rop, const char *str, int base)

初始化rop,并赋值rop = str,str是base进制的整数字符数组

C = 0xad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35

N = 103461035900816914121390101299049044413950405173712170434161686539878160984549

E = 65537

老地方解出pq

p=282164587459512124844245113950593348271

q=366669102002966856876605669837014229419

import gmpy2

p = 282164587459512124844245113950593348271

q = 366669102002966856876605669837014229419

e = 65537

c = 0xad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35

n = p * q

d = gmpy2.invert(e, (p-1) * (q-1))

m = gmpy2.powmod(c, d, n)

print(hex(m))

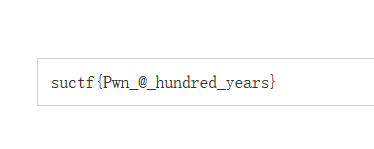

0x73756374667b50776e5f405f68756e647265645f79656172737d

十六进制转一下文本就好了

嗯?,python自带一个解密的

import gmpy2

import binascii

p = 282164587459512124844245113950593348271

q = 366669102002966856876605669837014229419

c = 0xad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35

n = 103461035900816914121390101299049044413950405173712170434161686539878160984549

e = 65537

d = gmpy2.invert(e,(p-1)*(q-1))

m = gmpy2.powmod(c,d,n)

print(binascii.unhexlify(hex(m)[2:]).decode(encoding="utf-8"))

跑完就出了

4160

4160

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?