比较新颖的Fuzzing对象和方式。

Android SmartTVs Vulnerability Discovery via Log-Guided Fuzzing (SEC 2021)

SmartTV在智慧家居中应用最广,然而对其的安全性研究少之又少。本文对Andoird SmartTV的安全性进行了系统的评估,并提出了一种基于Log日志的Fuzzing方法。

Android SmartTV通常都是从AOSP中魔改出来的,为了支持电视的相关硬件而定制了大量的API。而这些API如果存在漏洞且被恶意使用通常会导致一些物理破坏,或对观看者的健康产生影响。如下图所示,某家SmartTV中的setPosition函数没有对参数范围限制,如果进行恶意调用,会导致电视直接黑屏(这些参数不会因为重启电视而被重置)。

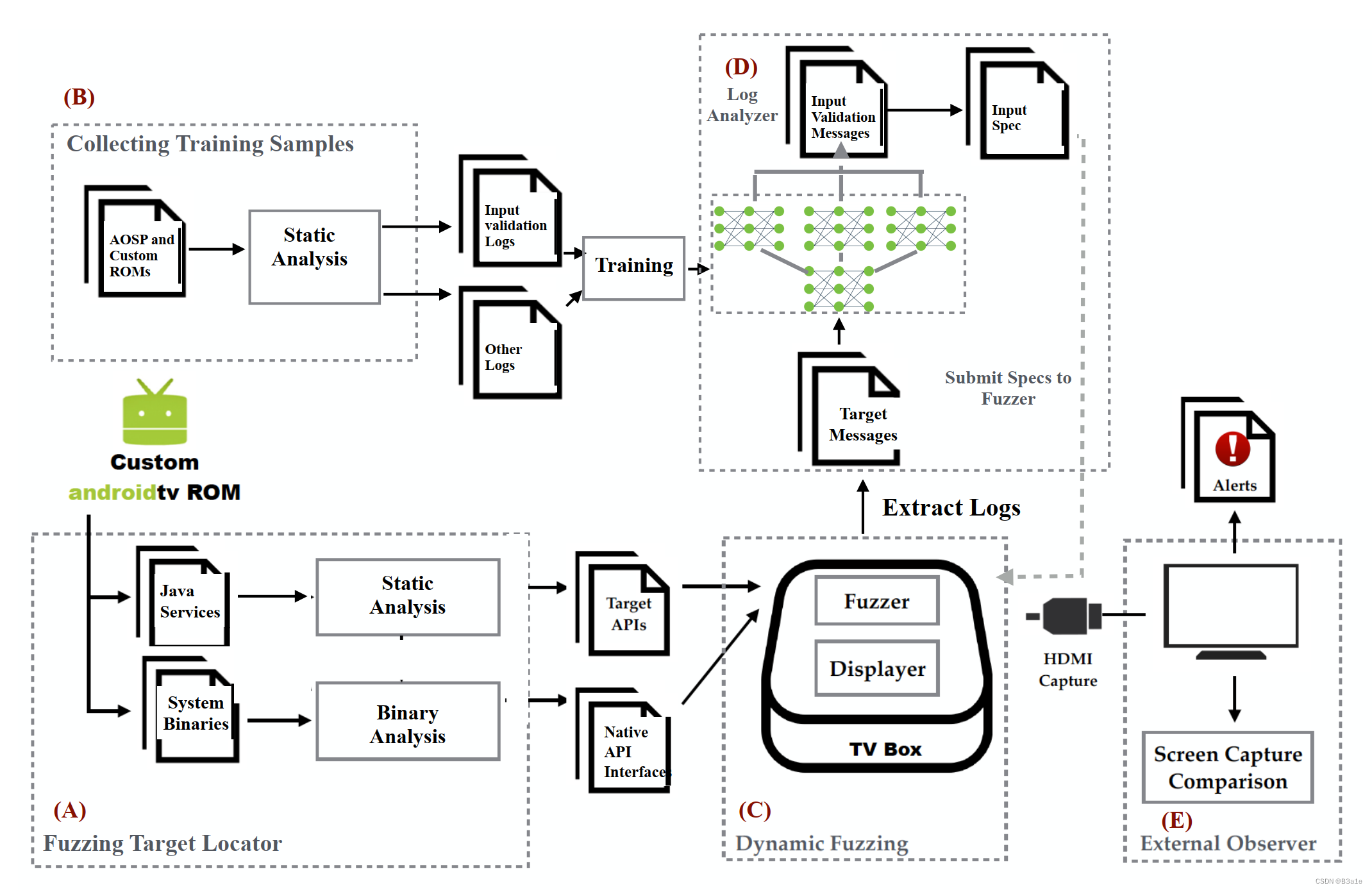

Fuzzer的具体实现方式如下图所示。细节不看了,详见文章。

项目代码未开源。

3308

3308

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?